تقرير بحث وانزي: السوق الصاعدة لم تنته بعد؟ - تقييم الفرص المحتملة في النصف الثاني من العام

أثناء عملية توحيد السوق وتصحيحها، لا ينبغي لنا أن نسيطر على الذعر. والأمر الأكثر أهمية هو التفكير في الفرص الكامنة وراء هذا الانخفاض.

JinseFinance

JinseFinance

أبرز المقالة:

وجدت CoinDesk أن أكثر من اثنتي عشرة شركة تعمل في مجال العملات المشفرة قامت بتوظيف عمال تكنولوجيا المعلومات من كوريا الشمالية دون قصد، بما في ذلك Injective وZeroLend وFantom وSushi وYearn Finance ومشاريع blockchain المعروفة مثل Cosmos. مَركَز.

استخدم هؤلاء الموظفون بطاقات هوية مزورة، واجتازوا المقابلات بنجاح، واجتازوا اختبارات التأهيل، وقدموا خبرة عمل حقيقية.

من غير القانوني توظيف العمال الكوريين الشماليين في الولايات المتحدة والدول الأخرى التي تفرض عقوبات على كوريا الشمالية. ويشكل هذا أيضًا مخاطر أمنية، حيث وجدت CoinDesk أن العديد من الشركات قد تم اختراقها بعد توظيف عمال تكنولوجيا المعلومات من كوريا الشمالية.

قال زكي مانيان، مطور blockchain الشهير: "يحاول الجميع استبعاد هؤلاء الأشخاص". وقال إنه قام عن غير قصد بتعيين اثنين من العاملين في مجال تكنولوجيا المعلومات من كوريا الشمالية في عام 2021 للمساعدة في تطوير Cosmos Hub.

كانت شركة Truflation للعملات المشفرة لا تزال في مهدها في عام 2023 عندما قام مؤسسها ستيفان روست بتعيين أول موظف لها من كوريا الشمالية دون علمه.

"نحن نبحث دائمًا عن مطورين جيدين"، قال روست من منزله في سويسرا. وبشكل غير متوقع، "قابلنا هذا المطور".

أرسل "Ryuhei" سيرته الذاتية عبر Telegram، مدعيًا أنه يعمل في اليابان. وبعد وقت قصير من تعيينه، بدأت تناقضات غريبة في الظهور. يتذكر روست أنه في مرحلة ما، "تحدثت إلى الرجل وقال إنه تعرض لزلزال". لكن لم تكن هناك زلازل حديثة في اليابان. وقال روست إن الموظف بدأ بعد ذلك في فقدان المكالمات، وعندما ظهر "لم يكن هو". "إنه شخص آخر." أيًا كان، فقد اختفت لهجته اليابانية.

سرعان ما علم روست أن "ريوهي" وأربعة موظفين آخرين (أكثر من ثلث فريقه) كانوا من كوريا الشمالية. وقع روست عن غير قصد في مؤامرة منظمة من قبل كوريا الشمالية لتزويد موظفيها بوظائف في الخارج عن بعد وتحويل الأرباح إلى بيونغ يانغ.

كثفت السلطات الأمريكية مؤخرًا التحذيرات من أن العاملين في مجال تكنولوجيا المعلومات في كوريا الشمالية يتسللون إلى شركات التكنولوجيا، بما في ذلك أصحاب العمل في مجال العملات المشفرة، ويستخدمون العائدات لتمويل برنامج الأسلحة النووية في البلاد. وفقًا لتقرير الأمم المتحدة لعام 2024، يكسب هؤلاء العاملون في مجال تكنولوجيا المعلومات لكوريا الشمالية ما يصل إلى 600 مليون دولار سنويًا.

إن توظيف العمال ودفع أجورهم - حتى عن غير قصد - ينتهك عقوبات الأمم المتحدة وهو غير قانوني في الولايات المتحدة والعديد من البلدان الأخرى. ويشكل هذا أيضًا خطرًا أمنيًا خطيرًا، حيث من المعروف أن المتسللين الكوريين الشماليين يوظفون موظفين سرًا لمهاجمة الشركات.

كشف استطلاع أجرته CoinDesk عن مدى عدوانية وعدد المرات التي يستهدف فيها الباحثون عن عمل في كوريا الشمالية شركات العملات المشفرة - وينجحون في المقابلات، ويجتازون فحوصات الخلفية، وحتى يظهرون نتائج مبهرة في سجل مساهمة كود GitHub لمستودع البرامج مفتوحة المصدر.

تحدثت CoinDesk مع أكثر من اثنتي عشرة شركة تعمل في مجال العملات المشفرة، والتي قالت إنها قامت عن غير قصد بتعيين عمال تكنولوجيا المعلومات من كوريا الشمالية.

تشير هذه المقابلات مع المؤسسين والباحثين في مجال blockchain وخبراء الصناعة إلى أن العاملين في مجال تكنولوجيا المعلومات في كوريا الشمالية أكثر شيوعًا في صناعة العملات المشفرة مما كان يعتقد سابقًا. اعترف جميع مديري التوظيف تقريبًا الذين تمت مقابلتهم في هذا المقال بأنهم أجروا مقابلات مع مطورين كوريين شماليين مشتبه بهم، أو قاموا بتعيينهم دون علمهم، أو أنهم يعرفون شخصًا قام بذلك.

وقال زكي مانيان، أحد مطوري البلوكتشين المعروفين: "في صناعة التشفير بأكملها، قد تتجاوز نسبة السير الذاتية أو الباحثين عن عمل أو المساهمين من كوريا الشمالية 50%". نية دخول الصناعة في عام 2021 تم تعيين اثنين من موظفي تكنولوجيا المعلومات من كوريا الشمالية للمساعدة في تطوير blockchain Cosmos Hub. "يعمل الجميع بجد لفحص هؤلاء الأشخاص."

من بين أصحاب العمل غير المتعمدين في كوريا الشمالية الذين حددتهم CoinDesk العديد من مشاريع blockchain رفيعة المستوى مثل Cosmos Hub وInjective وZeroLend وFantom وSushi وYearn Finance. . وقال مانيان: "كل هذا يحدث خلف الكواليس".

هذا التحقيق هو المرة الأولى التي تعترف فيها الشركات علنًا بتعيين عمال تكنولوجيا المعلومات من كوريا الشمالية عن غير قصد.

في كثير من الحالات، يعمل العمال الكوريون الشماليون تمامًا مثل الموظفين العاديين، لذلك، إلى حد ما، يحصل أصحاب العمل بشكل أساسي على ما يدفعون مقابل تسليمه. لكن CoinDesk وجدت دليلاً على أن هؤلاء الموظفين قاموا بعد ذلك بتوصيل أجورهم إلى عناوين blockchain المرتبطة بحكومة كوريا الشمالية.

كشف تحقيق CoinDesk أيضًا عن العديد من الحالات التي تم فيها اختراق مشاريع العملات المشفرة التي يستخدمها موظفو تكنولوجيا المعلومات في كوريا الشمالية في وقت لاحق. وفي بعض هذه الحالات، كان من الممكن ربط السرقة مباشرة بموظفي تكنولوجيا معلومات كوريين شماليين مشتبه بهم مدرجين في كشوف رواتب الشركة. كان هذا هو الحال مع Sushi، وهو بروتوكول DeFi معروف خسر 3 ملايين دولار في عملية اختراق في عام 2021.

بدأ مكتب مراقبة الأصول الأجنبية التابع لوزارة الخزانة الأمريكية (OFAC) ووزارة العدل في نشر محاولات كوريا الشمالية لاختراق صناعة العملات المشفرة الأمريكية في عام 2022. كشفت CoinDesk عن أدلة على أن العاملين في مجال تكنولوجيا المعلومات في كوريا الشمالية بدأوا العمل في شركات العملات المشفرة بهويات مزيفة قبل ذلك بوقت طويل، على الأقل في وقت مبكر من عام 2018. قال مانيان: "أعتقد أن الكثير من الناس لديهم فكرة خاطئة مفادها أن هذا شيء حدث للتو فجأة". "كان لدى هؤلاء الأشخاص حسابات على GitHub وأشياء أخرى تعود إلى 2016 و2017 و2018." (GitHub، المملوكة لشركة Microsoft، عبارة عن منصة عبر الإنترنت تستخدمها العديد من مؤسسات البرمجيات لاستضافة التعليمات البرمجية والسماح للمطورين بالتعاون.)

< استخدمت CoinDesk مجموعة متنوعة من الأساليب لربط العاملين في مجال تكنولوجيا المعلومات في كوريا الشمالية بالشركات، بما في ذلك سجلات دفع blockchain، والمساهمات العامة في كود GitHub، ورسائل البريد الإلكتروني من مسؤولي الحكومة الأمريكية، والمقابلات المباشرة مع الشركات المستهدفة. تم اكتشاف واحدة من أكبر شبكات الدفع في كوريا الشمالية التي حققت فيها CoinDesk بواسطة محقق blockchain ZachXBT، الذي نشر قائمة بالمطورين الكوريين الشماليين المشتبه بهم في أغسطس.في السابق، ظل أصحاب العمل صامتين خوفًا من الدعاية غير المرغوب فيها أو التداعيات القانونية. الآن، في مواجهة مجموعة كبيرة من سجلات الدفع والأدلة الأخرى التي اكتشفتها CoinDesk، قرر الكثير منهم التقدم ومشاركة قصصهم لأول مرة، وكشف النجاح الاستثنائي وحجم تسلل كوريا الشمالية إلى صناعة العملات المشفرة.

تلقت شركة Rust's Truflation سيلًا من الطلبات الجديدة بعد تعيين Ryuhei، الذي كان ظاهريًا موظفًا يابانيًا. وفي غضون بضعة أشهر فقط، قامت شركة Rust دون علمها بتعيين أربعة مطورين آخرين من كوريا الشمالية، زعموا أن مقرهم في مونتريال وفانكوفر وهيوستن وسنغافورة.

إن صناعة العملات المشفرة معرضة بشكل خاص للتعطيل من قبل العاملين في مجال تكنولوجيا المعلومات في كوريا الشمالية. إن القوى العاملة في صناعة العملات المشفرة عالمية للغاية، وتميل شركات العملات المشفرة إلى أن تكون أكثر استعدادًا لتوظيف مطورين عن بعد (أو حتى مجهولين) مقارنة بالشركات الأخرى.

نظرت CoinDesk في طلبات التوظيف في كوريا الشمالية التي تلقتها شركات العملات المشفرة من مجموعة متنوعة من المصادر، بما في ذلك منصات المراسلة مثل Telegram وDiscord، ولوحات الوظائف الخاصة بالعملات المشفرة مثل Crypto Jobs List، ومواقع التوظيف مثل الواقع.

قال تايلور موناهان، مدير المنتج في تطبيق محفظة العملات المشفرة MetaMask، الذي كثيرًا ما ينشر مع الأبحاث الأمنية المتعلقة بأنشطة التشفير في كوريا الشمالية. "ليس لديهم عملية معمول بها لتوظيف أشخاص تم التحقق من خلفيتهم. وفي كثير من الأحيان يكونون على استعداد للدفع بالعملة المشفرة."

قال روست إنه يجري فحوصات خلفية لجميع موظفي Truflation الجدد. "لقد أرسلوا لنا جوازات سفرنا وهوياتنا، وأعطونا مستودع GitHub، واختبرناه، وقمنا في الأساس بتعيينهم."

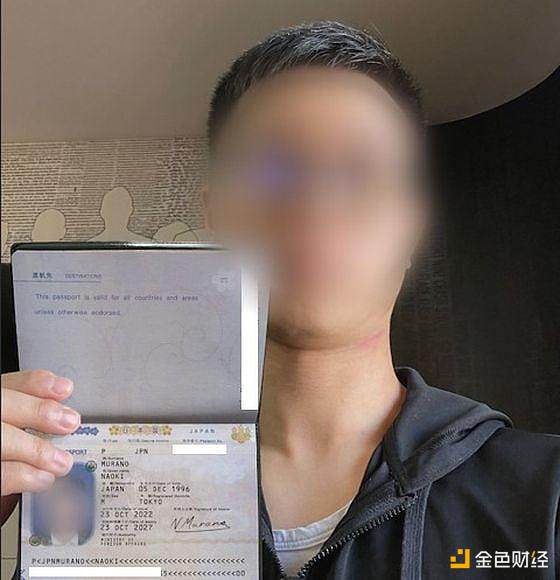

قدم مقدم الطلب رخصة قيادة من تكساس كدليل على الهوية إلى شركة العملات المشفرة Truflation، ويشتبه حاليًا في أن مقدم الطلب من كوريا الشمالية مواطن كوري. تحجب CoinDesk بعض التفاصيل لأن عمال تكنولوجيا المعلومات في كوريا الشمالية استخدموا وثائق هوية مسروقة. (الصورة مقدمة من Stefan Rust)

بالنسبة للشخص العادي، لا يمكن تمييز معظم المستندات المزورة عن جوازات السفر والتأشيرات الأصلية، لكن الخبراء أخبروا CoinDesk أن خدمات فحص الخلفية المهنية من المرجح أن تكتشف المستندات المزورة.

أحد المشتبه بهم في مجال تكنولوجيا المعلومات في كوريا الشمالية وأكد موظفو ZachXBT أن "ناوكي مورانو" قدموا للشركة جواز سفر يابانيًا أصليًا على ما يبدو. (الصورة مقدمة من تايلور موناهان)

أحد المشتبه بهم في مجال تكنولوجيا المعلومات في كوريا الشمالية وأكد موظفو ZachXBT أن "ناوكي مورانو" قدموا للشركة جواز سفر يابانيًا أصليًا على ما يبدو. (الصورة مقدمة من تايلور موناهان)

بينما من غير المرجح أن تستخدم الشركات الناشئة مدققين محترفين للخلفية، "نحن نرى موظفي تكنولوجيا المعلومات من كوريا الشمالية في الشركات الكبرى، إما كموظفين فعليين أو على الأقل كمقاولين"، كما قال موناهان.

في عدد من الحالات، وجدت CoinDesk أن عمال تكنولوجيا المعلومات في الشركات الكورية الشمالية يستخدمون بيانات blockchain المتاحة للجمهور.

في عام 2021، احتاجت شركة Iqlusion التابعة لمطور blockchain Manian إلى بعض المساعدة. إنه يبحث عن مبرمجين مستقلين قد يساعدون في مشروع لترقية blockchain Cosmos Hub الشهير. وجد موظفين جديدين كان أداؤهما جيدًا.

لم يلتق مانيان أبدًا بالصحفيين المستقلين "جون كاي" و"ساراووت سانيت" شخصيًا. لقد تعاونوا سابقًا في مشروع برمجي مفتوح المصدر ممول من شبكة blockchain ذات الصلة الوثيقة THORChain، وأخبروا مانيان أنهم كانوا في سنغافورة.

قال مانيان: "لقد كنت أتحدث معهم كل يوم تقريبًا لمدة عام". "لقد أنجزوا المهمة. بصراحة، أنا سعيد جدًا بها."

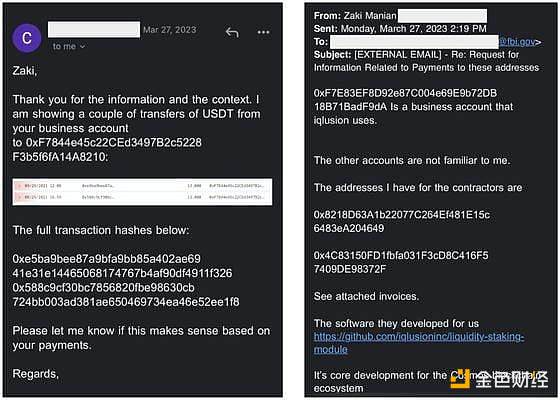

بعد عامين من إكمال المستقلين عملهم، تلقى مانيان بريدًا إلكترونيًا من عميل مكتب التحقيقات الفيدرالي الذي كان يحقق فيما يبدو أنه خطأ إيكلوسيون. تم إرسال تحويلات الرمز المميز إلى عناوين محافظ العملات المشفرة المشتبه بها في كوريا الشمالية. وتبين أن التحويلات المعنية كانت عبارة عن مدفوعات من إكلوسيون إلى كاي وسانيت.

الصورة اليسرى : طلب أحد عملاء مكتب التحقيقات الفيدرالي (تم حجب الاسم) من زكي مانيان الحصول على معلومات حول دفعتين من نوع blockchain قامت بهما شركته Iqlusion. على اليمين: أبلغ مانيان الوكلاء أن المعاملات كانت بين شركة إكلوسيون ومقاولين متعددين.

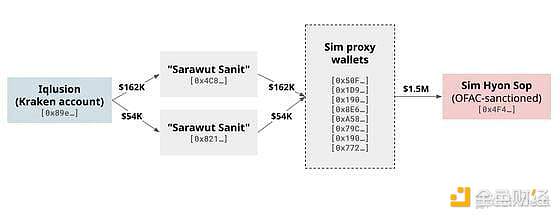

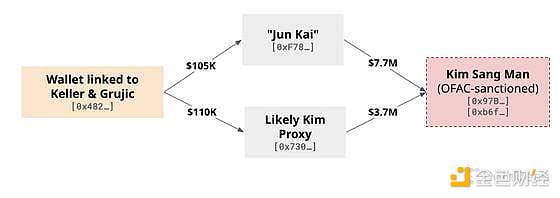

لم يؤكد مكتب التحقيقات الفيدرالي أبدًا لـ Manian أن المطورين الذين تعاقد معهم كانوا عملاء كوريين شماليين، لكن مراجعة CoinDesk لعناوين blockchain الخاصة بـ Kai و Sanit أظهرت أنه خلال عامي 2021 و 2022، قاموا بتحويل الأرباح إلى شخصين مدرجين في قائمة عقوبات مكتب مراقبة الأصول الأجنبية (OFAC). : كيم سانغ مان وسيم هيون سوب. وعمل سيم كممثل لبنك كوانجسون في كوريا الشمالية، الذي قام بغسل أموال العاملين في مجال تكنولوجيا المعلومات للمساعدة في "تمويل أسلحة الدمار الشامل وبرامج الصواريخ الباليستية في كوريا الشمالية"، وفقًا لمكتب مراقبة الأصول الأجنبية. يبدو أن Sarawut قامت بتحويل جميع أرباحها إلى Sim وغيرها من محافظ blockchain المرتبطة بـ Sim.

4, تُظهر سجلات Blockchain لعام 2022 من أبريل إلى ديسمبر أن "ساراووت سانيت" أرسل جميع أجره إلى محفظة مرتبطة بالعميل الكوري الشمالي المعتمد من مكتب مراقبة الأصول الأجنبية سيم هيون سوب. (مجموعة مختارة من محافظ Ethereum التي تتبعها CoinDesk. وقدرت أسعار الأصول بواسطة Arkham.)

وفي الوقت نفسه، أرسل كاي ما يقرب من 8 ملايين دولار مباشرة إلى كيم. وفقًا للتقرير الاستشاري لمكتب مراقبة الأصول الأجنبية لعام 2023، فإن كيم هو ممثل شركة تشينيونغ للتعاون في مجال تكنولوجيا المعلومات التي تديرها كوريا الشمالية، والتي "توظف وفدًا من عمال تكنولوجيا المعلومات الكوريين الشماليين الذين يعملون في روسيا ولاوس من خلال الشركات التي تسيطر عليها وممثليها".

طوال عام 2021، " أرسل جون كاي ما قيمته 7.7 مليون دولار من العملات المشفرة مباشرةً إلى عنوان blockchain المدرج في قائمة عقوبات مكتب مراقبة الأصول الأجنبية المرتبط بكيم سانغ مان. (مجموعة مختارة من محافظ Ethereum التي تتبعها CoinDesk. أسعار الأصول مقدرة من قبل Arkham.) شركات.

على سبيل المثال، وجدت CoinDesk أن مؤسسة Fantom، التي تطور سلسلة Fantom blockchain المستخدمة على نطاق واسع، دفعت لـ "Jun Kai" ومطور آخر له علاقات مع كوريا الشمالية.

قال متحدث باسم مؤسسة Fantom لـ CoinDesk: "أكدت Fantom أن شخصين خارجيين متورطين في كوريا الشمالية في عام 2021. ومع ذلك، شارك المطورون المشاركون في مشروع لم يكتمل أبدًا ولم يتم نشره خارجيًا مطلقًا". المشاريع."

وفقًا لمؤسسة Fantom، "تم فصل الموظفين الاثنين المتورطين. ولم يساهما مطلقًا بأي تعليمات برمجية ضارة ولم يتمكنا مطلقًا من الوصول إلى قاعدة التعليمات البرمجية الخاصة بـ Fantom." المتحدث الرسمي قالت إن موظفًا كوريًا شماليًا حاول مهاجمة خوادم Fantom لكنه فشل بسبب عدم وجود حقوق الوصول اللازمة.

وفقًا لقاعدة بيانات OpenSanctions، لم تنشر الحكومة عنوان blockchain الخاص بكيم المرتبط بكوريا الشمالية حتى مايو 2023، أي بعد أكثر من عامين من مدفوعات Iqlusion وFantom.

فرضت الولايات المتحدة والأمم المتحدة عقوبات على توظيف عمال تكنولوجيا المعلومات في كوريا الشمالية في عامي 2016 و2017 على التوالي.

سواء كنت تعرف ذلك أم لا، فمن غير القانوني دفع أجور العمال الكوريين الشماليين في الولايات المتحدة - وهو مفهوم قانوني يُعرف باسم "المسؤولية الصارمة".

لا يهم مكان وجود الشركة أيضًا: إن توظيف عمال كوريين شماليين ينطوي على مخاطر قانونية لأي شركة تمارس أعمالًا تجارية في بلد يفرض عقوبات على كوريا الشمالية.

ومع ذلك، فإن الولايات المتحدة والدول الأعضاء الأخرى في الأمم المتحدة لم تقم بعد بمقاضاة شركات العملات المشفرة التي توظف عمال تكنولوجيا المعلومات في كوريا الشمالية. وبدأت وزارة الخزانة الأمريكية تحقيقا في شركة Iqlusion ومقرها الولايات المتحدة، لكن مانيان قال إنه لم يتم اتخاذ أي عقوبات في نهاية التحقيق.

لقد كانت السلطات الأمريكية متساهلة في توجيه التهم ضد هذه الشركات، وهو نوع من الاعتراف بأنها كانت، في أحسن الأحوال، ضحية شكل متطور ومعقد بشكل غير عادي من أشكال الاحتيال في الهوية، أو في أسوأ الأحوال، واحدة من أكثر عمليات الاحتيال إهانة على المدى الطويل.

بالإضافة إلى المخاطر القانونية، أوضح موناهان من MetaMask أن دفع أجور العاملين في مجال تكنولوجيا المعلومات في كوريا الشمالية "أمر سيء أيضًا لأن الأشخاص الذين تدفع لهم هم في الأساس الأشخاص الذين يستغلهم النظام".

لا يستطيع عمال تكنولوجيا المعلومات في كوريا الشمالية الاحتفاظ إلا بجزء بسيط من رواتبهم، وفقًا لتقرير مجلس الأمن التابع للأمم المتحدة المؤلف من 615 صفحة. وجاء في التقرير أن "أصحاب الدخل المنخفض يحصلون على حجز بنسبة 10 في المائة، في حين يحصل أصحاب الدخل المرتفع على 30 في المائة". وقال موناهان: "على الرغم من أن هذه الأجور قد لا تزال مرتفعة مقارنة بمتوسط الأجور في كوريا الشمالية، إلا أنني لا أهتم بالمكان الذي يعيشون فيه". "إذا كنت أدفع لشخص ما وأُجبر على إرسال راتبه بالكامل إلى رئيسه، فإن ذلك من شأنه أن يجعلني أشعر بعدم الارتياح الشديد. وإذا كان رئيسهم هو النظام الكوري الشمالي، فسوف أشعر بعدم الارتياح أكثر."

اتصلت CoinDesk بالعديد من موظفي تكنولوجيا المعلومات المشتبه بهم في كوريا الشمالية أثناء عملية الإبلاغ، لكنها لم تتلق ردًا بعد.

حددت CoinDesk أكثر من 20 شركة قد توظف عمال تكنولوجيا المعلومات في كوريا الشمالية من خلال تحليل سجلات دفع blockchain من الكيانات الخاضعة لعقوبات مكتب مراقبة الأصول الأجنبية. وأكدت 12 شركة قدمت السجلات ذات الصلة لـ CoinDesk أنها عثرت سابقًا على موظفين مشتبه بهم في مجال تكنولوجيا المعلومات من كوريا الشمالية على كشوف رواتبهم.

ورفض البعض التعليق أكثر خوفًا من التداعيات القانونية، لكن آخرين وافقوا على مشاركة قصصهم على أمل أن يتعلم الآخرون من تجاربهم.

في كثير من الحالات، يكون من السهل التعرف على الموظفين الكوريين الشماليين بمجرد تعيينهم.

قال إريك تشين، الرئيس التنفيذي لشركة Injective، وهو مشروع يركز على التمويل اللامركزي، إنه وقع مع مطور مستقل في عام 2020 لكنه سرعان ما طرده بسبب ضعف الأداء.

قال تشين: "لم يدم طويلاً". "الشفرة التي كتبها كانت سيئة والنتائج لم تكن جيدة." لم يكن تشين يعلم أن الموظف لديه علاقات مع كوريا الشمالية حتى العام الماضي، عندما اتصلت "وكالة حكومية" أمريكية بشركة Injective.

أخبرت العديد من الشركات موقع CoinDesk أنها فصلت أحد موظفيها قبل أن تعلم بوجود أي علاقات مع كوريا الشمالية - بحجة جودة العمل دون المستوى المطلوب.

ومع ذلك، فإن العاملين في مجال تكنولوجيا المعلومات في كوريا الشمالية يشبهون المطورين النموذجيين ولديهم قدرات مختلفة مختلفة.

من ناحية، لديك موظفون "يأتون إلى الشركة، ويخضعون لعملية المقابلة، ويحصلون على راتب بضعة أشهر،" كما قال مانيان، "ثم هناك الجانب الآخر الجانب، عندما تجري مقابلة مع هؤلاء الأشخاص، ستجد أن مهاراتهم الفنية الفعلية قوية حقًا. "

يتذكر روست أنه التقى "بمطور جيد جدًا" في Truflation، الذي ادعى أنه من. فانكوفر، لكنه اكتشف لاحقًا أنه من كوريا الشمالية. قال روست: "إنه حقًا شاب". "يبدو وكأنه تخرج للتو من الكلية. إنه أخضر قليلاً، متحمس جدًا، ومتحمس جدًا لفرصة العمل."

مثال آخر هو أن DeFi Startup Cluster قدمت دليلاً على ZachXBT على أن اثنين من المطورين كانا مطورين أطلقت في أغسطس بعد أن كانت مرتبطة بكوريا الشمالية.

وقال مؤسس Cluster المجهول، z3n، لـ CoinDesk: "إنه لأمر محير للعقل مدى معرفة هؤلاء الأشخاص". على سبيل المثال، "يغيرون عناوين الدفع الخاصة بهم كل أسبوعين واسم Discord أو اسم Telegram كل شهر أو نحو ذلك."

في محادثة مع CoinDesk، قال العديد من أصحاب العمل إنهم لاحظوا شيئًا غير عادي وكان أكثر منطقية عندما علموا أن موظفيهم قد يكونون من كوريا الشمالية.

في بعض الأحيان تكون هذه الإشارات خفية، كما هو الحال عندما لا تتطابق ساعات عمل الموظف مع المكان الذي من المفترض أن يعمل فيه.

لاحظ أصحاب العمل الآخرون، مثل Truflation، أن العديد من الأشخاص قد يتظاهرون بأنهم شخص واحد، وهو ما يخفيه الموظفون عن طريق إيقاف تشغيل كاميرات الويب الخاصة بهم. (كلهم تقريبا رجال).

قامت إحدى الشركات بتعيين موظفة حضرت الاجتماعات في الصباح ولكن يبدو أنها نسيت كل ما تمت مناقشته في وقت لاحق من اليوم، بل وأكثر من ذلك على الرغم من أنها تحدثت بالفعل إلى العديد من الأشخاص.

عندما أعرب روست عن مخاوفه بشأن الموظف "الياباني" Ryuhei لمستثمر ذي خبرة في تتبع شبكات الدفع الإجرامية، حدد المستثمر بسرعة أربعة آخرين على كشوف رواتب Truflation، وهم موظفو تكنولوجيا المعلومات الكوريون الشماليون المشتبه بهم.

قال روست: "لقد قطعنا العلاقات على الفور"، مضيفًا أن فريقه أجرى تدقيقًا أمنيًا لرمزه، وعزز عملية التحقق من الخلفية وغير بعض السياسات. إحدى السياسات الجديدة تتطلب من العاملين عن بعد تشغيل كاميراتهم.

يعتقد العديد من أصحاب العمل الذين استشارتهم CoinDesk خطأً أن العاملين في مجال تكنولوجيا المعلومات في كوريا الشمالية يعملون بشكل مستقل عن وحدات القرصنة في كوريا الشمالية، لكن بيانات blockchain والمحادثات مع الخبراء تشير إلى أن أنشطة القرصنة في كوريا الشمالية وغالبًا ما يتم ربط العاملين في مجال تكنولوجيا المعلومات.

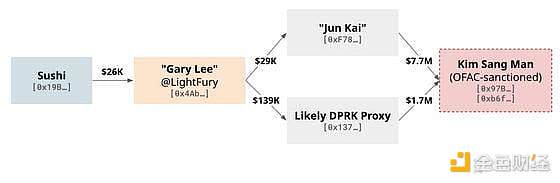

في سبتمبر 2021، خسرت MISO، وهي منصة أنشأتها شركة Sushi لإصدار الرموز المميزة للعملات المشفرة، 3 ملايين دولار في عملية سرقة. وجدت CoinDesk دليلاً على أن الهجوم كان مرتبطًا بتوظيف Sushi لاثنين من المطورين الذين ارتبطت سجلات دفع blockchain الخاصة بهم بكوريا الشمالية.

في وقت الاختراق، كانت Sushi واحدة من أكثر المنصات مشاهدة في مجال التمويل اللامركزي DeFi الناشئ. تم إيداع أكثر من 5 مليارات دولار في SushiSwap، وهي منصة تعمل في المقام الأول بمثابة "بورصة لا مركزية" للناس لتداول العملات المشفرة دون وسيط.

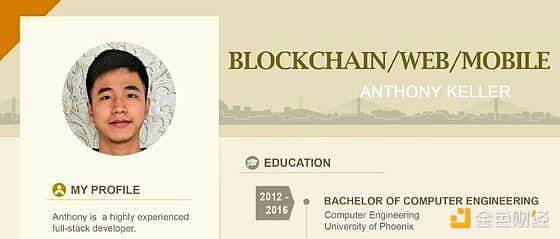

قام جوزيف ديلونج، كبير مسؤولي التكنولوجيا في شركة سوشي في ذلك الوقت، بتتبع سرقة MISO إلى اثنين من المطورين المستقلين الذين عملوا على المنصة: استخدموا الأسماء أنتوني كيلر وسافا جروجيك. وقال ديلونج إن هؤلاء المطورين، الذين يشتبه الآن في أنهم نفس الشخص أو المنظمة، قاموا بحقن تعليمات برمجية ضارة في منصة MISO لتحويل الأموال إلى المحافظ التي يسيطرون عليها.

عندما تم تعيين كيلر وجروجيتش من قبل Sushi DAO، وهي المنظمة اللامركزية المستقلة التي تحكم بروتوكول Sushi، فقد قدموا أوراق اعتماد كانت نموذجية وحتى مثيرة للإعجاب للمطورين المبتدئين.

استخدم كيلر الاسم المستعار "eratos1122" علنًا، ولكن عندما تقدم لوظيفة في MISO، استخدم ما يبدو أنه اسمه الحقيقي، "أنتوني كيلر". في السيرة الذاتية التي شاركها ديلونج مع CoinDesk، ادعى كيلر أنه يعيش في غينزفيل، جورجيا، وتخرج من جامعة فينيكس بدرجة البكالوريوس في هندسة الكمبيوتر. (لم تستجب الجامعة لطلب معرفة ما إذا كان هناك خريج يحمل نفس الاسم.)

يدعي "أنتوني كيلر" أنه يعيش في غينزفيل، جورجيا، وتسرد سيرته الذاتية خبرته العملية في تطبيق التمويل اللامركزي الشهير Yearn.

تذكر السيرة الذاتية لكيلر الوظيفة السابقة. أحد أكثر هذه البروتوكولات إثارة للإعجاب هو Yearn Finance، وهو بروتوكول استثمار عملات مشفرة يحظى بشعبية كبيرة ويوفر للمستخدمين طريقة لكسب الفائدة من خلال مجموعة من استراتيجيات الاستثمار. أكد Banteg، وهو مطور أساسي في Yearn، أن Keller عمل على Coordinape، وهو تطبيق طورته Yearn لمساعدة الفرق على التعاون وتسهيل المدفوعات. (قال بانتيج إن عمل كيلر كان يقتصر على Coordinape ولم يكن لديه إمكانية الوصول إلى قاعدة التعليمات البرمجية الأساسية لـ Yearn.)

وفقًا لديلونج، قدم كيلر Grujic إلى MISO، ووصف الاثنان نفسيهما بأنهما "أصدقاء". مثل كيلر، قدم غروجيتش سيرة ذاتية تتضمن اسمه الحقيقي، وليس اسمه المستعار على الإنترنت "AristoK3". ادعى أنه من صربيا وتخرج من جامعة بلغراد بدرجة البكالوريوس في علوم الكمبيوتر. حسابه على GitHub نشط، وتسرد سيرته الذاتية خبرته العملية في العديد من مشاريع العملات المشفرة الصغيرة والشركات الناشئة في مجال الألعاب.

في سيرته الذاتية، ذكر "Sava Grujic" 5 سنوات من الخبرة في البرمجة وادعى أنه كان يقيم في بلغراد، صربيا.

قالت راشيل تشو، المطورة الأساسية السابقة في Sushi والتي عملت بشكل وثيق مع Keller وGrujic قبل السرقة، إنها كانت "متشككة" في الزوجين قبل الاختراق. وقال تشو إنه على الرغم من المسافة بينهما، فإن جرويتش وكيلر "لهما نفس اللهجة" و"النص بنفس الطريقة". وأضافت: "في كل مرة تحدثنا فيها، كان لديهم بعض الضوضاء في الخلفية، تمامًا كما هو الحال في المصنع". تذكرت تشو أنها رأت وجه كيلر، لكنها لم تر وجه جرويتش أبدًا. وفقًا لتشو، قامت كاميرا كيلر "بتكبير الصورة" حتى لا تتمكن من رؤية ما خلفه.

توقف جروجيتش وكيلر في النهاية عن المساهمة في MISO في نفس الوقت. قال ديلونج: "اعتقدنا أنهم نفس الشخص، لذلك توقفنا عن الدفع لهم. في ذروة جائحة كوفيد-19، تظاهر مطورو العملات المشفرة عن بعد بأنهم عدة أشخاص لكسب أموال إضافية من رواتبهم، لكن الوضع ليس كذلك". غير شائع.

بعد طرد Grujic وKeller في صيف عام 2021، أهمل فريق Sushi إلغاء وصولهم إلى قاعدة كود MISO.

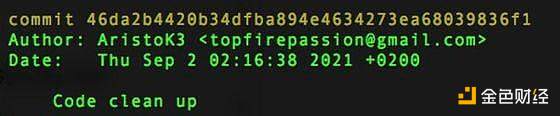

في 2 سبتمبر، أرسل Grujic، تحت اسمه "Aristok3"، تعليمات برمجية ضارة إلى منصة MISO لتحويل 3 ملايين دولار إلى محفظة عملات مشفرة جديدة، وفقًا للقطة شاشة حصلت عليها CoinDesk.

استخدم "سافا جروجيك" الاسم المستعار AristoK3 يقدم تقريرًا إلى Sushi MISO الذي قدم رمزًا ملوثًا. (لقطة شاشة مقدمة من جوزيف ديلونج)

استخدم "سافا جروجيك" الاسم المستعار AristoK3 يقدم تقريرًا إلى Sushi MISO الذي قدم رمزًا ملوثًا. (لقطة شاشة مقدمة من جوزيف ديلونج)

يشير تحليل CoinDesk لسجلات الدفع عبر تقنية blockchain إلى وجود روابط محتملة بين Grujic وKeller وكوريا الشمالية. في مارس 2021، نشر كيلر عنوان blockchain في تغريدة محذوفة الآن. عثرت CoinDesk على مدفوعات متعددة بين هذا العنوان وعنوان المتسلل الخاص بـ Grujic وعنوان Keller المسجل لدى Sushi. وفقًا لديلونج، خلص التحقيق الداخلي الذي أجرته سوشي في النهاية إلى أن العنوان يخص كيلر.

من 2021 إلى خلال عام 2022، أرسلت عناوين blockchain المرتبطة بـ Keller و Grujic غالبية الأموال إلى محافظ مرتبطة بكوريا الشمالية. (مجموعة مختارة من محافظ Ethereum التي تتبعها CoinDesk. وقدرت Arkham أسعار الأصول.)

اكتشفت CoinDesk أن هذا العنوان أرسل غالبية الأموال إلى "Jun Kai"، مطور Iqlusion الذي أرسل كيم الخاضع لعقوبات مكتب مراقبة الأصول الأجنبية (OFAC). أرسل سانغ مان الأموال) ومحفظة أخرى يبدو أنها تعمل كوكيل لكوريا الشمالية (لأنها قامت أيضًا بسداد مدفوعات لكيم).

وتوصل التحقيق الداخلي الذي أجرته سوشي إلى أن كيلر وجروجيتش يعملان في كثير من الأحيان من خلال عناوين IP روسية، مما يدعم فكرة أنهما كوريان شماليان. وقال مكتب مراقبة الأصول الأجنبية إن موظفي تكنولوجيا المعلومات الكوريين الشماليين يتمركزون في بعض الأحيان في روسيا. (تم إلغاء تنشيط رقم الهاتف الأمريكي الموجود في السيرة الذاتية لكيلر، وتم حذف حساباته على Github وTwitter "eratos1122". بالإضافة إلى ذلك، وجدت CoinDesk أدلة على أن Sushi استأجرت Keller وGrujic في نفس الوقت، كما تم تعيين مقاول تكنولوجيا معلومات آخر مشتبه به من كوريا الشمالية. . المطور، الذي يسميه ZachXBT "Gary Lee"، تم ترميزه تحت الاسم المستعار LightFury وأرباحه السلكية إلى "Jun Kai" وعنوان وكيل آخر مرتبط بـ Kim.

بدءًا من عام 2021 بحلول عام 2022، وظفت سوشي أيضًا مقاولًا كوريًا شماليًا آخر يُدعى "غاري لي". قام العامل بإرسال أرباحه للفترة 2021-2022 إلى عناوين blockchain المرتبطة بكوريا الشمالية، بما في ذلك المحفظة التي يستخدمها "Jun Kai" من Iqlusion. (تم تتبع مجموعة مختارة من محافظ Ethereum بواسطة CoinDesk. وتم تقدير أسعار الأصول بواسطة Arkham.)

أعاد Grujic الأموال المسروقة بعد أن ألقى سوشي باللوم علنًا في الهجوم على الاسم المستعار لكيلر "eratos1122" وهدد بإشراك مكتب التحقيقات الفيدرالي. في حين أنه قد يبدو من غير البديهي أن يهتم عمال تكنولوجيا المعلومات في كوريا الشمالية بحماية الهويات المزيفة، يبدو أن عمال تكنولوجيا المعلومات في كوريا الشمالية يعيدون استخدام أسماء معينة ويبنون سمعتهم من خلال المساهمة في العديد من المشاريع، ربما لكسب ثقة أصحاب العمل في المستقبل.

قد يجادل المرء بأن حماية الاسم المستعار لأنطوني كيلر سيكون أكثر ربحية على المدى الطويل: في عام 2023، بعد عامين من حادثة السوشي، أبلغ رجل يدعى "أنتوني كيلر" ستيفان روست أن شركة Truflation قدم الطلب.

حاولت Coindesk الاتصال بـ "Anthony Keller" و"Sava Grujic" للتعليق، لكنها لم تنجح.

سرقت كوريا الشمالية أكثر من 3 مليارات دولار من العملات المشفرة من خلال هجمات القرصنة على مدى السنوات السبع الماضية، وفقًا للأمم المتحدة. وقالت مادلين كينيدي، المتحدثة باسم الشركة، إن من بين الاختراقات التي تتبعتها شركة تحليلات blockchain في النصف الأول من عام 2023، كانت 15 عملية اختراق مرتبطة بكوريا الشمالية، "نصفها تقريبًا يتعلق بسرقات تتعلق بعمال تكنولوجيا المعلومات".

إن الهجمات الإلكترونية التي تشنها كوريا الشمالية لا تشبه نسخة هوليوود من القرصنة، حيث يستخدم المبرمجون الذين يرتدون سترات ذات قلنسوة رموز كمبيوتر معقدة ومحطات كمبيوتر باللونين الأسود والأخضر لاقتحام الحواسيب المركزية.

من الواضح أن الهجمات على غرار كوريا الشمالية منخفضة التقنية. وعادة ما تنطوي على شكل من أشكال الهندسة الاجتماعية، حيث يكتسب المهاجم ثقة الضحية التي تحمل مفاتيح النظام ثم يستخرج هذه المفاتيح مباشرة من خلال شيء بسيط مثل رابط بريد إلكتروني ضار.

وقال موناهان: "حتى الآن، لم نر مطلقًا كوريا الشمالية تقوم بهجوم حقيقي. إنهم دائمًا يقومون بهجوم الهندسة الاجتماعية أولاً، ثم يعرضون الجهاز للخطر، وفي النهاية يسرقون المفتاح الخاص."

< p> يعتبر العاملون في مجال تكنولوجيا المعلومات مناسبين تمامًا للمساهمة في عمليات السرقة في كوريا الشمالية، إما عن طريق الحصول على معلومات شخصية يمكن استخدامها لتخريب الأهداف المحتملة أو عن طريق الوصول المباشر إلى أنظمة البرامج المليئة بالنقود الرقمية.في 25 سبتمبر، قبل نشر هذا المقال مباشرة، رتبت CoinDesk مكالمة فيديو مع Truflation’s Rust. وتتمثل الخطة في التحقق من بعض التفاصيل التي شاركها سابقًا.

انضم Rust المرتبك إلى المكالمة متأخرًا 15 دقيقة. لقد تم اختراقه للتو.

اتصلت CoinDesk بأكثر من 20 مشروعًا يبدو أنه تم خداعها لتوظيف عمال تكنولوجيا معلومات من كوريا الشمالية. في الأسبوعين الأخيرين من المقابلات فقط، تم اختراق اثنين من المشاريع: Truflation وتطبيق إقراض العملات المشفرة المسمى Delta Prime.

من السابق لأوانه معرفة ما إذا كانت حادثتي القرصنة مرتبطتين بشكل مباشر بالتوظيف غير المقصود لموظفي تكنولوجيا المعلومات في كوريا الشمالية.

في 16 سبتمبر، تم اختراق Delta Prime للمرة الأولى. كشفت CoinDesk سابقًا عن مدفوعات ومساهمات في الأكواد بين Delta Prime وNaoki Murano، أحد المطورين المرتبطين بكوريا الشمالية والذي يروج له محقق blockchain المجهول ZachXBT.

وخسر المشروع أكثر من 7 ملايين دولار أمريكي، وكان التفسير الرسمي هو "تسريب المفتاح الخاص". لم تستجب شركة Delta Prime لطلبات متعددة للتعليق.

بعد أقل من أسبوعين، تبع ذلك اختراق Truflation. قبل حوالي ساعتين من التحدث مع CoinDesk، لاحظ Rust تدفق الأموال من محفظته المشفرة. لقد عاد لتوه من رحلة عمل إلى سنغافورة وكان يحاول معرفة الخطأ الذي ارتكبه. وقال "أنا لا أعرف كيف حدث ذلك". "أحتفظ بجهاز الكمبيوتر المحمول الخاص بي مغلقًا في جدار الفندق آمنًا. دائمًا ما يكون هاتفي معي." بينما كان روست يتحدث، تم سحب ملايين الدولارات من تدفقات محفظته الشخصية التي تعمل بتقنية blockchain. "أعني، إنه أمر سيء حقًا. هذه هي الرسوم الدراسية لأطفالي ومعاش تقاعدي."

انتهى الأمر بخسارة Truflation وRust حوالي 5 ملايين دولار. قرر المسؤولون أن سبب الخسارة هو سرقة المفتاح الخاص.

أثناء عملية توحيد السوق وتصحيحها، لا ينبغي لنا أن نسيطر على الذعر. والأمر الأكثر أهمية هو التفكير في الفرص الكامنة وراء هذا الانخفاض.

JinseFinance

JinseFinanceتلعب MEME دورًا أساسيًا في زيادة الوعي والمشاركة في مشاريع Web3 نظرًا لقدرتها على الوصول إلى انتشار واسع النطاق عبر الحواجز اللغوية والثقافية بتكلفة منخفضة جدًا.

JinseFinance

JinseFinance在最近比特币ETF获得批准之后,贝莱德的拉里-芬克透露,很快所有东西都将被「ETF化」与代币化。

JinseFinance

JinseFinanceستقدم سلسلة المقالات هذه تحليلًا متعمقًا لمسار Telegram Bot وتنقسم إلى مقالتين، المقالة الأولى عبارة عن ملخص نظرة عامة على المسار، والمقال الثاني عبارة عن ملخص للأهداف.

JinseFinance

JinseFinanceيتطور سوق Cosmos DeFi بقوة، مع إطلاق العديد من الابتكارات والمشاريع مما يمنحه إمكانات نمو هائلة.

JinseFinance

JinseFinance JinseFinance

JinseFinance JinseFinance

JinseFinance JinseFinance

JinseFinance Cointelegraph

Cointelegraph