في 22 يناير، تعرض موقع Concentric.fi للهجوم، مما تسبب في خسائر تزيد عن 1.85 مليون دولار. وأعلنت شركة Concentric على حسابها الرسمي على موقع التواصل الاجتماعي أن الهجوم كان بمثابة "هجوم هندسة اجتماعية" مستهدف.

يعني ما يسمى بهجوم الهندسة الاجتماعية أن المهاجم يقوم بخداع ثقة الضحية من خلال التواصل الطبيعي مع الضحية، ويؤثر على نفسية الضحية ومن ثم يقوم بتسريب الأسرار أو جعل الأمور مؤكدة. السلوكيات لتحقيق أهداف المهاجم.

في الهجوم على Concentric، تم تسريب محفظة مسؤول العقود بفريقها. بعد أن سيطر المهاجم على المحفظة، قام بترقية عقد خزانة Concentric بشكل ضار، مما تسبب في خسائر لمجمع السيولة ومستخدمي Concentric.

نظرة عامة على الحدث

في 22 يناير 2024، أصدرت شركة Concentric تحذيرًا على حساب X الخاص بها بأنهم ربما واجهوا حادثًا أمنيًا .

بدأ فريق أمان CertiK على الفور تحقيقًا. أثناء دراسة نشاط عنوان العقد الخاص به، اكتشفنا عنوان محفظة مشبوهًا قام بسك وحرق CONE-1 LP بشكل متكرر من أجل سحب الأموال من مجمع السيولة الخاص بشركة Concentric.

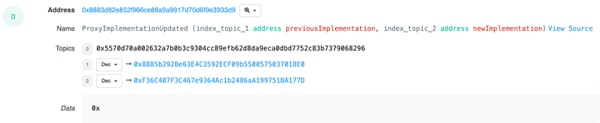

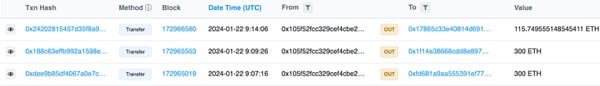

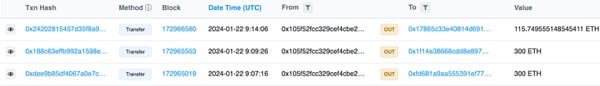

تحتوي لقطة الشاشة أدناه على بعض المعاملات المشبوهة:

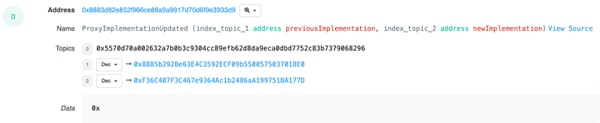

أعلن فريق Concentric لاحقًا أن الحادث كان بسبب تسرب المفتاح الخاص لأحد المسؤولين لديهم محافظ. نقلت المحفظة ملكيتها إلى عنوان يبدأ بـ 0x3F06، مما أدى إلى ترقية كود مجمع السيولة الخاص بـ Concentric إلى عقد ضار يمكن التحكم فيه بواسطة مهاجم.

باستخدام العقد الضار الذي تمت ترقيته، يستطيع المهاجم سك عدد كبير من رموز LP وسحب رموز ERC-20 المقابلة . تم في النهاية تبادل رموز ERC-20 مقابل ETH ونقلها إلى المحافظ الثلاث التالية. ترتبط هذه المحافظ بالهجمات السابقة:

① 0xFD681A9aA555391Ef772C53144db8404AEC76030

② 0x1F14E38666cDd8e8975f9acC09e24E9a28f bC4 2 د (تم وضع علامة عليها كـ "OKX Exploiter 2" على Etherscan)

③ 0x17865c33e40814d691663bC292b2F77000f94c34

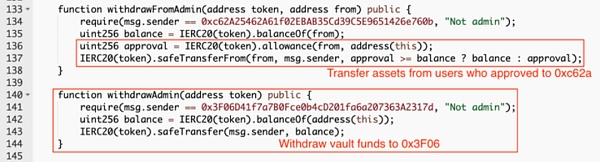

بالإضافة إلى ذلك، عقد 0xc62A25462A61f02EBAB35Cd39C5E يمكن 9651426e760b قم أيضًا بسرقة الأموال المصرح بها من قبل المستخدمين على Concentric. تم تحويل الأموال المسروقة إلى ETH ونقلها إلى عنوان يبدأ بـ 0x5c0e، وفي وقت كتابة هذا التقرير، تمت سرقة أكثر من 150 ألف دولار بهذه الطريقة. وبلغ إجمالي الخسائر الناجمة عن الطريقتين أكثر من 1.85 مليون دولار أمريكي.

المجرمون العائدون

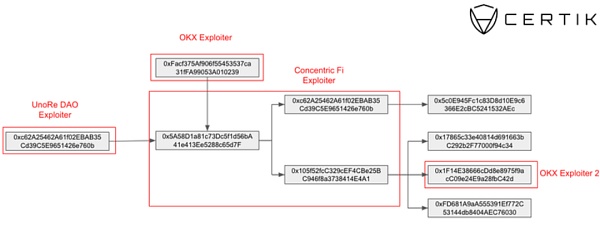

في الجرائم الخبيثة ذات الصلة التي حددناها ومن عنوان المحفظة يمكن التأكد من أن هذا الهجوم مرتبط بهجمات سابقة متعددة.

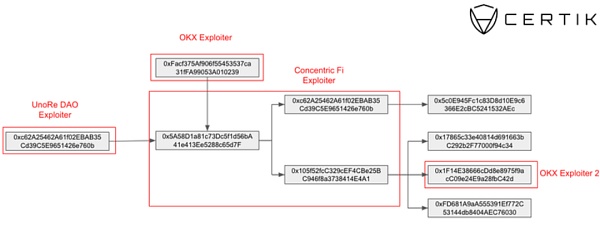

قبل هذا الهجوم، كانت الأموال الأصلية لعنوان المهاجم تأتي من عنوان المحفظة المرتبط بهجوم UnoRe في وقت سابق من عام 2023. بعد الانتهاء من الهجوم، قام المهاجمون المتحدون المركز بتحويل الأموال المسروقة إلى عنوان المحفظة المتعلق بهجوم OKX السابق.

في 13 ديسمبر 2023، سيطر المتسللون على عقد صانع السوق OKX DEX المهجور، وتمت سرقة الأصول عن طريق ترقية التفويض، مما تسبب في حوالي 2.7 دولار خسارة مليون. ويعتقد أن المهاجم في هذا الحادث له صلة بهجمات Lunafi وUno Re وRVLT وغيرها من الهجمات.

الشكل التالي هو تحليل تدفق رأس المال الذي يمكن أن يربط بين عدة أحداث:

عملية الهجوم

① أولاً، تم اختراق عنوان الناشر متحد المركز (الذي يبدأ بـ 0xeaf6). استخدم المهاجم حقوق الوصول لنقل ملكية العقد إلى العنوان الذي يبدأ بـ 0x3F06.

② بعد التحكم في ملكية العقد، قام 0x3F06 بترقية عقد Cone Pool بشكل ضار.

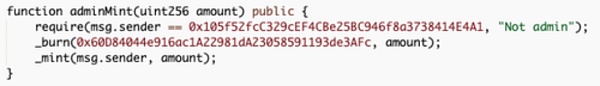

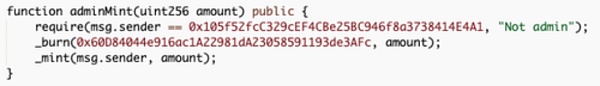

في العقد الجديد، يمكن للمهاجم تدمير CONE-1 عند 0x60d8 وإعادة سكه إلى 0x105f.

③ بعد إكمال ترقية العقد، يمكن للمهاجم استدعاء adminMint() لاستخراج CONE-1 من كل تجمع سيولة، ثم استدعاء burn() لاستبدال CONE-1 بالأصل الأساسي المقابل.

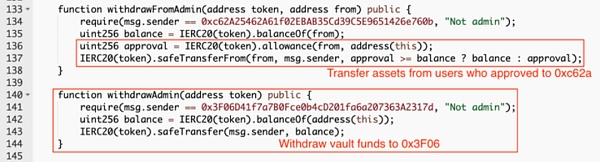

④ بعد ذلك، أنشأ المهاجم عقدًا ثانيًا يسمح للمستخدمين بنقل الأصول المصرح بها إلى مجمع السيولة ونقل أصول محددة بعيدًا عن مجمع السيولة. يتم التحكم في كل من 0xc62a و0x3F06 بواسطة المهاجمين.

⑤ قام العنوان الذي يبدأ بـ 0x105f باستبدال الأصول المسروقة بـ 715 إيثريوم ونقلها إلى ثلاث محافظ. تم التأكد من أن عنوان المحفظة الذي تم إرسال 300 ETH إليه مرتبط بهجوم OKX السابق.

بالإضافة إلى ذلك، أرسل العنوان الذي يبدأ بـ 0xc62a أيضًا 65.4 إيثريوم إلى 0x5c0E945Fc1c83D8d10E9c6366E2cBC5241532AEc، مما يجعل إجمالي الخسارة يزيد قليلاً عن 780 إيثريوم، حوالي 1.85 مليون دولار أمريكي.

اكتب في النهاية

في الماضي كنا يستخدم المهاجمون أساليب التصيد الاحتيالي والهندسة الاجتماعية للسيطرة على الأصول الشخصية، ولكن يمكن لنفس الأساليب أيضًا التحكم في ملكية المشاريع.

في يناير 2024، وصلت الخسائر الناجمة عن التصيد الاحتيالي وتسريب المفاتيح الخاصةإلى 170 مليون دولار أمريكي، وهو ما يمثل 15% من إجمالي الخسائر في كانون الثاني (يناير). ما يقرب من 90%. ومن بينها، كانت أخطر الحوادث سرقة الحساب الشخصي لكريس لارسن، مما تسبب في خسارة ما يقرب من 112.5 مليون دولار أمريكي. يثبت هذا الحادث الذي وقع في Concentric مرة أخرى أنه إذا لم يتم منع هجمات الهندسة الاجتماعية التقليدية، فسيكون لها تأثير مدمر على أمن مشاريع Web3.0 البيئية.

Dante

Dante