المصدر: Fairyproof

2023 قد انتهى بهدوء، وقد استهل سوق العملات المشفرة أيضًا عامًا جديدًا. مع< قوي>صندوق الاستثمار المتداول مع التقدم في 2024سيكون عامًا من الاهتمام الكبير، وسيصل الأمن أيضًا إلى مستوى غير مسبوق من الاهتمام في الصناعة . في مطلع القديم والجديد، يجمعFairyproof ويحلل الأبعاد الأمنية للصناعة2023، بهدف لتزويد الحضور بتقرير أمني سنوي شامل ومتعمق، وفيما يلي نص التقرير.

ملخص وجهة النظر

بالمقارنة مع عام 2022، تحسن وضع سوق العملات المشفرة بشكل ملحوظ في عام 2023، والقيمة السوقية الإجمالية للعملات المشفرة لقد زادت الأصول، وحدثت زيادة كبيرة، وفي الوقت نفسه، زاد عدد الحوادث الأمنية بشكل ملحوظ.

- في 489 حالة نموذجية حققت فيها شركة Fairyproof، تمت سرقة ما يقرب من 1.23 مليار دولار من أصول العملات المشفرة.

- مع النمو السريع لعملة البيتكوين، وخاصة نظام Inscription البيئي، أصبحت المخاطر الأمنية لهذا النظام البيئي بارزة بشكل متزايد، ففي عام 2023، كان هناك 13 هجومًا ضد نظام Bitcoin البيئي، وخاصة مرافق Inscription.

- تسببت الهجمات التي شنها المتسللون باستخدام تسريبات المفاتيح الخاصة في خسائر في أصول العملات المشفرة بقيمة 518 مليون دولار أمريكي، وهو ما يمثل 45.07% من إجمالي الخسائر الناجمة عن هجمات المتسللين. يعد الحفاظ على المفاتيح الخاصة بأمان وأمان دائمًا الأولوية القصوى لجميع مستخدمي blockchain.

- في عام 2023، أجرت Fairyproof بحثًا مكثفًا حول التقنيات والتطبيقات المتعلقة بإثبات المعرفة الصفرية [1]، وأصبحت على دراية بالحلول السائدة وسيناريوهات التطبيق في الصناعة. فيما يتعلق بالتطوير، قامت Fairyproof بصقل مجموعة كاملة من العمليات والنماذج لتطوير الحلول ونشرها بسرعة بناءً على احتياجات المستخدم وسيناريوهات التطبيق. فيما يتعلق بالتدقيق، اكتسبت Fairyproof خبرة غنية وهي قادرة على تحويل المشكلات المستهدفة بمهارة إلى دوائر صفر المعرفة ودوائر التدقيق الاحترافية، وتوليد الأدلة، والتحقق من الأدلة، وما إلى ذلك. بالإضافة إلى ذلك، قامت Fairyproof أيضًا بتحسين تنفيذ تطبيقات المعرفة الصفرية وتطوير نظامها الخاص، وهو أفضل من حيث الأمان واللامركزية من الحلول الشائعة الحالية.

- في عام 2023، تتمتع Fairyproof أيضًا بتصميم جريء في تقنية الحوسبة الآمنة متعددة الأطراف [2] (يشار إليها باسم MPC)، كما أنشأت أيضًا مجموعتها الكاملة من عمليات التطوير والنماذج التي يمكنها الاستجابة لاحتياجات العملاء والسيناريوهات.تحتاج حلول MPC إلى التطوير والنشر بسرعة.

مقدمة أساسية

قبل تقديم نتائج تقرير بحث Fairyproof بالتفصيل، من الضروري فهم الأمور ذات الصلة المصطلحات الواردة في هذا التقرير شرح وشرح.

CCBS

يشير CCBS إلى "مؤسسة خدمة أصول التشفير المركزية أو blockchain". يشير عادةً إلى منصة خدمة خارج السلسلة يتم تشغيلها وإدارتها يدويًا، وتعتمد تقنيتها الأساسية بشكل أساسي على التكنولوجيا المركزية التقليدية، وأنشطة التشغيل والصيانة اليومية هي بشكل أساسي أنشطة خارج السلسلة. تعتبر بورصات الأصول المشفرة التقليدية (مثل Binance) ومنصات إصدار وقبول الأصول المشفرة (مثل Tether) أمثلة على هذا النوع.

FLASHLOAN

يعد قرض الفلاش طريقة شائعة وشائعة للمتسللين لمهاجمة العقود الذكية على منصة Ethereum Virtual Machine. قرض الفلاش عبارة عن طريقة اتصال تعاقدية اخترعها فريق تطبيق DeFi المعروف AAVE[3]. تسمح دعوة العقد هذه للمستخدمين بإقراض أصول التشفير مباشرة من تطبيقات DeFi التي تدعم هذه الوظيفة دون أي ضمانات، وطالما قام المستخدم بإرجاع الأصل ضمن معاملة كتلة، فستكون المعاملة صالحة [4]. في البداية، تم اختراع هذه الوظيفة لمنح مستخدمي DeFi طريقة أكثر مرونة وملاءمة لإجراء الأنشطة المالية على القلائد المختلفة. ولكن لاحقًا، ونظرًا لمرونتها العالية، أصبح السيناريو الأكثر استخدامًا للقروض السريعة هو قيام المتسللين بإقراض رموز ERC-20[5] ثم استخدامها لتنفيذ الهجمات. قبل البدء في قرض سريع، يحتاج المستخدمون إلى وصف منطق الإقراض (الأصول) والعودة (الأصول والفوائد والرسوم ذات الصلة) بوضوح في العقد، ثم استدعاء العقد لبدء قرض سريع.

CROSS-CHAIN BRIDGE

الجسر المتقاطع عبارة عن بنية تحتية تربط العديد من سلاسل الكتل المستقلة، وتسمح بالنشر على سلاسل كتل مختلفة، حيث يتم تداول الرموز المميزة بين سلاسل الكتل المختلفة.

نظرًا لأن المزيد والمزيد من سلاسل الكتل لديها بيئة وتطبيقات وأصول مشفرة خاصة بها، فقد زاد الطلب على الاتصالات والمعاملات عبر سلسلة الكتل بين هذه التطبيقات والأصول بشكل ملحوظ. وهذا أيضًا يجعل الجسور المتقاطعة هدفًا شائعًا للمتسللين.

أبرز التقرير

أجرت شركة Fairyproof دراسة تفصيلية لـ 489 حادثًا أمنيًا نموذجيًا وقعت في عام 2023. وفي هذا التقرير تم جمع إحصائيات حول عوامل مختلفة مثل حجم الخسائر وأسبابها تحليل هذه الحوادث وتقديم اقتراحات وتدابير الوقاية المناسبة.

إحصائيات وتحليل الحوادث الأمنية في عام 2023

أجرى فريق بحث Fairyproof دراسة تفصيلية لـ 489 حادثًا أمنيًا بارزًا في عام 2023، وأدرجها ضمن أهداف الهجمات والأسباب الجذرية للهجمات الهجمات وتم الحصول على النتائج الإحصائية وتحليلها.

في عام 2023 بأكمله، بلغ إجمالي خسارة الأصول المشفرة الناجمة عن هذه الحوادث الأمنية البالغ عددها 489 حادثًا 1.23 مليار دولار أمريكي، ووصلت القيمة الإجمالية لأصول التشفير السائدة التي عرضتها Tradingview إلى 1.62 تريليون دولار أمريكي. وبلغت نسبة الأصول المفقودة إلى إجمالي القيمة السوقية 0.08%.

الحوادث الأمنية بناءً على تصنيف كائنات الضحية

يمكن تقسيم الحوادث الأمنية التي درستها Fairyproof إلى الفئات الأربع التالية وفقًا لكائنات الضحية:

1. الأصول المشفرة المركزية أو منظمة خدمة Blockchain (CCBS، CCBS المشار إليها أدناه هو هذا المفهوم)

2. Blockchains

3. التطبيقات اللامركزية (dApps)

4. الجسور عبر السلاسل

الحوادث الأمنية لـ CCBS تشير الإشارة المشار إليها في هذا التقرير إلى تعرض نظام CCBS للهجوم أو الاختراق. في هذه الحوادث، تتم سرقة الأصول التي تحتفظ بها CCBS أو يتم تعطيل الخدمات.

تشير حوادث أمان Blockchain إلى الهجمات أو الأضرار التي لحقت بشبكة blockchain الرئيسية أو السلاسل الجانبية أو أنظمة تمديد الطبقة الثانية المرتبطة بشبكة blockchain الرئيسية. عادة في هذه الحوادث، يشن المتسللون هجمات من داخل النظام، أو من خارجه، أو كليهما، مما يتسبب في حدوث أعطال في برامج النظام أو الأجهزة وفقدان الأصول.

يشير حادث أمان dApp إلى تعرض تطبيق dApp للهجوم وعدم قدرته على العمل بشكل صحيح، مما يمنح المتسللين الفرصة لسرقة الأصول المشفرة المُدارة في dApp.

تشير الحوادث الأمنية للجسور عبر السلاسل إلى مهاجمة الجسور عبر السلاسل، مما يجعلها غير قادرة على العمل بشكل صحيح، بل وتؤدي إلى سرقة أصول التشفير التي تتعامل معها.

قامت Fairyproof بتقسيم إجمالي 489 حادثًا إلى الفئات الأربع المذكورة أعلاه، وكان مخطط توزيع النسبة كما يلي:

كما يتبين من الشكل، يمثل عدد حوادث أمان التطبيقات اللامركزية 88.34% من الإجمالي. من بينها، 20 حادثًا أمنيًا لـ CCBS، و26 حادثًا أمنيًا لـ blockchain، و432 حادثًا أمنيًا Dapp.

الحوادث الأمنية لسلسلة الكتل

يمكن تقسيم الحوادث الأمنية التي تتضمن سلسلة الكتل إلى الفئات الثلاث التالية:

i. شبكات Blockchain الرئيسية

ii. السلاسل الجانبية

iii. نظام توسيع الطبقة الثانية (حلول الطبقة الثانية)

تُسمى شبكة blockchain الرئيسية أيضًا بالطبقة الأولى. وهي شبكة blockchain مستقلة لها شبكتها الخاصة وبروتوكولها وتوافقها ووحدات التحقق الخاصة بها. يمكن لشبكة blockchain الرئيسية التحقق من المعاملات والبيانات والكتل، والتي يتم إكمالها جميعًا بواسطة المدققين الخاصين بها وتحقق الاتساق في النهاية. تعد Bitcoin و Ethereum من الشبكات الرئيسية النموذجية لـ blockchain.

السلسلة الجانبية هي سلسلة كتل منفصلة تعمل بالتوازي مع شبكة blockchain الرئيسية. كما أن لديها إجماعًا ومدققين خاصين بها، ولكن سيتم توصيلها بشبكة blockchain الرئيسية بطريقة ما (مثل التثبيت ثنائي الاتجاه [6]).

يعتمد نظام توسيع الطبقة الثانية على الكتل أ يعتمد النظام على الشبكة الرئيسية للسلسلة، الأمر الذي يتطلب شبكة blockchain الرئيسية لتوفير الأمان والاتساق في نهاية المطاف [7]. وهو مصمم بشكل أساسي لحل مشكلة قابلية التوسع في شبكة blockchain الرئيسية ومعالجة المعاملات برسوم وأسعار أقل. منذ عام 2021، تطور نظام قياس الطبقة الثانية المرتبط بـ Ethereum بسرعة.

تم تصميم كل من السلسلة الجانبية ونظام توسيع الطبقة الثانية لحل قابلية التوسع في شبكة blockchain الرئيسية. والفرق الرئيسي بين الاثنين هو أن السلاسل الجانبية لا تعتمد على blockchain الرئيسية لتوفير الأمان والاتساق، ولكن أنظمة التوسع من الطبقة الثانية تفعل ذلك.

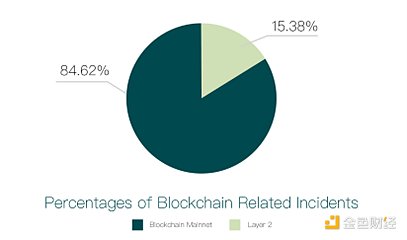

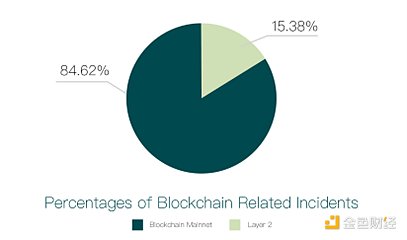

سيكون هناك إجمالي 26 حادثًا أمنيًا متعلقًا بـ blockchain في عام 2023. يوضح الشكل أدناه نسب شبكة blockchain الرئيسية والسلاسل الجانبية وأنظمة توسيع الطبقة الثانية.

كما هو موضح في يمكن ملاحظة أن شبكة blockchain الرئيسية وتوسيع الطبقة الثانية يمثلان 84.62٪ (22 حالة) و15.38٪ (4 حالات) على التوالي، ولم تقع أي حوادث جانبية خطيرة. الحالات الأربع التي تنطوي على امتداد الطبقة الثانية من الإيثريوم هي Metis [8]، وzkLink [9]، وBoba [10]، وArbitrum [11]. ومن بين الحوادث التي شملت شبكة بلوكتشين الرئيسية، عانت ميكسين من أكبر خسائر الهجوم، وكانت الهجمات الأخرى على مشاريع الشبكة الرئيسية عبارة عن هجمات اجتماعية بشكل أساسي ولم تتسبب في خسائر كبيرة في الأصول.

الحوادث الأمنية لـ DAPP

من بين 432 حادثًا أمنيًا تتعلق بالتطبيقات اللامركزية، كان 45 منهم هاربين، و263 متورطين، و124 تعرضوا لهجوم مباشر. تتضمن الهجمات المباشرة على التطبيقات اللامركزية عادةً ثلاثة جوانب: الواجهة الأمامية والخلفية والعقود الذكية للتطبيق اللامركزي. لذلك، قمنا بتقسيم حوادث الهجوم المباشر البالغ عددها 124 إلى الفئات الثلاث التالية:

i. dApp frontend

ii.dApp backend

iii.dApp Contract

في حالة هجمات الواجهة الأمامية لتطبيق dApp، يشن المتسللون هجمات بشكل أساسي من خلال ثغرات أمنية في الواجهة الأمامية لسرقة الأصول أو شل خدماتها.

في حالة الهجمات على الواجهة الخلفية للتطبيق اللامركزي، يشن المتسللون الهجمات بشكل أساسي من خلال نقاط الضعف في الواجهة الخلفية، مثل اختطاف الاتصال بين الواجهة الخلفية والعقد، أو اختطاف الأصول أو شل الخدمات.

في حالة الهجمات على عقود التطبيقات اللامركزية، يشن المتسللون الهجمات بشكل أساسي من خلال نقاط الضعف في العقود أو سرقة الأصول أو شل خدماتهم.

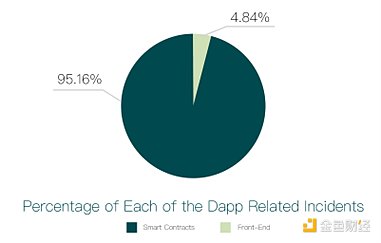

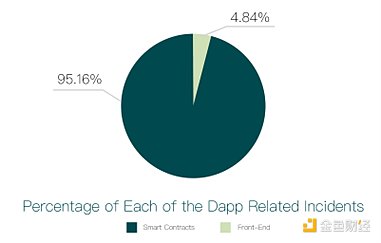

يوضح الشكل التالي نسبة أحداث الهجوم في هذه الفئات الثلاث:

كما هو موضح في الشكل أعلاه، فإن نسبة الهجمات التعاقدية والخلفية والواجهة الأمامية هي 95.16% و0% و4.84% على التوالي. ومن بين إجمالي 124 حادثًا، كانت 6 هجمات أمامية و118 هجومًا متعاقدًا.

لقد درسنا كذلك حجم خسائر الأصول المشفرة الناجمة عن حوادث مختلفة. ومن بينها، بلغت الخسائر الناجمة عن هجمات الواجهة الأمامية 238 ألف دولار أمريكي، وبلغت الخسائر الناجمة عن هجمات العقود 542 مليون دولار أمريكي.

من الواضح أن أمان العقود يظل هو المشكلة الأكبر. من بين العديد من نقاط الضعف في العقود، تعد العيوب المنطقية وتسريبات المفاتيح الخاصة وهجمات القروض السريعة وهجمات إعادة الدخول من نقاط الضعف النموذجية.

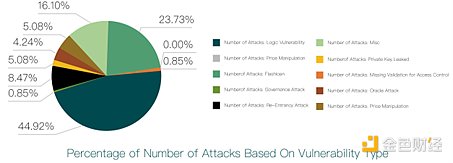

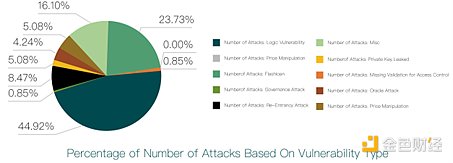

لقد درسنا 118 حادثًا أمنيًا تتضمن مهاجمة العقود وحصلنا على الرسم البياني النسبي التالي:

كما هو موضح في الشكل أعلاه، تؤدي العيوب المنطقية إلى أعلى نسبة من حوادث أمان العقود، تليها هجمات القروض السريعة. تتضمن العيوب المنطقية عادةً عدم التحقق من المعلمات، أو عدم التحقق من الأذونات، وما إلى ذلك. 53 حادثة كانت مرتبطة بالعيوب المنطقية، و28 حادثة كانت مرتبطة بالقروض السريعة.

ويوضح الشكل التالي نسبة الخسارة الناتجة عن كل ثغرة أمنية:

كما يتبين من الشكل أعلاه، فإن حجم الخسائر الناجمة عن العيوب المنطقية يحتل المرتبة الأولى بين جميع الخسائر الفئات، مع 53 حالة، تسببت الحوادث الأمنية في خسائر قدرها 286 مليون دولار أمريكي، وهو ما يمثل 52.83% من إجمالي المبلغ، وجاءت الخسائر الناجمة عن تسرب المفاتيح الخاصة في المرتبة الثانية، حيث تسببت 6 حوادث في خسائر قدرها 174 مليون دولار أمريكي، وهو ما يمثل 32.1%، والخسائر الناجمة من خلال هجمات إعادة الدخول جاء حجم الخسائر في المرتبة الثالثة، حيث تسببت 10 حوادث أمنية في خسائر بلغت 29.06 مليون دولار أمريكي، وهو ما يمثل 5.36%.

حوادث السلامة بناءً على تصنيف الأسباب

استنادًا إلى أسباب حوادث سلامة blockchain، نقوم بتقسيم الحوادث إلى ثلاث فئات:

i. عن طريق هجمات القراصنة

ii. الهروب

iii. أخرى

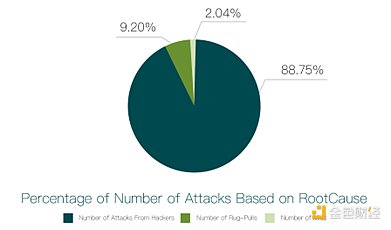

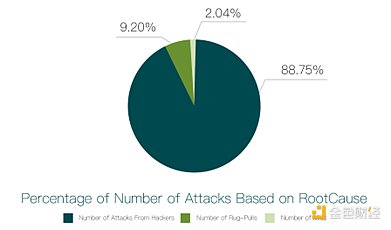

تظهر نتائج أبحاثنا في الشكل أدناه:

كما هو موضح في الصورة أعلاه سلامة الهاكر وشكلت الحوادث الناجمة عن الهجمات والهروب 88.75% (434 حادثة) و9.2% (45 حادثة) على التوالي.

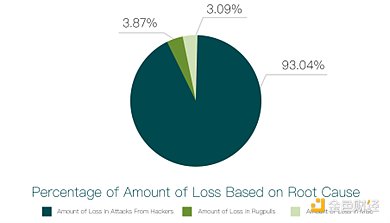

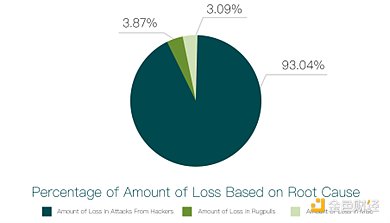

وقد قمنا بدراسة الخسائر الناجمة عن هذه الأسباب كما هو موضح في الشكل أدناه:

كما هو موضح في الشكل أعلاه، بلغت الخسائر الناجمة عن هجمات القراصنة وهروبهم 93.04% و3.87% على التوالي، حيث نتج عن الأول 93.04% و3.87% على التوالي. خسائر بلغت 1.15 مليار دولار أمريكي، أدت الأخيرة إلى خسائر قدرها 47.76 مليون دولار. وهذا يدل على أنه في عام 2023، ستظل هجمات القراصنة تمثل التهديد الرئيسي لأمن الصناعة.

حادثة هجوم الهاكر

لقد قمنا بدراسة حادثة هجوم الهاكر كما هو موضح في الشكل أدناه:

بلغت خسائر الأصول الناجمة عن هجمات المتسللين على dApp وCCBS وblockchain 58.95% و24.03% و17.02% على التوالي. كانت 694 مليون دولار أمريكي و283 مليون دولار أمريكي و200 مليون دولار أمريكي على التوالي.

الحوادث الهاربة

الحوادث الهاربة التي وقعت في عام 2023 حدثت بشكل أساسي في مشاريع التطبيقات اللامركزية. تسبب ما مجموعه 45 حادث طريق في خسائر بلغت قيمتها 47.76 مليون دولار أمريكي. مبلغ الخسارة هذا أقل بكثير من الخسارة الناجمة عن هجمات القراصنة.

نتائج الأبحاث

من بياناتنا الإحصائية، سيظل الهدف الأكثر تفضيلاً للقراصنة في عام 2023 هو مشروع dApp، يتجاوز عدد الهجمات على التطبيقات اللامركزية بكثير عدد أي كائن آخر، ومع ذلك، فإن خسائر الأصول الناجمة عنها هي الأعلى، حيث تصل إلى 694 مليون دولار أمريكي، وهو ما يمثل 58.95% من إجمالي المبلغ لجميع الهجمات. يوضح هذا أن هناك مخاوف كبيرة بشأن الوضع الأمني الحالي للتطبيقات اللامركزية، وهي مشكلة رئيسية يجب الاهتمام بها من أجل أمن النظام البيئي لـ blockchain بأكمله.

بالنسبة للنظام البيئي blockchain بأكمله، لا يزال المتسللون يمثلون أكبر تهديد أمني، سواء من حيث عدد الحوادث الأمنية التي يتسببون فيها أو خسائر الأصول التي يسببونها، الناجمة عن هجمات المتسللين. تم حساب عدد الحوادث الأمنية أكثر من 88.75% من إجمالي عدد الحوادث الأمنية، وشكلت كمية خسائر الأصول الناجمة عن الهجمات أكثر من 93.04% من إجمالي الخسائر، وهو ما يتجاوز بكثير التهديد الذي يتعرض له النظام البيئي الناجم عن حوادث الهروب.

في عام 2023، ستكون هجمات القراصنة على أنظمة تمديد المستوى الثاني أقل مما كانت عليه في عام 2022، سواء من حيث العدد أو حجم الخسائر. نعتقد أن هذا هو نتيجة لتقنية تمديد الطبقة الثانية الأكثر نضجًا والتركيز الأكبر على الأمان.

يتكون التطبيق اللامركزي النموذجي من ثلاثة أجزاء: الواجهة الأمامية والخلفية والعقد الذكي. عندما يهاجم أحد المتسللين تطبيقًا لامركزيًا، فإنه يهاجم جزءًا منه أو أجزاء متعددة في نفس الوقت. وفقًا لإحصائياتنا، فإن الهجمات على العقود الذكية تتجاوز بكثير الهجمات على الواجهة الأمامية والخلفية من حيث الكمية والقيمة. وهذا يدل على أن العقود الذكية لا تزال الهدف الرئيسي للمتسللين لمهاجمة التطبيقات اللامركزية.

إن حوادث الهروب النموذجية التي ستحدث في عام 2023 هي جميعها مشاريع dApp. يوضح هذا أن الاحتيال عبر التطبيقات اللامركزية لا يزال نقطة أساسية يجب على المستخدمين الحذر منها عند التفكير في مخاطر الاحتيال.

من بين الحوادث التي تتعرض فيها العقود الذكية لهجوم من قبل المتسللين، فإن عدد الهجمات وحجم الخسائر الناجمة عن العيوب المنطقية يتصدر القائمة، وهو ما يتجاوز بكثير الفئات الأخرى.

الاستكشاف والتفكير

الحلول والتطبيقات الاجتماعية القائمة على ZK وما إلى ذلك. ونحن نعتقد أنه مع انفجار وظهور هذه التطبيقات، فإن الطلب على تطوير ومراجعة الأنظمة القائمة على ZK سوف ينمو بسرعة.

الخطط والتدابير العملية لمنع حوادث السلامة

في هذا القسم، سنعتمد على حوادث السلامة التي حدث في عام 2023، وتلخص خصائص الحادث بعض الخطط والتدابير لمساعدة مطوري ومستخدمي blockchain على إدارة مخاطر blockchain ومنعها. نوصي كلاً من مطوري ومستخدمي blockchain بتنفيذ وممارسة هذه الخطط والتدابير بنشاط قدر الإمكان في العمليات اليومية والعمل على تحقيق أقصى قدر من الحماية لأمن المشروع وأمن الأصول المشفرة.

ملاحظة: يشير مصطلح "مطورو Blockchain" إلى كل من مهندسي التطوير لمشروع blockchain نفسه، والمطورين ذوي الصلة بنظام blockchain أو أنظمة الامتداد الخاصة به (مثل الأصول المشفرة وما إلى ذلك). يشير "مستخدمو Blockchain" إلى جميع المستخدمين الذين يشاركون في أنشطة نظام blockchain (مثل الإدارة والتشغيل والصيانة وما إلى ذلك) أو معاملات الأصول المشفرة وما إلى ذلك.

بالنسبة لمطوري blockchain

يحتاج مطورو الجسور عبر السلاسل إلى إيلاء اهتمام وثيق لأمن الجسور عبر السلاسل. تتضمن حلول الجسور عبر السلسلة عمومًا العمليات عبر السلسلة والعمليات خارج السلسلة. تعد العمليات خارج السلسلة أكثر عرضة نسبيًا لهجمات المتسللين، لذا تحتاج الجسور عبر السلسلة إلى إيلاء اهتمام خاص لأمن وموثوقية العمليات خارج السلسلة.

على الرغم من أن حجم الخسائر الناجمة عن هجمات امتداد الطبقة الثانية في عام 2023 ليس كبيرًا مقارنة بالجسور عبر السلاسل، إلا أن أمنها يستحق الاهتمام أيضًا. لأنه في المستقبل، سيكون هناك انفجار في تطوير وتنفيذ حل توسيع الطبقة الثانية، وسيكون البحث عن أمان الحل تحديًا كبيرًا يواجه الصناعة.

في تطبيقات blockchain، بعد نشر المشروع وتشغيله بشكل مستقر لفترة من الوقت، يعد نقل سلطة التحكم في العمليات الرئيسية في المشروع إلى محفظة متعددة التوقيع خطوة ضرورية للغاية. أو منظمة DAO للإدارة.

عندما يكتشف المتسللون نقاط الضعف في العقود الذكية، فإنهم غالبًا ما يستخدمون القروض السريعة لمهاجمة العقود. تتضمن هذه الثغرات التي يمكن استغلالها عادةً ثغرات إعادة الدخول، والعيوب المنطقية (مثل عدم التحقق من الأذونات، وخوارزمية السعر الخاطئة)، وما إلى ذلك. تتطلب الوقاية والتعامل الصارم مع هذه الثغرات الأمنية من مطوري العقود الذكية إيلاء اهتمام كبير في جميع الأوقات، بل ويجب تصنيفها على رأس قائمة الأهمية.

تُظهر إحصاءاتنا أيضًا أن المزيد والمزيد من المتسللين سيشنون هجمات تصيد من خلال برامج الوسائط الاجتماعية (مثل Discord وTwitter وما إلى ذلك). وتستمر هذه الظاهرة طوال عام 2022. عانى العديد من المستخدمين من خسائر بسبب ذلك. يتعين على أطراف المشروع تنفيذ إدارة صارمة وشاملة لوسائل التواصل الاجتماعي التي يقومون بتشغيلها، ونشر الحلول الأمنية المقابلة لضمان سلامة واستقرار عمليات وسائل التواصل الاجتماعي الخاصة بهم ومنع استغلالها من قبل المتسللين.

مستخدمو Blockchain

يبدأ المزيد والمزيد من المستخدمين في المشاركة في الأنشطة البيئية المختلفة لـ blockchain ويمتلكون أصولًا بيئية مختلفة لـ blockchain. وفي هذه العملية، نمت أيضًا أنشطة المعاملات عبر السلسلة بسرعة. عندما يشارك المستخدمون في معاملات عبر السلسلة، فإنهم يحتاجون إلى التفاعل مع الجسور عبر السلسلة، والتي غالبًا ما يستهدفها المتسللون. لذلك، قبل بدء المعاملات عبر السلسلة، يحتاج المستخدمون إلى إجراء تحقيقات مفصلة وفهم الظروف الأمنية والتشغيلية للجسر عبر السلسلة الذي يستخدمونه لضمان سلامة واستقرار وموثوقية الجسر عبر السلسلة.

عندما يتفاعل المستخدمون مع التطبيقات اللامركزية، يجب عليهم إيلاء اهتمام وثيق لجودة وأمان عقودهم الذكية، كما يحتاجون أيضًا إلى الاهتمام بأمان الواجهة الأمامية للتطبيقات اللامركزية. كن حذرًا بشأن بعض المعلومات والمطالبات والمحادثات وما إلى ذلك غير المعروفة والمشبوهة للغاية المعروضة على الواجهة الأمامية، ولا تنقر عليها حسب الرغبة أو تتبع إرشاداتها.

نوصي بشدة المستخدمين بفحص وقراءة تقرير التدقيق الخاص بأي مشروع blockchain بعناية قبل التفاعل مع مشروع blockchain أو الاستثمار فيه. كن حذرًا بشأن المشاركة في المشاريع التي لا يوجد فيها تقرير تدقيق أو حيث يكون التقرير مشكوكًا فيه.

نوصي المستخدمين بمحاولة استخدام المحافظ الباردة أو المحافظ متعددة التوقيع لإدارة كميات كبيرة من الأصول أو الأصول التي لا يتم استخدامها في المعاملات المتكررة. كن حذرًا دائمًا بشأن الأمان التشغيلي للمحافظ الساخنة وتأكد من أن النظام الأساسي للأجهزة نفسه الذي تم تثبيت المحفظة الساخنة عليه آمن وموثوق ومستقر.

يحتاج المستخدمون إلى إجراء درجة معينة من التحقيق وفهم خلفية الفريق لمشروع blockchain. كن حذرًا مع الفرق ذات الخلفيات الجماعية غير الواضحة وتفتقر إلى المصداقية. كن حذرًا بشأن المخاطر الهاربة المحتملة لهذا النوع من المشاريع. بالنسبة للتبادلات المركزية التي يتم استخدامها بشكل متكرر، يجب على المستخدمين إيلاء المزيد من الاهتمام لخلفيتهم وائتمانهم، والتحقق من الخلفية والمعلومات والبيانات الخاصة بهذه التبادلات من مصادر بيانات خارجية متعددة قدر الإمكان لضمان المدى الطويل والطويل. التشغيل الآمن المستدام للتبادل.

المواد المرجعية

[1] إثبات المعرفة الصفرية. https://en.wikipedia.org/wiki/Zero- Knowledge_proof

[2] لجنة السياسة النقدية. https://en.wikipedia.org/wiki/Secure_multi-party_computation

[3] Aave. https://aave.com/

[4] القروض السريعة.. https://aave.com /flash-loans/

[5] معيار الرمز المميز ERC-20. https://ethereum.org/en/developers/docs/standards/tokens/erc -20/

[6] السلاسل الجانبية. https://ethereum.org/en/developers/docs/scaling/sidechains/

[7] الطبقة الثانية. https://academy.binance.com/en/glossary/layer-2

[8] ميتيس https://www.metis.io/

[9] zkLink. https://zk.link/

[10] بوبا.https://boba.network/

[11] Arbitrum.https: //arbitrum.io/

Edmund

Edmund