لقد اهتم جافين بمسألة هجوم الساحرات (المقاومة المدنية) مؤخرًا، حيث قام PolkaWorld بمراجعة الخطاب الرئيسي للدكتور جافين وود في Polkadot Decoded 2024،. هل ترغب في استكشاف بعض أفكار جافين حول كيفية منع هجمات السحرة.

ما هو هجوم الساحرات؟

ربما تعلم أنني كنت أعمل في بعض المشاريع وأنا أكتب ورقة رمادية، مع التركيز على مشروع JAM، وأعمل في هذا هل عملت بعض التعليمات البرمجية. في الواقع، خلال العامين الماضيين، كنت أفكر في قضية بالغة الأهمية ومهمة للغاية في هذا المجال، وهي كيفية منع المقاومة المدنية. هذه المشكلة في كل مكان. تعتمد أنظمة بلوكتشين على نظرية اللعبة، وعند تحليل الألعاب، نحتاج عادةً إلى الحد من عدد المشاركين أو إدارة التعسف الذي قد يظهره المشاركون.

عندما نصمم الأنظمة الرقمية، نريد بشدة أن نكون قادرين على تحديد ما إذا كانت نقطة نهاية معينة - أي نقطة النهاية الرقمية - يتم تشغيلها بواسطة الإنسان . أريد أن أوضح في البداية أنني لا أتحدث عن الهوية هنا. من المؤكد أن مسألة الهوية مهمة، ولكن النقطة هنا ليست تحديد الهوية المحددة لنقطة النهاية في العالم الحقيقي، ولكن تمييز الفرق بين هذاالجهاز والأجهزة التي يشغلها البشر حاليًا. أبعد من ذلك، سؤال إضافي هو: إذا كان الجهاز بالفعل يشغله إنسان، فهل يمكننا إعطاء هذا الشخص اسمًا مستعارًا حتى يمكن التعرف عليه في سياق معين، وإذا تفاعل معنا مرة أخرى باستخدام هذا الجهاز في المستقبل، سنكون قادرين على التعرف عليهم مرة أخرى.

مع تحول الطريقة التي نتفاعل بها تدريجيًا من التواصل بشكل أساسي مع الآخرين (مثل الثمانينات عندما ولدت) إلى التفاعل مع الأنظمة، فإن هذه الأنواع من الأنظمة الرقمية، أصبحت أنظمة Web3 اللامركزية بشكل خاص ذات أهمية متزايدة. في الثمانينيات، كان الناس يتواصلون بشكل مباشر مع بعضهم البعض؛ وبحلول التسعينيات، بدأنا التفاعل مع الخدمات عبر الهاتف، مثل الخدمات المصرفية عبر الهاتف. لقد كان هذا تغييرًا كبيرًا بالنسبة لنا، وبينما كانت الخدمات المصرفية عبر الهاتف في الأصل تتألف من الكثير من مراكز الاتصال التي يتم تشغيلها يدويًا حيث كنا نتحدث مع الأشخاص عبر الهاتف، تطورت هذه الأنظمة في النهاية إلى الأنظمة الصوتية الآلية التي لدينا اليوم. ومع تطور الإنترنت، أصبح هذا النوع من التفاعل البشري أقل فأقل، ولم نعد نتفاعل بشكل مباشر مع البشر تقريبًا في الخدمات اليومية. وبطبيعة الحال، أصبح هذا الاتجاه أكثر وضوحا مع ظهور التجارة الإلكترونية Web2. ويعزز Web3 هذا الأمر بشكل أكبر - في Web3، بالكاد تتفاعل مع البشر بعد الآن. الفكرة الأساسية لـ Web3 هي السماح لك بالتفاعل مع الأجهزة، وحتى السماح للآلات بالتفاعل مع بعضها البعض.

ما أهمية دراسة هجمات السحرة؟

فماذا يعني هذا؟ يعد هذا عنصرًا أساسيًا في أي مجتمع حقيقي وهو في قلب العديد من أنظمتنا الاجتماعية، بما في ذلك الأعمال والحوكمة والتصويت وتكامل الرأي والمزيد. كل هذه الأمور تعتمد بشكل كبير على القدرة على منع هجمات Sybil لبناء المجتمع. العديد من الآليات التي نعتبرها أمرًا مفروغًا منه في المؤسسة تعتمد في الواقع على افتراض منع هجمات Sybil. سواء كان الأمر يتعلق بالاستخدام العادل والمعقول، أو التحكم في الضوضاء، أو إدارة المجتمع، فكلها تعتمد على هذه القدرة الدفاعية. تتطلب منا أشياء كثيرة التأكد مما إذا كان الكيان إنسانًا حقيقيًا. إذا تصرف شخص ما بشكل غير لائق، فقد نرغب في استبعاده مؤقتًا من المجتمع. يمكنك رؤية هذه الظاهرة في الخدمات الرقمية، وبالطبع في العالم الحقيقي.

من خلال منع هجمات Sybil، يمكننا تقديم بعض الآليات لتقييد السلوك دون وضع حواجز أمام الدخول أو التضحية بإمكانية الوصول إلى النظام. على سبيل المثال، هناك طريقتان أساسيتان لتحفيز السلوك. إحداها هي استراتيجية "العصا والجزرة" (أي آلية المكافأة والعقاب). العصا الكبيرة (العقاب) هي مطالبتك بدفع وديعة إذا تصرفت بشكل غير لائق، فسيتم مصادرة الوديعة وهي مثال بسيط على ذلك. نهج الجزرة (المكافأة) هو افتراض أنك ستؤدي أداءً جيدًا، وإذا لم تلبي التوقعات، فسنأخذ بعض حقوقك. هذه هي في الواقع الطريقة الأساسية التي تعمل بها معظم المجتمعات المدنية.

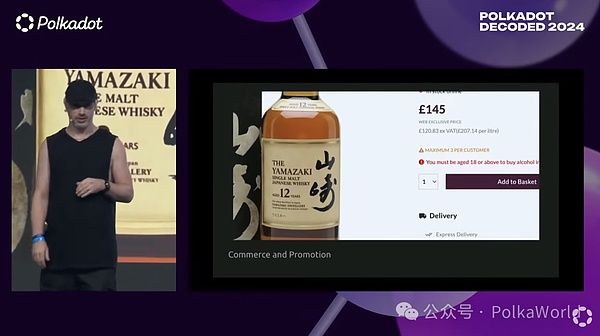

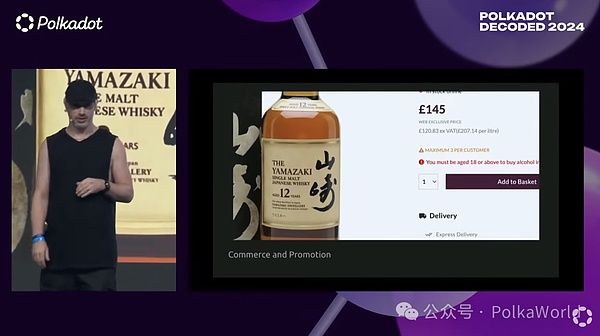

ومع ذلك، لا يمكن تنفيذ هذه الطريقة حقًا إذا كان هناك نقص في آلية Sybil المقاومة للهجوم على blockchain. في المجتمع المدني، تعمل آليات مثل هذه لأنه بمجرد سجن شخص ما، لا يمكنه ارتكاب نفس الجريمة مرة أخرى، على الأقل ليس أثناء وجوده في السجن. الحرية متأصلة ويمكن، من حيث المبدأ، أن تسلبها الحكومات. أنا لا أقترح حبس أي شخص على السلسلة، لكنني أقول إن تدابير ضبط النفس المماثلة غير ممكنة حاليًا على السلسلة. وهذا يجعل من الصعب تقديم خدمات مجانية لتثبيط السلوك السيئ، بدلاً من مجرد تشجيع السلوك الجيد. تعتمد الأنشطة التجارية والترويجية بشكل كبير على القدرة على التأكد من أن المتداولين هم أشخاص حقيقيون.

هذه لقطة شاشة لموقع ويب أستخدمه أحيانًا. إنه ويسكي جيد جدًا يحبه الكثير من الناس، ومن الصعب العثور عليه في بلده الأصلي. في أوروبا، يعد الحصول عليه أرخص نسبيًا، لكن يبدو أنهم يبقون السعر منخفضًا عن طريق الحد من المشتريات الفردية. ومع ذلك، يكاد يكون من المستحيل تنفيذ هذه العملية في نظام Web3 حقيقي.

هناك أيضًا صعوبات كبيرة في بناء المجتمع، والإسقاط الجوي، وتحديد أفراد المجتمع وتوزيعهم. بشكل عام، تعتبر عمليات الإنزال الجوي غير فعالة للغاية من حيث الإنفاق الرأسمالي لأن الهدف من عمليات الإنزال الجوي هو الوصول إلى أكبر عدد ممكن من الأشخاص. عند إجراء عمليات الإنزال الجوي، لتحقيق التوزيع العادل بشكل فعال، يجب تحديد الأفراد ومن ثم إعطاؤهم نفس الكمية للجميع. ومع ذلك، ستتم مواجهة مشكلات مختلفة في التشغيل الفعلي، مثل أرصدة المحفظة المختلفة. يمكن أن ينتهي بك الأمر في موقف يصبح فيه منحنى التوزيع غير متوازن للغاية ويظهر اختلافات كبيرة. والنتيجة هي أن معظم الناس بالكاد لديهم الحافز الكافي.

فيما يتعلق بمسألة "الاستخدام العادل والمعقول"، على الرغم من أن التأثير أصبح أقل الآن، إلا أنه إذا كنت تستخدم عددًا كبيرًا جدًا من موارد الشبكة، فعادة ما يؤدي النظام إلى إبطائك، على الرغم من أنه لا يزال بإمكانك الاستمرار في استخدام الشبكة.

في الأيام الخوالي، قبل حوالي 10 إلى 15 عامًا، إذا كنت تستخدم الكثير من موارد الإنترنت، فقد يعتقد مزود خدمة الإنترنت أنك لا تستخدمها. استخدامها بشكل مناسب لخدمة الشبكة غير المحدودة. لذلك سيقومون بشكل أساسي بإيقاف خدمتك تمامًا بدلاً من مجرد إبطاء سرعة الإنترنت لديك كما يفعلون الآن. يتيح لهم هذا الأسلوب توفير خدمة إنترنت غير محدودة تقريبًا لمعظم المستخدمين لأنه يمكنهم تحديد المستخدمين لتمييز من يستخدم الموارد بشكل مناسب.

أحد أسس Web2 هو نموذج الخدمة المتقدمة، والذي يعتمد بشكل كبير على القدرة على تحديد المستخدمين. قبل أكثر من 20 عامًا، ربما كانت آليات تحديد هوية المستخدم أقل تعقيدًا، لكن الأمور مختلفة تمامًا الآن. إذا كنت تريد فتح حساب، فعادةً ما يكون هناك أكثر من ثلاث آليات للتأكد مما إذا كنت فردًا حقيقيًا وما إذا كنت مستخدمًا لم يروه من قبل. على سبيل المثال، إذا حاولت التسجيل للحصول على حساب Apple دون شراء iPhone، فإن الأمر يشبه القفز عبر العقبات، والشركات غير راغبة في الأساس في إعطائك حسابًا. بالتأكيد، يعلنون أنه يمكنك الحصول على حساب مجانًا، لكن ليس لدي أي فكرة عما يفعله الذكاء الاصطناعي خلف الكواليس واستغرق الأمر 10 محاولات بنفسي قبل أن أتمكن من تشغيله أخيرًا. ونتيجة لذلك، اضطررت لشراء iPhone.

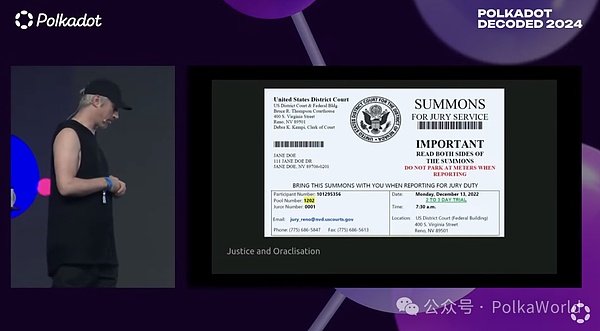

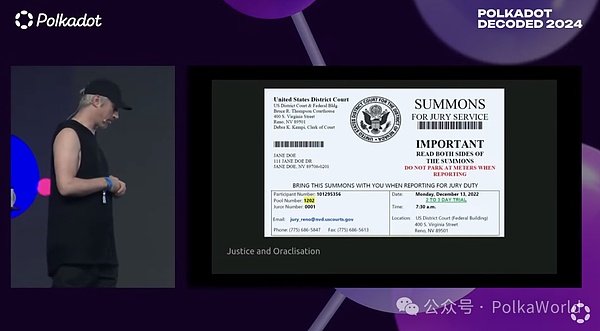

أشعر أن العديد من العمليات مثل "Oracleization" (التحقق من المعلومات) ستصبح أسهل إذا تمكنا من تحديد الأفراد بشكل أفضل.

من الأمثلة النموذجية لاستخدام "الدليل الإنساني" المقاوم لـ sybil للتحقق من المعلومات في المجتمع هو نظام هيئة المحلفين. عندما نحتاج إلى قاضٍ محايد (أي كاهن) ليقرر ما إذا كان شخص ما مذنبًا أم لا، يختار النظام عشوائيًا عددًا فرديًا من الأشخاص العاديين من المجتمع ويسمح لهم بالاستماع إلى الأدلة وإصدار الحكم. وبالمثل، في مجالات أخرى من الحياة الاجتماعية، مثل التمثيل وجمع الرأي، يعد التمثيل جزءًا مهمًا من المجتمع ونحن ندير التمثيل من خلال وسائل مقاومة العرافة. وبطبيعة الحال، بما أن البنية التحتية المدنية الحالية غير كاملة، فإن هذا النهج الإداري غالبا ما لا يكون مثاليا، وخاصة عندما يتم الخلط بين التمثيل والهوية. في كثير من الأحيان، عندما تريد التصويت، تحتاج إلى إثبات هويتك الحقيقية، مثل إظهار رخصة القيادة أو جواز السفر. لكن في الواقع، يمثل التصويت جزءًا من حقوق التصويت الخاصة بك، بدلاً من ربط هذا التصويت بهويتك الشخصية بشكل مباشر.

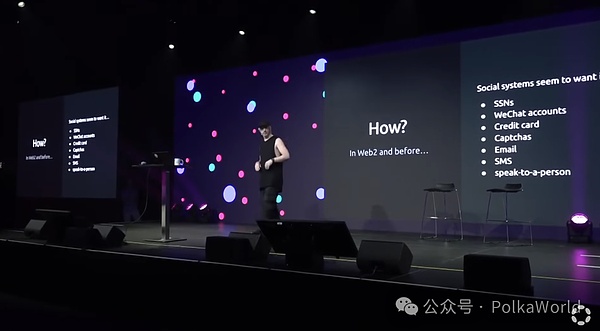

كيفية منع هجمات السحرة؟ ما هو الحل الحالي؟

إذن، كيف يجب أن يتم ذلك؟

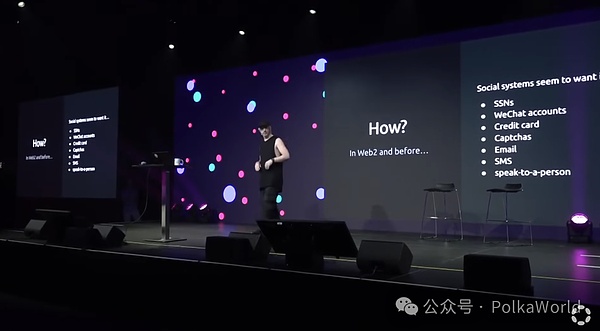

في الويب 2 وقبل الويب 2، كانت هناك طرق عديدة لتنفيذ المصادقة. في أنظمة الويب 2 اليوم، غالبًا ما يتم استخدام هذه الأساليب معًا. على سبيل المثال، إذا كنت تريد إنشاء حساب Google جديد، فقد تحتاج إلى تمرير رمز التحقق والتحقق عبر البريد الإلكتروني والرسائل النصية القصيرة. في بعض الأحيان يمكن أن يحل التحقق من الرسائل النصية محل مكالمة هاتفية مع شخص حقيقي. إذا تم منعك من الوصول إلى حسابك في أمازون، فأنت تعرف ما أتحدث عنه. في الأساس، إنها لعبة متاهة معقدة حتى تجد الزر الصحيح وخيار الهاتف، وأخيرًا تكون قادرًا على التحدث إلى وكيل خدمة العملاء المباشر. لمنع Sybil بشكل أكثر تعقيدًا، قد نستخدم معلومات مثل بطاقة الهوية أو بطاقة الائتمان.

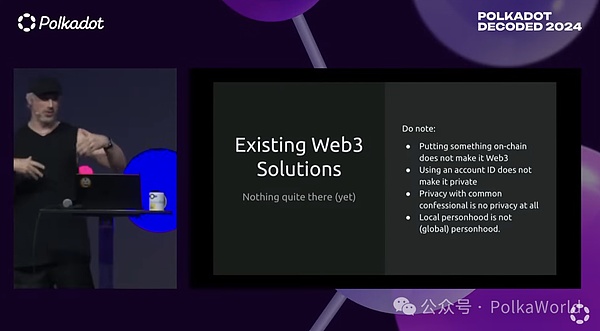

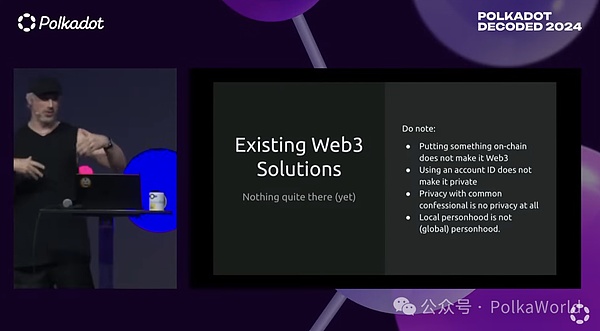

ومع ذلك، مع دخولنا عالم الويب 3، لم يتوصل بحثي إلى أي حلول مثالية ترضيني حقًا. هناك بعض المرشحين،لكنهم يختلفون بشكل كبير في ثلاثة مجالات: ما إذا كانوا لامركزيين، وما إذا كانوا يحميون الخصوصية، وما إذا كانوا مرنين حقًا (أي مقاومين للهجمات).

أصبحت المرونة مشكلة أكبر وأكبر. في الواقع، تواجه معظم الأنظمة كلتا المشكلتين.

هناك نظام أسميه "نظام الاعتراف المشترك"، أي أنك تكشف خصوصيتك لسلطة معينة، وهذه المنظمة سيكون لديها بعض معلوماتك، وقد يكون هذا المعلومات التي لا ترغب في مشاركتها مع الآخرين. على سبيل المثال، يمكنك مسح جواز سفرك ضوئيًا وتقديمه إلى إحدى الوكالات، التي لديها بعد ذلك معلومات جواز السفر الخاصة بكل شخص وتكون في وضع قوي لأن لديها كل هذه المعلومات. أنظمة الاعتراف الشائعة ليست مناسبة لـ Web3.

بالإضافة إلى ذلك، أحيانًا ترى بعض أنظمة التخصيص مثل Web3، والتي تعتمد على "Common Key Management Authority" . هناك منظمة قوية تحدد من هو الفرد القانوني من خلال حمل المفتاح. بمعنى آخر، تتمتع هذه المنظمة بسلطة تحديد من يمكن اعتباره "مستخدمًا حقيقيًا" في النظام. وفي بعض الأحيان، تحتفظ هذه المنظمات بالمفاتيح للمستخدمين، لكنها في أغلب الأحيان تحتفظ ببساطة بسلطة تحديد من هو الفرد الشرعي.

كلها تعتمد على السلطات المركزية للتحكم في خصوصية المستخدمين أو معلومات هويتهم، وهو ما يتعارض مع مفاهيم لامركزية Web 3 واستقلالية المستخدم.

وضع شيء ما على السلسلة لا يعني أنه ينتمي إلى Web3. يمكنك ببساطة نقل سياسات Web2 أو السياسات التي تعتمد على سلطة مركزية على السلسلة، لكن القيام بذلك لن يغير السياسة نفسها. هذا يعني فقط أن السياسة قد تكون أكثر مرونة في التنفيذ، لكن السياسة نفسها لا تزال ليست Web3. فقط لأن الاسم عبارة عن سلسلة سداسية عشرية طويلة، لا يعني بالضرورة أنه خاص. إذا لم يتم اتخاذ تدابير محددة، فقد تظل هذه السلاسل مرتبطة بمعلومات الهوية الحقيقية.

إذا كان النظام يعتمد على "آليات الاعتراف" الشائعة، فهذا ليس حلاً للحفاظ على الخصوصية. لقد رأينا ما يكفي من خروقات البيانات لفهم أنه لا يمكن الحفاظ على أمان البيانات بمجرد وضعها خلف جدار ملفات الشركة أو في بعض الأجهزة الموثوقة. لا يتطلب الحل المخصص المناسب لـ Web3 هوية فردية محلية أو عضوية مجتمع محلي، بل هوية فردية عالمية، وهي مفاهيم مختلفة تمامًا.

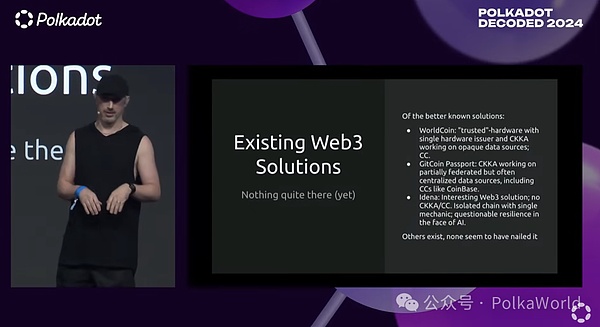

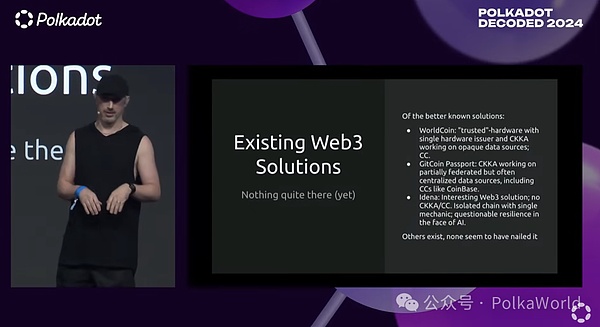

هناك بعض الأنظمة التي تحاول حل هذه المشكلة، ولكنها تعتمد على قطعة واحدة من الأجهزة وآلية إدارة مفاتيح مشتركة، لذا فهي ليست حلول Web3 حقًا. على سبيل المثال، يحاول مشروع Worldcoin حل هذه المشكلة من خلال أجهزة موثوقة، ولكنه يستخدم منظمة إدارة مفاتيح موحدة ومصدر بيانات مركزيًا، لذا فهو لا يتماشى مع مفهوم اللامركزية في Web3.

مثال آخر هو Gitcoin Passport، والذي يُستخدم على نطاق واسع في مجتمع Ethereum وهو أحد حلول الهوية والتخصيص العديدة الأخرى. . وهي تعتمد على سلطة الإدارة الرئيسية الفيدرالية لتحديد الأفراد، ولكن غالبًا ما تعتمد مصادر البيانات هذه على سلطات مركزية، بما في ذلك السلطات المركزية (CC) مثل CoinBase.

Idena، وهو حل Web3 مثير للاهتمام بدون إدارة المفاتيح المعتادة أو السلطة المركزية. ومع ذلك، فهي مجرد آلية واحدة، وليس من الواضح ما إذا كانت هذه الآلية مرنة بما فيه الكفاية في مواجهة صناعة الذكاء الاصطناعي المتطورة. حتى الآن، كان أداء التطبيق جيدًا جدًا، لكن قاعدة المستخدمين لا تزال صغيرة نسبيًا، حيث يبلغ عدد المستخدمين حوالي ألف مستخدم فقط.

بشكل عام، لا توجد حاليًا طريقة يمكنها حل هذه المشكلة بشكل كامل.

وجهة نظر غافن في حل هجوم Sybil

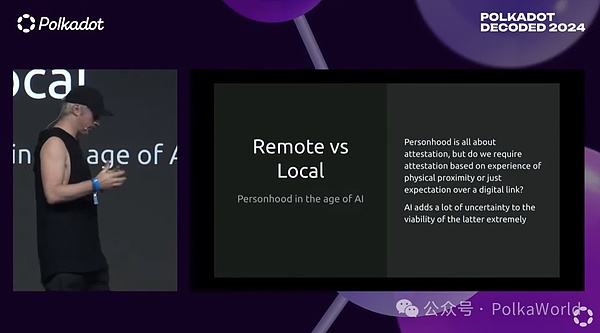

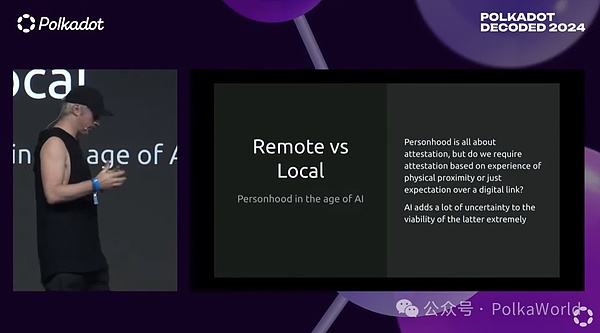

هناك طريقتان للتفكير في الهوية الفردية: واحدة هي واحدة بعيد والآخر محلي. لا تفهم الآلات بشكل طبيعي "الهوية الفردية"، ومن غير المرجح أن نرى نوعًا من التشفير يحل هذه المشكلة فجأة. قد يجادل المرء بأن بصمات الأصابع أو القياسات الحيوية تجعل البشر فريدين وأن الآلات يمكنها قياس ذلك، ولكن سيكون من الصعب إثبات ذلك باستخدام نظام رقمي بحت. ربما يكون النظام الأقرب إلى هذا الهدف هو Worldcoin، ولكنه مجرد آلة قادرة على التحقق بطريقة لا يمكن اختراقها بسهولة.

لذلك، علينا أن نفهم أن الهوية الفردية تتعلق أكثر بالمصادقة. يتضمن كيفية التحقق من العناصر الموجودة داخل النظام الرقمي من أن العناصر الأخرى هي كيانات حقيقية. والسؤال هنا ما هو أساس هذه الشهادة؟ هل هو اتصال جسدي أم شبهات أخرى؟ نحن نثق في أن الحساب هو فرد حقيقي لأننا التقينا بالشخص وفي وقت الاجتماع نفترض أنه لم يكن على اتصال بأشخاص آخرين وبالتالي يمكننا استنتاج ما إذا كان هو الفرد الوحيد في بيئة معينة أو ببساطة لأنه نحن على الشاشة شاهدنا شيئًا وكان لدينا أدلة أخرى تدعم هويته كفرد؟

عندما نتحدث عن المصادقة عن بعد (أي المصادقة على الأدلة غير المباشرة وغير المادية)، فإن الذكاء الاصطناعي (الذكاء الاصطناعي) قد يسبب بعض المشاكل. وإذا اعتمدنا على الأدلة المادية، فقد يصبح التطبيق العملي مشكلة. لذلك نحن عالقون بين هذين القيدين. ومع ذلك، أعتقد أنه من خلال الابتكار والخيال، لا يزال بإمكاننا إيجاد بعض الحلول العملية.

فماذا يتعين علينا أن نفعل؟

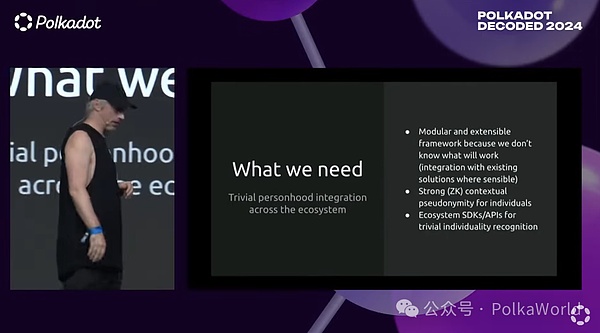

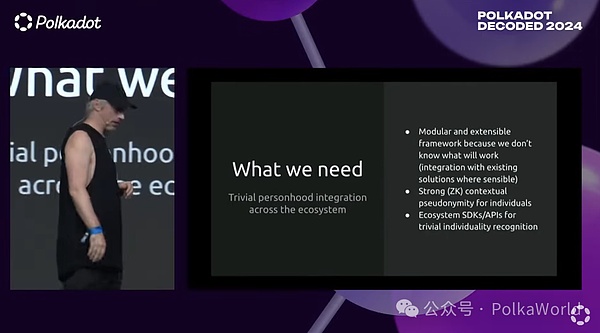

إذن، ماذا نحتاج؟ ما هي خطتنا؟

أعتقد أن المفتاح لجعل Polkadot أكثر فائدة في العالم الحقيقي (وليس فقط في عالم DeFi وNFTs وسلاسل الكتل الافتراضية) هو إيجاد طريقة سهلة للتعرف على الأفراد. والاعتراف هنا لا يعني تحديد هوية هذا الشخص، على سبيل المثال، عدم قول "أعلم أن هذا هو جافين وود"، ولكن تحديد "هذا فرد فريد من نوعه". لا أعتقد أنه سيكون هناك حل واحد، لذلك نحن بحاجة إلى إطار عمل معياري وقابل للتوسيع.

أولاً، يمكن دمج الحلول الحالية والمعقولة (مثل Idena). ثانياً، لا ينبغي للنظام أن يقتصر على أفكار شخص واحد، ولا ينبغي له أن يعتمد فقط على خيال شخص واحد حول الآليات التي قد تنجح. ويجب أن يكون هذا مفتوحًا إلى حد ما، مما يسمح للجميع بالمساهمة في الحلول.

ثانيًا، نحتاج إلى اسم مستعار سياقي قوي. في الواقع، لقد كتبت في الأصل عن عدم الكشف عن هويتك، وإلى حد ما كنت أقصد عدم الكشف عن هويتك، عدم الكشف عن هويتك من هويتك في العالم الحقيقي. ولكن في الوقت نفسه، نريد أيضًا أن يكون لدينا اسم مستعار، بحيث لا يمكنك في أي سياق معين إثبات أنك فرد فريد فحسب، بل يمكنك أيضًا إثبات أنك عند استخدام النظام مرة أخرى في نفس السياق، هم نفس الشخص كما كان من قبل.

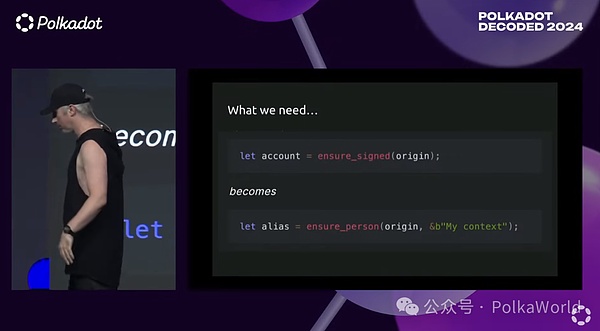

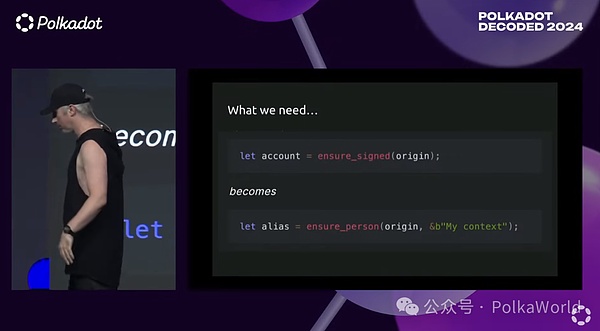

أخيرًا، نحتاج إلى SDK وAPI قويين لجعل هذه الميزة سهلة مثل أي ميزة أخرى في العقود الذكية Substrate أو Polkadot. أو في نظام JAM البيئي القادم أيضًا. يجب أن يكون سهل الاستخدام. على سبيل المثال، على وجه التحديد، لا أعرف عدد الأشخاص هنا الذين كتبوا رمز الإطار، ولكن عند كتابة blockchain جديد، غالبًا ما ترى سطرًا من التعليمات البرمجية Let account =sure_signed (Origin). الغرض من هذا السطر من التعليمات البرمجية هو الحصول على مصدر المعاملة والتأكد مما إذا كان المصدر يأتي من حساب، وإذا كان الأمر كذلك، فأخبرني ما هو الحساب. لكن الحساب ليس هو نفسه الحساب الفردي، فقد يستخدم الشخص حسابًا واحدًا أو أكثر، وبالمثل، قد يستخدم البرنامج النصي أيضًا حسابًا واحدًا أو أكثر. ولا يمكن للحساب نفسه تقديم أي معلومات حول هوية الفرد، على الأقل ليس من تلقاء نفسه. لذا، إذا أردنا التأكد من أن المعاملة تأتي من شخص حقيقي وليس من حساب واحد من مليون حساب، فيجب أن نكون قادرين على استبدال هذا السطر من التعليمات البرمجية بسطر آخر من التعليمات البرمجية Let alias =sure_person (origin, &b " السياق الخاص بي").

هناك فائدتان جديرتان بالملاحظة.

أولاً، نحن لا نسأل فقط ما إذا كان هذا حسابًا يوقع المعاملة، ولكن ما إذا كان الشخص يوقعها تجاريًا. لقد أحدث هذا فرقًا كبيرًا فيما تمكنا من تحقيقه.

ثانيًا، من المهم أن يكون للعمليات المختلفة سياقات مختلفة، ونحقق إخفاء الهوية وحماية الأسماء المستعارة. عندما يتغير السياق، تتغير الأسماء المستعارة أيضًا، ولا توجد طريقة لربط الأسماء المستعارة في سياقات مختلفة ببعضها البعض، أو ربط الاسم المستعار بالشخص الذي يقف وراءه. هذه أنظمة مجهولة المصدر تمامًا، والتي تصبح أداة مهمة جدًا في تطوير blockchain، خاصة عند تطوير أنظمة مفيدة في العالم الحقيقي.

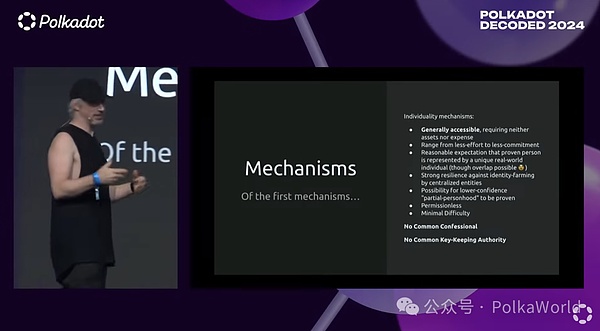

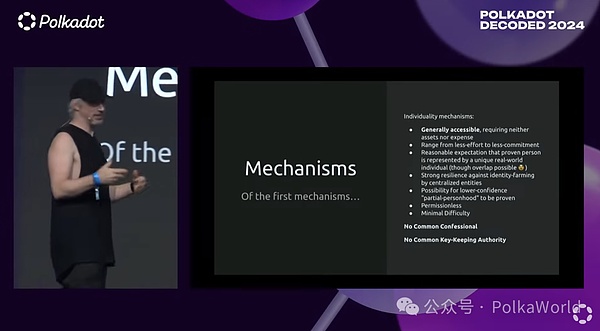

إذن، ما هي القيود التي قد نضعها على الآليات التي من خلالها نحدد الأفراد فعليًا؟ أولا، يجب أن تكون الآلية متاحة على نطاق واسع. لن يكون مفيدًا جدًا إذا كان يسمح فقط لمجموعة فرعية من السكان بالمشاركة. ولا ينبغي أن يتطلب أصولاً، ولا أن يتطلب رسوماً باهظة الثمن، على الأقل ليست رسوماً باهظة.

حتما ستكون هناك مقايضات بين الآليات المختلفة. لا أعتقد أن هناك حلاً واحدًا يناسب الجميع. لكن بعض المقايضات مقبولة وبعضها الآخر غير مقبول. لا ينبغي التعامل مع المرونة واللامركزية والسيادة بتسوية، ولكن بعض الآليات قد تتطلب جهدًا أقل ولكن المزيد من الالتزام، في حين قد تتطلب آليات أخرى المزيد من الجهد ولكن التزامًا أقل. يجب أن يكون لدينا توقع معقول بأن وراء الفرد الذي تم التحقق منه بواسطة النظام (أي مرتبط بحساب أو اسم مستعار) هناك بالفعل فرد فريد من نوعه في العالم الحقيقي.

قد تتداخل الآليات المختلفة لقياس الهوية الفردية في أنظمة Web3 اللامركزية بطريقة مرنة وغير موثوقة. هذا يعني أنه في الواقع لا يمكننا تحقيق الكمال، ولكن لا ينبغي أن يكون هناك خطأ في ترتيب الحجم، ويجب أن يكون الفرق أقل بكثير من ترتيب الحجم. بالإضافة إلى ذلك، يجب أن يكون النظام مقاومًا للغاية لإساءة استخدام الهوية لمنع عدد صغير من الأفراد أو المنظمات من محاولة الحصول على عدد كبير من الهويات الفردية.

من المهم أن يكون لدى النظام ضمانات لمنع ذلك. قد تكون هناك آليات قادرة على توفير درجات ثقة منخفضة نسبيًا للهويات الفردية، وهو هدف أعلى. بعض الآليات قد تحقق ذلك، وبعضها قد لا، وبعضها قد يكون ثنائيًا، إما أننا نعتقد أن الحساب فرد فريد، أو لا نعتقد ذلك. هناك أيضاً آليات قد تقول أننا متأكدون بنسبة 50%، لكن من الممكن أيضاً أن يكون لهذا الفرد حسابان، ونحن متأكدون بنسبة 50% من كلا الحسابين.

بالطبع يجب أن يكون هذا غير مسموح به وليس من الصعب تنفيذه. لا ينبغي لي أن أؤكد على هذا، ولكن لا ينبغي أن تكون هناك آلية اعتراف مشتركة أو سلطة إدارة رئيسية مشتركة في النظام.

ما فوائد القيام بذلك؟

فلماذا تفعل هذا؟ ما هي الفوائد؟

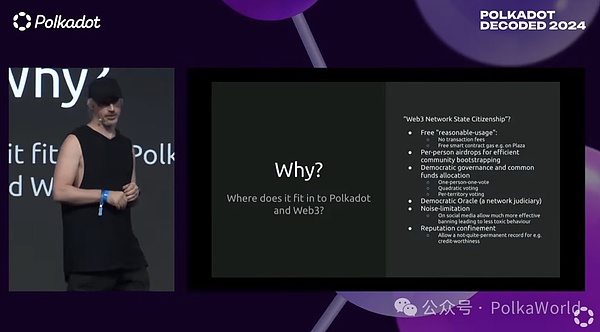

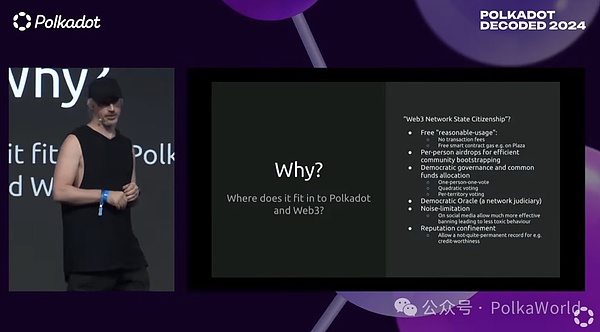

لقد ناقشنا بعض الطرق التي تستخدم بها المجتمعات الهويات الفردية أو تعتمد عليها. ولكن كيف يتم تنفيذها على السلسلة؟ يمكننا أن نبدأ في تخيل نظام Polkadot حيث لا توجد رسوم معاملات يجب دفعها، أي أنها مجانية للاستخدام المعقول. تخيل "Plaza"، إذا لم تكن مألوفًا، فهي في الأساس نسخة محسنة من Asset Hub، مع وظيفة العقد الذكي والقدرة على الاستفادة من نظام التوقيع المساحي.

إذا تخيلنا سلسلة بلازا كهذه، فيمكننا أن نتخيل سيناريو حيث لا تكون هناك حاجة لرسوم الغاز. الغاز مجاني طالما أنك تستخدمه ضمن حدود معقولة. بالطبع، إذا كنت تكتب نصوصًا برمجية أو تقوم بالكثير من التداول، فستحتاج إلى دفع رسوم لأنها تتجاوز نطاق حقوق الاستخدام للفرد العادي. تخيل أن هذه الأنظمة أصبحت مجانية ومفتوحة للعامة، ويمكننا إطلاق المجتمع بطريقة مستهدفة وفعالة من خلال الإنزال الجوي وغيرها من الأساليب. وفي الوقت نفسه، يمكننا أيضًا تصور أساليب حوكمة بولكادوت أكثر تقدمًا.

الآن، أنا لست مقتنعًا بشكل خاص بمفهوم "شخص واحد، صوت واحد". في بعض الحالات، يكون من الضروري التأكد من الشرعية، ولكن عادةً لا يؤدي ذلك إلى نتائج جيدة بشكل خاص. ومع ذلك، يمكننا النظر في بعض طرق التصويت الأخرى، مثل التصويت التربيعي أو التصويت الإقليمي. يمكن لشخص واحد وصوت واحد أن يكونا مفيدين للغاية في بعض عناصر التمثيل.

يمكننا أيضًا أن نتخيل نظام أوراكل يشبه هيئة المحلفين، حيث يمكن لسلاسل المظلات والعقود الذكية استخدام أنظمة أوراكل الثانوية المحلية، ربما لأوراكل الأسعار، وربما للتعامل مع النزاعات بين المستخدمين. ولكن يمكنهم أيضاً أن يقولوا إننا سوف نستخدم، إذا لزم الأمر، نظام "هيئات المحلفين الكبرى" أو "المحاكم العليا" حيث يتم اختيار الأعضاء من بين أفراد عشوائيين معروفين لاتخاذ القرارات، والمساعدة في حل النزاعات، ومنح قدر ضئيل من المكافآت. وبما أن هؤلاء الأعضاء يتم اختيارهم عشوائيًا من مجموعة كبيرة ومحايدة، فيمكننا أن نتوقع أن يوفر هذا النهج طريقة مرنة وموثوقة لحل النزاعات.

يمكنك أن تتخيل أن أنظمة الحد من الضوضاء، وخاصة عمليات تكامل الوسائط الاجتماعية اللامركزية في عمليات تكامل الوسائط الاجتماعية، يمكن أن تساعد في إدارة البريد العشوائي والسلوك السيئ. في DeFi، يمكننا أن نتصور نظامًا محدود السمعة مشابهًا لدرجة الائتمان، ولكن ربما أكثر تركيزًا على ما إذا تم القبض عليك في أي وقت مضى وأنت لا تسدد القرض في الوقت المحدد، حتى يتمكن النظام من تقديم خدمة مشابهة لنموذج فريميوم.

حسنًا، هذا هو الجزء الأول من هذا الخطاب، وآمل أن يكون مفيدًا لك.

JinseFinance

JinseFinance