المؤلف: ديليب كومار باتايريا، مترجم CoinTelegraph: دينغ تونغ، Golden Finance

1. ما هو هجوم DDoS؟

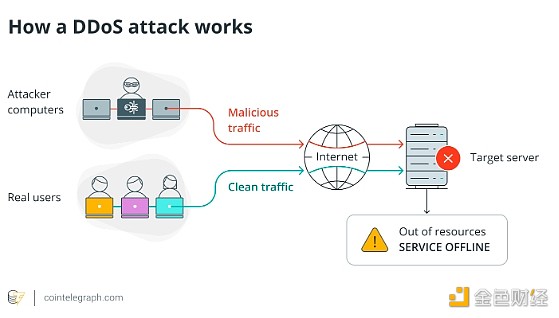

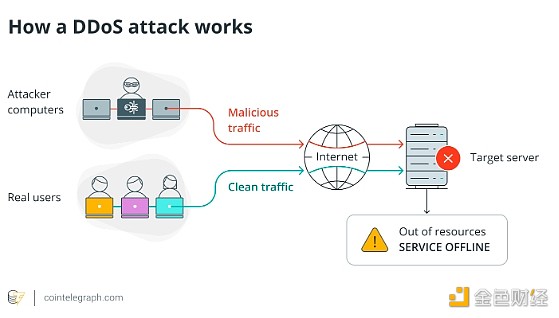

يحاول هجوم رفض الخدمة الموزعة (DDoS) تعطيل موقع ويب أو كمبيوتر أو خدمة عبر الإنترنت عن طريق إغراقها بالطلبات، واستنفاد قدرتها، والتأثير على قدرتها على الاستجابة للطلبات الصالحة.

تتضمن هجمات DDoS متسللين يقومون بإدخال برامج ضارة في آلاف الأجهزة التي تدعم الإنترنت (المعروفة إجمالاً باسم الروبوتات) وتتسبب في إغراق النظام المستهدف بطلبات متزامنة. تسمى هذه الأجهزة المصابة بالروبوتات أو الزومبي وقد تكون هواتف محمولة أو أجهزة كمبيوتر مكتبية أو خوادم أو حتى أجهزة إنترنت الأشياء (IoT). يفرض المهاجمون سيطرة مباشرة على الروبوت عن طريق إصابته ببرامج ضارة، غالبًا دون علم الضحية.

يؤدي تدفق حركة المرور الواردة إلى جعل النظام المستهدف غير قادر على الاستجابة للطلبات الصالحة لأن الهجوم يستهلك الكثير من النطاق الترددي أو طاقة المعالجة أو الذاكرة. في تقريرها عن تهديدات DDoS للربع الأول من عام 2024، أشارت Cloudflare إلى زيادة مثيرة للقلق بنسبة 50% في هجمات DDoS بشكل عام.

2 هل من الممكن أن تتعرض الشبكة المتسلسلة لهجوم DDoS؟

من الممكن نظريًا مهاجمة شبكة blockchain عبر هجوم DDoS، على الرغم من أنه أكثر صعوبة من استهداف نظام مركزي مثل موقع الويب أو الخادم. ونظرًا لامركزيتها، فإن شبكات blockchain مقاومة بطبيعتها لمثل هذه الهجمات.

Blockchain عبارة عن دفتر أستاذ موزع لامركزي يعمل على سلسلة من العقد ويكون مسؤولاً عن التحقق من المعاملات ومعالجتها وإنشاء الكتل. على عكس الأنظمة التقليدية، لا توجد نقطة تحكم مركزية داخل شبكة البلوكشين. تجعل اللامركزية من الصعب مهاجمة شبكات blockchain لأن المهاجمين يحتاجون إلى التعامل مع عدد كبير من العقد.

تتمثل إحدى طرق تعطيل الشبكة في إغراق blockchain بمعاملات البريد العشوائي، والتي يمكن أن تطغى على الشبكة وتقلل من إنتاجية المعاملات، وبالتالي تمنع التحقق من المعاملات المشروعة في الوقت المناسب. يؤدي هذا إلى وضع المعاملات من المستخدمين الحقيقيين في قائمة الانتظار في مجمع الذاكرة، وهي الآلية الموجودة في عقد blockchain لتخزين المعاملات غير المؤكدة.

من الأمثلة المعروفة على هجوم DDoS شبكة Solana blockchain، والتي تسببت في انقطاع الخدمة لمدة 17 ساعة في سبتمبر 2021. أثناء أول عرض تبادل لامركزي (IDO) لـ Grape Protocol على DEX Raydium القائم على Solana، قامت الروبوتات بتحميل الشبكة بـ 400000 معاملة في الثانية، مما تسبب في ازدحام الشبكة.

بالإضافة إلى ذلك، قد تستهدف هجمات DDoS التطبيقات اللامركزية (DApps)، وهي تطبيقات مبنية على قمة blockchain بدلاً من شبكة blockchain نفسها. تلعب بورصات العملات المشفرة دورًا رئيسيًا في ضمان السيولة في النظام البيئي القائم على blockchain وغالبًا ما تقع ضحية لهجمات DDoS، مما يؤدي إلى انقطاع الخدمة مؤقتًا.

3. كيف تؤثر هجمات DDoS على شبكة blockchain؟

يمكن أن تؤثر هجمات DDoS على شبكات blockchain عن طريق إغراق المعاملات وتعريض العقود الذكية للخطر. والهدف من ذلك هو إغراق الشبكة بالمعاملات الاحتيالية، أو إبطائها، أو حتى إيقافها في أسوأ الحالات.

تدفق المعاملات

قد تقوم الجهات الفاعلة الضارة عمدًا بإثقال كاهل شبكة blockchain بعدد كبير من المعاملات، وبالتالي تعطيل عملها الطبيعي. عادةً ما يستخدم المهاجمون نصوصًا آلية أو برامج متخصصة لبدء سلسلة من طلبات المعاملات. تشبه هذه المعاملات المعاملات المشروعة ولكنها مصممة للضغط على الشبكة.

يقوم المهاجم ببث هذه المعاملات إلى العقد. وللتوصل إلى توافق في الآراء، تقوم الشبكة بنشر المعاملات إلى عقد متعددة تكون مسؤولة عن معالجتها. ومع ذلك، فإن حجم المعاملات الواردة يتجاوز قدرتها على المعالجة. أصبحت الشبكة مزدحمة وتراكمت حتى المعاملات الحقيقية. يمكن أن يؤثر هذا الانقطاع على الشركات والبورصات والخدمات الأخرى التي تعتمد على شبكات بلوكتشين.

العقود الذكية

يمكن للمتسللين تحديد العقود الذكية الضعيفة في شبكة blockchain وإرسال عدد كبير من طلبات المعاملات إليهم. تحتوي هذه المعاملات على تعليمات احتيالية أو حسابات زائدة لاستنفاد وظائف العقد والشبكة الأساسية. أصبح تنفيذ التعليمات البرمجية في العقود الذكية مرهقًا بشكل متزايد، مما يؤدي إلى تأخير مفرط في التحقق من المعاملات.

نظرًا لأن العقود الذكية تمثل جزءًا مهمًا من blockchain، فإن تأثير مثل هذا الهجوم يمكن أن ينتشر في جميع أنحاء الشبكة، مما يؤثر على العقود والمعاملات الذكية الأخرى، وتعطيل العمليات الحيوية وجعل الخدمات غير قابلة للوصول للمستخدمين الشرعيين.

تعطل البرنامج

يحتوي البرنامج التطبيقي الأساسي في blockchain على حدود مضمنة على الذاكرة المخصصة وعدد المعاملات التي يمكنه معالجتها في كتلة وتخزينها في مجمع الذاكرة. عندما ترتفع أحجام التداول، قد يتصرف البرنامج بشكل غير متوقع أو يتعطل تمامًا.

علاوة على ذلك، تعد الثبات سمة متأصلة في معاملات blockchain، مما يعني أنه لا يمكن تغييرها بمجرد تسجيلها في كتلة. تخلق هذه الآلية مشاكل عندما تغمر المعاملات الشبكة أثناء الهجوم. الشبكة مثقلة بالمعاملات غير المفيدة، والتي قد تكون أكثر بكثير مما يستطيع البرنامج التعامل معه.

فشل العقدة

تعمل العقد التي تعمل كمدققين أو عمال تعدين على تشغيل برنامج blockchain الأساسي على أجهزة قوية بما يكفي لتلبية المتطلبات الصارمة. عندما تمتلئ الجهات الفاعلة الخبيثة بالبيانات غير المرغوب فيها في هجوم DDoS، يمكن أن تنفد ذاكرة العقد أو قوة المعالجة وتتعطل. يؤدي فشل عقدة واحدة بسبب الهجوم إلى زيادة الضغط على العقد الأخرى في الشبكة.

إن شبكة blockchain هي في الأساس عبارة عن دمج للعقد، حيث تقوم كل عقدة مستقبلة بتتبع حالة blockchain وتبث معلومات حول المعاملات إلى العقد الأخرى. كان لانتشار المعاملات الاحتيالية تأثير ضار على بنية العقد، حيث أدى إلى إبطاء الشبكة بأكملها أو حتى التسبب في انهيارها.

كيف تؤثر هجمات DDoS على عمليات تبادل العملات المشفرة

تعد عمليات تبادل العملات المشفرة جزءًا لا يتجزأ من نظام blockchain البيئي لأنها تجعل الأصول الرقمية سائلة. وغالباً ما يتم استهدافهم من قبل المهاجمين.

عند مهاجمة البورصة، فإن أسلوب عمل المهاجم هو استغلال نقاط الضعف، مثل التصحيحات الأمنية القديمة في البنية التحتية للبورصة، لتعطيل العمليات أو طلب فدية أو التلاعب بالأسواق. وفقًا لـ Cloudflare، فإن هجمات DDoS ضد عمليات تبادل العملات المشفرة تأتي بشكل أساسي من هجمات تضخيم بروتوكول اكتشاف الخدمة البسيطة (SSDP)، وهجمات تضخيم بروتوكول وقت الشبكة (NTP)، وهجمات طبقة التطبيقات.

هجوم SSDP هو هجوم DDoS يعتمد على الانعكاس ويستفيد من بروتوكول شبكة التوصيل والتشغيل العالمي (UPnP) لإرسال كميات كبيرة من حركة المرور إلى نظام مستهدف. هجمات NTP هي تقنيات يرسل فيها المهاجم سلسلة من الاستعلامات الصغيرة التي تؤدي إلى استجابات كبيرة من برامج الروبوت المختلفة، وبالتالي مضاعفة حركة المرور. تشير هجمات طبقة التطبيق إلى أساليب المهاجم التي تستهدف الطبقة العليا من نموذج ربط الأنظمة المفتوحة (OSI).

4. كيفية منع هجمات DDoS على شبكات blockchain

من أجل حماية شبكات blockchain من هجمات DDoS، يجب اتخاذ التدابير الأمنية على مستوى العقدة والشبكة. تعالج عمليات التدقيق المنتظمة نقاط الضعف، في حين تعمل البنية التحتية المتكررة واختبارات الضغط على إبقاء الشبكة قيد التشغيل حتى أثناء الهجوم.

إجراءات الأمان على مستوى العقدة

يجب أن تتمتع العقد بمساحة تخزين كافية وقوة معالجة وعرض نطاق ترددي للشبكة لمقاومة هجمات DDoS. تساعد أساليب المصادقة القوية وعناصر التحكم في الوصول على حماية عقد الشبكة. يعد اختبار تورينج العام المؤتمت بالكامل لإخبار أجهزة الكمبيوتر من البشر (CAPTCHA) مفيدًا لضمان أن المستخدمين الشرعيين فقط هم من يمكنهم إرسال طلبات المعاملات ومنع الروبوتات من التسلل إلى الشبكة. تساعد موازنة التحميل على تقسيم حركة المرور وتخفيف تأثير الهجمات على مستوى العقدة.

الحماية على مستوى الشبكة

يعد إنشاء آليات دفاع كافية على مستوى الشبكة أمرًا مهمًا للغاية لحماية شبكة blockchain. لتحديد وتقليل تأثير هجمات DDoS، يمكن لجدران الحماية وأنظمة كشف/منع التسلل (IDS/IPS) أن تلعب دورًا جيدًا. تساعد شبكات توصيل المحتوى (CDN) أيضًا في تشتيت واستيعاب حركة مرور الهجوم.

التدقيق

من أجل العثور على أي ثغرات أمنية وإصلاحها، من المهم إجراء تدقيق شامل لجميع جوانب blockchain. وينبغي أن يشمل ذلك تحليل العقود الذكية، ومراجعة سلامة هياكل بيانات البلوكشين، والتحقق من صحة خوارزميات الإجماع. يجب أن يكون التسامح مع الخطأ في آلية الإجماع قوياً بما يكفي لمقاومة الهجمات. يعد تحديث التعليمات البرمجية بانتظام أمرًا مهمًا لردع المهاجمين وتحسين الأمان.

اختبار الإجهاد

يجب على الشبكات والأنظمة اختبار بروتوكولات blockchain بانتظام لتقييم قدرتها على مقاومة هجمات DDoS. سيساعد ذلك في تحديد نقاط الضعف المحتملة في الوقت المناسب، مما يسمح بتصحيح البنية التحتية للشبكة وتحديث آليات الدفاع.

التكرار والنسخ الاحتياطي

تحتاج بروتوكولات Blockchain والتطبيقات اللامركزية إلى بنية تحتية متكررة للشبكة وخوادم احتياطية لضمان بقاء النظام قيد التشغيل حتى عندما يتعرض للهجوم. يمكن للعقد الموجودة في مواقع جغرافية متعددة أن تحمي من هجمات DDoS التي تقتصر على مناطق محددة.

Xu Lin

Xu Lin