المؤلف: محمد فودة، متوسط؛ إعداد: دينغ تونغ، Golden Finance

سيطرت صناديق الاستثمار المتداولة في البيتكوين على المناقشات في الأسابيع القليلة الماضية. وبعد أن انقشع الغبار، عاد اهتمام المجتمع إلى تطوير عملة البيتكوين. وهذا يعني الإجابة على السؤال الأبدي: "كيفية تحسين قابلية برمجة Bitcoin؟"

تعد Bitcoin L2 حاليًا الإجابة الواعدة على هذا السؤال. تقارن هذه المقالة Bitcoin L2 وL1 وتناقش بعض مشاريع Bitcoin L2 الواعدة. تناقش المقالة بعد ذلك فرص ريادة الأعمال المثيرة للاهتمام المتعلقة بـ Bitcoin L2.

الدفاع عن البيتكوين غير المسموح به

نظرًا لأن العديد من المستثمرين يمكنهم الآن الحصول على البيتكوين من خلال التعرض للعملة في المنتجات الخاضعة للتنظيم، فيمكنهم ذلك استخدم BTC في العديد من منتجات TradFi مثل التداول بالرافعة المالية وقروض الرهن العقاري. ومع ذلك، فإن هذه المنتجات لا تستخدم عملة البيتكوين الأصلية. وبدلاً من ذلك، يستخدمون عملة BTC الخاصة بـ TradeFi، والتي يتحكم فيها المُصدر، في حين يتم تأمين عملة BTC الأصلية من قبل الوصي. بمرور الوقت، قد تصبح TradeFi BTC هي الطريقة الأساسية للاحتفاظ بالبيتكوين واستخدامها، وتحويلها من أصل لا مركزي وغير مسموح به إلى أصل آخر التي تسيطر عليها وول ستريت. تعد المنتجات غير المصرح بها الأصلية في Bitcoin هي الطريقة الوحيدة لمقاومة استيلاء النظام المالي القديم على Bitcoin.

إنشاء منتجات Bitcoin الأصلية

تطبيقات L1

كانت هناك محاولات عديدة لتنفيذ وظائف إضافية على الطبقة L1. تركز هذه الجهود على الاستفادة من قدرة معاملات البيتكوين على حمل البيانات العشوائية. يمكن استخدام هذه البيانات التعسفية لتمكين وظائف إضافية مثل إصدار ونقل الأصول وNFTs. ومع ذلك، لم يتم إنشاء هذه الميزات كجزء من بروتوكول Bitcoin وتتطلب برامج إضافية لتفسير حقول البيانات هذه والعمل عليها.

تتضمن هذه الجهود العملات المعدنية الملونة، وبروتوكول Omni، والطرف المقابل، ومؤخرًا Ordinals. تم استخدام Omni في البداية لإصدار ونقل Tether (USDT) على Bitcoin L1 ثم تم توسيعه ليشمل سلاسل أخرى. الطرف المقابل هو التكنولوجيا التي تقوم عليها طوابع Bitcoin ورموز SRC-20. تعد الترتيبات حاليًا المعيار الفعلي لإصدار رموز NFTs ورموز BRC-20 على Bitcoin باستخدام النقوش.

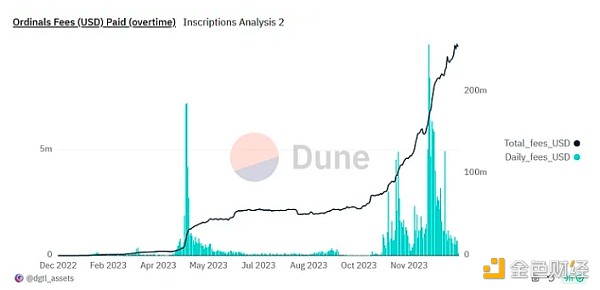

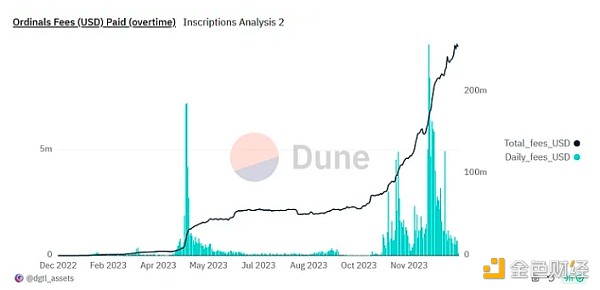

حققت Ordinals نجاحًا كبيرًا منذ إطلاقها، حيث حققت رسومًا تزيد عن 200 مليون دولار. على الرغم من نجاحها، يقتصر عمل Ordinals على إصدار الأصول ونقلها. لا يمكن استخدام الترتيبيات لتنفيذ التطبيقات على L1. يكاد يكون من المستحيل إنشاء تطبيقات أكثر تعقيدًا مثل AMMs والإقراض بسبب القيود المفروضة على Bitcoin Script، وهي لغة البرمجة الأصلية لـ Bitcoin.

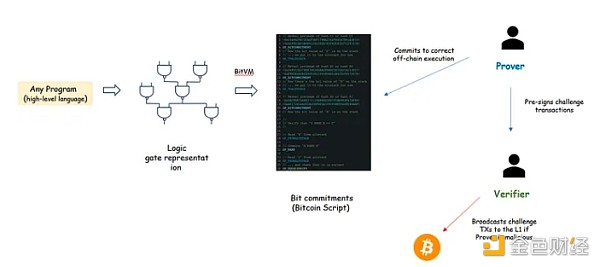

BitVM

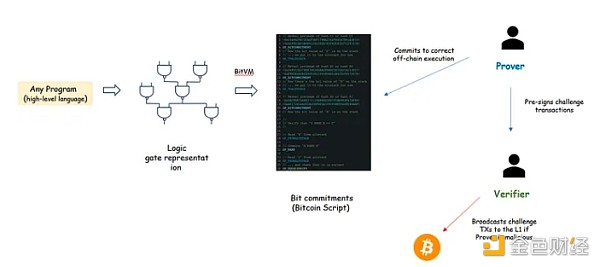

BitVM هو جهد فريد لتوسيع وظائف Bitcoin L1. يعتمد هذا المفهوم على ترقية Taproot إلى Bitcoin. يتمثل مفهوم BitVM في توسيع وظائف Bitcoin من خلال تنفيذ البرامج خارج السلسلة والتأكد من إمكانية الطعن في التنفيذ على السلسلة من خلال أدلة الاحتيال. على الرغم من أن BitVM يبدو مفيدًا في تنفيذ المنطق العشوائي خارج السلسلة، إلا أن تكلفة إجراء إثباتات الاحتيال على L1 في الواقع تنمو بسرعة مع حجم البرنامج خارج السلسلة. تحد هذه المشكلة من إمكانية تطبيق BitVM على مشكلات محددة، مثل جسور BTC ذات الثقة المنخفضة. تستخدم العديد من Bitcoin L2s القادمة BitVM لتطبيقات التجسير.

مخطط مبسط لعملية BitVM

السلاسل الجانبية

حل قابلية البرمجة المحدودة للبيتكوين نهج آخر هو استخدام السلاسل الجانبية. Sidechains هي سلاسل كتل مستقلة قابلة للبرمجة بالكامل، على سبيل المثال، متوافقة مع EVM، والتي تحاول التوافق مع مجتمع Bitcoin وخدمته. تعتبر Rootstock وBlocksteam’s Liquid وStacks V1 أمثلة على هذه السلسلة الجانبية.

كانت سلاسل البيتكوين الجانبية موجودة منذ سنوات ولكنها حققت نجاحًا محدودًا بشكل عام في جذب مستخدمي البيتكوين. على سبيل المثال، تقوم Liquid بتوصيل أقل من 4500 بيتكوين إلى السلسلة الجانبية. ومع ذلك، فقد حققت بعض تطبيقات DeFi المبنية على أعلى هذه السلاسل بعض النجاح. تشمل الأمثلة Sovryn على Rootstock وAlex on Stacks.

Bitcoin L2

أصبحت Bitcoin L2 محور التركيز لإنشاء تطبيقات غير مصرح بها تعتمد على Bitcoin. يمكنهم تقديم نفس المزايا التي توفرها السلاسل الجانبية، ولكن مع ضمانات الأمان المستمدة من الطبقة الأساسية للبيتكوين. كان هناك جدل حول ما يمثله Bitcoin L2 حقًا. في هذه المقالة، نتجنب هذا النقاش ونناقش بدلاً من ذلك الاعتبارات الرئيسية حول كيفية ربط اللغة الثانية باللغة الأولى بشكل كامل ومناقشة بعض مشاريع اللغة الثانية الواعدة.

متطلبات Bitcoin L2

أمان L1

أهم متطلبات Bitcoin L2 هو استخلاص أمانها من أمان L1. Bitcoin هي السلسلة الأكثر أمانًا ويتوقع المستخدمون أن يمتد الأمان إلى المستوى الثاني. وهذا هو الحال بالفعل مع شبكة Lightning Network، على سبيل المثال.

ولهذا السبب يتم تصنيف السلاسل الجانبية، فهي تتمتع بأمانها الخاص. على سبيل المثال، يعتمد Stacks V1 على رموز STX للأمان.

يصعب تحقيق متطلبات الأمان هذه عمليًا. لكي يتمكن L1 من تأمين L2، يجب أن يكون L1 قادرًا على إجراء حسابات معينة للتحقق من سلوك L2. على سبيل المثال، تحصل مجموعة Ethereum على أمانها من L1 لأن Ethereum L1 يمكنها التحقق من أدلة المعرفة الصفرية (مجموعة zk) أو التحقق من أدلة الاحتيال (مجموعة التحديثات المتفائلة). تفتقر الطبقة الأساسية للبيتكوين حاليًا إلى القدرة الحاسوبية اللازمة لتنفيذ أي من العمليات المذكورة أعلاه. لقد تم اقتراح إضافة رموز تشغيل جديدة إلى Bitcoin للسماح للطبقة الأساسية بالتحقق من صحة ZKPs المقدمة بواسطة Rollup. بالإضافة إلى ذلك، تحاول المقترحات مثل BitVM تحقيق إثبات الاحتيال دون تغيير L1. التحدي الذي تواجهه BitVM هو أن تكلفة إثبات الاحتيال يمكن أن تكون مرتفعة للغاية (مئات معاملات L1)، مما يحد من تطبيقها العملي.

هناك متطلب آخر لـ L2 لتحقيق الأمان على مستوى L1 وهو أن يكون لدى L1 سجل غير قابل للتغيير لمعاملات L2. وهذا ما يسمى بمتطلبات توفر البيانات (DA). فهو يسمح للمراقب بمراقبة سلسلة L1 فقط للتحقق من حالة L2. من خلال النقوش، يمكن دمج سجلات L2 TX في Bitcoin L1. ومع ذلك، فإن هذا يخلق مشكلة أخرى، وهي قابلية التوسع. نظرًا للحد الزمني للكتلة الذي يبلغ 4 ميجا بايت كل 10 دقائق، فإن Bitcoin L1 لديه حد إنتاجية للبيانات يبلغ حوالي 1.1 كيلو بايت / ثانية. حتى إذا تم ضغط معاملات L2 بشكل كبير إلى حوالي 10 بايت/TX، فإن L1 يمكن أن يدعم فقط إنتاجية L2 مجمعة تبلغ حوالي 100 tx/ثانية، على افتراض استخدام جميع معاملات L1 لتخزين بيانات L2.

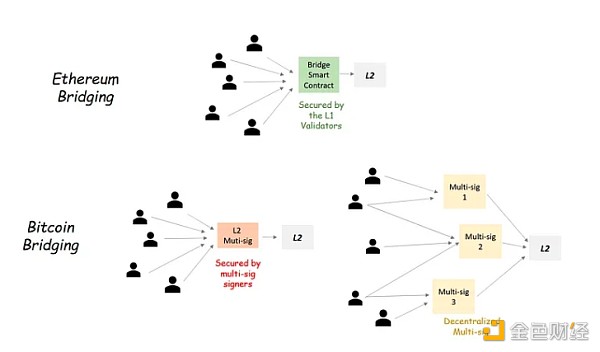

الجسر قليل الثقة من L1

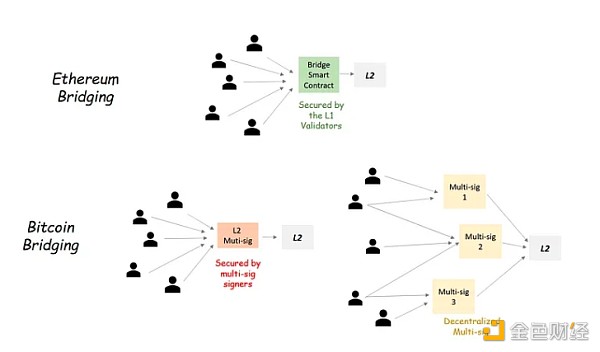

في Ethereum L2، يتم توفير الجسر إلى L2 عن طريق التحكم في L1 . إن الانتقال إلى L2، المعروف أيضًا باسم "roll-in"، يعني في الأساس قفل أحد الأصول على L1 وسك نسخة من هذا الأصل على L2. في إيثريوم، يتم تحقيق ذلك من خلال العقود الذكية للجسر الأصلي L2. يقوم هذا العقد الذكي بتخزين جميع الأصول المرتبطة بالمستوى الثاني. يأتي أمان العقد الذكي من أدوات التحقق من المستوى الأول. وهذا يجعل عملية التوصيل إلى المستوى الثاني آمنة وتقلل من الثقة.

في Bitcoin، ليس من الممكن أن يكون لديك جسر مؤمن بواسطة مجموعة كاملة من عمال المناجم من المستوى الأول. بدلاً من ذلك، فإن أفضل خيار لديك هو أن يكون لديك محفظة متعددة التوقيعات تقوم بتخزين أصول L2. لذلك، يعتمد أمان جسر L2 على أمان multisig، أي عدد الموقعين وهوياتهم وأمن عمليات الربط والربط. تتمثل إحدى طرق تحسين أمان جسر L2 في استخدام علامات متعددة بدلاً من استخدام علامة متعددة واحدة للاحتفاظ بجميع أصول جسر L2. تشمل الأمثلة على ذلك TBTC، حيث يجب على الموقعين المتعددين تقديم ضمانات، والتي قد يتم تخفيضها إذا قاموا بالغش. وبالمثل، يتطلب جسر BitVM المقترح ضمانات أمنية من الموقعين المتعددين. ومع ذلك، في هذا التوقيع المتعدد، يمكن لأي موقع بدء معاملة ربط التحويل. تفاعلات التوصيل محمية بواسطة إثباتات الاحتيال في BitVM. إذا ارتكب أحد الموقعين سلوكًا ضارًا، فيمكن للموقّعين الآخرين (المتحققين) إرسال أدلة احتيال على L1، مما يتسبب في قطع الموقع الخبيث.

صورة بيتكوين L2 < /h2>

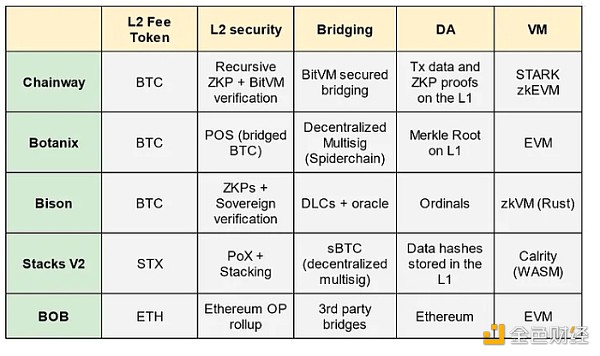

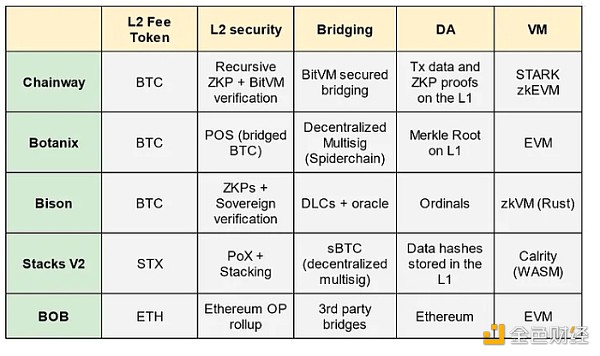

مقارنة ملخص مشروع Bitcoin L2

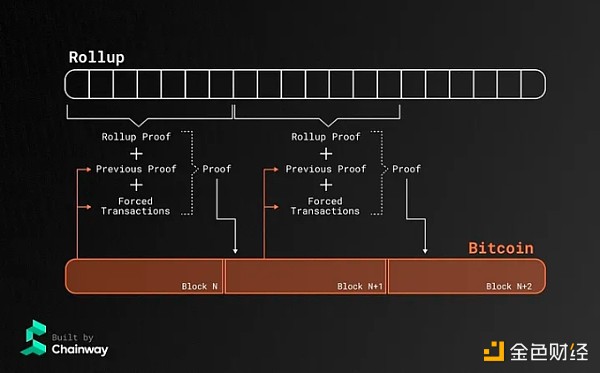

Chainway

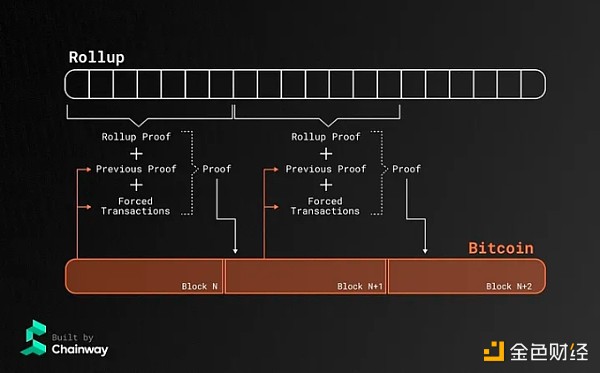

Chainway في مقدمة Bitcoin Build zk تراكمي. يستخدم تراكم Chainway Bitcoin L1 كطبقة DA لتخزين ZKP واختلافات الحالة الخاصة بالمجموع. بالإضافة إلى ذلك، يستغل التراكم تكرار الإثبات بحيث يقوم كل دليل جديد بتجميع الأدلة الصادرة في كتلة L1 السابقة. يقوم الدليل أيضًا بتجميع "المعاملات القسرية"، وهي عبارة عن معاملات متعلقة بالمستوى الثاني يتم بثها على المستوى الأول لفرض إدراجها في المستوى الثاني. هذا التصميم له العديد من المزايا.

يضمن فرض المعاملات أن جهاز التسلسل المجمع لا يمكنه مراجعة معاملات L2 ويمنح المستخدمين القدرة على تضمين عمليات الإرسال هذه عن طريق بثها على L1.

يعني استخدام تكرار الإثبات أن مُثبت كل كتلة يجب أن يتحقق من الإثبات السابق. يؤدي هذا إلى إنشاء سلسلة من الثقة ويضمن عدم تضمين البراهين غير الصالحة في L1.

ناقش فريق Chainway أيضًا استخدام BitVM لضمان التحقق من الإثبات والتنفيذ الصحيح لمعاملات الدخول/الخروج. يؤدي التحقق من صحة المعاملات المُجَسَّرة باستخدام BitVM إلى تقليل افتراضات الثقة التي تضعها التوقيعات المتعددة المُجَسَّرة على الأقلية الصادقة.

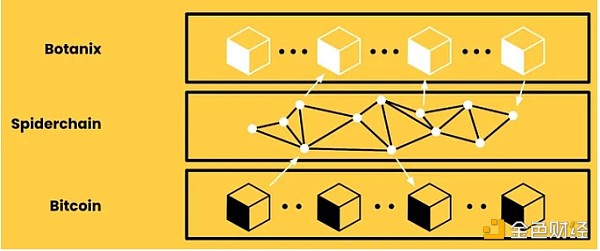

بوتانيكس

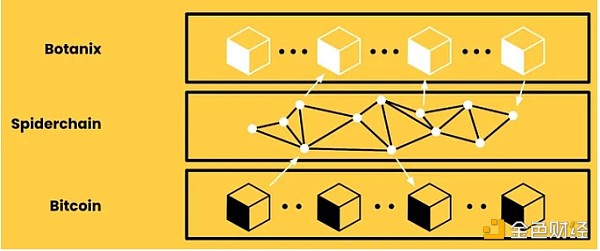

تقوم شركة Botanix ببناء EVM L2 للبيتكوين. لتحسين الاتساق مع Bitcoin، يستخدم Botanix L2 Bitcoin كأصل PoS لتحقيق الإجماع. يكسب مدققو L2 رسومًا من المعاملات التي يتم تنفيذها على L2. بالإضافة إلى ذلك، يستخدم L2 النقوش لتخزين جذور شجرة Merkle لجميع معاملات L2 على L1. يوفر هذا أمانًا جزئيًا لمعاملات L2، حيث لا يمكن تغيير سجل معاملات L2، ولكن لا يتم ضمان DA لهذه المعاملات.

يتعامل Botanix مع الجسر من L1 عبر شبكة من الأنظمة اللامركزية متعددة التوقيع تسمى Spiderchain. يتم اختيار الموقعين على التوقيع المتعدد بشكل عشوائي من مجموعة من المنسقين. يقوم Orchestrator بتأمين أموال المستخدم على L1 ويوقع شهادة بإصدار مبلغ معادل من BTC على L2. يُطلب من الموصلات دفع سند ليكون مؤهلاً لهذا الدور. في حالة حدوث سلوك ضار، سيتم تخفيض مبلغ التأمين بشكل كبير.

أطلقت شركة Botanix شبكة اختبار عامة ومن المقرر إطلاق الشبكة الرئيسية في النصف الأول من عام 2024.

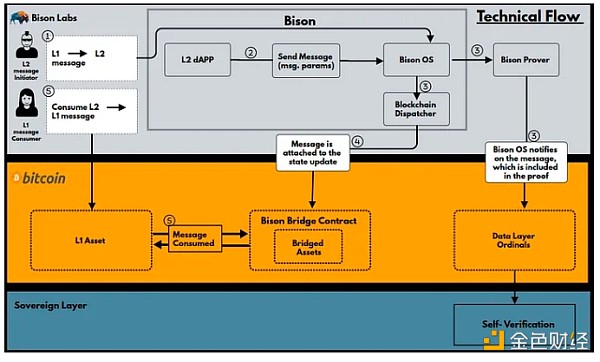

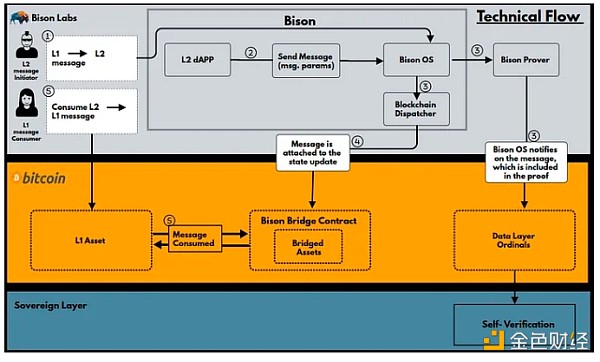

شبكة البيسون p> h3>

يعتمد Bitcoin L2 الخاص بـ Bison أسلوب التجميع السيادي. يستخدم Bison STARK لتنفيذ مجموعة zk وOrdinals لتخزين بيانات L2 TX وإنشاء ZKP في L1. نظرًا لأن Bitcoin لا يمكنها التحقق من هذه البراهين على L1، فسيتم تفويض التحقق للمستخدمين الذين يتحققون من ZKP في أجهزتهم.

لربط BTC مع L2، يستخدم Bison عقد السجل السري (DLC). المحتوى القابل للتنزيل (DLC) محمي بواسطة L1 ولكنه يعتمد على أوراكل خارجي. تقرأ أوراكل حالة L2 وتمرر المعلومات إلى Bitcoin L1. إذا كانت هذه الأوراكل مركزية، فيمكن أن تقوم أوراكل بإنفاق الأصول المقفلة على L1 بشكل ضار. لذلك، من المهم أن ينتقل Bison في النهاية إلى Oracle DLC اللامركزي.

تخطط شركة Bison لدعم zkVM المستندة إلى Rust. حاليًا، يقوم نظام Bison OS بتنفيذ العديد من العقود، مثل عقود الرمز المميز، والتي يمكن إثباتها باستخدام مثبتات Bison.

الأكوام V2 h3>

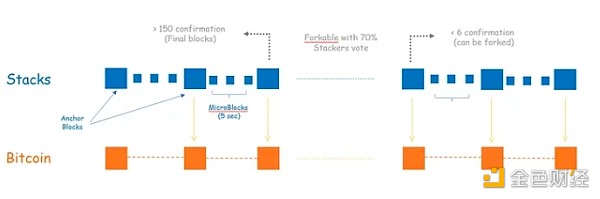

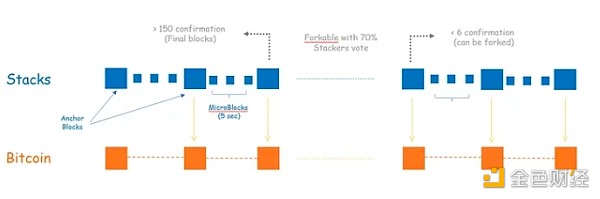

كان Stacks أحد المشاريع الأولى التي ركزت على توسيع إمكانية برمجة Bitcoin. يتم تجديد الأكوام لتتوافق بشكل أفضل مع Bitcoin L1. تركز هذه المناقشة على Stacks V2 القادم، المتوقع إصداره على الشبكة الرئيسية في أبريل 2024. تطبق Stacks V2 مفهومين جديدين يعملان على تحسين الاتساق مع L1. الإصدار الأول هو إصدار ناكاموتو، الذي يقوم بتحديث إجماع Stacks للالتزام بكتل Bitcoin والنهائية. والثاني هو جسر BTC محسّن يسمى sBTC.

في إصدار ناكاموتو، يتم استخراج الكتل الموجودة في Stacks بواسطة القائمين بالتعدين الذين تعهدوا بسندات BTC على L1. عندما يقوم القائمون بتعدين Stacks بإنشاء كتلة، سيتم تثبيت هذه الكتل في Bitcoin L1 وستتلقى تأكيدات من عمال المناجم L1 PoW. عندما تتلقى الكتلة 150 تأكيدًا من L1، فإنها تعتبر نهائية ولا يمكن تشعبها دون تفرع Bitcoin L1. في هذه المرحلة، سيتم مكافأة القائمين بتعدين Stacks الذين قاموا بتعدين الكتلة بـ STX وسيتم توزيع سندات BTC الخاصة بهم على Stackers على الشبكة. بهذه الطريقة، تعتمد أي كتلة مكدسة أقدم من 150 كتلة (حوالي يوم واحد) على أمان Bitcoin L1. بالنسبة للكتل الأحدث (أقل من 150 تأكيدًا)، لا يمكن لسلسلة الأكوام أن تتفرع إلا عندما يدعم 70% من أدوات التكديس التشعب.

نوع آخر من الأكوام الترقية هي sBTC، والتي توفر طريقة أكثر أمانًا لتوصيل BTC إلى Stacks. لربط الأصول بـ Stacks، يقوم المستخدمون بإيداع عملة البيتكوين الخاصة بهم في عنوان L1 يتحكم فيه L2 Stackers. عندما يتم تأكيد معاملة الإيداع، سيتم سك sBTC على L2. لتأمين عملات البيتكوين الجسرية، يجب على القائمين على التجميع تأمين السندات في STX التي تتجاوز قيمة عملة البيتكوين الجسرية. يكون المُكدس مسؤولاً أيضًا عن تنفيذ طلبات الطرح من L2. يتم بث طلبات التوصيل كمعاملات L1. بعد التأكيد، يقوم القائمون على المكدس بتدمير sBTC على L2 والتعاون لتوقيع L1 tx، وتحرير BTC الخاص بالمستخدم على L1. مقابل هذا العمل، يحصل القائمون على التكديس على مكافأة سندات التعدين التي تمت مناقشتها مسبقًا. تسمى هذه الآلية إثبات النقل (PoX).

تتطلب الأكوام، المتوافقة مع Bitcoin، تنفيذ العديد من معاملات L2 المهمة (مثل سندات التعدين PoX، والمعاملات المربوطة) على أنها L1. يعمل هذا المطلب على تحسين الاتساق والأمان في سد BTC، ولكنه قد يؤدي إلى تجربة مستخدم متدهورة بسبب تقلب L1 والرسوم المرتفعة. بشكل عام، يعمل تصميم Stacks المحدث على حل العديد من المشكلات في الإصدار 1، ولكن لا تزال هناك بعض نقاط الضعف. يتضمن ذلك استخدام STX كأصل أصلي في L2 وL2 DA، أي أن تجزئة المعاملة ورمز العقد الذكي فقط متاحان على L1.

BOB

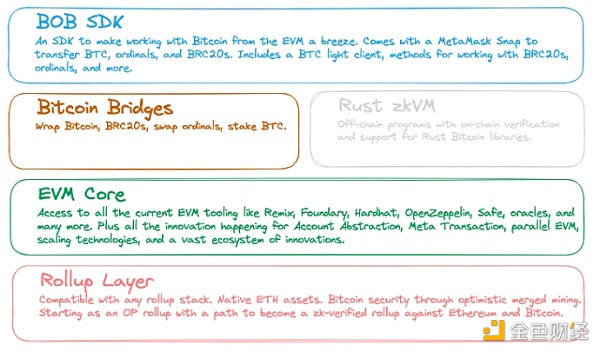

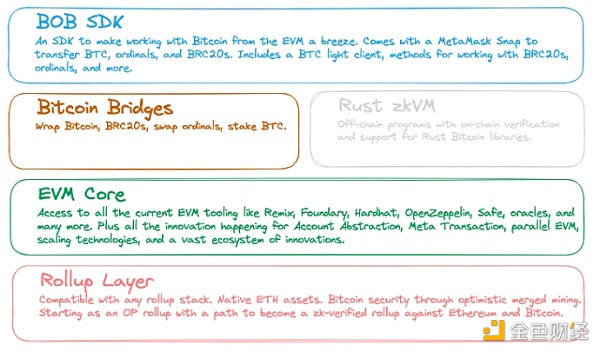

Bulid-on-Bitcoin (BOB) هو Ethereum L2 مصمم ليكون متوافقًا مع Bitcoin. يعمل BOB كمجموعة متفائلة على Ethereum ويستخدم بيئة تنفيذ EVM لتنفيذ العقود الذكية.

يقبل BOB في البداية أنواعًا مختلفة من BTC الجسرية (WBTC، TBTC V2)، ولكنه يخطط لاعتماد جسر ثنائي الاتجاه أكثر أمانًا باستخدام BitVM في المستقبل.

لتمييز نفسها عن Ethereum L2s الأخرى التي تدعم أيضًا WBTC وTBTC، تقوم BOB ببناء ميزات تسمح للمستخدمين بالتفاعل مباشرة مع Bitcoin L1 الخاص بـ BOB. يوفر BOB SDK مكتبة عقود ذكية تسمح للمستخدمين بتوقيع المعاملات على Bitcoin L1. تتم مراقبة تنفيذ هذه المعاملات على L1 بواسطة عميل Bitcoin الخفيف. يضيف العميل الخفيف تجزئة كتلة Bitcoin إلى BOB للسماح بالتحقق البسيط (SPV) من أن المعاملة المقدمة قد تم تنفيذها على L1 وإدراجها في الكتلة. ميزة أخرى هي zkVM المستقلة، والتي تسمح للمطورين بكتابة تطبيقات Rust لـ Bitcoin L1. يمكن التحقق من إثبات التنفيذ الصحيح من خلال مجموعة BOB.

من الأفضل وصف التصميم الحالي لـ BOB بأنه سلسلة جانبية مقارنة بـ Bitcoin L2. ويرجع ذلك أساسًا إلى أن أمان BOB يعتمد على Ethereum L1، وليس أمان Bitcoin.

Bulid-on-Bitcoin (BOB) هو Ethereum L2 مصمم ليكون متوافقًا مع Bitcoin. يعمل BOB كمجموعة متفائلة على Ethereum ويستخدم بيئة تنفيذ EVM لتنفيذ العقود الذكية.

يقبل BOB في البداية أنواعًا مختلفة من BTC الجسرية (WBTC، TBTC V2)، ولكنه يخطط لاعتماد جسر ثنائي الاتجاه أكثر أمانًا باستخدام BitVM في المستقبل.

لتمييز نفسها عن Ethereum L2s الأخرى التي تدعم أيضًا WBTC وTBTC، تقوم BOB ببناء ميزات تسمح للمستخدمين بالتفاعل مباشرة مع Bitcoin L1 الخاص بـ BOB. يوفر BOB SDK مكتبة عقود ذكية تسمح للمستخدمين بتوقيع المعاملات على Bitcoin L1. تتم مراقبة تنفيذ هذه المعاملات على L1 بواسطة عميل Bitcoin الخفيف. يضيف العميل الخفيف تجزئة كتلة Bitcoin إلى BOB للسماح بالتحقق البسيط (SPV) من أن المعاملة المقدمة قد تم تنفيذها على L1 وإدراجها في الكتلة. ميزة أخرى هي zkVM المستقلة، والتي تسمح للمطورين بكتابة تطبيقات Rust لـ Bitcoin L1. يمكن التحقق من إثبات التنفيذ الصحيح من خلال مجموعة BOB.

من الأفضل وصف التصميم الحالي لـ BOB بأنه سلسلة جانبية مقارنة بـ Bitcoin L2. ويرجع ذلك أساسًا إلى أن أمان BOB يعتمد على Ethereum L1، وليس أمان Bitcoin.

SatoshiVM

SatoshiVM هو مشروع آخر يخطط لإطلاق zkEVM Bitcoin L2. ظهر المشروع على الساحة مع إطلاق شبكة الاختبار الخاصة به في أوائل شهر يناير. هناك القليل من التفاصيل الفنية حول المشروع، وليس من الواضح من هم المطورون الذين يقفون وراءه. تنص مجموعة الوثائق الفنية الخاصة بـ SatoshiVM على استخدام Bitcoin L1 لـ DA، ومقاومة الرقابة من خلال دعم القدرة على بث المعاملات على L1، واستخدام أدلة الاحتيال على نمط BitVM للتحقق من L2 ZKPs.

نظرًا لعدم الكشف عن هويته، فقد كان المشروع مثيرًا للجدل. تشير بعض التحقيقات إلى أن المشروع له علاقات بشبكة Bool، وهو مشروع أقدم من Bitcoin L2.

فرص ريادة الأعمال في نموذج Bitcoin L2

جلبت مساحة Bitcoin L2 بعض فرص ريادة الأعمال. بغض النظر عن الفرصة الواضحة لبناء أفضل لغة ثانية للبيتكوين، هناك العديد من فرص ريادة الأعمال الأخرى.

طبقة Bitcoin DA

تم تصميم العديد من لغات L2 القادمة لتعزيز الاتساق مع L1. أحد الأساليب هو استخدام L1 لـ DA. ومع ذلك، نظرًا للقيود الصارمة على أحجام كتل البيتكوين والتأخيرات الطويلة بين كتل L1، لن يتمكن L1 من تخزين جميع معاملات L2. وهذا يخلق فرصًا لطبقات DA الخاصة بالبيتكوين. ويمكن توسيع الشبكات القائمة، مثل شبكة سيليستيا، لسد هذه الفجوة. ومع ذلك، فإن إنشاء حلول DA خارج السلسلة التي تعتمد على أمان Bitcoin أو ضمانات BTC يمكن أن يحسن التوافق مع نظام Bitcoin البيئي.

استخراج MEV

بالإضافة إلى استخدام Bitcoin L1 لـ DA، قد يختار بعض L2 استخدام معاملات L2 يتم تفويض الطلب إلى أجهزة التسلسل المرتبطة بـ BTC وحتى إلى عمال المناجم L1. وهذا يعني أنه سيتم تفويض أي عمليات استخراج MEV إلى هذه الكيانات. نظرًا لأن القائمين بتعدين البيتكوين غير مجهزين لهذه المهمة، فهناك فرصة لشركات مثل Flashbot التي تركز على عمليات سحب MEV وتدفق الطلبات الخاصة لـ Bitcoin L2. غالبًا ما يرتبط استخراج MEV ارتباطًا وثيقًا بالجهاز الظاهري المستخدم، وبالنظر إلى أن Bitcoin L2 لا يحتوي على جهاز افتراضي متفق عليه، فمن المحتمل أن يكون هناك العديد من اللاعبين في هذا المجال. يركز كل منها على Bitcoin L2 مختلف.

أداة دخل البيتكوين

يتطلب Bitcoin L2 ضمانات BTC لتحديد أدوات التحقق والوظائف الجنسية وغيرها من وظائف أمان DA. وهذا يخلق فرصًا للإيرادات لحيازة واستخدام البيتكوين. حاليا، هناك الأدوات التي توفر مثل هذه الفرصة. على سبيل المثال، تسمح Babylon بتكديس BTC لتأمين السلاسل الأخرى. مع ازدهار النظام البيئي Bitcoin L2، هناك فرصة كبيرة للمنصات التي تجمع فرص الإيرادات المحلية لـ BTC.

JinseFinance

JinseFinance