0xjs@GoldenFinance

カマキリはセミを捕まえているが、黄色い鳥は遅れている。

東南アジア最大の振り込め詐欺組織が、ついにアメリカ政府に「収穫」された。

北京時間10月14日夜、米司法省はカンボジアを拠点とする多国籍詐欺グループ「プリンス・グループ」創設者兼会長の陳志(チェン・ジー)容疑者ら共犯者を、電信詐欺とマネーロンダリングの疑いで告発した。これら2つの罪で有罪判決を受けた場合、米国政府は、12万7271ビットコイン(約150億円)を含むがこれに限定されない、犯罪の結果として直接的または間接的に得たすべての財産または収益を没収することになる。

約12万7000BTCは、プリンス・グループの詐欺とマネーロンダリング計画の収益と手段であり、以前は陳志氏が秘密鍵を保持していた管理されていない暗号通貨ウォレットに保管されており、現在は米国政府の管理下にあります。

暗号コミュニティは、現在米国政府に管理されている127,000ビットコインが、2020年にビットコイン第6位のプールであったLubianマイニングプールから盗まれた127,000BTCに関連しているかどうか、より懸念しています。

Golden Financeは米司法省の起訴状を確認し、重要な情報を以下のようにまとめました:

I. 25 Bitcoin Wallets 127,000 BTC

米司法省の文書によると、127,000 BTCは、かつて25の暗号化されたビットコインウォレットに保管されていました。BTCはかつて、Chen Zhiが管理する非保護ウォレットの25の暗号化されたアドレスに保管されていました。そして、2020年頃にさかのぼると、陳志はすでに巨大な詐欺によって多くのBTCを集め、資金を洗浄していました。

陳志は個人的に、秘密鍵に関連するニーモニックと同様に、各ウォレットアドレスを記録していました。これらの25のアドレスは、以下の表に明記されています。

2つの重要な日付

2020年12月29日と、2024年6月22日

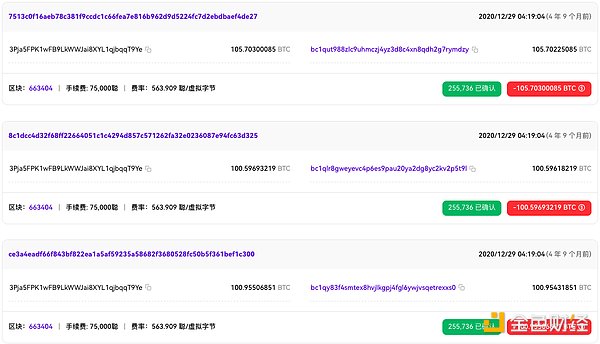

上の表のアドレスを追跡すると、例えば最初のアドレス、3Pja5FPK1wFB9LkWWJai8XYL1qjbqqT9Yeでは、2020年12月29日に、20、452ビットコインが複数のバッチで送金されました。

複数のBTCアドレスに転送される数十から数百BTCの範囲にフォームに分割されます:

これらのアドレス(上の写真の最初のもの)。bc1qut988zlc9uhmczj4yz3d8c4xn8qdh2g7rymdzy、例えば105.7コイン)のBTCが、2024年6月22日に新しいアドレス(34x7umj1KZRH94F1nvyF6MtXQoLgQ3swRd)に転送され、それ以来転送されていません。

最後のアドレス、339khCuymVi4FKbW9hCHkH3CQwdopXiTvA、これは同じパターンです。同じパターンです。2020年12月29日のみ、新しいアドレスに1500BTCを一括送金する。

3つ目、米国政府はLubianプールから「盗まれた」12万7000BTCをどのように管理したのでしょうか?

そして、2222020年12月29日は、Lubianマイニングプールから12万7000BTCが盗まれた正確な日です。

アーカムの調査によると、LuBianマイニングプールは2020年に世界最大級のビットコインマイニングプールであり、2020年5月の時点では、ビットコインのネットワーク全体の総計算能力の6%近くを占めていました。

なぜLubianのマイニングプールが盗まれたことがわかるのでしょうか?アーカムの調査によると、ハッキングされたアドレスはそれぞれ、LuBianがハッカーに盗まれた資金を返すよう要求するOP_RETURNメッセージのトランザクションを受け取っていました。これらのメッセージを送信するために、LuBianは1,516のトランザクションを開始し、合計約1.4ビットコインを消費しました。

ゴールデンファイナンスの前回のレポート「BTCの衝撃的な盗難が暴露される:125億ドルのビットコインチェーンメッセージが明らかに」を参照してください。真実"

そして米国政府の発表によると、プリンス・グループの12万7000ビットコインは、現在米国政府の管理下にあります。これは、遅くとも2024年6月22日の時点で、米国政府がこの127,000BTCを管理下に置いたことを意味します

Chained Intelligenceはまた、米国政府をLubianのハッカーです。

では、プリンス・グループの創設者である陳志氏がかつて管理していた12万7000BTCは、どのようにして米国政府の手に渡ったのでしょうか?

あえて可能性を推測すると、以下の4つが考えられますが、これらに限定されるわけではありません:

1、米国政府が2020年12月29日以前に陳志氏の補助語を入手し、2020年12月29日にLubianマイニングプールのBTCを譲渡し、2024年6月22日に米国政府がBTCを整理した。

2.陳志は2020年12月29日に「Lubianマイニングプール窃盗」事件を自作自演し、彼の新しいアドレスの補助語は「窃盗」後に米国政府によって入手され、BTCは2024年6月20日に米国政府によって譲渡された。そこで新たな疑問は、米国政府はどのようにしてニーモニックを入手したのか、ということだ。

3、インサイダー攻撃Lubianマイニングプールの周りに陳志は、この人はその後、米国政府によって捕獲され、2024年6月22日ビットコインは、米国政府によって制御され、泥を持ち出すために、そのニンジンを引っ張る;

4、真のハッカー攻撃。Lubian mining pool, hacker captured by the U.S., same as 3.

事件の詳細については、米国政府からのさらなる情報開示が必要である。

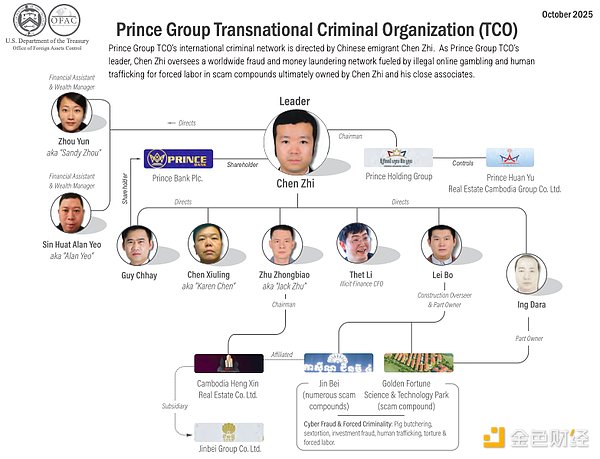

IV. 「プリンス・グループ事件」に関与した個人および団体

プリンスグループ幹部の組織図

米司法省の起訴状によると、関連する個人と団体は以下の通り。

a.陳志:中国、カンボジア、バヌアツ、セントルシア、キプロスの国籍を持ち、カンボジア、シンガポール、台湾、中国、イギリスに居住。

b.共謀者1:カンボジア、バヌアツ、キプロス、セントキッツの市民権を持ち、カンボジア、シンガポール、イギリスに居住。

c.共謀者2:カンボジアとキプロスの国籍を持ち、シンガポールと米国に居住していた。

d.共謀者3:中国とカンボジア国籍を持ち、以前は米国などに居住していた。

e.共謀者4:カンボジア国籍・在住。

f.共謀者5:中国香港の市民と居住者。

g.共謀者6:中国香港の市民と居住者。

h. 共謀者7:シンガポールの市民および居住者。

i.取引プラットフォーム1(Exchange-1):中国に拠点を置く暗号通貨取引プラットフォーム。

j. 取引プラットフォーム2(Exchange-2):セーシェルに拠点を置く暗号通貨取引プラットフォーム。

k. 取引プラットフォーム3(Exchange-3):米国を拠点とする暗号通貨取引プラットフォーム。

l. 取引プラットフォーム4(Exchange-4):米国を拠点とする暗号通貨取引プラットフォーム。

m. オンライン取引プラットフォーム1(Trading Platform-1):オンライン取引プラットフォーム。

n. Financial Institution 1 (金融機関-1): 米国を拠点とし、連邦預金保険公社 (FDIC) によって預金が保証されている金融機関。

o.プリンス・グループ:カンボジア籍の持株会社で、世界30カ国以上で100以上の事業体を運営。

p. Yun Ki Estate Intermediary Co., Ltd.(以下、「Yun Ki」):不動産開発を中心とするプリンスグループの子会社。2020年頃から現在まで共謀者1が会長を務める。

q. オーサムグローバルインベストメントグループ(「オーサムグローバル」、Awesome Global Investment Group):プリンスグループの子会社で、主にエンターテイメント、ホテル、不動産開発事業を行う。2017年頃から2022年頃まで、共謀者2が同社の会長を務める。

r. Prince Real Estate GroupおよびPrince Huan Yu Real Estate Group:プリンスグループの子会社で、主に不動産開発事業に従事。2018年頃から少なくとも2024年まで、共謀者3はPrince Huan Yu Real Estate Groupの会長を務める。

s. プリンス銀行:プリンスグループの子会社で、金融サービスを主業務とする。2015年頃から少なくとも2023年まで、共謀者4は同銀行の副会長を務めた。

t.ワープ・データ・テクノロジー・ラオス単独会社(「ワープ・データ」、Warp Data Technology Lao Sole Co.

u. Lubian: 中国のビットコインマイニング組織で、中国やイランなどアジアの様々な場所にビットコインマイニング施設を持つ。

v.フューチャー・テクノロジー・インベストメント(「FTI」、Future Technology Investment):共謀者6が取締役および銀行口座署名人を務めるケイマン諸島で登録された企業体。

w. アンバーヒルベンチャーズリミテッド(「アンバーヒル」、Amber Hill Ventures Limited):英領ヴァージン諸島で登記された企業体であり、共謀者6が同社の取締役と銀行口座の署名人を務める。

x.ラテラル・ブリッジ・グローバル・リミテッド(「LBG」、Lateral Bridge Global Limited):英領ヴァージン諸島で登記された企業で、FTIとアンバー・ヒルに関係する共謀者7が取締役を務める。

y. Hing Seng Limited ("Hing Seng", Hing Seng Limited): 中国の香港で登録された企業。

プリンス・グループ犯罪ネットワーク

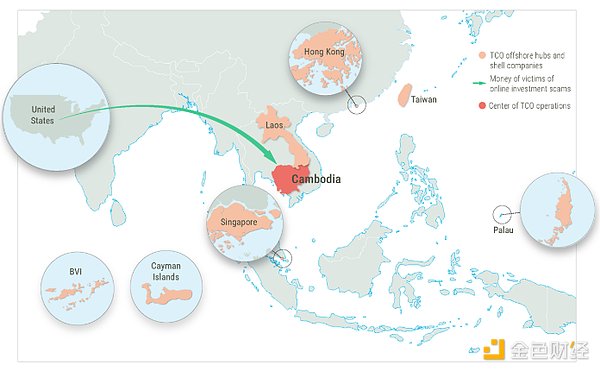

東南アジアの詐欺シンジケートは、70カ国以上から無防備な求職者を誘い出し、犯罪の積極的な参加者と一緒になって、事実上世界中のすべての管轄区域をターゲットにした大規模で洗練された詐欺を実行させることが知られています。

カンボジア、ラオス、ミャンマーだけでも、サイバー犯罪の労働人口は35万人を超えると考えられており、東南アジアの詐欺シンジケートは年間500億ドルから750億ドルの収益を上げていると推定されています。このため、国境を越えた詐欺は、おそらく東南アジアのメコン・サブリージョン全体で最も支配的な経済活動となっており、その規模は、主要なホスト国でさえ、GDPの合計のほぼ半分に相当する。カンボジアの詐欺産業は特に儲かっており、その年間不正収入は125億ドルから190億ドルにのぼると推定されている。

2015年頃から現在に至るまで、陳志氏とプリンス・グループの幹部は、暗号通貨投資詐欺やその他の詐欺スキームを実行し、被害者をだまし、世界全体で数十億ドルを不正に流用してきました。これらの詐欺を実行するため、陳志とその共謀者はプリンス・グループに指示し、カンボジア全土に「強制労働詐欺パーク」を設立・運営させ、パーク内の者に大規模な詐欺行為を行わせた。チャン・チーとその共謀者は、犯罪行為を保護するために複数の国で政治的影響力を行使し、法執行を回避するために外国の公務員に賄賂を支払った。そして、マネーロンダリングの専門機関や、オンラインギャンブルや暗号通貨のマイニング事業など、プリンスグループ独自の「表向きは合法的な」ビジネスネットワークを通じて、詐欺の収益を洗浄した。

V. 電信詐欺グループが詐欺を行う方法

米司法省の起訴状は非常に有益で、東南アジアの電信詐欺グループが詐欺を行う方法を詳細に開示しています。

チェン・チはプリンス・グループの創設者であり会長である。同グループの公式ウェブサイトによると、カンボジアにおける「中核事業部門」には、"プリンス不動産グループ、プリンス・サークル不動産グループ、プリンス銀行、プライド・グローバル・インベストメント・グループ "が含まれる。これらの部門やその他のプリンス・グループの事業体は、「不動産開発、銀行、金融、観光、物流、テクノロジー、食品・飲料、ライフスタイル」など、公表されている多くの事業分野に携わっている。

プリンスグループの最大の利益は、陳志が主導し、彼の中心的な幹部や共犯者(共謀者1~7を含む)が推進する違法な詐欺行為からもたらされています。は、上記のオンライン詐欺業界を支配しています。この違法産業では、何千人もの出稼ぎ労働者が仕事の機会を求めてカンボジアなどに渡航し、代わりに、暴力の脅しの下で暗号通貨投資詐欺やその他の詐欺行為が行われる詐欺パークに人身売買されています。これらの詐欺パークは、高い壁と有刺鉄線で囲まれた大きな寮を備えており、事実上「暴力的な強制労働キャンプ」となっている。

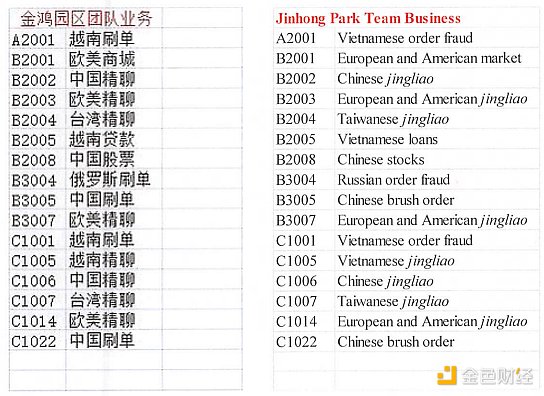

陳志氏の指示により、プリンス・グループはカンボジア全土で、暗号通貨投資詐欺やその他の詐欺行為の実行に特化した少なくとも10の詐欺パークを設立・運営しました。カンボジアのシアヌークビルにあり、プリンス・グループの「ジンベイ・ホテル&カジノ」(ジンベイ・コンパウンド)に関連するもの。カンボジアのチレトムにある「ジンフー・テクノロジー・パーク」(別名「ジンユン・コンパウンド」)、(iii) カンボジアのコンポンスプーにある公園で、「マンゴー・パーク」(別名「ジンホン公園」とも呼ばれる)。

陳志は不正な公園の経営に直接関与し、「豚殺し」ディスクと明記された不正な利益追跡記録など、各公園に関する記録を保管していた。陳志は、プリンスグループの金虹パークが運営するあらゆる種類の詐欺計画や、パーク内の各ビルやフロアが担当する具体的な詐欺計画を詳細に記した帳簿を保管していた。"欧米ファインチャット"(詐欺会話を指す)、"ベトナムファインチャット"、"中国ファインチャット"、"台湾ファインチャット"、および「China Swipe」(オンライン小売詐欺のこと)。

<

<

チェン・チーとその共謀者たちは、利益を最大化するために詐欺パークを設計し、「できるだけ多くの被害者を獲得する」ために必要なインフラがパークに備わっていることを個人的に確認した。例えば、2018年頃、共謀者1は違法なオンラインマーケットプレイスから数百万件の携帯電話番号と口座パスワードを入手し、2019年頃、共謀者3は金富パークの建設を監督するのを支援した。また陳志自身も、「電話ファーム」、すなわち暗号通貨投資詐欺などに使われる自動コールセンターについて説明し、表示した文書を保管していた。この文書には、2つの「電話農場」の建設が詳細に記されており、それぞれ1,250台の携帯電話を備え、人気ソーシャルメディア・プラットフォームの76,000のアカウントをコントロールできるようになっている。

このほかにも、「携帯電話ファーム」が2つ建設されている。

さらに、プリンスグループの内部文書には、「被害者との信頼関係の築き方」についてのガイダンスノートや、「ソーシャルメディアのアカウントに一括登録する方法」(「『かわいくない』アカウントを使用してソーシャルメディアのアカウントに登録する方法」を含む)についてのハウツーが記載されている。アカウントが本物らしく見えるように、「あまりかわいくない」女性のアバターを使う方法」など)。

2022年夏、共謀者2は、プリンス・グループは2018年、詐欺的なブタ殺しトレーや関連する違法行為から、1日平均3,000万ドル以上を稼いだと自慢していました。

2.賄賂と暴力による犯罪プログラムの推進

チェン・チーとその共謀者は、政治的影響力を利用して、複数の国で法執行から詐欺行為を守ってきた。特に、プリンス・グループの幹部は、「不正パークに対する法執行機関の手入れ」に関する事前警告情報を得るために賄賂を支払った。さらに、陳志は、共謀者2をプリンス・グループの「風管理」機能の責任者に任命し、関連する捜査の進捗状況を監督させ、外国の法執行当局者との「汚職取引」を通じてプリンス・グループを保護させた。また、陳志は共謀者2に捜査の進捗状況を監督させ、外国の法執行官との「汚職取引」を通じてプリンスグループの利益を守るよう命じた。

陳志は公務員に支払った賄賂の台帳を保管しており、その台帳には「プリンス・グループの関係者への数億ドルの賄賂と高級品の購入の払い戻し」が記録されていた。例えば、元帳には、2019年に共謀者2が外国政府高官のために300万ドル以上のヨットを購入したこと、陳志が別の外国政府高官のために数百万ドル相当の高級腕時計を購入したこと、2020年にその高官が陳志の外交パスポート取得を支援し、2023年4月にそれを使って米国に渡航したことなどが記載されている。

共謀者2は「風管理」業務の一環として、プリンス・グループの「執行者」として行動し、汚職と暴力によってプリンス・グループの詐欺業界における支配的地位を維持した。例えば、共謀者3は、2024年7月頃、「プリンスグループの関連会社によるグループの不正利益の窃盗」について陳志と連絡を取り、「財務担当役員の一人が金を持ち逃げし、隠そうとしている」とし、陳志に「盗まれた金を回収するための措置を講じている」と伝えた。ボス(チャン・チーのこと)とグループは何かアドバイスや方法があるのでしょうか......マフィア(マフィア)と政府側は行動を起こす準備ができており、見せしめにすることができます。ボス、グループは何か関連する経験や資源を持っていますか?" 陳志はこう答えた。"これは、あなたが共謀者2と連絡を取り、すべての情報を得てから対処法を決め、この人物が現在どこにいるのか突き止めるべき問題です。"

陳志の指示の下、プリンス・グループの仲間は「ビジネス目的」を達成し、犯罪計画を進めるために、暴力や強要を頻繁に用いていた。例えば、あるプリンスグループの仲間は陳志に「公園で『問題を起こす』人々を殴る」ことを相談し、陳志は殴る計画を承認したが、「殺してはいけない」と指示し、こう付け加えた:「彼らは監視され、逃げられないようにしなければならない」。 別の例として、チェン・チーは共謀者4と「キム・フオック公園で警察に発見された2人の行方不明者」について連絡を取り、共謀者4はチェン・チーにこの問題は処理されると保証したが、チェン・チーに "警察のコネ "を利用するよう助言した。

(3)ブルックリン・ネットワーク

プリンス・グループの投資詐欺スキームは、世界中の被害者(米国の被害者を含む)をターゲットとし、彼らのために働く現地のネットワークの助けを借りて実行された。ブルックリン・ネットワークとして知られるそのようなネットワークの1つは、イースト・ニューヨーク地域で活動し、プリンス・グループのキンバー・キャンパスの詐欺師が投資詐欺を行うのを支援しています。紹介者)は、さまざまなインスタント・メッセージング・アプリケーションを通じて見知らぬ被害者に接触し、「暗号通貨、外国為替、その他の市場に投資して利益を得る」と偽って被害者を誘い、投資するよう指示し、いわゆる「口座管理者」(Account Manager)を紹介する。アカウント・マネジャー)を紹介した。アカウントマネージャーはその後、被害者に「投資資金を振り込むべき銀行口座に関する情報」を提供し、「Online Trading Platform 1」を含むモバイルオンライン取引プラットフォームで、被害者のために偽の投資口座とポートフォリオを作成しました。

しかし、口座管理者が被害者に提供した銀行口座は投資口座ではなく、ブルックリン・ネットワークが管理し、ニューヨークのブルックリンとクイーンズにあるペーパーカンパニー名義で開設された口座だった(口座保有機関はブルックリン、クイーンズ、ニューヨークのその他の地域にある)。被害者の資金は約束通りに投資されず、これらの口座や他の口座を通じて不正流用され、洗浄された。

一方、口座管理者が被害者のために作った「投資口座」は、人為的に操作され、そうでないにもかかわらず「一貫して価値が上昇している」ように見せかけられました。当初、被害者のポートフォリオの「見かけの価値」は上昇し、被害者は投資が利益を生んでいると信じ、投資を続けるように誘導された。さらに、被害者が最初に少額の投資資金の引き出しを要求すると、口座管理者は協力した。しかし、被害者が取引プラットフォームから多額の出金を要求すると、口座管理者は「取引手数料、税金、弁護士費用がかかる」という理由で出金を拒否するなど、障害に直面する。結局、口座管理者と紹介者は被害者のメッセージに応答しなくなり、被害者は口座管理者の指示で送金した資金のほとんどを引き出すことができなくなる。

ブルックリンのネットワークは最終的に、一連の口座を通じてプリンス・グループのキンバリー・キャンパスやその他の場所にいる詐欺師に資金を送金し、さらにプリンス・グループとその幹部に資金洗浄した。マネーロンダリングの手法としては、詐欺の収益をシェル会社の銀行口座を通じて送金したり、USDTに変換してから非保護の仮想通貨アドレスの複雑なネットワークに送金したり、監査証跡を消すために現金を引き出したりしました(現金はその後、暗号通貨の購入に使われ、その後、同じ方法で送金されました)。

2021年5月頃から2022年8月頃にかけて、ブルックリン・ネットワークはプリンス・グループを支援し、ニューヨーク東部地区や米国の他の場所で250人以上の被害者から1800万ドル以上を不正に送金し、資金洗浄した。

チェン・チー氏はまた、米国の被害者からの資金を含む詐欺の収益を受け取った仮想通貨アドレスを個人的に監視していました。例えば、陳志が保管していた記録によると、2021年6月頃、「0x77」で始まる仮想通貨アドレス(以下、「0x77アドレス」)に100,000 USDTが送金されており、同年夏、同アドレスは、カリフォルニア州の被害者(以下、「被害者1」)から直接資金を受け取っていました。カリフォルニア州の被害者(以下「被害者1」という。)具体的には、被害者1は、2021年7月から8月にかけて、人気のある暗号通貨取引所の口座から「0x1e」で始まるアドレス(以下、「0x1eアドレス」)に40万ドル以上の暗号通貨を送金した。(以下「0x83アドレス」)から「0x34」で始まるアドレス(以下「0x34アドレス」)に送金された。0x34アドレス」)、2021年7月から9月の間に、0x34アドレスは35万米ドルT以上を陳志が監視する0x77アドレスに送金した。

VI.12万7000BTCがどのように洗浄されたか

陳志とその共謀者は、複雑なマネーロンダリングネットワークを通じてプリンスグループの不正利益(暗号通貨を含む。暗号通貨を含む)専門のマネーロンダリング組織を利用し、プリンスグループ自身の事業(オンラインギャンブルや暗号通貨マイニングを含む)を資金洗浄に利用し、その資金を贅沢な旅行、娯楽消費、高級時計、ヨット、プライベートジェット、休暇用別荘、高級収集品、希少な美術品(ニューヨークのオークションハウスを通じて購入したピカソの絵画を含む)の購入に使用した。

プロのマネーロンダリング機関:「マネーロンダリングハウス」、「両替商」、「水飲み場」と呼ばれることもある。不正行為の被害者から横領した不正資金を受け取り、プリンスグループに還流させる。一般的な手口は、詐欺収益をビットコインやUSDTやUSDCなどのステーブルコインの形で受け取り、それを不換紙幣に換えてから、その現金で「クリーンな」ビットコインやその他の暗号通貨を購入するというものです。陳志はこの種のマネーロンダリングを直接調整し、「違法なマネーロンダリング」や「地下マネーロンダリング」の利用について共謀者と話し合った。陳志はまた、「BTC洗浄」(「BTC washing」)や「BTC暗号通貨ロンダリング」(「BTC washing」)についても明確な言及を残している。BTC洗浄」と「BTCマネーロンダリングする人々」。陳志はまた、「BTC洗浄」と「BTCマネーロンダリングする人々」に明確に言及した文書を保持していた。

「シェル会社」によるマネーロンダリング:陳志とその共謀者は、陳志、共謀者1,5,6,7および他のプリンス・コンソーシアムのメンバーが運営する「シェル会社」を通じて資金洗浄も行いました(その唯一の目的はマネーロンダリングでした)、6,7、およびFTI、アンバー・ヒル、LBG、その他数十社を含むプリンス・グループの仲間が運営していた。このうち、FTIは不正資金の洗浄に利用された(後述のプリンス・グループのマイニング組織ワープ・データを通じたものも含む)。2019年1月に金融機関1がFTIのために開設した口座の口座開設記録において、共謀者6は、FTIの事業活動に「自己資金によるデジタル資産の採掘と取引」が含まれると記載する一方、FTIの収入源を "個人資産 "と虚偽申告した。一方、共謀者6は同じ口座開設書類でFTIの毎月の取引規模を著しく控えめにし、「毎月の入出金はそれぞれ約200万ドルになる見込み」と宣言したが、口座明細を見ると、2019年2月の金融機関1のFTIの口座は実際には約2,800万ドルを入金し、約2,700万ドルを引き出していた。アンバー・ヒルの使用は、同じく金融機関1の口座でも同様であった:2019年3月の口座明細書において、共謀者6はアンバー・ヒルの事業活動を「自己勘定取引および投資」と記載し、彼女の収入源を「個人資産」と虚偽申告した。"と記載し、同様に毎月の取引規模を著しく過小評価していた(毎月の入出金予定額をそれぞれ約200万ドルと申告していた)が、口座明細書によると、2020年2月、金融機関1のアンバー・ヒルの口座は、実際には約2,250万ドルを入金し、約2,180万ドルを出金していた。

プリンスの事業を通じたマネーロンダリング:チェンとその共謀者は、プリンスの機能的な事業部門、特に2020年頃にカンボジアがオンラインギャンブルを禁止した後も複数の国で運営を続けた大規模なオンラインギャンブル事業を通じても資金洗浄を行いました。法執行機関の取り締まりを避けるため、プリンスグループは「ミラーサイト」(異なるドメイン名とサーバーでウェブサイトのコンテンツを複製すること)を通じてギャンブル事業を運営していた。陳志は、プリンス・グループのオンライン・ギャンブル事業を直接監督し、「事業を通じて暗号通貨詐欺の収益を洗浄する」ことを他の者と話し合った。共謀者1は、オンライン・ギャンブル事業の給与管理を担当し、2018年から2024年までの従業員給与台帳を保管し、その台帳には"Employee Payroll - Please pay with clean funds(従業員給与 - クリーンな資金で支払ってください)」と明記されていた。

ビットコイン採掘マネーロンダリング:さらに、陳志とその共謀者は、「不正に得た利益で大規模な暗号通貨採掘事業に資金を提供」することで資金洗浄を行いました。strong>ラオスを拠点とするWarp Dataとその米国テキサス州の子会社、および中国を拠点とするLubianを巻き込み、犯罪収益とは無関係の「クリーンなビットコイン」を大量に生産した。 Lubianプールは、運営中のある時点では、世界第6位のビットコインマイニング組織でした。陳志は、プリンス・グループのマイニング事業は「コストがかからないから儲かる」と周囲に自慢していた。多層的なマネーロンダリング:陳志とその共謀者は、陳志とプリンスグループの利益の違法な出所をさらに隠すために、「多層的なマネーロンダリング手法」をしばしば採用した。陳志の指示により、プリンス・グループの関係者(共謀者5、共謀者6、および陳志の私的財産管理人を務めるその他の者を含む)は、高度な暗号通貨マネーロンダリング技術(「分散型送金」(「スプレッディング」)および「集中型送金」(「ファネル」)を含む)を使用した。funneling))を使用した。資金の出所を隠す以外の商業的な目的はなく、大量の暗号通貨を何十ものウォレットに分割し、少数のウォレットに再集中させることを繰り返した(このプロセスの例は下記参照)。資金の一部は最終的にTrading Platform 1やTrading Platform 2などの暗号通貨取引所のウォレットに保管されるか、不換紙幣に変換されて従来の銀行口座に入金されます。その他の資金(プリンスグループのマイニング施設を通じて洗浄された資金を含む)は、陳志の個人的な管理下にある管理されていない暗号通貨ウォレットに保管されます。

JinseFinance

JinseFinance

JinseFinance

JinseFinance Alex

Alex Weiliang

Weiliang JinseFinance

JinseFinance Brian

Brian Brian

Brian cryptopotato

cryptopotato Bitcoinist

Bitcoinist Cointelegraph

Cointelegraph Cointelegraph

Cointelegraph