Byファウスト、geekweb3

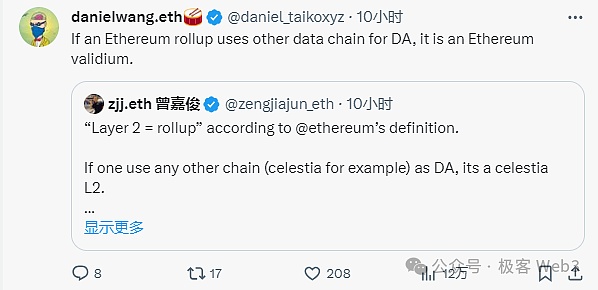

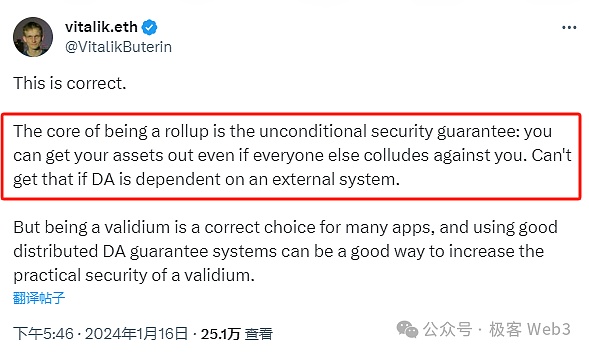

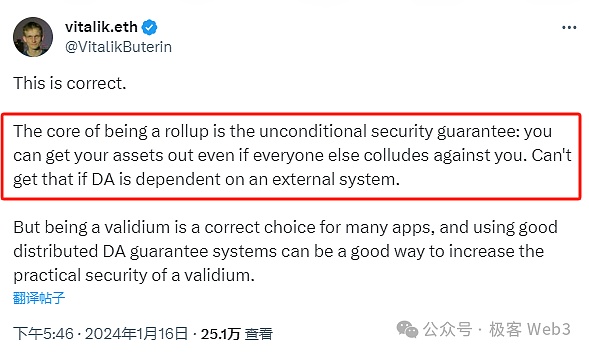

2024年1月16日、イーサリアムLayer2プロジェクトのTaikoの創設者であるDanielWang氏がAAウォレットSoul Walletの創設者であるJiajun Zeng氏と交流して始めたツイートのもと、Vitalik氏は次のように述べています。"ロールアップの鍵は無条件の安全性です:たとえあなたが皆から狙われても、あなたの資産を引き出すことができます。DAが(イーサ以外の)外部システムに依存している場合、これは不可能です。"

このツイートの後半でVitalikがValidiumについての見解を語ったため(Validiumとは、DAデータ配布を実装するためにイーサを使用しないZKレイヤー2のこと)、(イーサ財団がレイヤー2=ロールアップだと考えているという噂が流れた後)大きな注目を集めました。

(EtherCommunityが語るDAのコンセプトは、レイヤー2から新しく生成されたデータにアクセスできるかどうかに言及しているのであって、大昔の過去のデータを取得できるかどうかに言及しているのではないことを強調しておきます。レイヤー2ノードは、イーサチェーンに新しいデータを投稿することなく、最新のL2ブロックを解析することはできないかもしれません)

しかし、「イーサレイヤー2の定義論争」と「DA戦争」は、長い間、数え切れないほどの人々によって聞かれてきました。この記事はこれらのトピックを探求することを意図したものではなく、この記事の冒頭で取り上げたヴィタリックのプレゼンテーションの前半にもっと焦点を当てることを目的としています。

Vitalikはここで、Rollupは非信頼で検閲に強い引き出しが可能であり、すべてのLayer2ノードが協力しなくてもLayer2から資産を引き出すことができることを示唆しています。"そして、他のDAデータ配布方法に依存するLayer2では、そのようなことはできません。

しかし実際には、Vitalikの声明は厳密ではありません。

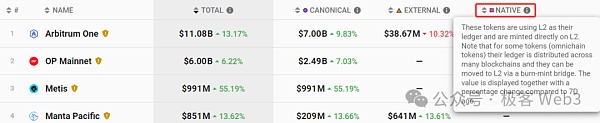

まず第一に、レイヤー1からレイヤー2にブリッジされたアセットだけがETHチェーンに戻ることができ、純粋にレイヤー2のネイティブアセットだけがレイヤー1に戻ることはできません(レイヤー2のネイティブアセットがレイヤー1にブリッジされたアセット契約を展開しない限り)。

Vitalik が言うように、「誰もがあなたをターゲットにしている」のであれば、。L1-L2のブリッジ資産を引き出すことができるのはせいぜい自分の「レイヤー2ネイティブトークン」までで、その時点では通常の引き出し、強制的な引き出し、脱出ハッチのいずれを行うのも無駄です。エスケープハッチ。

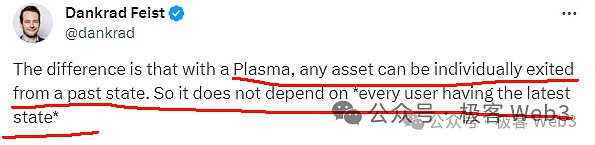

第二に、条件なしの安全な引き出しは、DAシステムに依存しません。Rollup以前の初期のLayer2ソリューションであるPlasmaは、イーサチェーンの下でDAデータパブリッシングを実装しており、ユーザーが履歴データを介して資産証明を提出できるのと同様に、DAシステム障害が発生した場合(すなわち、データホールドが発生し、シーケンサー/コミッション以外の誰も新しいトランザクションデータ/トランジション情報を受信しない場合)、安全にLayer2から脱出することができます。Layer2.

言い換えれば、Plasmaの安全な引き出しはDAシステムに依存せず、検閲に強い引き出しはDAシステムに依存する必要はない(ただし、履歴データにはアクセスできるようにする)。)によるものであり、はまた公理的でもあります。

次に、以下の事実はさておき。CelestiaとBlobstreamはさておき、データ保留/DA失敗の問題は、DAレイヤーとしてETHを使わなくても解決できる。ArbitrumチームとRedstoneチームによって実装されている"Data Availability Challenge"が、シーケンサーがチェーンの上部に1つのDAコミットメント(これは実際にはdatahashです)だけをポストすることを可能にし、チェーンの下方にデータをポストしたことを表明するとしましょう。.誰かがオフチェーンで新しく生成されたデータにアクセスできない場合、オンチェーンのDAコミットメントに対してチャレンジを開始し、シーケンサーにオンチェーンでデータを開示するよう求めることができます。

このメカニズムは非常にシンプルに設計されており、Celestia、Avail、EigenDAのようなサードパーティのDAに依存する必要はありません。

以下のセクションでは、著者はヴィタリックが「無条件で安全な引き出し」を意味するものと、「データ可用性の課題」を意味しないものを説明し、お伝えしようと考えています。なぜCelestiaやAvailやEigenDAのようなサードパーティのDAプロジェクトは、DAオフチェーンやセキュリティを求めるLayer2にとって必須ではないのか?

さらに、「Bitcoin Layer2 Risk Assessment Metrics」について詳しく説明した前回の記事で、検閲に強い引き出しがDAシステムよりも基本的かつ重要であることを述べましたが、今日の記事ではこの点についてさらに詳しい説明を加えます。本日の記事では、この点についてさらに詳しい解説を加えます。

Escape Pods: Viatlikの言葉に見る「無条件で安全な出金」。"

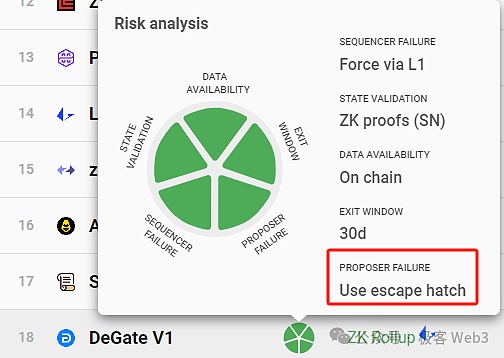

実際、VitalikのコメントがZK Rollupのエスケープポッドについて言っていると推測するのは難しくありません。.エスケープハッチ(Escape Hatch)とも呼ばれ、レイヤー1で直接発動する撤退モードです。このモードがトリガーされると、Rollup契約は凍結状態になり、Sequencerによって提出された新しいデータを拒否し、誰でもLayer2上の自分の資産残高のMerkle Proofを提示して、公式のLayer2ブリッジ入金アドレスから自分の資産を移すことができます。を転送することができます。

さらに、エスケープポッドモードは、ユーザーのトランザクションがLayer2シーケンサーによって長時間拒否された後、Layer1の人が手動で発動できる「デエスカレーション」モードです。ユーザーのトランザクションが Layer2 シーケンサーによって長時間拒否された後、Layer1 の該当者が手動でトリガーすることができます。

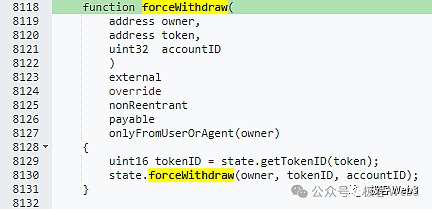

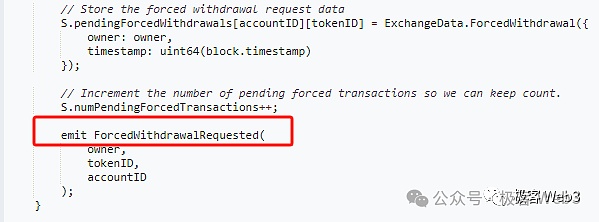

しかし、エスケープハッチモードを起動する前に、シーケンサーによってトランザクションが拒否されたユーザーは、レイヤー1のロールアップコントラクトで強制引き出し関数を呼び出し、強制引き出し要求を開始し、誰かが強制引き出し要求を開始したことをレイヤー2ノードに知らせるイベントを投げなければなりません。

()レイヤー2ノードはすべてイーサネットブロックを受信するイーサネットgethクライアントを実行しているため、強制退会イベントのトリガーをリッスンすることができます)

強制退会要求が長い間無視された場合、ユーザーは積極的にエスケープハッチモードをトリガーすることができます(Roadmarkプロトコルのデフォルトは15日間で、StarkExソリューションは7日間です)。その後、この記事の冒頭で説明したように、ユーザーは自分の資産に対応するMerkle Proofを提出し、Layer2で資産の状態を証明し、Rollup関連の契約から資産を引き出すという流れになります。

Merkle Proofを構築するためには、まずL2の完全な状態にアクセスする必要があります。もしVitalikの言うような極端なシナリオが起こり、あなたと一緒に働くLayer2ノードがない場合、あなた自身でLayer2フルノードを立ち上げ、イーサネットワークを経由し、L2シーケンサーによってイーサにポストされた履歴データを取得し、Layer2ジェネシスブロックから開始し、最終的な状態を把握し、Merkle Proofを構築するまで、1つずつ同期させることができます。を構築し、エスケープハッチから安全にお金を引き出すことができます。

この時点で明らかに、「検閲耐性」はイーサ/レイヤー1そのものと同等です。大昔の履歴データを提供してくれる完全なイーサ・ノードがある限り、それは脱信頼に近い。

しかし、EIP-4844以降は、Ether全体のノードが自動的に過去のデータの一部を削除するため、Layer2の18日以上の過去のデータはETHノードのネットワーク全体によってバックアップされなくなり、エスケープハッチの引き出しの検閲耐性は、現在ほどトラストレスに近くなくなります。

4844以降。私たちは、すべての履歴データを保存している、より限られた数のイーサノードが喜んで提供してくれることを信頼する必要があります(レイヤー2ネイティブノードは数が少なく、数が少ない傾向があるので、今のところ方程式から外しておきましょう)。その時点で、Layer1 Historical Data Retrivable/Layer2 Escape Pod Withdrawalsの信頼の仮定は、トラストレスまたは今日の0から、N個のノードのうち1個がデータを提供できると仮定する1/Nに変更されます。

EthStorageチームはこのNを拡大することにコミットしているようです。1/Nの分母が十分に大きければ、分数はまだ0に近く、信頼の仮定を導入しないに近いです。これにより、4844年以降の履歴データを検索する問題に適切に対処できるかもしれません。

ここで再び一般化します:エスケープポッドは、メルクル証明を通じてレイヤー2の資産状況を証明することで、レイヤー1の信頼に行くことができる引き出しです。

そして、Vitalikが引き出しに関わる資産のセキュリティが前提条件としてDAを持つ必要があると言及している理由は、主にValidiumソリューションが「データ保留攻撃」による引き出しを防ぐことができるからです。(staterootのみが公開され、対応する取引データは公開されない)。

これがどのように機能するかというと、シーケンサーは取引データを保留し、メルクルルート(Stateroot)だけをイーサチェーンにリリースすることができます。img.jinse.cn/7168652_image3.png">

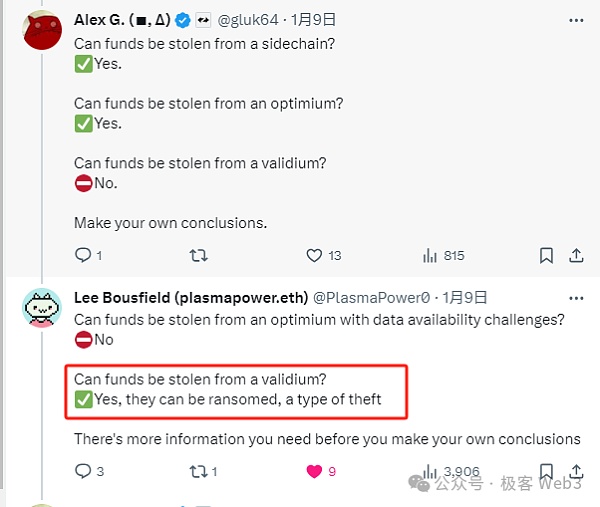

この時点で、人々は正当なStaterootに対応する完全な状態を知りません。を構築することができません。シークエンサーがデータをあなたに解放する気がない限り、あなたはそれを引き出すことができます。アービトルムの技術リードの1人は、これを「身代金問題」と呼んでいます(個人的には身代金攻撃と呼びたい)。

しかし、DAチェーンの下にあるValidiumは、独自のランサムウェアのために身代金攻撃を受けやすい。「

しかし、DAチェーンの下にあるValidiumは、独自のランサムウェアのため、身代金攻撃を受けやすい。

ところで、前述したように、Plasmaは、大昔の履歴データを通じて出金できるため、Validiumのような「身代金攻撃」は見られなかっただろうし、PlasmaもDA off-chain(オフチェーン)である。DA + 詐欺の証明検証オンチェーン)。

つまり、検閲に強い引き出し/脱出ポッドはDAに依存する必要はなく、すべては引き出しプロセスのメカニズム設計に依存するのです。Vitalikが検閲に強い引き出しがDAに縛られると信じている理由は、彼がValidiumやスマートコントラクトベースのRollupなどの確立されたソリューションから先手を打って始めており、すでに頭の中に考え方があるからです。

しかし、だからといって、天下のあらゆるDAオフチェーンのレイヤー2がValidiumと同じ問題に直面しているわけではなく、スマートコントラクトベースのロールアップがすべての終わりを意味するわけでもなく、イノベーションはいつでも起こりうるのです(例えば、記事の後半で言及されているデータ可用性の課題)。

裏を返せば、もしあなたのレイヤー2ソリューションが、エスケープポッドや検閲に強い引き出し、そうした設計を最初から持っていることを考慮しないのであれば、あなたのレイヤー2は確かに十分に信頼されていない/安全ではない、ということです。言い換えれば、優れたDAと証明システムは、検閲に強い引き出しを可能にするのに十分な条件ですが、必要な条件ではありません。

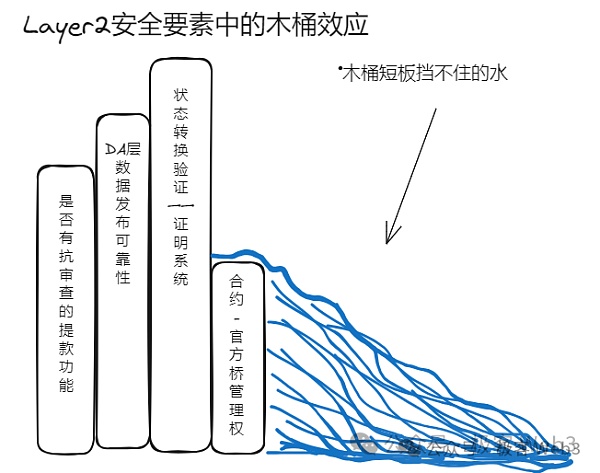

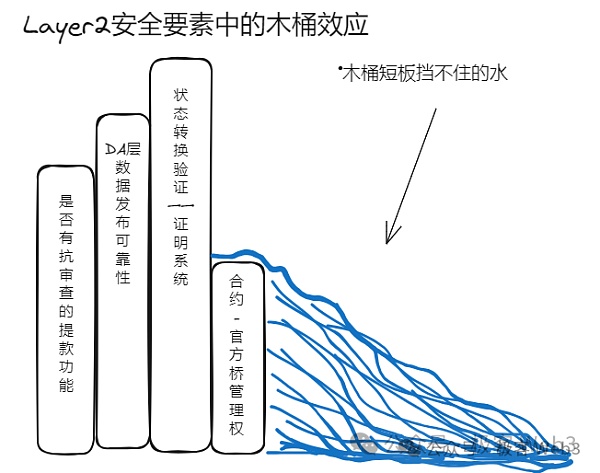

ですから、私たちは以前の投稿で、検閲に対抗する引き出しは、DAや証明システムよりもLayer2のバレル効果におけるより根本的な欠点であると述べましたが、それには正当な理由があります。

参考:Disassembling the Bitcoin/Ether Layer2 Security Model and Risk Indicators with Barrel Theory

The Celestia Killer: Data Availability Challenges for Arbitrum and Redstone

DA に関連するエスケープポッドについて話した後、戻ってみましょう。DAそのものを見てください: Layer2はシーケンサーによる「データ保留」を避けるために、DAデータをイーサに公開する必要はありません。

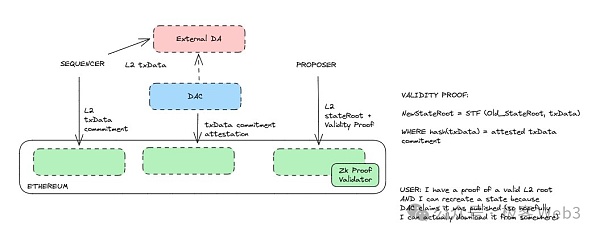

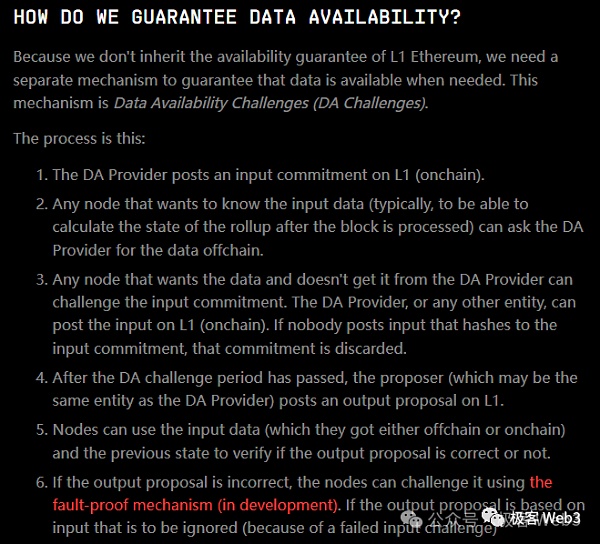

RedstoneはArbitrumやMetisなどとともに、シーケンサーがDAコミットメント(datahash)とStaterootのみをオンチェーンで公開し、オフチェーンで状態遷移パラメータ(トランザクションデータ)をすでに公開していることを示す「データ利用可能性チャレンジ」メカニズムに取り組んでいます。(トランザクションデータ)。誰かがオフチェーンで新しく生成されたデータにアクセスできない場合、彼らはオンチェーンでDAコミットメントに挑戦し、シーケンサーにオンチェーンでデータを開示するよう求めることができる。

シーケンサーがチャレンジを受け、タイムリーにETHチェーン上でデータを公開しない場合、以前に公開されたデータハッシュ/コミットメントは無効とみなされます!そして、それに関連するステータールートも無効になります。明らかに、これはデータ保留の問題(対応するトランザクションデータではなく、ステータールートのみを投稿する)を直接解決します。

明らかに、これはValidiumやOptimiumのようなDAオフチェーンのLayer2よりも「データ可用性の課題」が1つ多い。しかし、このシンプルなデザインは、CelestiaやAvail、EigenDAと競合するのに十分です。独自のDACをセットアップし、Data Availability Challengeを導入すれば、Celestiaに頼る必要はなくなります。

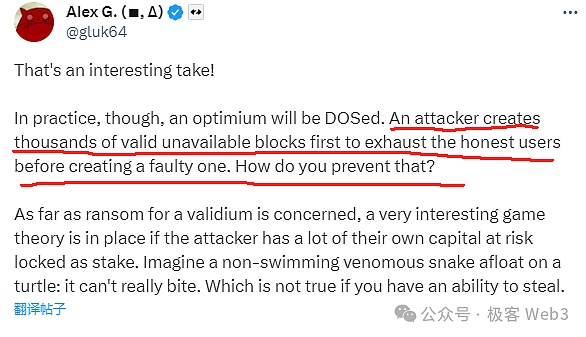

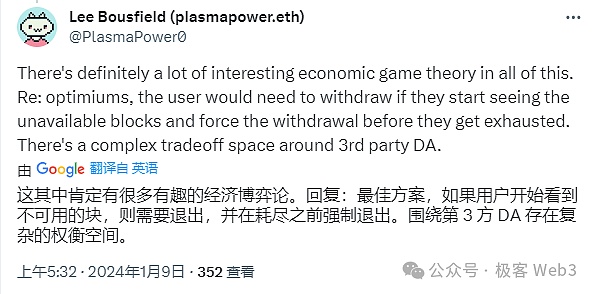

しかし、対照的に、Data Availability Challengeには、対処すべき経済的な問題もあります。ZkSyncの創設者は、Arbitrumの技術責任者との戦いの中で、データ可用性チャレンジは理論的にはDos攻撃に対して脆弱であると指摘しました。たとえば、シーケンサーがチェーン上に何千ものDAコミットメントを素早く投稿し、その後、対応する完全なデータが投稿されるのを保留します。この方法ですべての挑戦者を排出し、無効なブロックをポストしてユーザーの資産を盗むことができます。

もちろん、この仮定は極端すぎて、本質的には攻撃側と防御側のゲーム理論上の問題であり、実際にはシーケンサーは悪意のある挑戦者に対してより脆弱です。データの可用性という課題に対する攻撃と防御のゲームは非常に興味深く、対応するメカニズムの設計は、Metisプロジェクトと同様に、ArbitrumとRedstoneの創意工夫が試されることになるでしょう(この話題は別の記事の主題になるかもしれません)。

しかしいずれにせよ、データの可用性という課題は、Layer2のDAスキームの設計にさらなる革新をもたらし、このスキームはBitcoin Layer2のエコシステムに重要な追加となるでしょう。

JinseFinance

JinseFinance

JinseFinance

JinseFinance JinseFinance

JinseFinance Alex

Alex Catherine

Catherine Catherine

Catherine JinseFinance

JinseFinance Sanya

Sanya Olive

Olive Davin

Davin Bitcoinist

Bitcoinist