1月22日、Concentric.fiが攻撃を受け、185万ドル以上の被害が発生した。 Concentricは公式ソーシャルメディアアカウントで、この攻撃が標的型の「ソーシャルエンジニアリング攻撃」であったと発表した。攻撃であったと発表した。

ソーシャルエンジニアリング攻撃とは、攻撃者が攻撃された側との通常のコミュニケーションを通じて、攻撃者を信用させるように欺き、心理的に影響を与え、攻撃者の目的を達成するために秘密を漏らしたり、特定の行動をとったりする攻撃です。

Concentricに対する攻撃では、チームの契約管理者の一人のウォレットが侵害されました。そのウォレットをコントロールした後、攻撃者は悪意を持ってConcentricのVaultコントラクトをアップグレードし、Concentricのユーザーだけでなく、流動性プールにも損失をもたらしました。

インシデントの概要

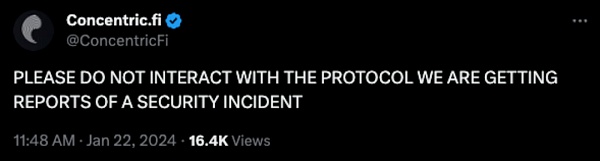

2024年1月22日、コンセントリックはXアカウントにセキュリティインシデントが発生した可能性があるという警告を掲載した。

CertiKのセキュリティチームは直ちに調査を開始しました。契約アドレスの活動を調査する過程で、Concentricの流動性プールから資金を引き出す方法として、CONE-1 LPを繰り返し鋳造して破棄する不審なウォレットアドレスを発見しました。

以下のスクリーンショットには、疑わしい取引の一部が含まれています。p>

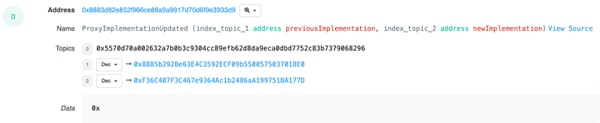

Concentricチームは後に、この事件は管理ウォレットの1つの秘密鍵の漏洩が原因であったと発表しました。このウォレットは所有権を0x3F06で始まるアドレスに移し、その結果、Concentricのフロープーリングコードを攻撃者がコントロールできる悪意のある契約にアップグレードしてしまいました。

アップグレードされた悪意のある契約により、攻撃者は大量のLPトークンを鋳造し、対応するERC-20トークンを引き出すことができました。

① 0xFD681A9aA555391Ef772C53144db8404AEC76030

② 0xFD681A9aA555391Ef772C53144db8404AEC76030

②0x1F14E38666cDd8e8975f9acC09e24E9a28fbC42d (Etherscan では "OKX Exploiter 2" と表示されています)

30x17865c33e40814d691663bC292b2F77000f94c34

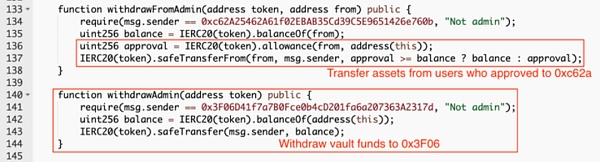

さらに、コントラクト0xc62A25462A61f02EBAB35Cd39C5E9651426e760bは、ユーザーが承認した資金を盗むことができます。Concentricが承認した資金。盗まれた資金はETHと交換され、0x5c0eで始まるアドレスに送金され、報道時点ではこの方法で15万ドル以上が盗まれている。そして、両方の方法による合計損失額は185万ドル以上となっている。

再犯

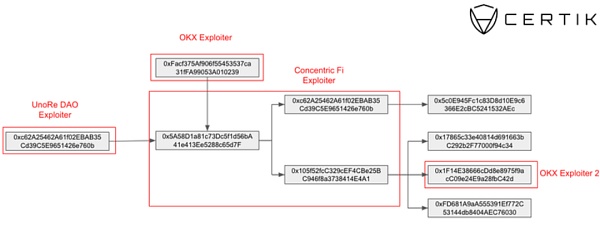

私たちが特定した悪意のあるウォレットアドレスの中で、この攻撃が過去の多くの攻撃と関連していることが確認できます。

この攻撃に先立ち、攻撃者のアドレスの最初の資金は、2023年の以前のUnoRe攻撃に関連するウォレットアドレスから来ています。攻撃完了後、Concentricの攻撃者は盗んだ資金を以前のOKX攻撃に関連するウォレットアドレスに送金しました。

2023年12月13日、非推奨のOKX DEXマーケットメーカー契約がハッカーによってコントロールされ、エスカレートする権限によって資産を盗み、約270万ドルの損失をもたらしました。この事件の攻撃者は、Lunafi,, Uno Re, RVLTなどへの複数の攻撃に関連していると考えられています。

以下のチャートは、複数の事件を結びつけることができる資金の流れの分析です:

攻撃の流れ

1)まず、Concentric Deployerアドレス(0xeaf6で始まる)が侵害されました。攻撃者はアクセス権を使用して、契約の所有権を0x3F06で始まるアドレスに転送しました。

2)コントラクトの所有権を掌握した後、0x3F06 は悪意のあるアップグレードのためにコーン プール コントラクトを転送します。悪意のあるアップグレードのためにコーンプール契約を転送します。

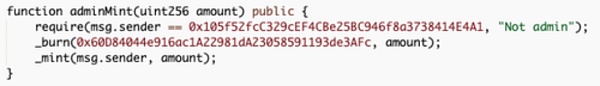

新しいコントラクトでは、攻撃者は0x60d8でコーン プール コントラクトを破棄して、次のようにします。0x60d8でCONE-1を破壊し、0x105fにリキャストします。

③契約のアップグレードを完了した後、攻撃者はadminMint()を呼び出して各流動性プールからCONE-1を取り出し、burn()を呼び出してCONE-1を対応する原資産と交換することができます。

④次に、攻撃者は2つ目の契約を作成しました。0xc62aと0x3F06はどちらも攻撃者によってコントロールされています。

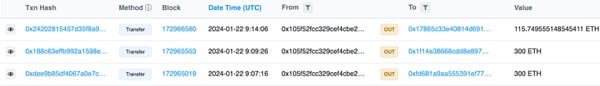

⑤ 0x105fから始まるアドレスは、盗んだ資産を715ETHと交換しました。715ETHと交換され、3つのウォレットにそれぞれ送金された。ETHのうち300ETHが送金されたウォレットアドレスは、前回のOKX攻撃に関連していることが確認されました。

これに加えて、0xc62aで始まるアドレスにも盗まれた資産が送られました。0x5c0E945Fc1c83D8d10E9c6366E2cBC5241532AEc、65.4ETHを送信し、損失総額は780ETH強、約185万ドルとなりました。

結論

過去には、個人資産をコントロールするためにフィッシングやソーシャルエンジニアリングの手口を使う攻撃者から身を守ることがよくありました。

これまで私たちは、フィッシングやソーシャルエンジニアリングの手口を使って個人の資産をコントロールしようとする攻撃者から身を守ることがよくありました。

フィッシングと秘密鍵の漏洩は、2024年1月の1億7,000万ドルの損失を占め、1月の損失総額のほぼ90パーセントを占めました。1億1250万ドルの損失をもたらしたと推定されるChris Larsenの個人アカウントの盗難ほど深刻な事件はなく、Concentricでのこの事件は、従来のソーシャルエンジニアリング攻撃が、無防備に放置された場合、Web 3.0エコシステムのセキュリティに壊滅的な影響を与える可能性があることを改めて証明しています。

Dante

Dante

Dante

Dante JinseFinance

JinseFinance JinseFinance

JinseFinance JinseFinance

JinseFinance JinseFinance

JinseFinance JinseFinance

JinseFinance JinseFinance

JinseFinance JinseFinance

JinseFinance Alex

Alex JinseFinance

JinseFinance