出来事の背景

10月23日午後2時(UTC)、SHAR[1]は劇的なパフォーマンスでデビューした。0.00056から0.05986ドルに急騰し、時価総額はわずか1時間で約6000万ドルと約100倍に膨れ上がった。その後数時間で、SHARチーム[2]に関するネガティブなニュースが表面化し始め、ツィッターでは、投資を呼び込むためにKOLを操作した疑いがあると非難された。ネガティブな評判のため、SHARの価格はその後3時間で0.02393ドルまで下落し、時価総額は高値の半分以下まで下がった。しかし、ネガティブな宣伝にもかかわらず、多くの買い手はSHARプロジェクトに大きな影響はないと考えていた。多くの有名なKOLが価格の低い時点で大量に買い続け、SHARの将来について楽観的な見方を示したからだ。トークンの価格は10月23日の午後6時から午後8時の間に0.042ドルまで徐々に回復した。

10月23日午後9時26分(UTC)、CHj3 [3] というアドレスが[4]取引を開始し、5億のSHARトークン(総供給量のおよそ50%)を19,000,000に交換しました。)を19,619 WSOLに交換し、流動性プールをほぼ使い果たした。この操作により、SHARの価格は1分以内に0.0013ドルまで急落し、投資家が暴落に見舞われたため、時価総額は300万ドルまで下がりました。

MetaSleuthを使用した資金フローの分析

MetaSleuthを使用すると、このイベントの間の資金の流れを明確に追跡することができ、いくつかの貴重な手がかりが明らかになります。スマッシュの2~3日前、10月20日から10月22日の間に、この事件の犯人(CHj3[5]というアドレスを管理するエンティティ)は、4つの取引所から合計6045SOLを引き出していた:Binance 2[6] 2595 SOL。KuCoin[7] 950SOL、MEXC 1[8] 580 SOL、 OKX 1[9] 1920 SOL。 取り出されたSOLは14のアドレスに割り当てられており、そのすべてがスマッシング実行者によってコントロールされていた。実装者の制御である。

実行者は、SHARトークンの価格を人為的につり上げることと、最終的なスマッシュに備えてSHARトークンをため込むことの2つの目的で、これらのアドレスを使用しました。

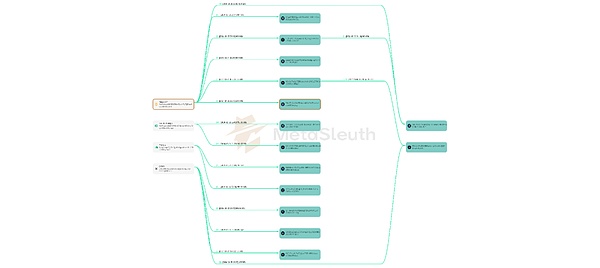

以下は、4つの取引所からこれら14のアドレスへの資金の流れのチャートです:

10月23日午後2時(UTC)にSHARが稼働してから2分以内に、これら14のアドレスは保有するすべてのSOLをSHARトークンに交換しました。この動きは流動性プールに多くの価値を注入し、SHARの価格を一気に押し上げた。以下は、これらの14のアドレスがSHARを購入するために使用したトランザクションの一部です:Q81H[10]、4Jxa[11]、5q5n[12]、3xvB[13]。次の30分間に、実装者は、これらの14のアドレスに保持されているすべてのSHARを、104、その管理下にある他のアドレスに転送し、これらのトークンをさらに分散させた。以下は、これら14のアドレスのうち4つのアドレスへのSHAR割り当てに関する資金の流れのチャートです。

この分散化戦略により、オンチェーンデータを見ることが可能になります、大量のSHARトークンを保有する単一のアドレスは存在しないようで、SHAR資産のセキュリティに関する懸念は軽減されています。しかし、資金の流れを分析すると、これらの大量のSHARトークンは複数のアドレスに分散されているものの、最終的にはすべて同じエンティティ(実装者)によって管理されていることは明らかです。実施者がいつでもSHARトークンをすべて廃棄する能力を保持し、流動性プールから潜在的な価値を引き出すことができるという事実は、SHARトークンが重大なセキュリティリスクを持つことを示唆しています。中央集権的なコントロールと分散型カモフラージュのこのモデルは、市場の不透明性を悪化させるだけでなく、投資家の資金の安全性を直接脅かすものです。

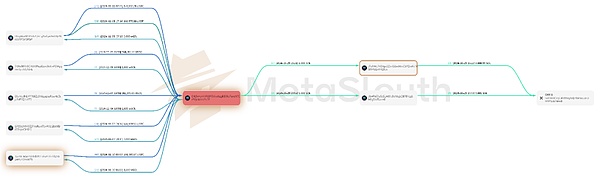

やがてSHARの価格が上昇すると、実行者たちは市場を暴落させる瞬間をとらえた。10月23日午後9時25分(UTC)、実装者は、その管理下にある104のアドレスからすべてのSHARトークンをCHj3[14]アドレスに転送し、集中させました。そのわずか1分後、アドレスCHj3は、蓄積された5億SHARトークンを一気に投棄するトランザクション[15]を開始した。この取引によって流動性プールのSOLリザーブはほぼ枯渇し、実行者はおよそ420万ドル相当の19,619 SOLトークンを獲得した。10月23日午後9時26分、まだSHARを保有しているすべてのユーザーがこのスマッシュの犠牲者となり、保有するSHARの価値はわずか1分で元の価値の10分の1まで急落した。以下は、一部のSHARトークンが(104のアドレスのうち)CHj3のアドレスにプールされ、その後流動性プールに売却された際の資金の流れのチャートです。

犯人が不正に入手した19,619 SOLをどのように現金化したかを追跡するため、以下のチャートを作成しました。19,619件のSOLをどのように現金化したかを追跡するため、これらの資金の流れを追跡し続けている。これらの19,619 SOLは、実行者が2つのトランザクション(ajqYwt[17] と 3uD6Ys[18])を開始し、6,000 SOLを別のSOLに送金する10月29日午後4時21分(UTC)まで、ほぼ1週間にわたってアドレスCHj3[16]に残っていました。J7aV[19]の管理下にある別のアドレスに6,000個のSOLを転送した。その後20分以内に、実行者は2つの追加トランザクション(5STJND[20] および3z6C72[21])を介して6,000 SOLをOKX[22]取引所に入金した。その後、さらに5,000 SOLが同日午後7時52分(UTC)にアドレスJ1wF[23]に[24]転送され、取引[25]を介して午後7時53分にOKX[26]取引所に転送された。11月4日から11月10日の間に、実施者はアドレスCHj3の残りの8,600 SOLをUSDCとUSDTに徐々に交換した。 以下はすべてのスワップ取引のリストである:2rGGMf[27], 5cWJte[28], 4AE6z7, 5HovYa[30], 4Da6zR[31], 5P9rmx[32], 5AAHn1[33], 5nm1Xy[34].Mn3Rxa[35]。2023年11月14日午前8時30分(UTC)の時点で、実装者が交換を通じて取得した$1,410,000 USDCと$168,000 USDTがアドレスCHj3に残っていました。また、約 19 の SOL がアドレス CHj3 に未償還のまま残っています。以下は、すべてのスワップ取引(左側)とOKXへの入金(右側)の資金の流れを示したチャートです。

主なアドレスと取引

スマッシュアドレス: CHj3vHyMhF6DF3VkwhzgK833o7uvsN7CrPVyUdmbFo5E。安い初値でSHARを大量購入したスマッシャーが管理する14のアドレス:

-.E78TudQEcPwqiwnJ5HYEjJzogKPVAHGcLx7YRonxMuU3-5Cyg8Y4jEKKgna8Pf4xVXWLtNRZmJQksU23p1GyKnToU-.EzHJnPZ83RKvXzGDZLtfgoEBWoVjLEetMHFos2XcES6g-5rXZD1pZjJqSLCNRSxhn3MQLvRQUQB5nDD1Gf8nNXjT3-5MMdwsfXXcZNpK95mHFTtYz8K7JQ3JcboRNAimH61suC-DZnhX2VG7LKLvfB747DgAmahGBdARevBfeTM4K1p1Rz7-。BnCFNcGHh6pMZXgHUHJi4a82Vfo2Xtcw818b9FNMU49P-75fXUzEqjNeBtqhXzjAbVKa84AcfnvG59nMUnvb3SXUxーDEGdacTknp6BSYQc6fhJdfq9dZNZM3T4NBTSt8jnkygA-H6x6k37wSe7ZBUct4eHyHn6W1o2TTXfAy2z9WyvUNLpZ-。Bhx3ZqViaRA4ZbXapro4VakYuS5bwhu2rc4cS8Dog1cy-RSaAciLFtxDVtBH3awdnrjrDmcGUQBjYTon2FPRpCJGー3UtiQzi1HGH7sEg28T1sZpeQPLAb4m6Hive2cW6CV9XR-86DrFintdQt5w7jyJjobFQ5hVU63rbneYnDfkqC9xAbL

OKX1 (5VCwKtCXgCJ6kit5FybXjvriW3xELsFDhYrPSqtJNmcD) ;:

経由で現金化された取引。

-5STJNDbQBMbigzHf6mzCrtiM6s8QJpQazzu5j7zC61uBB46V9NkumCw8UwHXg7YxpomAFN664PnxHYMAU353q2-3z6C72fm6VGdkFW3VcpjTccq725ZuVWpcZJv3GM3DBp3D3oLVjq2nyaRDhNZbmG95fi9cTTZfZ8bT22rdXjdEfRー64wMUp3VFz7pxZEpZak9uXAPfbEMBDiTWUGZLgECLn8fSMPexuR5ifRqJTSTpe98ELzRG676Pfe9xoXmG9DreiG1

ByMetaSleuth's Flow of Funds Mapping Overview

SHARの分散化に使用される実装者が管理する104のアドレス、4つの取引所を通じて取引を叩き潰すためのSOLへのアクセス、その他資金の流れに関する詳細な情報は、MetaSleuthで調べることができます。

今すぐ詳細を探索し、貴重な手掛かりを発見する https://metasleuth.io/result/solana/。CHj3vHyMhF6DF3VkwhzgK833o7uvsN7CrPVyUdmbFo5E?source=5e4fca36-208b-4714-afb3-0800d5355323[36].

Edmund

Edmund

Edmund

Edmund Beincrypto

Beincrypto Bitcoinist

Bitcoinist Bitcoinist

Bitcoinist Beincrypto

Beincrypto Bitcoinist

Bitcoinist Bitcoinist

Bitcoinist Bitcoinist

Bitcoinist Cointelegraph

Cointelegraph Cointelegraph

Cointelegraph