北京時間2024年1月1日、BeosinのEagleEyeセキュリティリスク監視、早期警告およびブロックプラットフォームの監視によると、Orbit_Chainプロジェクトは、Beosinトレース分析の後、少なくとも約8000万米ドルの攻撃損失を被ったことを示し、ハッカーアドレス(0x27e2cc59a64d705a6c3d3d306186c2a55dcd5710)は1日前に小規模な攻撃を開始し、盗まれたETHをこの攻撃における残りの5つのアドレスの送金手数料のソースとして使用しました。

オービットチェーンはクロスチェーンブリッジプラットフォームであり、ユーザーは1つのチェーン上で異なるブロックチェーンの様々な暗号資産を使用することができます。現在、同プロジェクトはクロスチェーンブリッジ契約を停止し、ハッカーと連絡を取っている。このセキュリティインシデントについて、Beosinのセキュリティチームはまず以下の分析を行った。

インシデントの分析

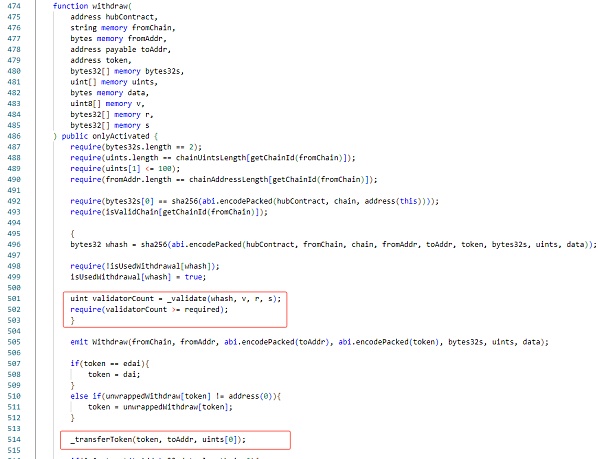

今回のインシデントの主な原因は、攻撃者がOrbit Chain: Bridge契約の引き出し機能を直接呼び出し、資産を移動させたことです。withdraw関数を直接呼び出したことです。

撤退関数のコードをさらに分析すると、署名検証を使用して、セキュリティとリリースの正当性を確保していることがわかります。

署名の検証は、トランザクションの開始者が十分な権限と管理を持っていることを確認するための、ブロックチェーントランザクションにおける一般的なセキュリティメカニズムです。引き出し関数では、署名を検証することで、権限を与えられたユーザーまたは契約のみが関数を正常に呼び出し、資産移転を実行できることを保証します。

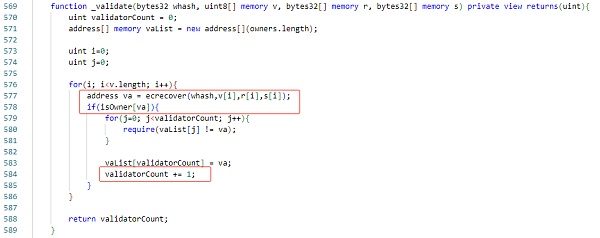

署名検証機能(_validate)を入力した後、署名が有効であることを確認できます。validate)を入力した後、この関数が所有者の署名の数を返すことがわかります。

所有者の署名数を返すことで、トランザクションのコンプライアンスと真正性をある程度検証することができます。特定の実装によっては、所有者の署名の数を事前に定義されたしきい値と比較して、トランザクションを実行するための条件が満たされているかどうかを判断することができる。

その後、オーナーが署名した数が「REQUIRED」の数以上かどうかが判断される。REQUIREDの数以上であるかどうかが判断され、条件が満たされればリリースが行われる。

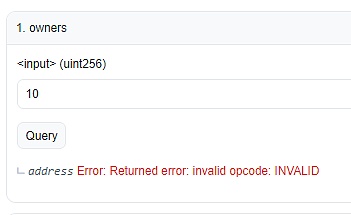

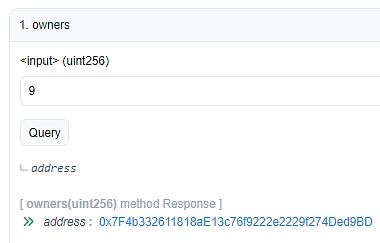

オンチェーンデータは、契約を管理する所有者のアドレスが10件あることを教えてくれる。requiredの値は7であり、これは70%の管理者が資産を引き出すために引き出し取引に署名する必要があることを意味する。

まとめると、インシデントは管理者の秘密鍵を保持するサーバーへのなりすまし攻撃によって引き起こされる傾向があります。

攻撃の流れ

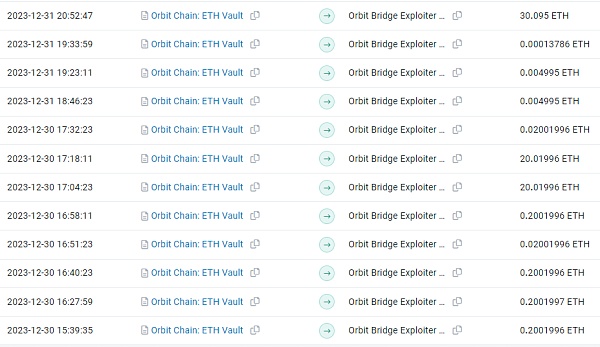

チェーン上のデータによると、ハッカーは2023-12-30 03:39:35 PM +UTCの早い段階でOrbit_Chainプロジェクトに次々と攻撃を開始し、ハッカーは比較的少量のETHを盗み、盗んだETHを取引手数料として残りの複数のハッカーアドレスに送った。

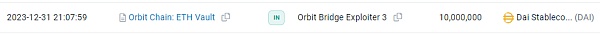

残りのハッカーアドレス2023-12-31 9:00 PM +UTCに、Orbit_ChainプロジェクトのDAI、WBTC、ETH、USDC、USDTが相次いで攻撃されました。

資金トラッカー

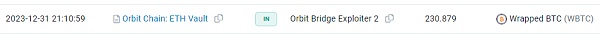

報道時点では、盗まれた資金は以下のチャートのように送金されており、ハッカーは正式に攻撃を開始し、盗んだ資金を上記の5つのアドレスに送金しています。5つの別々の取引で、それぞれが新しいウォレットに送られ、Orbit Bridgeは50 000,000ドルの安定コイン(30 million Tether、10 million DAI、10 million USDC)、231 wBTC(約10 million USD)、231 wBTC(約10 million USD)を送りました。万ドル)、231wBTC(~10 万ドル)、9500 ETH(~2150 万ドル)。

Beosin Trace Tracking Money Flow Chart

このクロスチェーンブリッジのセキュリティ事件は、再び私たちにセキュリティに関する啓示を与え、ブロックチェーンシステムを設計・実装する際には、セキュリティが常に最優先されるべきであることを思い出させてくれました。

まず、コードのセキュリティに焦点を当てる必要があります。コントラクトコードはブロックチェーンシステムの中核をなす要素であり、そのため、コントラクトコードを書いたり見直したりする際には、一般的なセキュリティの脆弱性や攻撃ベクトルを避けるために、ベストプラクティスとセキュリティ標準に従うべきです。

第二に、認証と本人確認が重要です。ブロックチェーンシステムでは、認可されたユーザーまたは契約のみが重要な操作を実行できるようにすることが、不正アクセスや資産の損失を防ぐための鍵となります。強力な認証メカニズム、マルチシグネチャ、権限管理などの手段を使用することで、アクセスを効果的に制限し、権限を付与されたエンティティのみが重要な操作を実行できるようにすることができます。

JinseFinance

JinseFinance

JinseFinance

JinseFinance Kikyo

Kikyo JinseFinance

JinseFinance JinseFinance

JinseFinance JinseFinance

JinseFinance JinseFinance

JinseFinance Bernice

Bernice Kikyo

Kikyo Finbold

Finbold Cointelegraph

Cointelegraph