린든 & amp; 리사

배경

2025년 2월 21일, 암호화폐 거래소 바이비트는 총 14억 6천만 달러를 탈취하는 대규모 해킹을 당했으며, 이는 거래소 역사상 최악의 공격 중 하나로 기록되었습니다. 체인 분석에 따르면 해커들의 주요 자금세탁 수법은 토르체인을 통해 이더리움을 비트코인으로 환전하는 것이었으며, 해커들의 자금세탁 활동으로 토르체인은 단 며칠 만에 거래량 291억 달러와 수수료 수입 300만 달러를 올렸다는 소문이 돌았습니다.3월 4일 바이비트 공동 창업자이자 CEO인 벤 저우(Ben Zhou)는 해커들이 토르체인을 통해 361만 달러를 환전했으며, 해커들의 자금세탁 활동으로 단 며칠 동안 291억 달러와 수수료 수입 300만 달러를 올렸다고 확인해줬습니다. 바이비트의 공동 창업자 벤 저우(Ben Zhou)는 3월 4일 해커들이 총 361,255 ETH(약 9억 달러)를 THORChain을 통해 교환했으며, 이는 도난 자금의 72%를 차지한다고 확인했습니다.

이 사건으로 탈중앙화 크로스체인 브리지에 대한 관심이 다시금 높아졌습니다. 이 글에서는 토르체인의 운영 방식, 핵심 구성 요소, 보안 메커니즘, 토르체인에서 크로스 체인 주소를 분석하는 방법에 대해 알아보겠습니다.

THORChain이란 무엇인가요?

THORChain은 코스모스 SDK를 사용하여 구축된 탈중앙화 크로스체인 유동성 네트워크로, 1단계 크로스체인 탈중앙화 거래소(DEX)로 운영되며 사용자가 제3자를 신뢰하지 않고 에스크로 방식 없이 블록체인 간에 자산을 교환할 수 있도록 합니다. 비수탁 방식으로 서로 다른 블록체인 간에 자산을 교환할 수 있습니다.

작동 방식

(https://docs.thorchain.org/technology/bifrost-tss-and-vaults)

앨리스가 ETH를 BTC로 교환하고자 한다고 가정할 때, THORChain의 워크플로는 다음과 같습니다:

사용자가 크로스체인 트랜잭션을 시작합니다:. 앨리스가 이더를 THOR체인 이더 볼트로 전송하고, 트랜잭션이 THOR체인에 의해 모니터링되고 거래소 로직이 트리거됩니다.

크로스체인 거래 실행: THORChain은 Bifrost를 통해 ETH 거래를 파싱하고 BTC의 가격을 계산하며, AMM 메커니즘은 교환 비율을 계산하여 앨리스가 받게 될 BTC의 양을 결정합니다.

타겟 체인 자산 릴리스: THORChain은 TSS(임계치 서명) 메커니즘을 통해 BTC 네트워크에서 트랜잭션에 서명하여 앨리스가 지정한 주소로 BTC를 전송합니다.

THORChain은 TSS 메커니즘을 통해 BTC 네트워크에서 트랜잭션에 서명하여 앨리스가 지정한 주소로 BTC를 전송합니다.

전체 프로세스는 완전히 탈중앙화되어 있으며 제3자가 필요하지 않습니다.

핵심 구성요소

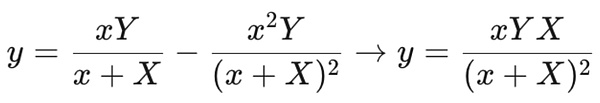

RUNE 토큰 및 경제 모델: RUNE은 유동성 제공, 보안 보장, 거버넌스 관리 및 보상 메커니즘 제공에 주로 사용되는 THORChain의 기본 토큰으로, 거래 수수료가 거래의 슬리피지에 연동되어 거래의 유동성 수요에 따라 동적으로 조정되는 슬리피지 기반 수수료 모델(CLP)을 채택하고 있으며 이는 THORChain의 고유 기능인 RUNE 페어링 측면에서도 동일하게 적용됩니다. ), 이는 토르체인 고유의 자동화된 시장 메이커(AMM) 설계의 핵심입니다.

(https. //docs.thorchain.org/thorchain-finance/continuous-liquidity-pools)

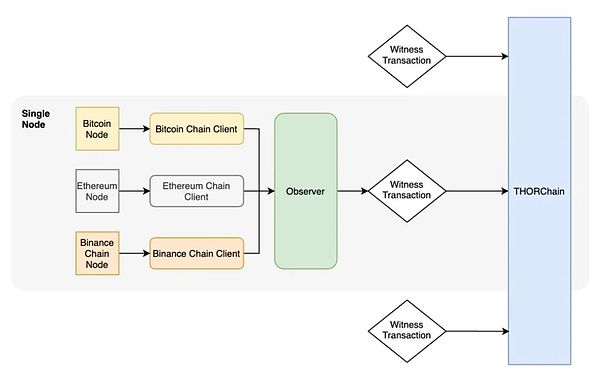

크로스체인 상호운용성 메커니즘(Bifrost, TSS 및 볼트): 각 노드에는 각 체인에 연결하는 미묘한 차이를 처리하는 "Bifrost" 서비스가 있습니다. 노드가 동기화되면 볼트 주소를 모니터링합니다. 들어오는 트랜잭션을 발견하면 이를 읽고 THORChain 감시 트랜잭션으로 변환합니다. 상태 머신은 확정된 트랜잭션을 처리하고 트랜잭션 정렬, 상태 변경 계산, 특정 볼트 아웃렛에 위임하는 등 해당 로직을 실행합니다. 다음으로 롤오버 트랜잭션이 생성되어 키-값 스토리지에 저장됩니다. 최종 트랜잭션이 생성되면 서명자는 로컬 복사본에서 이를 로드하고 적절한 체인 클라이언트를 사용해 대상 체인에 맞는 트랜잭션으로 직렬화한 후 키 서명을 조정하는 TSS 모듈로 보냅니다. 최종 서명된 트랜잭션은 해당 체인에 브로드캐스트됩니다.

(https. //docs.thorchain.org/technology/bifrost-tss-and-vaults)

코스모스와 코스왐: THORChain은 코스모스 SDK를 기반으로 구축되었기 때문에 코스모스 생태계의 유연성과 편리함을 계승하는 동시에 다중 자산 표현, 노드 소프트웨어 버그, 지갑 주소 비호환성 문제 등 코스모스의 일부 문제를 해결합니다. 또한, 토르체인은 .rs로 끝나는 컨트랙트를 자체 실행하는 x/wasm이라는 모듈인 코스왐 컨트랙트를 지원합니다. 개발자는 2주마다 업그레이드 주기에 따라 이러한 컨트랙트를 배포할 것입니다. 먼저 테스트 네트워크에서 테스트한 다음 일정 기간의 검증을 거친 후 메인 네트워크에 배포합니다.

보안 메커니즘

노드 인센티브 및 페널티. Strong>노드 인센티브 및 처벌 메커니즘: 각 THORChain 노드는 네트워크 보안을 보장하기 위해 RUNE을 서약해야 합니다. 노드가 법을 위반하거나 공격을 받으면 서약한 자산이 공제되어 억제 및 위험 분담 역할을 합니다. 이 시스템에는 자동화된 탐지 및 처벌 메커니즘이 내장되어 있어 악의적인 행위가 감지되면 즉시 처벌이 시행되어 전체 네트워크의 건전한 운영을 보장합니다.

스마트 컨트랙트 및 다중 서명 메커니즘: 자산 관리 및 스케줄링은 스마트 컨트랙트를 통해 이루어지며 크로스체인 작업이 자동으로 실행되고 변조되지 않도록 보장합니다. 단일 장애 지점 또는 중앙 집중화 위험을 방지하기 위해 다중 서명 메커니즘은 크로스 체인 자산을 잠금 해제하고 전송하는 과정에서 핵심적인 역할을 하며, 거래의 모든 측면이 여러 노드에 의해 확인되도록 보장합니다.

지속적인 감사 및 업그레이드: 개발팀과 커뮤니티는 프로토콜과 컨트랙트에 대한 정기적인 보안 감사를 실시하여 취약점을 파악하고 수정합니다. 새로운 보안 위협과 기술적 과제에 직면하여 네트워크는 끊임없이 변화하는 블록체인 생태계에 적응하기 위해 프로토콜을 지속적으로 업그레이드하고 최적화하고 있습니다.

체인 전반에서 THORChain을 추적하려면 어떻게 해야 하나요?

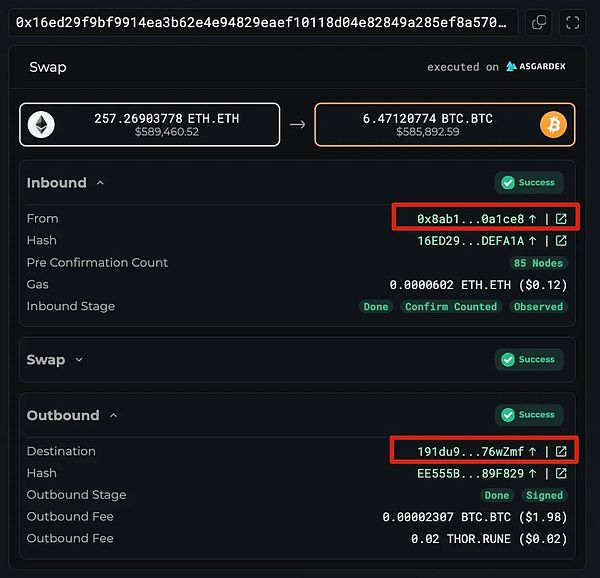

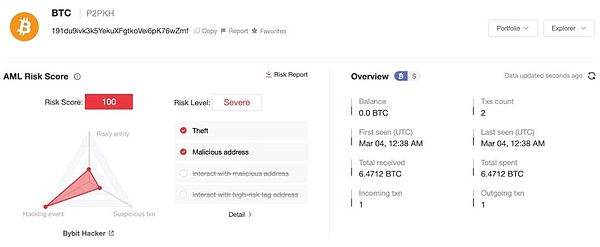

바이비트 이벤트 해킹의 스테이징 주소 0x8ab1d1d3e7db399835172576cce0bd1c200a1ce8을 예로 들면, 이 주소는 THORChian을 통해 체인 전체에서 받은 자금이 다음과 같이 흐르게 됩니다. BTC 주소:

해커가 다음과 같은 결론을 내릴 수 있습니다. 토르체인을 건너간 후:

(https://img.jinse.cn/7357666_image3.png)

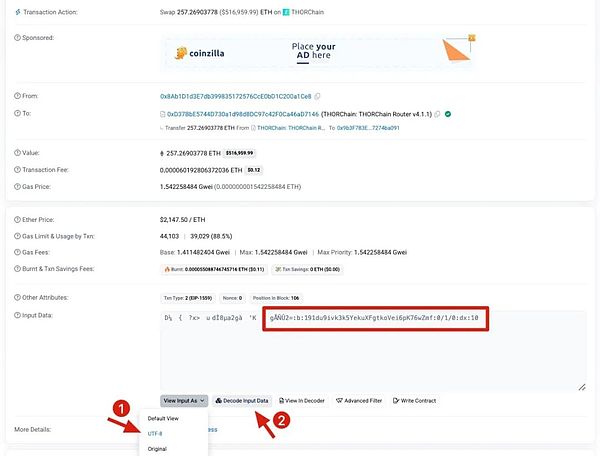

또는 입력 데이터 디코딩을 클릭하여 구문 분석된 주소를 가져옵니다:

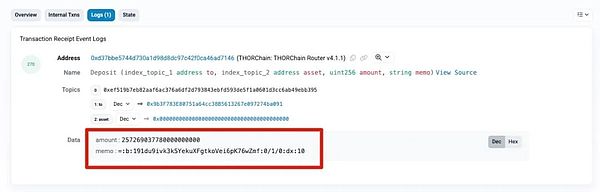

로그에서도 확인할 수 있습니다:

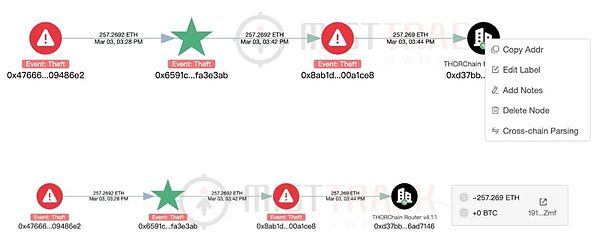

MistTrack: 슬로우미스트의 자금세탁방지 추적 및 분석 시스템인 미스트트랙(https://misttrack.io/)이 이제 크로스 링크 해상도를 지원합니다. 이 게시물 끝에 있는 원본 글을 클릭하면 MistTrack 웹사이트로 바로 이동합니다. 스탠다드 요금제에서 "THORChain"을 마우스 오른쪽 버튼으로 클릭하고 "크로스체인 파싱"을 선택하면 상환된 자산과 수신자 주소를 확인할 수 있습니다.

동시에 파싱된 주소를 클릭하면 수령 주소의 세부 정보로 바로 이동합니다.

THORChain 외에도. 미스트트랙은 현재 브리저시즈, 트랜짓파이낸스, 스타게이트파이낸스, 크로스프로토콜, 디브리지파이낸스 파싱을 지원하며, 더 많은 크로스체인 브리지가 추가될 예정입니다.

요약

THORChain은 라이선스가 필요 없는 크로스 체인 유동성 프로토콜로, 매우 효율적이고 안전한 자산 교환 및 전송 방법을 제공합니다. 토르체인은 탈중앙화, 개인정보 보호, 보안 규정 준수 사이에서 균형을 찾는 방법의 한 예일 뿐이며, 이는 암호화폐 생태계의 중요한 과제가 되고 있습니다.

Hui Xin

Hui Xin

Hui Xin

Hui Xin Joy

Joy Joy

Joy Joy

Joy Joy

Joy Joy

Joy Joy

Joy YouQuan

YouQuan Brian

Brian Jasper

Jasper