Vào ngày 22 tháng 1, Concentric.fi bị tấn công gây thiệt hại hơn 1,85 triệu USD. Concentric đã thông báo trên tài khoản xã hội chính thức của mình rằng cuộc tấn công là một "cuộc tấn công kỹ thuật xã hội" có mục tiêu.

Cái gọi là tấn công kỹ thuật xã hội có nghĩa là kẻ tấn công đánh lừa lòng tin của nạn nhân thông qua giao tiếp bình thường với nạn nhân, ảnh hưởng đến tâm lý nạn nhân và sau đó rò rỉ bí mật hoặc đánh cắp một số thông tin nhất định. hành vi nhằm đạt được mục đích của kẻ tấn công.

Trong cuộc tấn công vào Concentric, ví của quản trị viên hợp đồng trong nhóm của nó đã bị rò rỉ. Sau khi kẻ tấn công chiếm quyền kiểm soát ví, hắn đã ác ý nâng cấp hợp đồng kho bạc của Concentric, gây thiệt hại cho nhóm thanh khoản và người dùng Concentric.

Tổng quan về sự kiện

Vào ngày 22 tháng 1 năm 2024, Concentric đã đưa ra cảnh báo trên tài khoản X của mình rằng họ có thể đã gặp phải sự cố bảo mật .

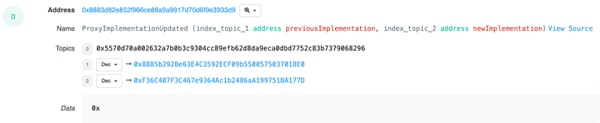

Nhóm bảo mật của CertiK ngay lập tức mở một cuộc điều tra. Trong quá trình nghiên cứu hoạt động của địa chỉ hợp đồng, chúng tôi đã phát hiện ra một địa chỉ ví đáng ngờ liên tục đúc và đốt CONE-1 LP để rút tiền từ nhóm thanh khoản của Concentric.

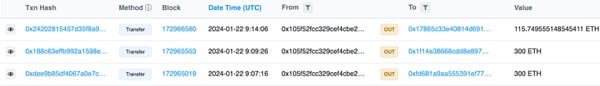

Ảnh chụp màn hình bên dưới có một số giao dịch đáng ngờ:

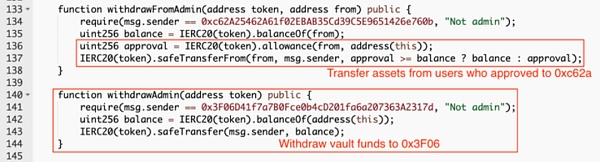

Nhóm Concentric sau đó đã thông báo rằng sự cố xảy ra do rò rỉ khóa riêng của một trong những quản trị viên của họ ví của. Ví đã chuyển quyền sở hữu của nó sang một địa chỉ bắt đầu bằng 0x3F06, địa chỉ này đã nâng cấp mã nhóm thanh khoản của Concentric thành một hợp đồng độc hại có thể bị kẻ tấn công kiểm soát.

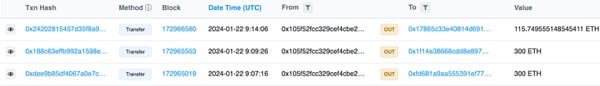

Với hợp đồng độc hại được nâng cấp, kẻ tấn công có thể đúc một số lượng lớn mã thông báo LP và rút mã thông báo ERC-20 tương ứng . Mã thông báo ERC-20 cuối cùng đã được đổi lấy ETH và được chuyển sang 3 ví sau. Những ví này có liên quan đến các cuộc tấn công trước đó:

① 0xFD681A9aA555391Ef772C53144db8404AEC76030

② 0x1F14E38666cDd8e8975f9acC09e24E9a28f bC42d ( Được đánh dấu là "OKX Exploiter 2" trên Etherscan)

③ 0x17865c33e40814d691663bC292b2F77000f94c34

Ngoài ra, hợp đồng 0xc62A25462A61f02EBAB35Cd39C5E9651 426e760b có thể cũng ăn cắp tiền được người dùng ủy quyền trên Concentric. Số tiền bị đánh cắp đã được chuyển đổi thành ETH và chuyển đến địa chỉ bắt đầu bằng 0x5c0e. Tại thời điểm viết bài, hơn 150.000 USD đã bị đánh cắp theo cách này. Tổng thiệt hại do hai phương pháp này gây ra là hơn 1,85 triệu USD.

Tội phạm tái phạm

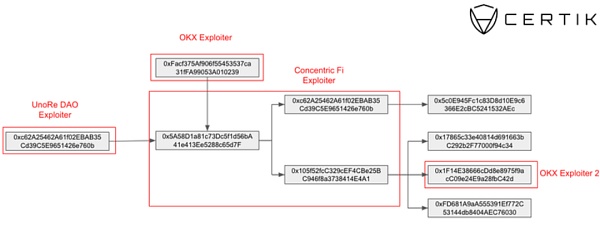

Trong các tội phạm nguy hiểm có liên quan, chúng tôi đã xác định được Từ địa chỉ ví, có thể khẳng định cuộc tấn công này có liên quan đến nhiều cuộc tấn công trước đó.

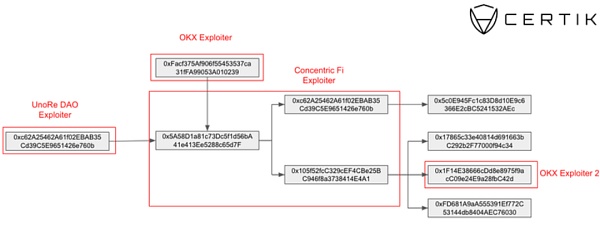

Trước cuộc tấn công này, số tiền ban đầu cho địa chỉ của kẻ tấn công đến từ địa chỉ ví liên quan đến cuộc tấn công UnoRe trước đó vào năm 2023. Sau khi hoàn thành cuộc tấn công, những kẻ tấn công Concentric đã chuyển số tiền bị đánh cắp đến địa chỉ ví liên quan đến cuộc tấn công OKX trước đó.

Vào ngày 13 tháng 12 năm 2023, một hợp đồng tạo lập thị trường OKX DEX bị bỏ rơi đã bị tin tặc kiểm soát và tài sản đã bị đánh cắp bằng cách nâng cấp ủy quyền,gây ra khoảng 2,7 USD triệu lỗ. Kẻ tấn công trong vụ việc này được cho là có liên quan đến Lunafi, Uno Re, RVLT và các cuộc tấn công khác.

Hình sau đây là phân tích dòng vốn có thể liên kết nhiều sự kiện:

Quá trình tấn công

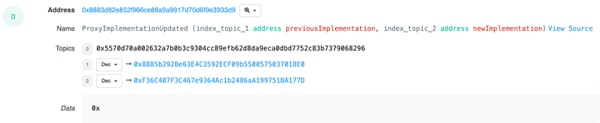

① Đầu tiên, địa chỉ của Người triển khai đồng tâm (bắt đầu bằng 0xeaf6) đã bị xâm phạm. Kẻ tấn công đã sử dụng quyền truy cập để chuyển quyền sở hữu hợp đồng sang địa chỉ bắt đầu bằng 0x3F06.

② Sau khi kiểm soát quyền sở hữu hợp đồng, 0x3F06 đã nâng cấp hợp đồng Cone pool một cách ác ý.

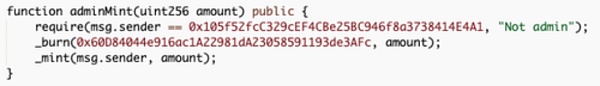

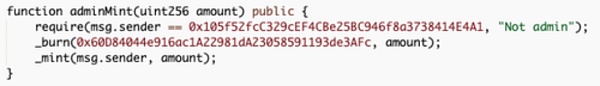

Trong hợp đồng mới, kẻ tấn công có thể phá hủy CONE-1 ở mức 0x60d8 và đúc lại thành 0x105f.

③ Sau khi hoàn tất nâng cấp hợp đồng, kẻ tấn công có thể gọi adminMint() để trích xuất CONE-1 từ mỗi nhóm thanh khoản, sau đó gọi burn() để thay thế CONE-1 bằng tài sản cơ bản tương ứng.

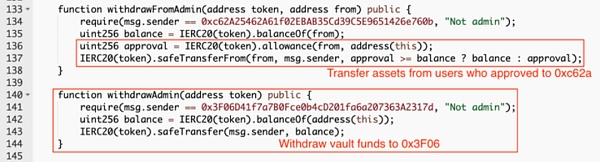

④ Tiếp theo, kẻ tấn công tạo hợp đồng thứ hai cho phép người dùng chuyển tài sản được ủy quyền sang nhóm thanh khoản và chuyển các tài sản cụ thể ra khỏi nhóm thanh khoản. Cả 0xc62a và 0x3F06 đều bị kẻ tấn công kiểm soát.

⑤ Địa chỉ bắt đầu bằng 0x105f đã đổi tài sản bị đánh cắp lấy 715 ETH và chuyển chúng vào ba ví. Địa chỉ ví mà 300 ETH được gửi đến đã được xác nhận có liên quan đến cuộc tấn công OKX trước đó.

Ngoài ra, địa chỉ bắt đầu bằng 0xc62a cũng đã gửi 65,4 ETH đến 0x5c0E945Fc1c83D8d10E9c6366E2cBC5241532AEc, khiến tổng thiệt hại hơn 780 ETH một chút, khoảng 1,85 triệu đô la Mỹ.

Viết ở cuối

Trước đây chúng ta đã từng thường đề phòng. Những kẻ tấn công sử dụng các chiến thuật lừa đảo và kỹ thuật xã hội để kiểm soát tài sản cá nhân, nhưng các chiến thuật tương tự cũng có thể kiểm soát quyền sở hữu dự án.

Vào tháng 1 năm 2024, tổn thất do lừa đảo và rò rỉ khóa riêng tư đãlên tới 170 triệu USD, chiếm 15% tổng thiệt hại vào tháng 1. Gần90%. Trong đó, vụ việc nghiêm trọng nhất là vụ trộm tài khoản cá nhân của Chris Larsen, gây thiệt hại khoảng 112,5 triệu USD. Sự cố này tại Concentric một lần nữa chứng minh rằng nếu không được ngăn chặn, các cuộc tấn công kỹ thuật xã hội truyền thống sẽ có tác động tàn phá đến tính bảo mật của các dự án sinh thái Web3.0.

Dante

Dante