Shaw.AI, Jinse Finance

Vào ngày 2 tháng 4, theo giờ Bắc Kinh, Drift Protocol, một nền tảng giao dịch phái sinh hàng đầu trong hệ sinh thái Solana, đã gặp phải một sự cố bảo mật nghiêm trọng, với thiệt hại dữ liệu trên chuỗi được xác nhận vượt quá 285 triệu đô la. Đây là một trong những sự cố bảo mật DeFi lớn nhất trong hệ sinh thái kể từ vụ tấn công cầu Wormhole năm 2022. Dựa trên sự cố này và các câu hỏi bảo mật phổ biến trong ngành, chúng tôi đã biên soạn các câu hỏi thường gặp sau đây để giúp làm rõ các điểm yếu cốt lõi, logic tấn công và các phương pháp bảo vệ an ninh DeFi.

Hỏi 1: Nguyên nhân cốt lõi của vụ trộm tại Drift Protocol là gì? Có phải là do lỗ hổng trong mã hợp đồng không?

Nguyên nhân cốt lõi của vụ trộm này không phải là lỗ hổng trong mã hợp đồng thông minh, mà là một cuộc tấn công tổng hợp gồm kỹ thuật xã hội, chiếm đoạt đặc quyền và lạm dụng các công cụ kỹ thuật. Về bản chất, đây là "lỗi của con người" chứ không phải "lỗi mã". Cụ thể, những kẻ tấn công đã sử dụng kỹ thuật xã hội để dụ hai thành viên của ủy ban an ninh Drift ký trước các giao dịch độc hại. Sau đó, chúng khai thác tính năng nonce bền vững của Solana để kích hoạt các giao dịch, chiếm đoạt đặc quyền quản trị. Tiếp theo, chúng đã can thiệp vào oracle, vượt qua các biện pháp kiểm soát rủi ro rút tiền và sử dụng tài sản thế chấp giả để có được tài sản thật. Toàn bộ cuộc tấn công được hoàn thành chỉ trong 12 phút. Điều đáng chú ý là cơ chế đa chữ ký 2/5 mới được Drift chuyển đổi thiếu khóa thời gian, cho phép chuyển giao đặc quyền tức thời, khiến nó trở thành một trong những lỗ hổng chính cho phép cuộc tấn công thành công.

Câu hỏi 2: Những tài sản nào liên quan đến vụ trộm này? Tại sao thiệt hại lên tới 285 triệu đô la?

Câu hỏi 2:

Cuộc tấn công này liên quan đến nhiều pool cốt lõi của Drift, bao gồm JLP Delta Neutral, SOL Super Staking và BTC Super Staking. Các tài sản bị đánh cắp bao gồm nhiều loại tài sản tiền điện tử khác nhau: 41,7 triệu token JLP trị giá khoảng 155 triệu đô la, USDC khoảng 60,4 triệu đô la, cbBTC khoảng 11,3 triệu đô la, wBTC khoảng 4,4 triệu đô la, và SOL cùng các tài sản khác khoảng 54,3 triệu đô la, tổng cộng thiệt hại hơn 285 triệu đô la. Lý do chính dẫn đến quy mô thiệt hại khổng lồ này là sau khi giành được quyền quản trị, những kẻ tấn công đã nâng ngưỡng rút tiền cho năm thị trường, bao gồm USDC/SOL, từ mức 500 triệu đô la lên mức 500 nghìn tỷ đô la, hoàn toàn vô hiệu hóa kiểm soát rủi ro và rút sạch gần 20 kho tiền theo từng đợt. Hơn nữa, cuộc tấn công được lên kế hoạch tỉ mỉ (kéo dài ba tuần) và không bị phát hiện kịp thời. Câu hỏi 3: Số tiền bị đánh cắp cuối cùng đã đi đâu? Có khoản tiền nào được thu hồi không? Dòng tiền bị đánh cắp rất rõ ràng và được che giấu. Lộ trình tổng thể như sau: Kho tiền Drift Protocol → được đổi lấy stablecoin trên nền tảng Jupiter → chuyển sang mạng Ethereum thông qua các cầu nối chuỗi chéo như Wormhole và CCTP → một số tiền được chuyển đến các công cụ trộn tiền như Tornado Cash để che giấu đường đi của tiền. Hiện tại, Circle đã đóng băng khoảng 4 triệu USDC bị đánh cắp, và số tiền còn lại vẫn chưa được thu hồi. Các đặc điểm trên chuỗi cho thấy cuộc tấn công bị nghi ngờ nhắm vào Tập đoàn Lazarus của Triều Tiên (đánh giá sơ bộ của nhiều công ty bảo mật). Câu hỏi 4: Nhóm dự án Drift Protocol và hệ sinh thái Solana đã thực hiện những biện pháp đối phó nào? Sau sự cố, nhóm dự án Drift đã ngay lập tức thực hiện các biện pháp khẩn cấp: tạm ngừng chức năng gửi và rút tiền của giao thức, thành lập một nhóm điều tra đặc biệt để điều tra chi tiết vụ tấn công, hứa bồi thường cho người dùng bị ảnh hưởng và công bố tái cấu trúc cơ chế đa chữ ký và hệ thống quản lý quyền. Quỹ Solana cũng đã tuyên bố rõ ràng rằng sự cố này là do một cuộc tấn công kỹ thuật xã hội và lỗi vận hành gây ra, chứ không phải do các lỗ hổng trong chính chuỗi Solana hoặc mã giao thức của nó. Trong khi đó, hệ sinh thái Solana đã bắt đầu thúc đẩy các tiêu chuẩn ngành, yêu cầu các dự án liên quan phải tăng cường bảo mật đa chữ ký và hạn chế việc sử dụng nonce bền vững.

Câu hỏi 5: Sự khác biệt giữa sự cố này và vụ tấn công cầu nối Wormhole trị giá 326 triệu đô la vào năm 2022 là gì?

Mặc dù cả hai đều là các cuộc tấn công DeFi nghiêm trọng trong hệ sinh thái Solana, nhưng sự khác biệt cốt lõi của chúng là đáng kể: Vụ tấn công Wormhole là một **cuộc tấn công vào lỗ hổng mã hợp đồng thông minh**, trong đó kẻ tấn công đã khai thác các lỗ hổng trong logic xác minh chữ ký hợp đồng để làm giả chứng chỉ tiền gửi và tạo ra wETH giả, cuối cùng đánh cắp 326 triệu đô la. Nguyên nhân gốc rễ là một lỗi thiết kế mã. Ngược lại, vụ tấn công Drift là một **cuộc tấn công vào lỗ hổng bảo mật về quyền và hoạt động**, chủ yếu liên quan đến kỹ thuật xã hội với chữ ký giả mạo, thiếu khóa thời gian cho đa chữ ký và lạm dụng quyền. Nguyên nhân gốc rễ là sự sơ suất ở cấp độ quản trị và hoạt động. Cả hai sự cố đều phản ánh những điểm yếu trong quản trị bảo mật DeFi của hệ sinh thái Solana.

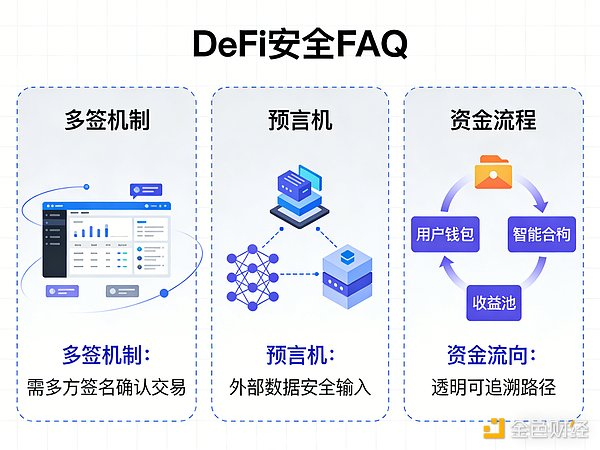

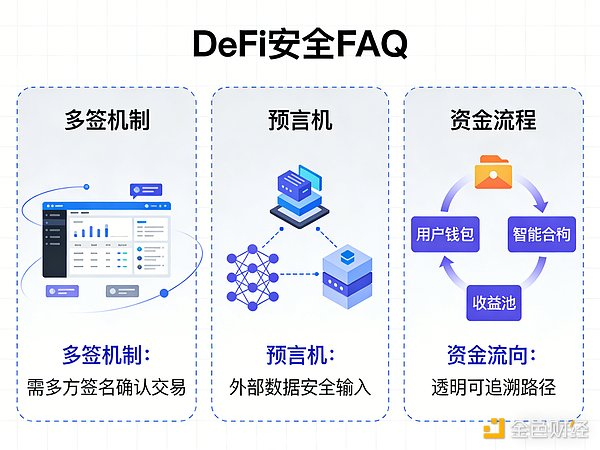

Câu 6: Cơ chế đa chữ ký là gì? Tại sao lại phát sinh các vấn đề bảo mật với đa chữ ký?

Đa chữ ký (multi-signature) là một cơ chế bảo mật thường được sử dụng trong các dự án DeFi. Nó đề cập đến yêu cầu ủy quyền từ hai hoặc nhiều người ký để hoàn thành các hoạt động quan trọng như chuyển giao tài sản và sửa đổi quyền. Nó thường được sử dụng để quản lý kho bạc dự án và các quỹ đầu tư, với mục đích ban đầu là đa dạng hóa rủi ro và tránh các điểm lỗi đơn lẻ.

Chữ ký đa chữ ký là một cơ chế bảo mật thường được sử dụng trong các dự án DeFi. Nó đề cập đến yêu cầu ủy quyền từ hai hoặc nhiều người ký để hoàn thành các hoạt động quan trọng như chuyển giao tài sản và sửa đổi quyền. Nó thường được sử dụng để quản lý kho bạc dự án và các quỹ đầu tư. Mục đích ban đầu là để đa dạng hóa rủi ro và tránh các điểm lỗi đơn lẻ.

Đúng vậy, các oracle, với vai trò là "trái tim dữ liệu" của DeFi, chịu trách nhiệm truyền dữ liệu giá ngoài chuỗi lên chuỗi, khiến chúng trở thành mục tiêu chính của kẻ tấn công. Cuộc tấn công Drift này liên quan đến việc thao túng oracle. Kẻ tấn công đã triển khai các token giả (CVT), tạo ra giá giả thông qua thao túng khối lượng để đánh lừa oracle, sau đó sử dụng các token giả này làm tài sản thế chấp để có được tài sản thực trong giao thức. Điểm yếu cốt lõi của loại tấn công này là nguồn dữ liệu duy nhất hoặc cơ chế xác minh yếu của oracle.

Câu hỏi 8: Thao túng oracle có phải là phương pháp tấn công DeFi phổ biến không?

Làm thế nào để ngăn chặn điều đó?

Q8: Đúng vậy, các oracle, với vai trò là "trái tim dữ liệu" của DeFi, chịu trách nhiệm truyền dữ liệu giá ngoài chuỗi lên chuỗi, khiến chúng trở thành mục tiêu chính của kẻ tấn công.

Các phương pháp phòng ngừa chủ yếu bao gồm: sử dụng các oracle đa nguồn để xác thực chéo (chẳng hạn như kết hợp Chainlink, Band Protocol, v.v.), thiết lập các bộ ngắt mạch bất thường về giá (chẳng hạn như tự động tạm dừng chức năng khi biến động giá vượt quá 20%), và xác minh nghiêm ngặt tính xác thực và tính thanh khoản của tài sản thế chấp để ngăn chặn một tài sản giả mạo duy nhất trở thành "tài sản thế chấp hợp pháp". Q9: Người dùng thông thường có thể đánh giá tính bảo mật của các dự án DeFi và tránh những cạm bẫy như thế nào? Trước sự cố Drift gần đây, người dùng thông thường có thể đánh giá tính bảo mật của các dự án DeFi và giảm thiểu rủi ro bảo mật từ năm khía cạnh: **Kiểm tra cài đặt quyền và chữ ký đa chữ ký:** Xác nhận xem dự án có sử dụng cơ chế chữ ký đa chữ ký hay không, có thiết lập khóa thời gian hay không (để ngăn chặn việc chuyển giao quyền tức thời), và số lượng người ký đa chữ ký và quy trình xem xét có hợp lý hay không; **Xác minh Báo cáo Kiểm toán Hợp đồng:** Ưu tiên các dự án đã được kiểm toán bởi các tổ chức có thẩm quyền như CertiK và SlowMist, và các báo cáo kiểm toán của dự án không cho thấy bất kỳ lỗ hổng bảo mật lớn nào. Tránh sử dụng các dự án chưa được kiểm toán hoặc được kiểm toán một cách đáng ngờ; **Chú ý đến Oracle và Kiểm soát Rủi ro:** Hiểu xem các nguồn dữ liệu oracle của dự án có đa dạng hay không và liệu có các cơ chế kiểm soát rủi ro mạnh mẽ (chẳng hạn như giới hạn rút tiền và xác minh tài sản thế chấp); **Cảnh giác với các Tính năng Rủi ro Cao:** Cảnh giác với các tính năng sử dụng tính năng bền vững... Hãy thận trọng với các dự án có các tính năng như nonce và ủy quyền không giới hạn, và hiểu các biện pháp bảo mật của chúng; Đa dạng hóa các khoản đầu tư và kiểm soát rủi ro: Không gửi tất cả tài sản của bạn vào một giao thức DeFi duy nhất, tránh theo đuổi lợi nhuận cao một cách thái quá mà bỏ qua bảo mật, và chú ý đến các bản cập nhật chính thức của dự án và phản hồi kịp thời các cảnh báo bảo mật. Câu hỏi 10: Ngoài loại tấn công lần này, còn có những rủi ro bảo mật phổ biến nào khác trong DeFi? Các rủi ro bảo mật trong ngành DeFi rất đa dạng. Bên cạnh kỹ thuật xã hội và leo thang đặc quyền, sau đây là một số rủi ro phổ biến: Lỗ hổng mã hợp đồng: chẳng hạn như tấn công tái nhập, tấn công cho vay chớp nhoáng và lỗ hổng logic. 90% các nhà phát triển đã gặp phải những vấn đề này. Năm 2022, Mango Markets mất 110 triệu đô la do một cuộc tấn công cho vay chớp nhoáng. Tấn công lừa đảo: Kẻ tấn công sử dụng các trang web chính thức giả mạo, quảng cáo giả mạo (chẳng hạn như quảng cáo tìm kiếm của Google) và các liên kết lừa đảo để lừa người dùng kết nối ví và ủy quyền cho các hợp đồng độc hại để đánh cắp tài sản. Năm 2025, Aave đã phải chịu một cuộc tấn công lừa đảo quảng cáo Google quy mô lớn. Rủi ro khóa riêng và ủy quyền: Khóa riêng của người dùng bị rò rỉ, ủy quyền ví không giới hạn hoặc đánh cắp khóa riêng của người ký đa chữ ký đều có thể dẫn đến việc đánh cắp tài sản. Lừa đảo dự án: Một số dự án DeFi thiếu các kịch bản ứng dụng thực tế, chỉ dựa vào tiếp thị để thu hút vốn, cuối cùng là chiếm đoạt tiền và gây ra thiệt hại tài sản cho người dùng. Câu hỏi 11: Nếu một dự án DeFi gặp sự cố bảo mật, người dùng có thể giảm thiểu thiệt hại như thế nào? Nếu bạn gặp sự cố bảo mật như một dự án DeFi bị tấn công, bạn có thể thực hiện ba bước để giảm thiểu thiệt hại: Ngừng thua lỗ ngay lập tức: Ngừng gửi bất kỳ khoản tiền nào vào dự án, thu hồi tất cả các ủy quyền cho dự án từ ví của bạn và ngăn chặn việc mất tài sản thêm nữa; Bảo quản bằng chứng: Giữ lại hồ sơ giao dịch, địa chỉ ví, báo cáo dòng tiền, v.v., chú ý đến các thông báo bồi thường do nhóm dự án đưa ra và nộp bằng chứng về tổn thất theo yêu cầu; Theo dõi cập nhật chính thức: Theo dõi tiến độ điều tra và kế hoạch bồi thường của nhóm dự án, và liên hệ với các cơ quan an ninh (như PeckShield và SlowMist Technology) để cung cấp thông tin liên quan và hỗ trợ theo dõi số tiền bị đánh cắp. Câu hỏi 12: Sự cố Drift này sẽ có tác động lâu dài như thế nào đến ngành công nghiệp DeFi? Sự cố này sẽ thúc đẩy ngành công nghiệp DeFi tăng cường quản trị an ninh, đặc biệt là hệ sinh thái Solana. Các tác động chính tập trung vào bốn lĩnh vực: Thứ nhất, tiêu chuẩn hóa các cơ chế đa chữ ký, bắt buộc khóa thời gian và cải thiện quy trình xác minh chữ ký để ngăn chặn việc lạm dụng quyền; thứ hai, tiêu chuẩn hóa việc sử dụng các tính năng như nonce bền vững, triển khai hệ thống danh sách trắng để hạn chế các trường hợp sử dụng; thứ ba, tăng cường bảo mật oracle, với xác minh đa nguồn và bộ ngắt mạch giá trở thành tiêu chuẩn ngành; và thứ tư, nâng cao nhận thức của ngành về các cuộc tấn công kỹ thuật xã hội, với việc các nhóm dự án tăng cường đào tạo an ninh cho các thành viên cốt lõi và cải thiện cơ chế xác minh danh tính. Đồng thời, sự cố này cũng sẽ giúp người dùng và các nhóm dự án trở nên lý trí hơn, không còn tin tưởng một cách mù quáng rằng "đa chữ ký = bảo mật", và tích hợp nhận thức về bảo mật vào mọi khía cạnh quản trị dự án và hoạt động của người dùng. Tóm lại, sức hấp dẫn cốt lõi của DeFi nằm ở tính phi tập trung, tính thanh khoản cao và lợi nhuận cao, nhưng bảo mật vẫn là huyết mạch của nó. Vụ trộm 285 triệu đô la từ Drift Protocol là một lời nhắc nhở rõ ràng rằng bảo mật DeFi không chỉ dựa vào mã nguồn chặt chẽ mà còn dựa vào các cơ chế quản trị hiệu quả, quy trình vận hành tiêu chuẩn hóa và quản lý an ninh con người mạnh mẽ. Đối với các nhóm dự án, điều quan trọng là phải từ bỏ các biện pháp bảo mật hời hợt và xây dựng một hệ thống phòng thủ ba lớp mạnh mẽ bao gồm kiểm soát truy cập, xác minh rủi ro và kiểm toán. Đối với người dùng thông thường, điều cần thiết là tránh sự tự mãn, trang bị kiến thức bảo mật cơ bản và lựa chọn cẩn thận các dự án để bảo vệ tài sản của họ trong làn sóng DeFi.

Miyuki

Miyuki