كتب بواسطة: إيلي ناجار ترجمة: بلوك يونيكورن

بعد نشر الجزء الأول، أردت أن أرى ما إذا كان الناس مهتمين وما إذا كان الأمر يستحق المزيد من الاستكشاف. لقد سهّلت ملاحظات القراء اتخاذ هذا القرار.

إذن، إليكم الجزء الثاني.

الجزء الخامس: أخبار جوجل المهمة (مارس 2026)

ملاحظة: يحتوي هذا القسم على معلومات تقنية أكثر.

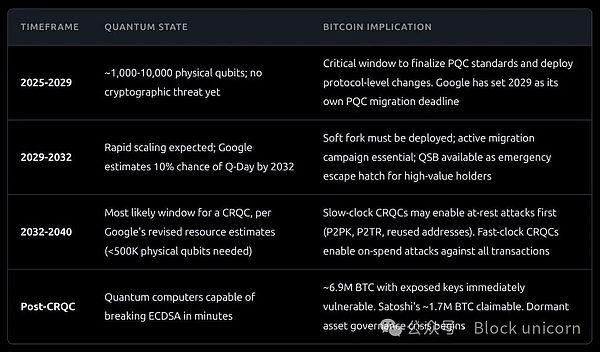

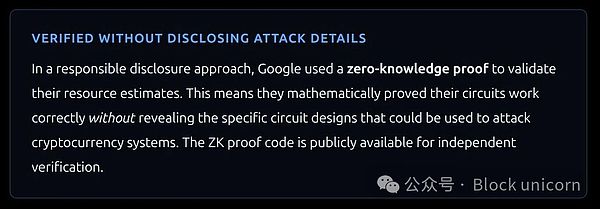

إذا وجدتم هذا صعب الفهم، فإليكم ملخصًا موجزًا: تُظهر ورقة بحثية مهمة نشرتها جوجل وجامعة ستانفورد ومؤسسات أخرى أن كسر تشفير بيتكوين أسهل بعشرين مرة مما كان يُعتقد سابقًا، ويتطلب أقل من 500,000 وحدة حوسبة كمومية، وليس ملايين. يمكن لأجهزة الكمبيوتر الكمومية المستقبلية كسر مفتاح بيتكوين الخاص في حوالي 9 دقائق، أي أقل من 10 دقائق تقريبًا المطلوبة لتأكيد معاملة بيتكوين. هذا يعني أن المهاجمين قد يتمكنون من سرقة معاملة بيتكوين قبل اكتمالها، أو حتى أثناء المعاملة نفسها. في الواقع، يُفاقم التحديث الأخير لبيتكوين، تابروت (2021)، الوضع من منظور الحوسبة الكمومية. فهو يكشف معلومات بالغة الأهمية، مما يمنح المهاجمين الكموميين وقتًا غير محدود لاختراقها. يُخزَّن ما يقارب 6.9 مليون بيتكوين (بقيمة مئات المليارات من الدولارات) في أنواع عناوين مُعرَّضة لهذا النوع من الهجمات. استخدمت جوجل تقنية ذكية (إثبات المعرفة الصفرية) لإثبات صحة حساباتها، مُؤكِّدةً النتائج دون الكشف عن مخطط الهجوم الفعلي. لا يوجد حاسوب كمومي قوي بما يكفي لذلك حتى الآن. لكنهم يعتقدون أنهم أقرب بعشرين ضعفًا إلى الهدف، ويجب على مجتمع بيتكوين البدء بالاستعداد الآن. ألا يكفي هذا؟ لنكمل. أثناء بحثي في هذا الموضوع، أصدرت جوجل إعلانًا هامًا. في 30 مارس 2026، نشر فريق الذكاء الاصطناعي الكمومي في جوجل، بالتعاون مع جامعة ستانفورد (دان بونيه)، ومؤسسة إيثيريوم (جاستن دريك)، وجامعة كاليفورنيا في بيركلي، ورقة بحثية من 57 صفحة بعنوان "حماية العملات المشفرة ذات المنحنى الإهليلجي من الثغرات الكمومية: تقدير الموارد وتدابير التخفيف". قرأتُ الورقة كاملةً. لقد غيّرت هذه الورقة فهمي لهذا التهديد جذريًا (مقارنةً، بالطبع، بالافتراضات السابقة). تكمن أهمية هذه الورقة في أن التقديرات السابقة أشارت إلى أن اختراق تشفير بيتكوين يتطلب ملايين الكيوبتات المادية. تُظهر ورقة جوجل أنه يمكن القيام بذلك بأقل من 500,000 كيوبت، أي بانخفاض قدره 20 ضعفًا. هذا لا يعني أن بيتكوين يواجه خطرًا وشيكًا، ولكنه يعني أن الخطر أقرب مما كان يعتقد المجتمع سابقًا.

انخفاض الموارد بمقدار 20 ضعفًا

تقترح هذه الورقة تصميمين مُحسَّنين لدائرة كمومية لتشغيل خوارزمية شور لحل مسألة اللوغاريتم المنفصل لمنحنى إهليلجي 256 بت (ECDLP-256)، وهي مسألة رياضية تُستخدم لحماية توقيعات بيتكوين:

بوابة توفولي

بوابة منطقية كمومية أساسية تعمل على ثلاثة كيوبتات. وهي لبنة بناء عالمية للحوسبة الكمومية. ويُعد عدد بوابات توفولي في الدائرة مؤشرًا رئيسيًا على التكلفة الحسابية؛ يؤدي تقليل عدد البوابات إلى تنفيذ أسرع وتراكم أقل للأخطاء.

لتسهيل الفهم، إليك مقارنة مع التقديرات السابقة: يأتي هذا الانخفاض من تحسين الخوارزمية، وليس من تطورات الأجهزة. طبق الباحثون تقنيتين رئيسيتين: إعادة استخدام الحالة (اشتقاق مفاتيح خاصة متعددة من المفتاح العام في تنفيذ واحد عن طريق إعادة استخدام حالة تقدير المرحلة الأولية) وتجميع عمليات القسمة (تشغيل نسخ متعددة من الخوارزمية بالتوازي ودمج عمليات القسمة modulo؛ تُعرف هذه التقنية باسم "خدعة مونتغمري"). هذه التحسينات هي تحسينات رياضية بحتة لتنفيذ خوارزمية شور.

هجوم التسع دقائق

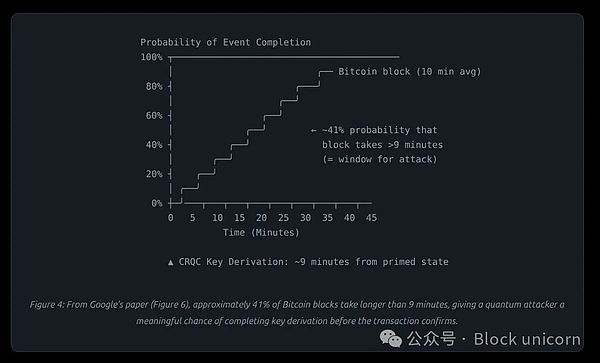

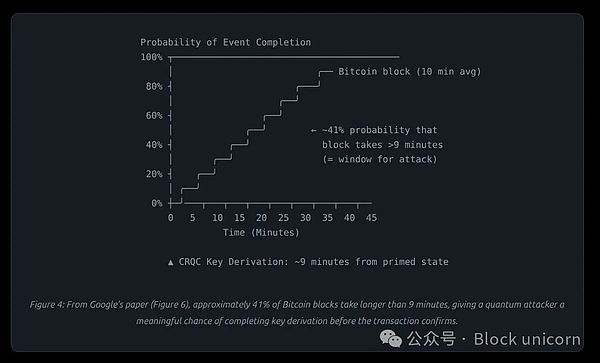

لقد صدمتني هذه الاكتشاف. في البنى الكمومية فائقة التوصيل (مثل أجهزة "الساعة السريعة" كسلسلة رقائق Willow من جوجل)، يمكن إتمام مثل هذا الهجوم في غضون 9 دقائق تقريبًا.

الهجوم الديناميكي

في هذا النوع من الهجمات، ينتظر المهاجم الكمومي الضحية لبث معاملة (وبالتالي كشف المفتاح العام)، ثم يسابق الزمن لاستخلاص المفتاح الخاص وإرسال معاملة احتيالية منافسة قبل تأكيد المعاملة الأصلية. يجعل هذا الهجوم، الذي يستغرق 9 دقائق، فعالاً ضد وقت إنشاء كتلة بيتكوين الذي يبلغ حوالي 10 دقائق.

الهجوم الثابت

يستهدف هذا النوع من الهجمات العملات المشفرة التي تتوفر مفاتيحها العامة بالفعل على سلسلة الكتل (مثل P2PK وP2TR والعناوين المعاد استخدامها). يملك المهاجم وقتًا غير محدود ولا يحتاج إلى سباق مع الزمن. بإمكانه سرقة هذه العملات المشفرة في أي وقت.

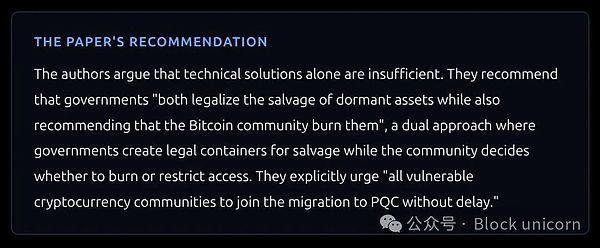

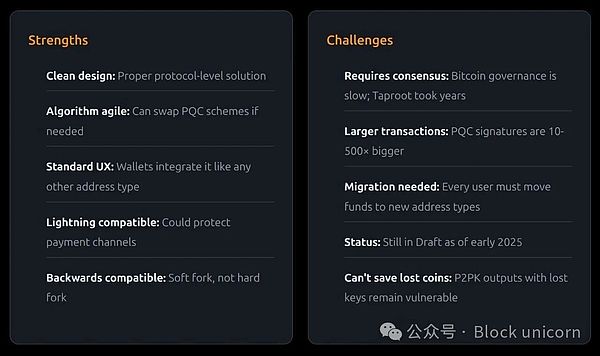

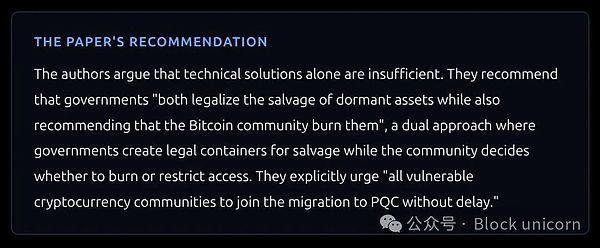

تابروت: أسوأ مما كنا نظن

بصفتي من المتحمسين للبيتكوين، شعرت بحزن عميق عند قراءة هذا المقال. إحدى أهم النتائج تتعلق بتابروت (P2TR)، وهو آخر تحديث رئيسي للبيتكوين (2021). تنص الورقة البحثية صراحةً على أن P2TR لديه نفس مستوى الثغرات الأمنية لتنسيق P2PK الأصلي من عام 2009. والسبب هو أن P2TR يخزن المفتاح العام المعدل مباشرةً في نص القفل دون استخدام قيمة تجزئة لإخفائه. هذا يعني أن المفتاح العام مكشوف على سلسلة الكتل منذ لحظة استلام البيتكوين، مما يسمح للمهاجمين الكميين بمهاجمة ECDLP دون اتصال بالإنترنت إلى أجل غير مسمى. تشير الورقة البحثية إلى اقتراح BIP-360، P2MR (الدفع إلى جذر ميركل)، كحل محتمل، حيث يزيل بشكل أساسي مسار إنفاق المفتاح المعرض للاختراق الكمومي من P2TR. يحتفظ P2MR بالعديد من مزايا Taproot مع تجنب إعادة إدخال ثغرات الهجمات الثابتة. كما تحسب الورقة، باستخدام بيانات من قاعدة بيانات bigquery-public-data.crypto_bitcoin، أن حوالي 6.9 مليون بيتكوين عبر جميع أنواع البروتوكولات معرضة للخطر. هذا الرقم أعلى بكثير من الرقم المذكور سابقًا، والذي يتراوح بين 4 و5 ملايين بيتكوين، ويرجع ذلك أساسًا إلى أن مخرجات Taproot أصبحت الآن مشمولة أيضًا في نطاق الثغرة. تحدد الورقة أربع طرق مختلفة يمكن من خلالها كشف المفاتيح العامة: ثغرات العناوين الضعيفة، حيث تُسرب نصوص القفل المفتاح العام مباشرةً (P2PK، P2TR، P2MS). ثغرات إعادة استخدام العناوين، حيث تُسرب نصوص فك القفل في معاملات الإنفاق السابقة المفتاح العام. يُعرَّف انكشاف مجمع الذاكرة العامة بأنه ظهور المفتاح العام أثناء عملية تأكيد المعاملة. أما انكشاف المفاتيح العامة خارج السلسلة فيعني مشاركتها في أماكن أخرى (مثل منصات التداول، ومستكشفي سلاسل الكتل، وسجلات خارج السلسلة). تُفرِّق الورقة البحثية بين نوعين من الحواسيب الكمومية، ولكلٍّ منهما آثارٌ مختلفةٌ جذريًا على توقيت وكيفية إمكانية شنّ الهجمات: قد يكون السيناريو الثاني هو الأسبق. تشير الورقة إلى أن البنى ذات التردد المنخفض قد تصل إلى العدد المطلوب من الكيوبتات أسرع من البنى ذات التردد العالي، نظرًا لأنها قد تواجه تحديات هندسية أقل في التوسع. في هذه الحالة، ستكون الهجمات الثابتة أسهل من الهجمات الديناميكية، مما يمنح المجتمع فرصةً وجيزةً لا تكون فيها سوى المفاتيح المُسرَّبة مُعرَّضةً للخطر. مع ذلك، تُحذِّر الورقة من أن "الفاصل الزمني بين اختراق خوارزمية ECDLP ذات 32 بت واختراق خوارزمية ECDLP ذات 256 بت قد يكون قصيرًا جدًا"، مما يعني أنه بمجرد بدء عملية الاختراق، قد يكون التقدم سريعًا للغاية. أكثر ما أثار التفكير في هذه الورقة البحثية، والذي وجدته الأكثر إقناعًا، هو القسم الثامن، الذي يتناول قضية بالغة الحساسية سياسيًا: ما مصير الأصول الخاملة - عملات البيتكوين المحفوظة بمفاتيح مفقودة، أو أصحابها المتوفين، أو محافظها المهجورة؟ تُقدّر الورقة أن حوالي 2.3 مليون بيتكوين مُخزّنة في عناوين P2PK خاملة (غير مستخدمة لمدة خمس سنوات على الأقل)، والتي يُمكن "استخلاصها" بواسطة الحواسيب الكمومية. يستخدم الباحثون محاكاةً تُظهر أن نظام CRQC عالي السرعة قادر على تجميع حوالي 2000 بيتكوين من محفظة واحدة كبيرة، ومعالجة مئات الآلاف من العناوين في غضون أيام إلى شهور. تُحدّد الورقة ثلاثة حلول مجتمعية قيد المناقشة، كما تقترح حلاً رابعًا: "سلسلة جانبية للديون المعدومة"، وهي سلسلة جانبية مُخصصة للاسترداد (شبيهة بـ"البنك السيئ" في التمويل التقليدي). يقوم مُشغّلو CRQC بإرسال الأصول الخاملة المُستردة إلى هذه السلسلة الجانبية. ستُنفذ هذه السلسلة الجانبية العمليات ذات الصلة، لتحديد المالك الحقيقي وإعادة الأصول من خلال إثبات الملكية خارج السلسلة، مع التحكم في سرعة إعادة نشر الأصول لمنع حدوث فوضى في السوق. كما تقترح الورقة إطارًا قانونيًا يستند إلى قوانين الممتلكات المهجورة الحالية (مثل الإنقاذ البحري وقانون الممتلكات غير المطالب بها الموحد الأمريكي المُعدَّل). بموجب هذا الإطار، ستُعامل الرموز الخاملة المستردة من خلال الاسترداد الكمي على أنها ممتلكات "مستعادة"، وسيتم استخدام الإجراءات القانونية لتحديد المالك الشرعي وإدارة العائدات، على غرار كيفية تعامل المصفيين مع أصول المفلسين.

الجزء السادس: الحلول المقترحة

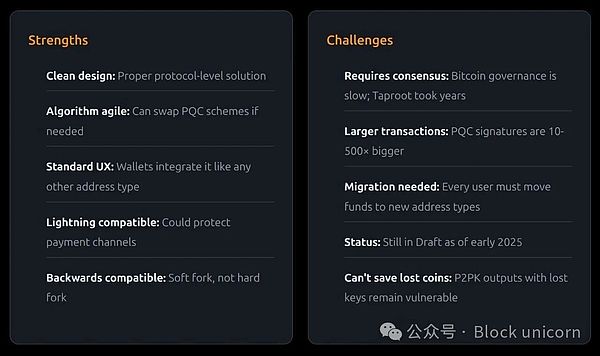

حسنًا، التهديد حقيقي. السؤال التالي الذي أريد الإجابة عليه هو: ما هي الإجراءات التي نتخذها لمعالجة هذه المشكلة؟ لقد اقترح مجتمع البيتكوين عدة حلول، كل منها ينطوي على مفاضلة بين الأمن والجدوى العملية وصعوبة تعديل قواعد البيتكوين.

مخططات التوقيع ما بعد الكم

التشفير ما بعد الكم (PQC)

خوارزميات تشفير مصممة لمقاومة الهجمات من الحواسيب الكلاسيكية والكمومية على حد سواء.

التشفير ما بعد الكم (PQC)

خوارزميات تشفير مصممة لمقاومة الهجمات من الحواسيب الكلاسيكية والكمومية على حد سواء.

نوع إخراج جديد يُسمى P2QRH (الدفع إلى تجزئة مقاومة للحوسبة الكمومية) كجزء من SegWit الإصدار 3

مرونة خوارزمية، حيث يسمح بايت إصدار واحد للشبكة بدعم خوارزميات PQC متعددة، لذا حتى في حالة فشل إحدى الخوارزميات، يمكن استخدام خوارزميات أخرى

مصمم للتفرع الناعم من أجل التوافق مع الإصدارات السابقة

مخطط الالتزام - الكشف

كيفية العمل: ثلاث مراحل

يتضمن إنفاق معاملة QSB ثلاث خطوات.

لا ينطبق QSB إلا على معاملات بيتكوين القديمة. يعتمد على ميزة قديمة تُسمى FindAndDelete، والتي أُزيلت في ترقية SegWit لبيتكوين عام 2017. لا يمكنه تأمين عملات بيتكوين ذات تنسيقات العناوين الحديثة (SegWit، Taproot)، فهو يدعم فقط تنسيق P2SH القديم. لا يمكن إرساله عبر الشبكات العادية. سترفض عُقد بيتكوين العادية معاملات QSB باعتبارها معاملات غير قياسية. يجب إرسالها مباشرةً إلى مجمعات التعدين الراغبة في قبولها. إنه مكلف ومعقد. تتطلب كل معاملة تكلفة وحدة معالجة رسومية (GPU) تتراوح بين 75 و150 دولارًا أمريكيًا. بالإضافة إلى ذلك، تحتاج إلى إدارة مفاتيح خاصة على أجهزة آمنة والتنسيق مع المعدنين. هذا أبعد ما يكون عن نهج "المسح والإرسال" البسيط. كسر قيود بيتكوين. يستخدم الإعداد الموصى به 201 رمزًا تشغيليًا بالضبط (الحد الأقصى المطلق المسموح به من قِبل بيتكوين) ويقترب من حد البرنامج النصي البالغ 10000 بايت. لا يوجد مجال لإضافة ميزات أخرى. كما أنه لا يدعم شبكة Lightning (المدفوعات الأسرع لبيتكوين). الطبقة). لا يمكن استعادة الرموز المفقودة. مثل جميع المقترحات الأخرى، يتطلب QSB من المستخدمين نقل الرموز بنشاط. إذا فقدت مفاتيحك (مثل رموز ساتوشي ناكاموتو)، فإنها تظل عرضة للخطر. المراحل المبكرة. اعتبارًا من أبريل 2026، تم تنفيذ محرك بحث GPU وعرضه، لكن تجميع المعاملات من طرف إلى طرف والبث على السلسلة لم يكتمل بعد. الجزء 8: مقارنة الحلول بعد فحص كل هذه المقترحات، أود مقارنتها جنبًا إلى جنب. إليك جدول المقارنة الذي قمت بتجميعه: الجزء 9: الجدول الزمني والخلاصة بعد الانتهاء من كل هذا البحث، إليك فهمي للجدول الزمني. إنه ليس واضحًا كما توقعت عندما بدأت في كتابة هذه المقالة.

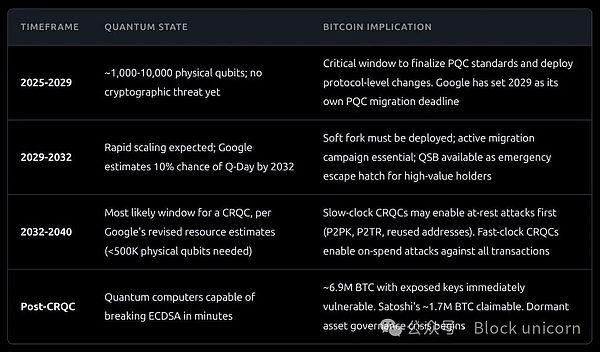

الدروس التي تعلمتها من كل هذا

التهديد حقيقي وأقرب مما كان يُعتقد سابقًا. فقد قللت ورقة بحثية نشرتها جوجل في مارس 2026 عدد الكيوبتات المادية المطلوبة بمعامل 20، إلى أقل من 500,000. تبلغ سعة الأجهزة الحالية حوالي 500 مرة أقل من المتوقع، بدلًا من 10,000 مرة كما كان يُعتقد سابقًا. تُقدّر جوجل احتمالية 10% لحدوث "يوم الكم" بحلول عام 2032.

تعدين SHA-256 آمن. لا تُشكّل خوارزمية جروفر تهديدًا حقيقيًا لآلية إثبات العمل في بيتكوين. يكمن الخطر الحقيقي في عملية التوقيع، وليس في التعدين نفسه.

تعدين SHA-256 آمن. لا تُشكّل خوارزمية جروفر تهديدًا حقيقيًا لآلية إثبات العمل في بيتكوين. يكمن الخطر الحقيقي في عملية التوقيع، وليس في التعدين نفسه.

يُعرّض ما يقارب 6.9 مليون بيتكوين (حوالي 35% من إجمالي المعروض) للخطر بسبب اختراق مفاتيحها العامة. يشمل ذلك حوالي 1.7 مليون بيتكوين صادرة عن ساتوشي ناكاموتو عبر بروتوكول P2PK، بالإضافة إلى العدد المتزايد باستمرار من البيتكوين في مخرجات Taproot (P2TR). تشير ورقة بحثية من جوجل إلى أن Taproot (P2TR) يُعاني من نفس مستوى الثغرات الأمنية لبروتوكول P2PK. يُعتبر Taproot خطوةً إلى الوراء في مجال الحماية الكمومية. على غرار P2PK، يكشف P2TR المفاتيح العامة على سلسلة الكتل، وسيُمثّل 21.68% من إجمالي معاملات البيتكوين بحلول عام 2025. باستخدام معالج CRQC سريع، يُمكن تنفيذ هجوم في غضون 9 دقائق، ما يعني وجود احتمال بنسبة 41% تقريبًا لاستخراج المفتاح الخاص خلال فترة كتلة بيتكوين واحدة. هذا يعني أن هجمات الإنفاق الداخلي ضد جميع أنواع المعاملات ستُصبح واقعًا. يُعدّ BIP-360 الحل الأكثر شمولًا على المدى الطويل، ولكنه يتطلب إجماعًا مجتمعيًا وسنوات من التطبيق. QSB تقنية رائعة. إنجازٌ هام؛ إنه نظام آمن ضدّ التهديدات الكمومية، يعمل وفقًا لقواعد بيتكوين الحالية. ونظرًا لتكلفته وتعقيده وقيود البرمجة النصية، فإنه لا يُمكن استخدامه إلا كخطة طوارئ، وليس حلًا عامًا. لقد حان وقت العمل. تحثّ ورقة جوجل صراحةً جميع مجتمعات العملات المشفرة المعرضة للخطر على "الانضمام فورًا إلى عملية الانتقال إلى PQC". إدارة بيتكوين بطيئة؛ فقد استغرق مشروع Taproot حوالي أربع سنوات من الاقتراح إلى التفعيل. وقد تستغرق الترقيات المقاومة للتهديدات الكمومية وقتًا أطول، وقد تكون فرصة الاستفادة منها أقصر مما كان متوقعًا. عندما بدأت هذا البحث، ظننت في البداية أنني سأخلص إلى القول: "لا بأس، ما زال أمامنا عقود". لكن لا يُمكنني قول ذلك الآن. بصفتي من المتحمسين لبيتكوين، أعتقد أن المجتمع بحاجة إلى التعامل مع هذه المسألة بجدية، لا بذعر، بل بنفس النهج العملي والواضح الذي اتبعته بيتكوين لمواجهة جميع التحديات حتى الآن. إذا ساعدتك هذه المقالة على فهم التهديد الكمومي بشكل أفضل، فيُرجى مشاركتها. كلما زاد فهم المتحمسين لبيتكوين لهذه المسألة، زادت فرصنا في حلها معًا.

Joy

Joy