حول الخلفية والبيئة والآفاق المستقبلية لحرب توافر البيانات

تحلل هذه المقالة الخلفية والبيئة وآفاق المتابعة لحرب توافر البيانات، بما في ذلك DA في عيون Buterin، وجرد وفرز مشاريع DA المختلفة.

JinseFinance

JinseFinance

المؤلف: فاوست؛ المصدر: Geek web3

يمكن القول إن النظام البيئي للبيتكوين اليوم عبارة عن محيط أزرق تتعايش فيه الفرص والاحتيال. وهذا المجال الجديد الذي تم تنشيطه بواسطة Summer of Inscription هو ببساطة أرض عذراء خصبة، ورائحة المال في كل مكان. ومع الظهور الجماعي لطبقة البيتكوين الثانية في يناير من هذا العام، أصبحت هذه الأرض القاحلة في الأصل على الفور مهدًا لعدد لا يحصى من صانعي الأحلام.

ولكن بالعودة إلى القضية الأكثر أهمية: ما هي الطبقة 2، لا يبدو أن الناس قد توصلوا أبدًا إلى توافق في الآراء. هل هي سلسلة جانبية؟ هل هو مفهرس؟ هل السلسلة التي تبني الجسر تسمى Layer2؟ هل يمكن استخدام مكون إضافي بسيط يعتمد على Bitcoin وEthereum كطبقة؟ هذه الأسئلة هي بمثابة مجموعة من المعادلات الصعبة التي ليس لها نهاية محددة.

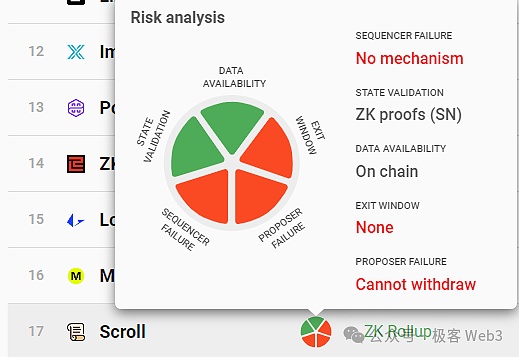

وفقًا لتفكير مجتمعي Ethereum وCelestia، فإن Layer2 هي مجرد حالة خاصة من blockchain المعياري. في هذه الحالة، ما يسمى "الطبقة الثانية" ستكون هناك علاقة اقتران وثيقة مع "الطبقة الأولى"، ويمكن لشبكة الطبقة الثانية أن ترث أمان الطبقة الأولى إلى حد كبير أو إلى حد معين. أما بالنسبة لمفهوم الأمن نفسه، فيمكن تقسيمه إلى مؤشرات فرعية متعددة، بما في ذلك: DA، والتحقق من الحالة، والتحقق من السحب، ومقاومة الرقابة، ومقاومة إعادة التنظيم، وما إلى ذلك.

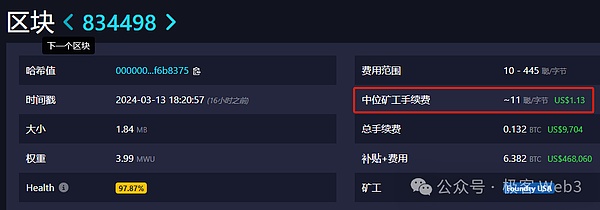

نظرًا لأن شبكة Bitcoin نفسها تعاني من العديد من المشكلات، فهي بطبيعتها لا تساعد على دعم شبكة أكثر اكتمالًا من الطبقة الثانية. على سبيل المثال، في DA، يكون إنتاجية البيانات الخاصة بـ Bitcoin أقل بكثير من تلك الخاصة بـ Ethereum، وتم حسابه على أساس متوسط وقت إنشاء الكتلة البالغ 10 دقائق، ويبلغ الحد الأقصى لإنتاجية البيانات في Bitcoin 6.8 كيلو بايت / ثانية فقط، وهو ما يقرب من 1/20 من Ethereum. ، فإن مساحة الكتلة المزدحمة هذه تؤدي بطبيعة الحال إلى ارتفاع تكاليف نشر البيانات.

(يمكن أن تصل تكلفة نشر البيانات في كتلة Bitcoin إلى 5 دولارات لكل كيلو بايت)

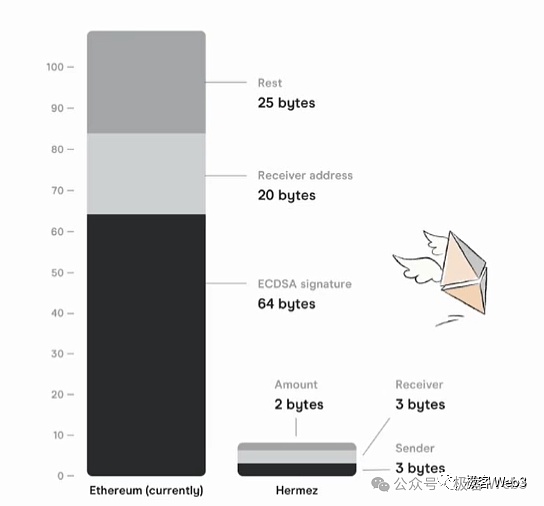

إذا قامت Layer2 بنشر بيانات المعاملات المضافة حديثًا إلى كتلة Bitcoin مباشرةً، فلن يمكن تحقيق إنتاجية عالية أو رسوم معالجة منخفضة. لذلك إما أن تستخدم ضغطًا عاليًا لضغط حجم البيانات إلى أصغر حجم ممكن، ثم تحميلها إلى كتلة البيتكوين. تتبنى شركة Citrea حاليًا هذا الحل، حيث تزعم أنها ستقوم بتحميل مبلغ تغيير الحالة (فرق الحالة) على مدار فترة زمنية، أي نتيجة تغييرات الحالة التي حدثت على حسابات متعددة، جنبًا إلى جنب مع شهادة ZK المقابلة، إلى سلسلة بيتكوين..

في هذه الحالة، يمكن لأي شخص تنزيل فرق الحالة وZKP من شبكة Bitcoin الرئيسية للتحقق مما إذا كانت صالحة، ولكن حجم البيانات في السلسلة قد يكون خفيفًا.

(تم شرح مبدأ نظام الضغط أعلاه في الورقة البيضاء لمضلع Polygon Hermez السابق)

على الرغم من أن هذا الحل يضغط حجم البيانات بشكل كبير، إلا أنه لا يزال عرضة لمواجهة الاختناقات في النهاية. على سبيل المثال، بافتراض أن عشرات الآلاف من المعاملات حدثت خلال 10 دقائق، مما تسبب في تغيرات الحالة في عشرات الآلاف من الحسابات، سيتعين عليك في النهاية تحميل التغييرات في هذه الحسابات إلى سلسلة البيتكوين. على الرغم من أنها أخف بكثير من التحميل المباشر لكل بيانات المعاملات، إلا أنها ستتحمل تكاليف كبيرة لإصدار البيانات.

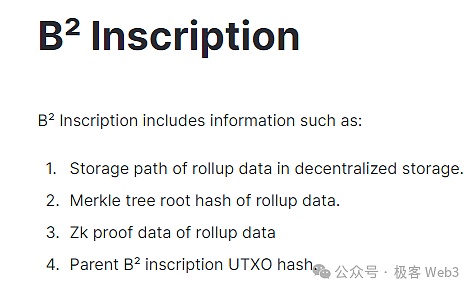

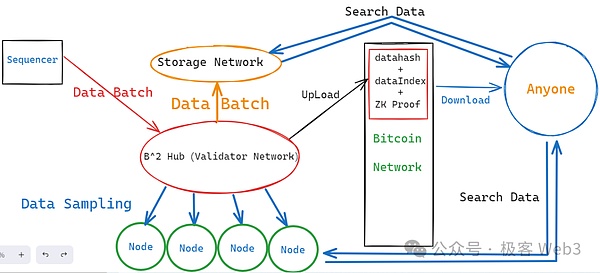

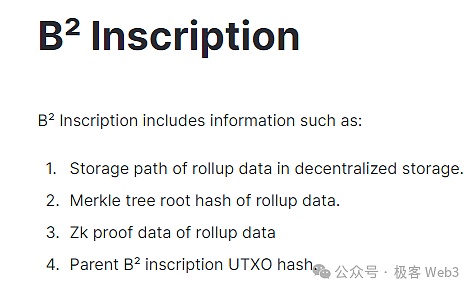

الكثير من Bitcoin Layer 2 لا تقوم ببساطة بتحميل بيانات DA إلى شبكة Bitcoin الرئيسية وتستخدم مباشرة طبقات DA التابعة لجهات خارجية مثل Celestia. تتبنى B^2 نهجًا آخر، حيث تقوم ببناء شبكة DA (شبكة توزيع البيانات) مباشرة أسفل السلسلة، تسمى B^2 Hub. في تصميم بروتوكول B^2، يتم تخزين البيانات المهمة مثل بيانات المعاملة أو اختلاف الحالة خارج السلسلة، ويتم تخزين فهرس تخزين هذه البيانات فقط، بالإضافة إلى تجزئة البيانات (في الواقع جذر Merkle، والذي يسمى البيانات للراحة) للتعبير)، يتم تحميلها إلى شبكة Bitcoin mainnet.hash).

تتم كتابة تجزئة البيانات وفهارس التخزين هذه إلى سلسلة Bitcoin بطريقة مشابهة للنقوش. طالما أنك تقوم بتشغيل عقدة Bitcoin، يمكنك تجزئة البيانات ويتم تنزيل فهرس التخزين محليًا، ووفقًا لقيمة الفهرس، يمكن قراءة البيانات الأصلية من طبقة DA خارج السلسلة أو طبقة تخزين B^2. استنادًا إلى تجزئة البيانات، يمكنك الحكم على ما إذا كانت البيانات التي حصلت عليها من طبقة DA خارج السلسلة صحيحة (سواء كانت تتوافق مع تجزئة البيانات في سلسلة Bitcoin). من خلال هذه الطريقة البسيطة، يمكن لـ Layer2 تجنب الاعتماد المفرط على شبكة Bitcoin الرئيسية لحل مشكلات DA، وتوفير تكاليف رسوم المعالجة وتحقيق إنتاجية عالية.

بالطبع، هناك شيء واحد لا يمكن تجاهله وهو أن منصة DA التابعة لجهة خارجية ضمن السلسلة قد تنخرط في حجب البيانات وترفض السماح للعالم الخارجي بالحصول على بيانات جديدة. هناك مصطلح خاص لهذا السيناريو يسمى " "هجوم حجب البيانات" يمكن تلخيصه على أنه مشكلة مكافحة الرقابة في توزيع البيانات. حلول DA المختلفة لها حلول مختلفة، ولكن الغرض الأساسي هو نشر البيانات بأسرع ما يمكن وعلى أوسع نطاق ممكن لمنع مجموعة صغيرة من العقد المميزة من التحكم في أذونات الحصول على البيانات.

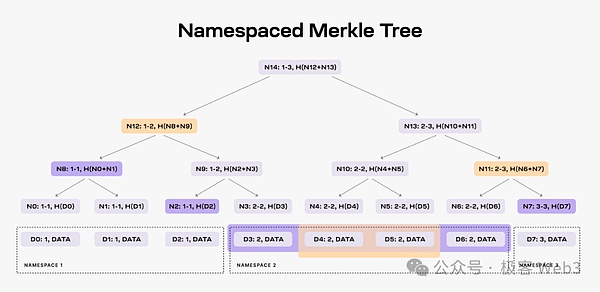

وفقًا لخارطة الطريق الرسمية الجديدة لشبكة B^2، يعتمد حل DA الخاص بها على Celestia. في التصميم الأخير، سيوفر موفرو البيانات من الطرف الثالث البيانات بشكل مستمر إلى شبكة سيليستيا، وسيقوم منتجو كتل سيليستيا بتنظيم أجزاء البيانات هذه في شكل Merkle Tree، وحشوها في كتل TIA، وبثها إلى الشبكة. العقدة.

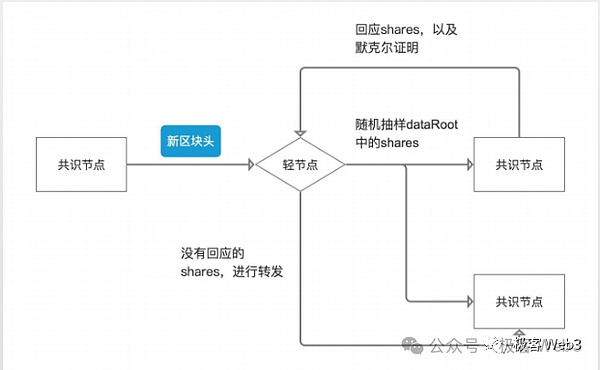

نظرًا لوجود الكثير من البيانات والكتل كبيرة نسبيًا، لا يستطيع معظم الأشخاص تحمل تكلفة تشغيل العقد الكاملة ويمكنهم فقط تشغيل العقد الخفيفة. لا تقوم العقدة الضوئية بمزامنة الكتلة الكاملة، ولكنها تقوم فقط بمزامنة رأس الكتلة مع جذر شجرة Mekrle المكتوبة عليها. <ص> ولكن يمكن للعقدة الخفيفة أن تطلب من العقدة الكاملة ورقة معينة على الشجرة. ستقوم العقدة الكاملة بإرسال الورقة وإثبات Merkle المقابل إلى العقدة الخفيفة كما هو مطلوب، بحيث يمكن إقناع الأخيرة بأن الورقة موجودة بالفعل على شجرة Merkle في كتلة Celestia وليست بيانات خاطئة ملفقة من لا شيء بواسطة العقدة . .

(مصدر الصورة: W3 Hitchhiker)

يوجد عدد كبير من العقد الضوئية في شبكة Celestia، ويمكن لهذه العقد المضيئة أن تبدأ ارتفاعًا كبيرًا - طلبات على مستوى العقد الكاملة المختلفة.أخذ عينات متكررة من البيانات، واختيار أجزاء معينة من البيانات بشكل عشوائي على شجرة Merkle. بعد أن تحصل العقدة الخفيفة على أجزاء البيانات هذه، يمكنها أيضًا نشرها إلى العقد الأخرى التي يمكنها الاتصال بها، بحيث يمكن توزيع البيانات بسرعة على أكبر عدد ممكن من الأشخاص/الأجهزة لتحقيق نشر فعال للبيانات، طالما كان هناك ما يكفي يمكن لجميع العقد الحصول على أحدث البيانات بسرعة، ولم يعد الأشخاص بحاجة إلى الثقة في مجموعة صغيرة من موفري البيانات، وهذا في الواقع أحد الأغراض الأساسية لتوزيع DA/البيانات.

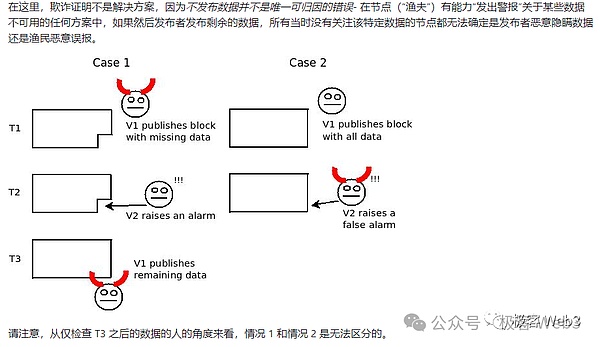

بالطبع، لا تزال هناك سيناريوهات للهجوم بناءً على الحل الموضح أعلاه، لأنه لا يمكن إلا أن يضمن أن الأشخاص يمكنهم الحصول على البيانات بسرعة عند توزيع البيانات، لكنها لا تستطيع التأكد من أن مصدر إنتاج البيانات لا يفعل الشر. على سبيل المثال، قد يضيف منتج كتلة Celestia بعض البيانات غير المرغوب فيها إلى الكتلة، حتى إذا حصل الأشخاص على جميع أجزاء البيانات الموجودة في الكتلة، فلن يتمكنوا من استعادة مجموعة البيانات الكاملة التي "يجب تضمينها" (ملاحظة: هنا "ينبغي" هذا الكلمة مهمة).

علاوة على ذلك، قد يكون هناك 100 معاملة في مجموعة البيانات الأصلية، ولم يتم نشر بيانات معاملة معينة بالكامل إلى العالم الخارجي. في هذا الوقت، يلزم إخفاء 1% فقط من أجزاء البيانات، ولن يتمكن العالم الخارجي من تحليل مجموعة البيانات الكاملة. هذا هو بالضبط السيناريو الذي تمت مناقشته في مشاكل هجوم حجب البيانات المبكرة.

في الواقع، استنادًا إلى السيناريو الموضح هنا لفهم توفر البيانات، تصف كلمة توفر ما إذا كانت بيانات المعاملة في الكتلة كاملة ومتاحة وما إذا كانت يمكن أن يكون الأمر مباشرًا ويُترك للآخرين للتحقق، بدلاً من أن يفهم الكثير من الناس، فإن التوفر يمثل ما إذا كان يمكن للعالم الخارجي قراءة البيانات التاريخية الخاصة بـ blockchain. لذلك، أشار مسؤولو Celestia ومؤسسو L2BEAT إلى أنه يجب إعادة تسمية توفر البيانات بإصدار البيانات، والذي يشير إلى ما إذا كان سيتم إصدار مجموعة بيانات معاملات التوفر الكاملة في الكتلة.

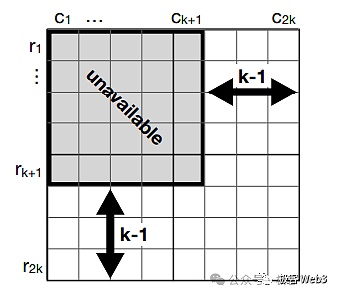

تقدم سيليستيا ترميز محو ثنائي الأبعاد لحل هجوم حجب البيانات الموضح أعلاه. طالما أن ربع أجزاء البيانات (رموز المحو) الموجودة في الكتلة صالحة، فيمكن للأشخاص استعادة مجموعة البيانات الأصلية المقابلة. ما لم يقم منتج الكتلة بخلط 3/4 أجزاء البيانات غير المرغوب فيها في الكتلة، فلن يتمكن العالم الخارجي من استعادة مجموعة البيانات الأصلية، ومع ذلك، في هذه الحالة، تحتوي الكتلة على الكثير من البيانات غير المرغوب فيها، ويمكن بسهولة اكتشاف العقد الخفيفة . لذلك، بالنسبة لمنتجي الكتل، من الأفضل عدم فعل الشر، لأن فعل الشر سوف يلاحظه عدد لا يحصى من الأشخاص على الفور تقريبًا.

من خلال الحل الموضح أعلاه، يمكن منع احتجاز البيانات على "منصة توزيع البيانات" بشكل فعال. في المستقبل، ستستخدم شبكة B^2 Network عينات بيانات Celestia كمرجع مهم، وقد تجمعها مع تقنيات التشفير مثل التزام KZG بتخفيض عدد العقد الضوئية بشكل أكبر وتكلفة إجراء أخذ عينات البيانات والتحقق من صحتها. وطالما أن هناك عددًا كافيًا من العقد التي تقوم بأخذ عينات البيانات، فيمكن جعل توزيع بيانات DA فعالاً وغير موثوق به.

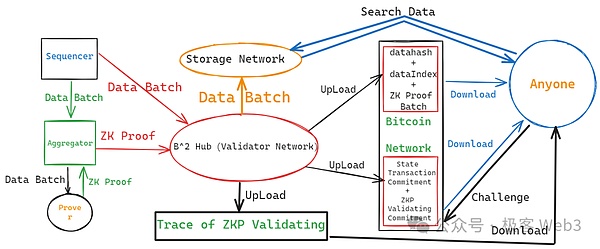

بالطبع، الحل المذكور أعلاه يحل فقط مشكلة الاحتفاظ بالبيانات الخاصة بمنصة DA نفسها، ولكن في البنية الأساسية لـ Layer2، لا يقتصر الأمر على منصة DA فقط لديه القدرة على بدء الاحتفاظ بالبيانات، ويوجد أيضًا مُسلسِل. في شبكة B^2 وحتى معظم مسارات عمل الطبقة الثانية، يتم إنشاء بيانات جديدة بواسطة جهاز التسلسل، الذي يلخص ويعالج المعاملات التي يرسلها المستخدم، إلى جانب نتائج تغيير الحالة بعد تنفيذ هذه المعاملات، ويجمعها في دفعات زمنية (دفعة)، ثم يتم إرسالها إلى عقد B^2 Hub التي تعمل كطبقة DA.

إذا كانت هناك مشكلة في الدفعة التي أنشأها جهاز الفرز في البداية، فلا يزال هناك احتمال حجب البيانات، وبالطبع أشكال أخرى من السيناريوهات الشريرة . لذلك، بعد أن تتلقى شبكة DA الخاصة بـ B^2 (B^2 Hub) الدفعة التي تم إنشاؤها بواسطة جهاز التسلسل، ستقوم أولاً بالتحقق من محتويات الدفعة ورفضها إذا كانت هناك أي مشكلة. يمكن القول أن B^2 Hub لا يعمل فقط كطبقة DA مشابهة لـ Celestia، ولكنه يعمل أيضًا كطبقة تحقق خارج السلسلة، يشبه إلى حد ما دور CKB في بروتوكول RGB++.

(مخطط البنية الأساسية لشبكة B^2 غير مكتمل)

تابع الأحدث خريطة طريق التكنولوجيا لشبكة B^2. بعد أن يستقبل B^2 Hub الدفعة ويتحقق منها، فإنه سيحتفظ بها لفترة من الوقت فقط. بعد فترة النافذة هذه، ستنتهي صلاحية بيانات الدفعة ويتم حذفها محليًا من B^2 Hub العقدة.خسارة. من أجل حل مشكلة تقادم البيانات وفقدانها على غرار EIP-4844، قامت شبكة B^2 بإعداد مجموعة من عقد التخزين. وستكون عقد التخزين هذه مسؤولة عن تخزين البيانات الدفعية بشكل دائم. وبهذه الطريقة، يمكن لأي شخص الوصول إلى البيانات الموجودة في شبكة التخزين في أي وقت.ابحث عن البيانات التاريخية التي تحتاجها.

ومع ذلك، لن يقوم أحد بتشغيل عقد تخزين B^2 بدون سبب. إذا كنت تريد أن يقوم المزيد من الأشخاص بتشغيل عقد تخزين وتعزيز انعدام الثقة في الشبكة، من الضروري توفير آلية الحوافز؛ لتوفير آلية الحوافز، من الضروري أولاً إيجاد طرق لمنع الغش. على سبيل المثال، إذا اقترحت آلية تحفيز، فيمكن لأي شخص يقوم بتخزين البيانات محليًا على جهازه الحصول على مكافآت، وقد يقوم شخص ما بحذف جزء من البيانات سرًا بعد تنزيلها، ولكنه يدعي أن البيانات التي قام بتخزينها كاملة، وهذا هو الأكثر شيوعًا طريقة الغش.

تستخدم Filecoin بروتوكولات إثبات تسمى PoRep وPoSt للسماح لعقد التخزين بتقديم شهادات التخزين إلى العالم الخارجي لإثبات أنه تم بالفعل حفظها بالكامل خلال فترة زمنية معينة فترة.بيانات. ومع ذلك، يتطلب نظام إثبات التخزين هذا إنشاء إثباتات ZK، كما أن تعقيد الحساب مرتفع جدًا، وله متطلبات عالية على معدات الأجهزة الخاصة بعقد التخزين، وقد لا تكون طريقة مجدية اقتصاديًا.

في الإصدار الجديد من خارطة طريق التكنولوجيا لشبكة B^2، ستعتمد عقد التخزين آلية مشابهة لـ Arweave وتحتاج إلى التنافس على حق إنتاج الكتل للحصول على حوافز رمزية. إذا قامت عقدة تخزين بحذف بعض البيانات بشكل خاص، فسوف تنخفض احتمالية أن تصبح منتج الكتلة التالي، ومن المرجح أن تنجح العقدة التي تحتفظ بأكبر قدر من البيانات في إنتاج الكتل والحصول على المزيد من المكافآت. لذلك، بالنسبة لمعظم عقد التخزين، من الأفضل الاحتفاظ بمجموعة البيانات التاريخية الكاملة.

بالطبع، هناك حوافز ليس فقط لعقد التخزين، ولكن أيضًا لعقد B^2 Hub المذكورة سابقًا. وفقًا لخارطة الطريق، B^2 Hub سيتم إنشاء شبكة نقاط بيع بدون إذن، ويمكن لأي شخص يتعهد بما يكفي من الرموز أن يصبح عضوًا في B^2 Hub أو شبكة التخزين. وبهذه الطريقة، تحاول شبكة B^2 إنشاء منصة DA لامركزية خارج السلسلة ومنصة تخزين، وسوف نقوم بدمج طبقة Bitcoin Layer 2 بخلاف B^2 في المستقبل لبناء طبقة DA عالمية وطبقة تخزين البيانات ضمن سلسلة Bitcoin.

لقد شرحنا B^2 الشبكة السابقة حل DA، سنركز بعد ذلك على حل التحقق من الحالة الخاص به. يشير ما يسمى بمخطط التحقق من الحالة إلى كيفية ضمان الطبقة الثانية أن يكون انتقال حالتها "غير موثوق به" بدرجة كافية.

لقد ذكرنا سابقًا أنه في شبكة B^2 وحتى معظم مسارات عمل الطبقة الثانية، يتم إنشاء بيانات جديدة بواسطة جهاز التسلسل، الذي يلخص ويعالج المعاملات التي يرسلها المستخدم، وينفذ هذه المعاملات. يتم تجميع نتائج تغيير الحالة النهائية إلى دفعات وإرسالها إلى العقد الأخرى في شبكة الطبقة الثانية، بما في ذلك العقد الكاملة للطبقة الثانية العادية وعقد B^2 Hub.

بعد تلقي بيانات الدفعة، ستقوم عقدة B^2 Hub بتحليل محتواها والتحقق منها. يتضمن ذلك "التحقق من الحالة" المذكور أعلاه. . في الواقع، التحقق من الحالة هو التحقق مما إذا كانت "تغيرات الحالة بعد تنفيذ المعاملة" المسجلة في الدفعة التي تم إنشاؤها بواسطة جهاز التسلسل صحيحة. إذا تلقت عقدة B^2 Hub دفعة تحتوي على حالة خطأ، فسوف ترفضها.

في الواقع، B^2 Hub هي في الأساس سلسلة عامة لنقاط البيع، وسيكون هناك تمييز بين منتجي الكتل والمتحققين. بين الحين والآخر، سيقوم منتجو الكتل في B^2 Hub بإنشاء كتل جديدة ونشرها إلى العقد الأخرى (المدققين). تحتوي هذه الكتل على البيانات الدفعية المقدمة من جهاز التسلسل. سير العمل المتبقي يشبه إلى حد ما سير العمل Celestia المذكور سابقًا. هناك العديد من العقد الخارجية التي تطلب بشكل متكرر أجزاء البيانات من عقدة B^2 Hub. في هذه العملية، سيتم توزيع البيانات الدفعية على العديد من أجهزة العقدة، بما في ذلك شبكة التخزين المذكورة سابقًا.

يوجد دور قابل للتدوير يسمى Committer في B^2 Hub، والذي سيقوم بتجزئة بيانات الدُفعات (في الواقع جذر Merkle)، ويتم إرسال فهرس التخزين إلى سلسلة البيتكوين على شكل نقش. طالما أنك تقرأ تجزئة البيانات وفهرس التخزين، فهناك طريقة للحصول على البيانات الكاملة في طبقة DA/طبقة التخزين خارج السلسلة. افترض أن هناك عقدة N تحت السلسلة تخزن البيانات الدفعية، وطالما أن إحدى العقد مستعدة لتقديم البيانات إلى العالم الخارجي، فيمكن لأي شخص الحصول على البيانات التي يحتاجها، وافتراض الثقة هنا هو 1/N.

بالطبع، ليس من الصعب علينا أن نجد أنه في العملية المذكورة أعلاه، يكون B^2 Hub، المسؤول عن التحقق من صحة انتقالات حالة الطبقة الثانية، مستقلاً عن شبكة Bitcoin الرئيسية وهو مجرد شبكة طبقة التحقق خارج السلسلة، لذلك، في الوقت الحالي، لا يمكن أن يكون نظام التحقق من الحالة للطبقة الثانية مكافئًا لشبكة Bitcoin الرئيسية من حيث الموثوقية.

بشكل عام، يمكن لـ ZK Rollup أن ترث أمان Layer1 تمامًا، لكن سلسلة Bitcoin حاليًا تدعم فقط بعض الحسابات البسيطة للغاية ولا يمكنها التحقق مباشرة من ZK Proof، لذلك هناك لا توجد طبقة 2 يمكن أن تعادل ZK Rollup of Ethereum من حيث نموذج الأمان، بما في ذلك Citrea وBOB.

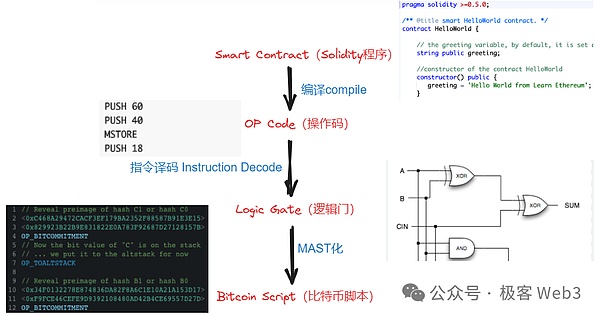

في الوقت الحاضر، يبدو أن الفكرة "الأكثر جدوى" هي كما هو موضح في الورقة البيضاء لـ BitVM. تم نقل عملية الحساب المعقدة من سلسلة Bitcoin ويتم إجراؤها تستخدم فقط عند الضرورة، وفي بعض الأحيان يتم نقل بعض الحسابات البسيطة إلى السلسلة. على سبيل المثال، يمكن نشر آثار الحساب التي تم إنشاؤها عند التحقق من إثبات ZK وتسليمها إلى العالم الخارجي للفحص. إذا وجد الأشخاص أن هناك مشكلة في إحدى خطوات الحساب الأكثر دقة، فيمكنهم التحقق من هذا "الحساب المثير للجدل" على سلسلة البيتكوين. ويتطلب ذلك استخدام لغة البرمجة النصية للبيتكوين لمحاكاة وظائف الأجهزة الافتراضية الخاصة مثل EVM. وقد يكون حجم الهندسة المستهلكة ضخمًا للغاية، ولكنه ليس مستحيلًا.

المادة المرجعية: "تفسير مبسط لـ BitVM: كيفية التحقق من دليل الاحتيال على سلسلة BTC (تنفيذ رمز تشغيل EVM أو جهاز افتراضي آخر)"

في الحل التقني لشبكة B^2، بعد أن يقوم القائم بالفرز بإنشاء دفعة جديدة، سيتم إعادة توجيهها إلى المجمع والبروفير، اللذين سيتحققان من بيانات Batch.ZKize، وأنشئ شهادة ZK، وأخيرًا أرسلها إلى عقدة B^2 Hub. عقدة B^Hub متوافقة مع EVM. يتم التحقق من ZK Proof من خلال عقد Solidity. سيتم تقسيم جميع العمليات الحسابية المعنية إلى دوائر بوابة منطقية منخفضة المستوى للغاية. سيتم كتابة دوائر البوابة المنطقية هذه بلغة نص Bitcoin. في النموذج وإرساله كله إلى منصة DA خارجية ذات إنتاجية كافية.

إذا كان لدى الأشخاص أسئلة حول آثار التحقق من ZK التي تم الكشف عنها وشعروا أن هناك خطأ في خطوة صغيرة، فيمكنهم "الاعتراض" على سلسلة Bitcoin. يُطلب من العقد فحص هذه الخطوة الإشكالية مباشرةً ومعاقبتها بشكل مناسب.

(المخطط الهيكلي العام لشبكة B^2، باستثناء عقد أخذ عينات البيانات)

فمن يعاقب؟ في الواقع هو الملتزم. في إعداد شبكة B^2، لن يقوم المتعهد بنشر تجزئة البيانات المذكورة أعلاه إلى سلسلة Bitcoin فحسب، بل ينشر أيضًا "التزام" التحقق من شهادة ZK إلى شبكة Bitcoin الرئيسية. من خلال بعض إعدادات Bitcoin Taproot، يمكنك التشكيك والطعن في "التزام التحقق من إثبات ZK" الصادر عن Committer على سلسلة Bitcoin في أي وقت.

وهذا شرح لـ "الالتزام". معنى "الالتزام" هو أن بعض الأشخاص يزعمون أن بعض البيانات خارج السلسلة دقيقة وينشرون بيانًا مطابقًا على السلسلة، وهذا البيان هو "التزام"، وقيمة الالتزام مرتبطة ببيانات محددة خارج السلسلة. في مخطط B^2، إذا اعتقد شخص ما أن هناك مشكلة في التزام التحقق من ZK الصادر عن المتعهد، فيمكنه الاعتراض عليه.

قد يتساءل البعض، ألم يذكر سابقًا أن B^2 Hub سيتحقق مباشرة من صلاحية الدفعة بعد استلامها؟ لماذا يوجد الكثير "المزيد" هنا؟التحقق من إثبات ZK في ضربة واحدة؟ لماذا لا نكشف علناً عن عملية التحقق من الدفعة ونسمح للناس بالاعتراض عليها مباشرة؟ لماذا يتعين علينا تقديم إثبات ZK؟ هذا في الواقع لضغط آثار الحساب إلى حجم صغير بما فيه الكفاية، إذا تم الكشف مباشرة عن عملية الحساب للتحقق من معاملات الطبقة الثانية وتوليد تغييرات الحالة في شكل بوابات منطقية ونصوص بيتكوين، فسوف تنتج حجمًا ضخمًا من البيانات. بعد ZKization، يمكن ضغط حجم البيانات بشكل كبير قبل إصدارها.

فيما يلي ملخص تقريبي لسير عمل B^2:

جهاز التسلسل B^2 مسؤول عن إنشاء كتل Layer2 جديدة وتجميع كتل متعددة في دفعات البيانات. سيتم إرسال دفعة البيانات إلى مجمع المجمع وعقدة التحقق من الصحة في شبكة B^Hub.

سيرسل المجمع دفعة البيانات إلى عقدة Prover، مما يسمح للأخيرة بإنشاء البيانات المقابلة صفر إثبات المعرفة. سيتم بعد ذلك إرسال شهادة ZK إلى DA وشبكة التحقق الخاصة بـ B^2 (B^2Hub).

ستتحقق عقدة B^2Hub مما إذا كان من الممكن إرسال إثبات ZK الذي أرسله المجمع إلى التسلسل الدفعة التي جاءت تتوافق. إذا كان الاثنان يمكن أن يتوافقا، فسيتم تمرير التحقق. سيتم إرسال تجزئة البيانات وفهرس التخزين للدفعة التي تم التحقق منها إلى سلسلة Bitcoin بواسطة عقدة B^Hub معينة (تسمى Committer).

سوف تكشف عقدة B^Hub علنًا عن عملية الحساب الكاملة للتحقق من ZK Proof، وستقوم بالحساب يتم إرسال التزام العملية إلى سلسلة Bitcoin، مما يسمح لأي شخص بتحديها. إذا نجح التحدي، فسيتم معاقبة عقدة B^Hub التي أصدرت الالتزام اقتصاديًا (سيتم فتح UTXO الخاص بها على سلسلة Bitcoin ونقله إلى المنافس)

يقدم نظام التحقق من حالة الشبكة B^2 ZK من ناحية ويستخدم إثبات الاحتيال من ناحية أخرى، وهو في الواقع طريقة للتحقق من الحالة المختلطة. طالما أن هناك عقدة صادقة واحدة على الأقل ضمن السلسلة ومستعدة لبدء التحدي بعد اكتشاف الخطأ، فيمكن ضمان عدم وجود مشكلة في انتقال الحالة لشبكة B^2.

وفقًا لآراء أعضاء مجتمع Bitcoin الغربي، قد تخضع شبكة Bitcoin الرئيسية لشوكات مناسبة في المستقبل لدعم المزيد من وظائف الحوسبة، ربما في المستقبل، سيصبح التحقق المباشر من أدلة ZK على سلسلة Bitcoin حقيقة واقعة، مما سيؤدي إلى تغييرات جديدة على مستوى النموذج في طبقة Bitcoin Layer 2 بأكملها. كطبقة DA عامة وطبقة تحقق، لا يمكن أن يعمل B^2 Hub كوحدة مخصصة لشبكة B^2 فحسب، بل يمكنه أيضًا تمكين طبقة Bitcoin 2 الأخرى. في عصر منافسة Bitcoin Layer 2، وظائف خارج السلسلة التوسع من المؤكد أن الطبقة ستصبح أكثر أهمية، وقد يكون ظهور B^Hub وBTCKB قد كشف للتو عن قمة جبل الجليد لطبقات التوسعة الوظيفية هذه.

تحلل هذه المقالة الخلفية والبيئة وآفاق المتابعة لحرب توافر البيانات، بما في ذلك DA في عيون Buterin، وجرد وفرز مشاريع DA المختلفة.

JinseFinance

JinseFinanceالقواعد الجديدة يمكن أن تقضي على العقود الذكية غير المرخصة ، وهذا ما يقلق الصناعة.

Coindesk

Coindeskقال المستخدمون إنهم لم يتمكنوا من الوصول إلى خوادم blockchain باستخدام المعلومات المنشورة ، وفشلت محاولات ربطها بمحفظة تشفير.

Coindesk

Coindeskيواجه فريق EthereumPoW تدقيقًا بشأن التأخيرات في تغيير مُعرّف السلسلة المقترح ، وإصدار الكود في اللحظة الأخيرة.

Others

Others

Nell

Nell Nell

Nellمدينة الإنترنت ، دبي ، 20 يوليو 2022 - ستدرج LBank Exchange ، منصة تداول الأصول الرقمية العالمية ، رمز البيانات الرياضية ...

Bitcoinist

Bitcoinistتستمر المنظمات اللامركزية المستقلة في اكتساب قوة دفع. في حالة ديلفيا ، سيكافأ تجار التجزئة لمساهمتهم ببياناتهم الشخصية.

Cointelegraph

Cointelegraph2021若是元宇宙“元年”,那2022可以称之为NFT爆发的一年。

Ftftx

Ftftx