تم إنتاج هذا التقرير بشكل مشترك بواسطة Beosin وElven وFootprint Analytics. مؤلفو هذا الفصل هم ماريو ودوني من فريق أبحاث Beosin

*بسبب المساحة المحدودة ، تعرض هذه المقالة فقط التقرير المتعلق بالوضع الأمني، وسنصدر سياسات تنظيمية ومحتويات أخرى في المستقبل.

مقدمة

هذا التقرير البحثي برعاية Blockchain Security تم إطلاقه بواسطة التحالف وشارك في إنشائه أعضاء التحالف Beosin وWeb3 Xiaolu وElven، ويهدف إلى استكشاف الوضع الأمني العالمي لـ blockchain في عام 2023 بشكل شامل والسياسات التنظيمية الرئيسية في صناعة التشفير. من خلال تحليل وتقييم الوضع الحالي لأمن blockchain العالمي، سيكشف التقرير عن التحديات والتهديدات الأمنية الحالية ويقدم الحلول وأفضل الممارسات. وفي الوقت نفسه، سيدرس التقرير أيضًا المواقف والتوجهات السياسية للحكومات والهيئات التنظيمية في مختلف البلدان بشأن تنظيم صناعة التشفير لمساعدة القراء على فهم التغيرات الديناميكية والتأثيرات المحتملة للبيئة التنظيمية.

من خلال هذا التقرير، سيتمكن القراء من فهم التطور الديناميكي للوضع الأمني لـ Web3 blockchain والنقاط الأساسية للسياسات التنظيمية بشكل أكثر شمولاً. سيساعد ذلك القراء على تقييم التحديات الأمنية التي يواجهها مجال blockchain والاستجابة لها وتعزيز التنمية المستدامة للصناعة مع الامتثال للمتطلبات التنظيمية. بالإضافة إلى ذلك، يمكن للقراء أيضًا الحصول على اقتراحات مفيدة من التقرير حول التدابير الأمنية ومتطلبات الامتثال واتجاهات تطوير الصناعة لمساعدتهم على اتخاذ قرارات وإجراءات مستنيرة في هذا المجال الناشئ. يعد أمان Blockchain والإشراف عليه من القضايا الرئيسية لتطوير عصر Web3. ومن خلال البحث والمناقشة المتعمقة، يمكننا فهم هذه التحديات والاستجابة لها بشكل أفضل وتعزيز الأمن والتنمية المستدامة لتكنولوجيا blockchain.

1. نظرة عامة على الوضع الأمني لسلسلة الكتل Web3 في عام 2023< / h2>

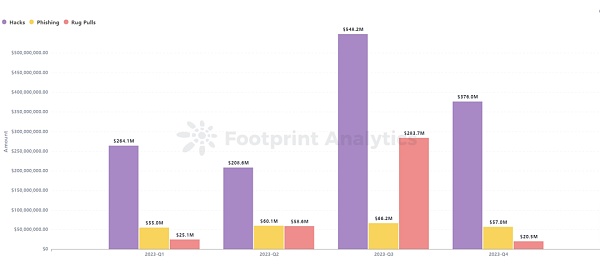

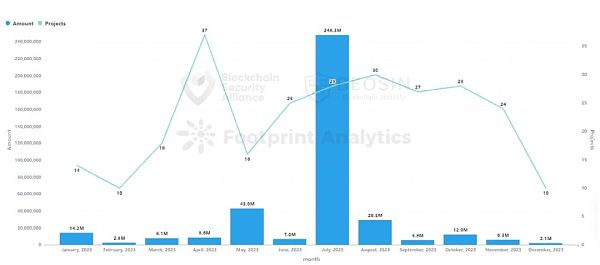

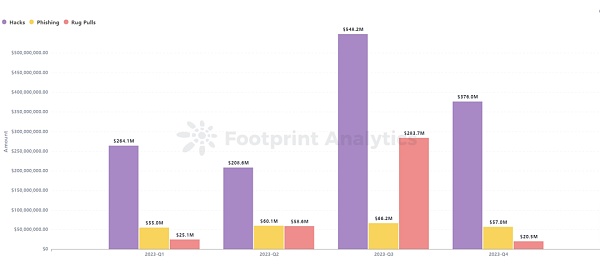

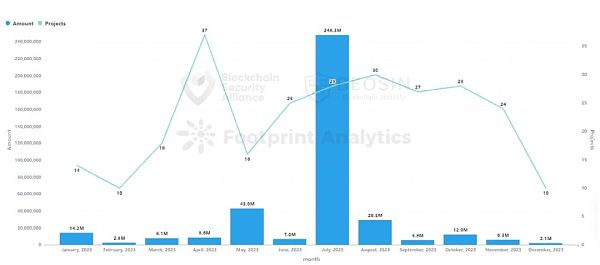

منصة EagleEye الخاصة بشركة Beosin لتدقيق أمان البيانات. ويرصد المراقبون أن إجمالي الخسائر في مجال Web3 بسبب هجمات القراصنة وعمليات التصيد الاحتيالي وعمليات سحب البساط التي قام بها أطراف المشروع في عام 2023 وصلت إلى 2.02 مليار دولار أمريكي. كان هناك 191 حادث هجوم، مع خسارة إجمالية تبلغ حوالي 1.397 مليار دولار أمريكي؛ و267 حادثة تتعلق بمشروع Rug Pull، مع خسارة إجمالية تبلغ حوالي 388 مليون دولار أمريكي؛ ورسائل التصيد الاحتيالي، مع خسارة إجمالية تبلغ حوالي 238 مليون دولار أمريكي.

في عام 2023، انخفضت هجمات القرصنة وعمليات التصيد الاحتيالي وحوادث Rug Pull الخاصة بحفلات المشروع بشكل ملحوظ مقارنة بعام 2022، حيث انخفض إجمالي المبلغ بنسبة 53.9%. من بينها، شهدت هجمات القراصنة أكبر انخفاض، من 3.6 مليار دولار أمريكي في عام 2022 إلى 1.397 مليار دولار أمريكي في عام 2023، أي بانخفاض قدره 61.2% تقريبًا. انخفضت خسائر عمليات التصيد الاحتيالي بنسبة 33.2% عن عام 2022، وانخفضت خسائر سحب البساط بنسبة 8.8% عن عام 2022.

حدث إجمالي الخسائر في 2023: كان هناك 4 هجمات تتراوح خسائرها بين 10 ملايين دولار أمريكي و100 مليون دولار أمريكي، و17 هجومًا تتراوح خسائرها بين 10 ملايين دولار أمريكي و100 مليون دولار أمريكي. تبلغ الخسارة الإجمالية لأكبر 10 حوادث أمنية حوالي مليار دولار أمريكي، وهو ما يمثل 71.5% من إجمالي تكاليف الهجمات السنوية.

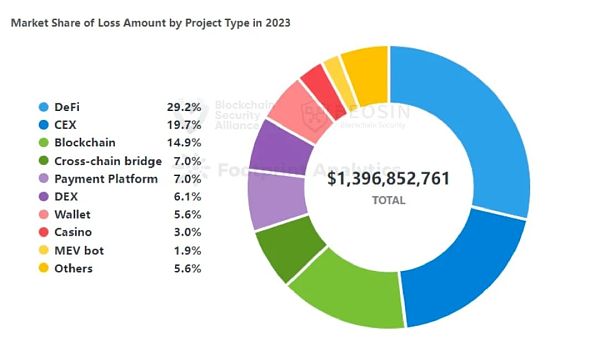

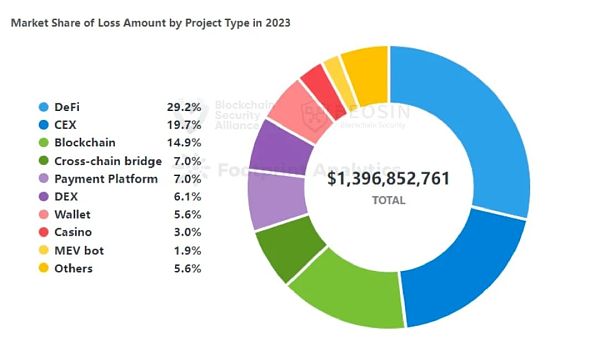

تعتبر أنواع المشاريع التي تمت مهاجمتها في عام 2023 أكثر اتساعًا مما كانت عليه في عام 2022، بما في ذلك DeFi وCEX وDEX والسلاسل العامة والجسور عبر السلاسل والمحافظ ومنصات الدفع ومنصات المقامرة والعملات المشفرة الوسطاء، والبنية التحتية، ومديري كلمات المرور، وأدوات التطوير، وروبوتات MEV، وروبوتات TG، والعديد من الأنواع الأخرى. DeFi هو نوع المشروع الذي يتميز بأعلى تكرار للهجمات وأكبر قدر من الخسائر، حيث تسببت 130 هجمة DeFi في خسارة إجمالية تبلغ حوالي 408 مليون دولار أمريكي.

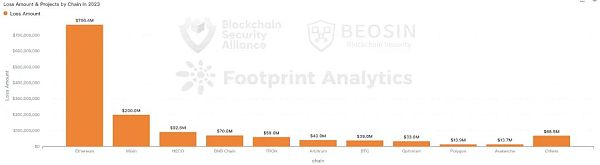

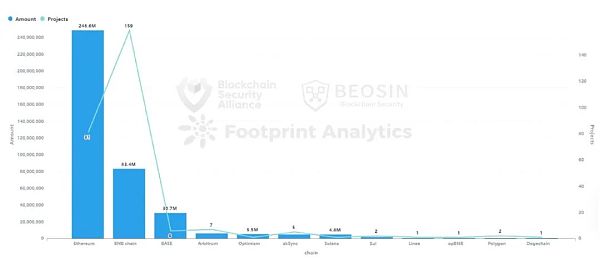

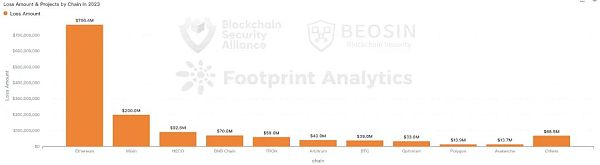

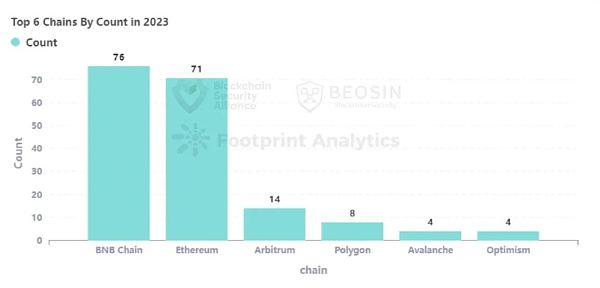

في عام 2023، ستكون أنواع هجمات السلسلة العامة أكثر تكرارًا، وسيكون هناك العديد من الحوادث الأمنية التي تنطوي على سرقة على سلاسل متعددة. لا تزال إيثريوم هي السلسلة العامة التي تعاني من أكبر قدر من الخسائر، حيث تسبب 71 هجومًا على إيثريوم في خسائر بقيمة 766 مليون دولار أمريكي، وهو ما يمثل 54.9٪ من إجمالي الخسائر لهذا العام.

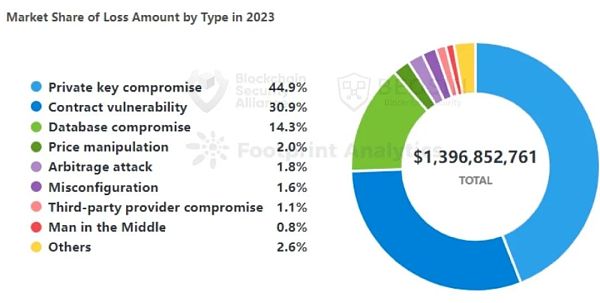

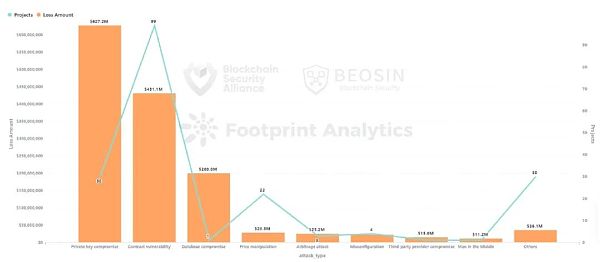

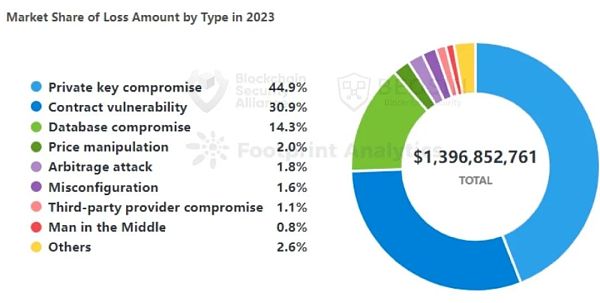

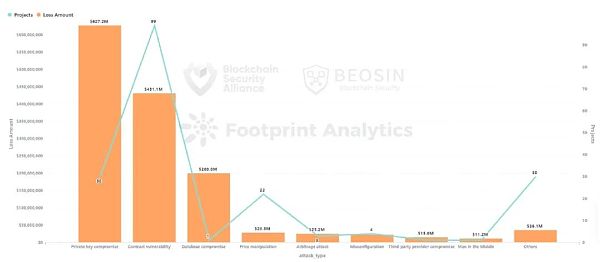

من منظور أساليب الهجوم، تسببت 30 عملية تسريب للمفاتيح الخاصة في خسارة إجمالية تبلغ حوالي 627 مليون دولار أمريكي، وهو ما يمثل 44.9% من إجمالي الخسائر، مما يجعلها طريقة الهجوم التي تسببت في معظم الخسائر. يعد استغلال ثغرات العقود أسلوب الهجوم الأكثر شيوعًا، فمن بين 191 هجومًا، جاء 99 هجومًا من استغلال ثغرات العقود، وهو ما يمثل 51.8%.

تم استرداد ما يقرب من 295 مليون دولار من الأموال المسروقة على مدار العام، وهو ما يمثل حوالي 21.1%، وهي زيادة كبيرة عن عام 2022. تم تحويل ما يقرب من 330 مليون دولار من الأموال المسروقة إلى الخلاطات على مدار العام، وهو ما يمثل 23.6% من إجمالي الأموال المسروقة.

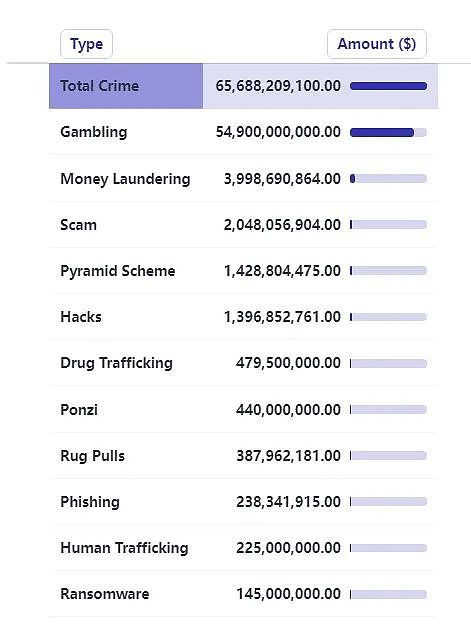

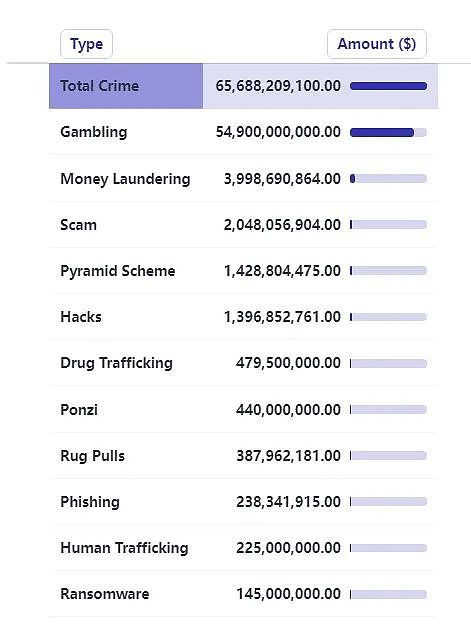

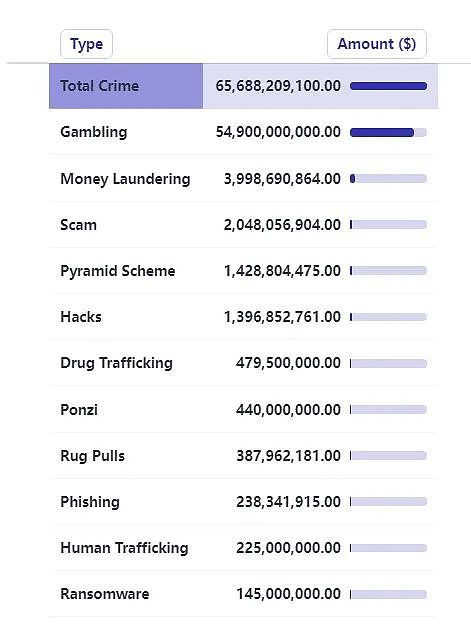

على عكس الانخفاض الكبير في هجمات القرصنة على السلسلة، وعمليات التصيد الاحتيالي، ومبالغ مشروع Rug Pull، ستزداد البيانات الجنائية في مجال التشفير خارج السلسلة بشكل كبير في عام 2023. وفي عام 2023، وصل حجم الجريمة في صناعة التشفير العالمية إلى رقم مذهل قدره 65.688 مليار دولار، بزيادة قدرها 377٪ تقريبًا من 13.76 مليار دولار في عام 2022. الأنواع الثلاثة الأولى من الجرائم التي تنطوي على مبالغ مالية هي المقامرة عبر الإنترنت وغسل الأموال والاحتيال.

2. أهم عشرة حوادث أمنية في النظام البيئي Web3 في عام 2023

إجمالي في عام 2023، وقعت 4 هجمات تجاوزت خسائرها 100 مليون دولار أمريكي: شبكة Mixin Network (200 مليون دولار أمريكي)، وEuler Finance (197 مليون دولار أمريكي)، وPoloniex (126 مليون دولار أمريكي)، وHTX & Heco Bridge (110 مليون دولار أمريكي). وبلغ إجمالي الخسائر في أكبر 10 حوادث أمنية حوالي مليار دولار أمريكي، وهو ما يمثل 71.5% من إجمالي حوادث الهجمات السنوية.

رقم 1 شبكة Mixin

مبلغ الخسارة: 200 مليون دولار أمريكي

طريقة الهجوم: هجوم قاعدة بيانات مزود الخدمة السحابية

في الصباح الباكر من يوم 23 سبتمبر، تعرضت قاعدة بيانات مزود الخدمة السحابية Mixin Network للهجوم من قبل قراصنة، مما أدى إلى في خسارة بعض أصول الشبكة الرئيسية، تبلغ قيمة الخسارة حوالي 200 مليون دولار أمريكي. في 25 سبتمبر، شرح مؤسس Mixin الحادثة علنًا في بث مباشر، قائلًا إن الأصول المتضررة كانت في الأساس أصولًا أساسية للبيتكوين، ولم تتم سرقة الأصول مثل BOX وXIN بشكل خطير، ولا يمكن الكشف عن حالة الهجوم المحددة بعد.

رقم 2 أويلر التمويل

< strong>مبلغ الخسارة: 197 مليون دولار أمريكي

طريقة الهجوم: ثغرة العقد- مشكلة في منطق العمل

< /p>

في 13 مارس، تعرض بروتوكول إقراض التمويل اللامركزي Euler Finance للهجوم، مما أدى إلى خسارة ما يقرب من 197 مليون دولار أمريكي. كان السبب الجذري للهجوم هو أن العقد لم يتحقق بشكل صحيح من عدد الرموز المميزة التي يحتفظ بها المستخدم بالفعل وصحة دفتر الأستاذ الخاص بالمستخدم بعد التبرع. وقد أعاد المهاجم جميع الأموال المسروقة في هذا الحادث.

رقم 3 Poloniex

مبلغ الخسارة: 126 مليون دولار أمريكي

طريقة الهجوم: تسرب المفتاح الخاص/هجوم APT

في 10 نوفمبر، جاستن استمرت عناوين Sun المتعلقة ببورصة Poloniex التابعة لها في نقل كميات كبيرة من الأصول ويشتبه في سرقتها. وبعد ذلك مباشرة، أصدر جاستن صن وبولونيكس إعلانات على منصات التواصل الاجتماعي تؤكد حدوث السرقة. وفقًا لإحصائيات تتبع Beosin Trace التي يستخدمها فريق Beosin الأمني، يبلغ إجمالي الأصول المسروقة لشركة Poloniex حوالي 126 مليون دولار أمريكي.

رقم 4 HTX Heco Bridge

مبلغ الخسارة: 110 مليون دولار أمريكي

طريقة الهجوم: تسرب المفتاح الخاص

في 22 نوفمبر، تم اختراق بورصة جاستن صن HTX والجسر عبر السلسلة Heco Bridge، مع خسارة إجمالية قدرها 110 مليون دولار أمريكي، خسرت شركة Heco Bridge منها 86.6 مليون دولار أمريكي وخسرت شركة HTX حوالي 23.4 مليون دولار أمريكي.

رقم 5 Curve/ Vyper

مبلغ الخسارة: 73 مليون دولار أمريكي

< /h3>

طريقة الهجوم: ثغرة العقد - إعادة الدخول

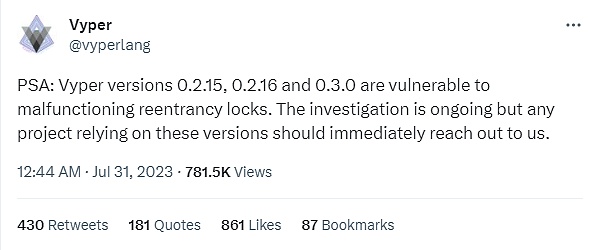

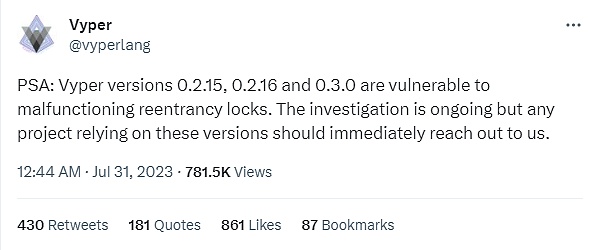

في الصباح الباكر من يوم 31 يوليو، غردت لغة برمجة Ethereum Vyper بأن Vyper 0.2.15 , تحتوي الإصدارات 0.2.16 و0.3.0 على ثغرات أمنية في قفل إعادة الدخول، بالإضافة إلى ذلك، يمكن لـ ETH الأصلية ضبط عمليات الاسترجاعات أثناء عمليات النقل، مما يؤدي إلى تعرض مجموعات LP هذه في مجموعة ETH لهجمات إعادة الدخول. بعد ذلك، نشر حساب Curve الرسمي على تويتر أن العديد من مجموعات العملات المستقرة التي تستخدم Vyper 0.2.15 (alETH/msETH/pETH) تعرضت للهجوم بسبب فشل في قفل إعادة الدخول. وبلغت الخسارة في هذا الحادث حوالي 73 مليون دولار أمريكي.

رقم 6CoinEx

قيمة الخسارة: 70 مليون دولار أمريكي

< قوي>طريقة الهجوم: تسرب المفتاح الخاص/هجوم APT

في 12 سبتمبر، أصدرت بورصة التشفير CoinEX بيانًا يفيد بأن نظام التحكم في المخاطر اكتشف ظهور محفظة ساخنة تُستخدم مؤقتًا تخزين أصول منصة التداول: تم تشكيل فريق خاص للتعامل مع أنشطة السحب المشبوهة كبيرة الحجم على الفور، ويتضمن هذا الحادث بشكل أساسي أصولًا رمزية مثل ETH وTRON وPolygon، ويبلغ المبلغ المسروق حوالي 70 مليون دولار أمريكي.

رقم 7 المحفظة الذرية

< strong>قيمة الخسارة: 67 مليون دولار أمريكي

طريقة الهجوم: تسرب المفتاح الخاص/هجوم APT

أظهرت مراقبة المخاطر الأمنية EagleEye من Beosin والإنذار المبكر ومراقبة منصة الحظر أن Atomic Wallet تعرضت للهجوم في أوائل يونيو. ووفقًا لإحصائيات فريق Beosin، استنادًا إلى معلومات تقرير الضحية المعروفة على السلسلة، فإن الضرر الناجم عن هذا وبلغت تكلفة الهجوم ما لا يقل عن 67 مليون دولار أمريكي.

رقم 8 ألفابو

مبلغ الخسارة: 60 مليون دولار أمريكي

طريقة الهجوم: تسرب المفتاح الخاص/هجوم APT

< p >في 23 يوليو، تمت سرقة المحفظة الساخنة الخاصة بمزود خدمة الدفع بالعملات المشفرة Alphapo، مما أدى إلى خسارة إجمالية قدرها 60 مليون دولار أمريكي. ونسبت الحادثة إلى مجموعة القراصنة الكورية الشمالية لازاروس.

رقم 9 KyberSwap

حجم الخسارة: 54.7 مليون دولار أمريكي

< p>

طريقة الهجوم: ثغرة أمنية في العقد - مشكلة في منطق الأعمالفي 22 نوفمبر، تعرض مشروع DEX KyberSwap للهجوم، مما تسبب في إجمالي 54.7 مليون تقريبًا ؛ خسارة الدولار. ذكرت Kyber Network أن هجوم القرصنة هذا هو أحد أكثر الهجمات تعقيدًا في تاريخ التمويل اللامركزي، ويحتاج المهاجم إلى تنفيذ سلسلة من العمليات الدقيقة على السلسلة لاستغلال الثغرة الأمنية.

رقم 10 Stake.com

مبلغ الخسارة: 4130 عشرة آلاف دولار

طريقة الهجوم: تسرب المفتاح الخاص/هجوم APT

في 4 سبتمبر، تم اختراق منصة المقامرة المشفرة Stake.com. واجهت هجوم القراصنة. بعد الهجوم، ذكر موقع Stake.com أن معاملات غير مصرح بها حدثت في محافظه الساخنة على ETH وBSC، وأنها تحقق في الأمر وستستأنف عمليات الإيداع والسحب بمجرد إعادة تأمين المحفظة بالكامل. ونسبت الحادثة إلى مجموعة القراصنة الكورية الشمالية لازاروس.

3. أنواع المشاريع التي تعرضت للهجوم

ومقارنة بعام 2022 ومع عام 2023، أصبحت أنواع المشاريع التي تعرضت للهجوم أكثر اتساعًا، ولم تعد كمية الخسائر تتركز على أنواع معينة من المشاريع. بالإضافة إلى الأنواع الشائعة مثل DeFi، وCEX، وDEX، والسلاسل العامة، والجسور عبر السلاسل، والمحافظ، ستظهر هجمات القراصنة في عام 2023 أيضًا على منصات الدفع، ومنصات المقامرة، ووسطاء العملات المشفرة، والبنية التحتية، ومديري كلمات المرور، وأدوات التطوير، روبوتات MEV وروبوت TG وأنواع المشاريع الأخرى.

191 هجومًا في عام 2023 في مثلت مشاريع التمويل اللامركزي 130 مرة (حوالي 68%)، مما يجعلها نوع المشروع الأكثر تعرضًا للهجوم. يبلغ إجمالي الخسارة الناجمة عن هجمات التمويل اللامركزي حوالي 408 مليون دولار أمريكي، وهو ما يمثل 29.2% من إجمالي الخسائر، وهو أيضًا نوع المشروع صاحب الخسارة الأكبر.

كانت ثاني أكبر خسارة هي CEX (البورصة المركزية)، حيث تسببت تسع هجمات في خسارة إجمالية قدرها 275 مليون دولار أمريكي. بالإضافة إلى ذلك، وقع 16 هجومًا من نوع DEX (البورصة اللامركزية)، مما أدى إلى خسارة إجمالية تبلغ حوالي 85.68 مليون دولار. مجتمعة، ستشهد أنواع التبادل حوادث أمنية متكررة في عام 2023، ويعد أمن التبادل ثاني أكبر تحدٍ بعد أمان DeFi.

ترتيب مبلغ الخسارة وفي المركز الثالث جاءت السلسلة العامة، بخسائر بلغت حوالي 208 ملايين دولار أمريكي، ويرجع ذلك أساسًا إلى سرقة 200 مليون دولار أمريكي من شبكة Mixin.

في عام 2023، احتلت خسائر الجسور عبر السلاسل المرتبة الرابعة، وهو ما يمثل حوالي 7٪ من إجمالي الخسائر. في عام 2022، تسبب 12 حادثًا أمنيًا للجسور عبر السلاسل في خسارة إجمالية تبلغ حوالي 1.89 مليار دولار أمريكي، وهو ما يمثل 52.5% من إجمالي الخسارة في ذلك العام. انخفاض كبير في الحوادث الأمنية للجسور عبر السلسلة في عام 2023.

المرتبة الخامسة هي منصة الدفع المشفرة. أدى حادثان أمنيان (Alphapo وCoinsPaid) إلى خسارة إجمالية تبلغ حوالي 97.3 مليون دولار أمريكي. خلف الكواليس لهذين الحادثين حوادث أشار المتسللون جميعًا إلى منظمة Lazarus الكورية الشمالية APT.

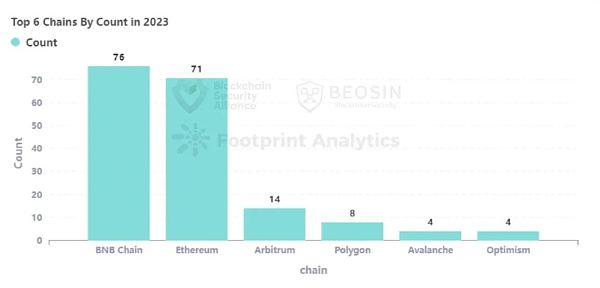

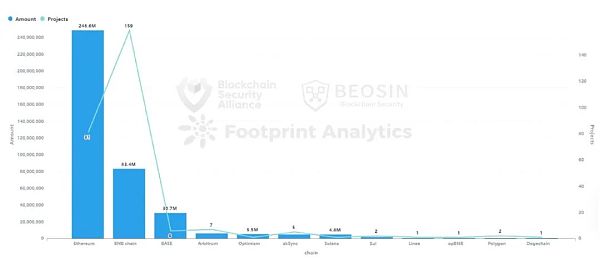

4. مقدار الخسارة لكل سلسلة

بالمقارنة مع عام 2022، فإن أنواع السلاسل العامة التي وقعت فيها الهجمات في عام 2023 هي أيضًا أكثر اتساعًا، ويرجع ذلك أساسًا إلى حقيقة حدوث العديد من التسريبات للمفاتيح الخاصة لـ CEX في عام 2023، مما تسبب في خسائر في سلاسل متعددة. الخمسة الأوائل من حيث مقدار الخسارة هم Ethereum، وMixin، وHECO، وBNB Chain، وTRON؛ والخمسة الأوائل من حيث عدد أحداث الهجوم هي BNB Chain، وEthereum، وArbitrum، وPolygon، وOptimism، وAvalanche ( تعادل في المركز الخامس)).

و 2022 كما هو الحال في العام الماضي، لا تزال إيثريوم هي السلسلة العامة التي تعاني من أكبر قدر من الخسائر. تسببت 71 هجمة على إيثريوم في خسائر بقيمة 766 مليون دولار، وهو ما يمثل 54.9% من إجمالي الخسائر لهذا العام.

احتلت خسائر سلسلة Mixin المرتبة الثانية، حيث وصلت الخسائر الناجمة عن حادث أمني واحد إلى 200 مليون دولار. وفي المركز الثالث جاءت شركة HECO بخسائر بلغت حوالي 92.6 مليون دولار.

لقد وصلت الهجمات على سلسلة BNB 76 مرة، وهو ما يمثل 39.8% من إجمالي عدد أحداث الهجوم، وهو أكبر عدد من أحداث الهجوم بين جميع منصات السلسلة. تبلغ الخسارة الإجمالية لسلسلة BNB ما يقرب من 70.81 مليون دولار أمريكي، مع تركز الغالبية العظمى من الأحداث (88٪) على أقل من مليون دولار أمريكي.

5. تحليل تقنيات الهجوم

ومقارنة بعام 2022 مع عام 2023، أصبحت أساليب الهجوم أكثر تنوعًا، لا سيما تمت إضافة مجموعة متنوعة من أساليب هجوم Web2، بما في ذلك:هجمات قواعد البيانات، وهجمات سلسلة التوريد، وهجمات مزودي خدمات الطرف الثالث، وهجمات الوسيط، وهجمات DNS الهجمات والهجمات الأمامية وما إلى ذلك.

2023 , تسببت 30 حادثة تسرب للمفاتيح الخاصة في خسارة إجمالية قدرها 627 مليون دولار أمريكي، وهو ما يمثل 44.9% من إجمالي الخسارة، وكانت طريقة الهجوم هي التي تسببت في أكبر قدر من الخسائر. تشمل تسريبات المفاتيح الخاصة التي تسببت في خسائر كبيرة: Poloniex (126 مليون دولار أمريكي)، HTX & Heco Bridge (110 مليون دولار أمريكي)، CoinEx (70 مليون دولار أمريكي)، Atomic Wallet (67 مليون دولار أمريكي)، Alphapo (60 مليون دولار أمريكي) . ترتبط معظم هذه الحوادث بمجموعة Lazarus الكورية الشمالية التي تعمل بتقنية APT.

ضعف العقد ويعد الاستغلال هو أسلوب الهجوم الأكثر شيوعًا، فمن بين 191 هجومًا، جاء 99 هجومًا من استغلال ثغرات العقود، وهو ما يمثل 51.8%. وبلغ إجمالي الخسارة الناجمة عن ثغرات العقود 430 مليون دولار أمريكي، لتحتل المرتبة الثانية من حيث حجم الخسارة.

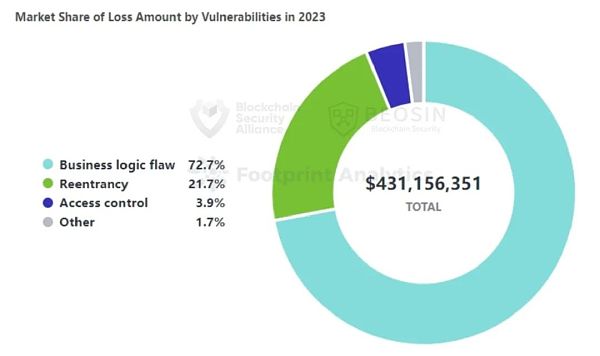

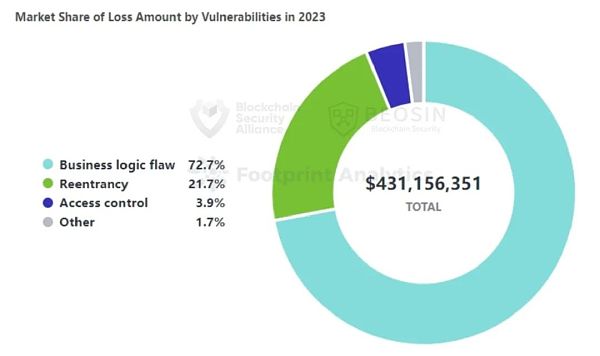

وفقًا لتحليل الثغرات الأمنية، فإن أكثر الثغرات التي تحدث بشكل متكرر وتتسبب في معظم الخسائر هي الثغرات الأمنية في منطق الأعمال. حوالي 72.7% من الخسائر في حوادث ثغرات العقود تأتي من ثغرات منطق الأعمال . وبلغ إجمالي الخسائر حوالي 313 مليون دولار أمريكي. ثغرة العقد التي تمثل ثاني أكبر خسارة هي إعادة الدخول، حيث تسببت 13 ثغرة في إعادة الدخول في خسائر تبلغ حوالي 93.47 مليون دولار أمريكي.

6. تحليل تقنيات الهجوم النموذجية

6.1 Euler حادثة الأمن المالي

ملخص الحدث

13 مارس، على سلسلة Ethereum تعرض مشروع الإقراض Euler Finance لهجوم مفاجئ على القروض وبلغت الخسارة 197 مليون دولار أمريكي.

في 16 مارس، عرضت مؤسسة أويلر مكافأة قدرها مليون دولار أمريكي مقابل معلومات من شأنها أن تساعد في القبض على المتسلل وإعادة الأموال المسروقة.

في 17 مارس، غرد مايكل بنتلي، الرئيس التنفيذي لشركة Euler Labs، قائلاً إن شركة Euler "كانت دائمًا مشروعًا واعيًا بالأمن". من مايو 2021 إلى سبتمبر 2022، تلقت Euler Finance 10 عمليات تدقيق من 6 شركات أمنية تعمل بتقنية blockchain بما في ذلك Halborn وSolidified وZK Labs وCertora وSherlock وOmnisica.

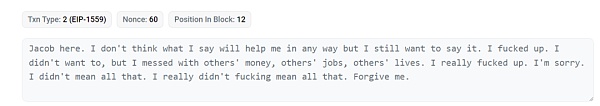

من 18 مارس إلى 4 أبريل، بدأ المهاجمون في إعادة الأموال واحدًا تلو الآخر. خلال هذه الفترة، اعتذر المهاجم من خلال رسالة على السلسلة، قائلًا إنه "عطل أموال الآخرين، وعمل الآخرين، وحياة الآخرين" وطلب المغفرة من الجميع.

4 أبريل، قالت شركة Euler Labs على تويتر أنه بعد مفاوضات ناجحة، أعاد المهاجمون جميع الأموال المسروقة.

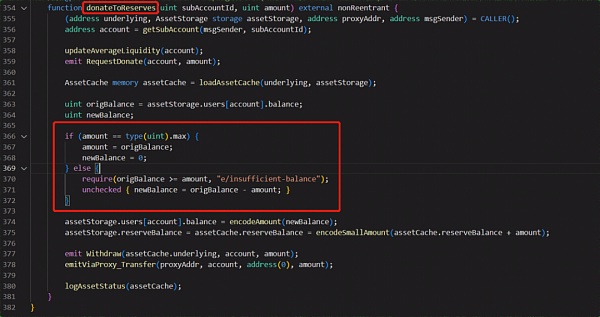

تحليل الثغرات الأمنية

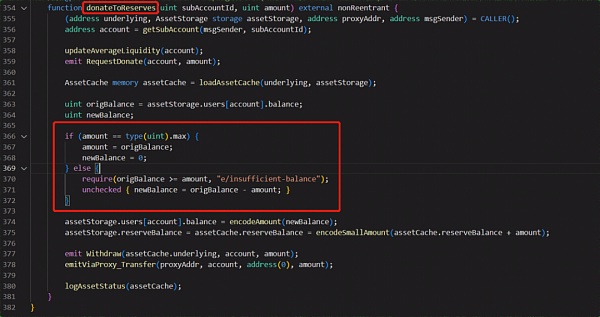

في هذا الهجوم، لم تقم وظيفة donateToReserves الخاصة بعقد Etoken بالتحقق بشكل صحيح من عدد الرموز المميزة التي يحتفظ بها المستخدم فعليًا ودفتر الأستاذ الخاص به. بعد التبرع الحالة الصحية. استغل المهاجم هذه الثغرة الأمنية وتبرع بـ 100 مليون eDAI، لكن في الواقع تعهد المهاجم بمبلغ 30 مليون DAI فقط.

نظرًا لأنه بعد التبرع، تكون الحالة الصحية لدفتر الأستاذ الخاص بالمستخدم مستوفية لشروط التصفية، ويتم تفعيل عقد القرض للتصفية. أثناء عملية التصفية، سيتم نقل eDAI وdDAI إلى عقد التصفية. ومع ذلك، نظرًا لأن مبلغ الديون المعدومة كبير جدًا، فإن عقد التصفية سيطبق الحد الأقصى للخصم للتصفية. بعد التصفية، يشتمل عقد التصفية على 310.93 مليون eDAI و259.31 مليون dDAI.

في هذا الوقت، تمت استعادة صحة دفتر الأستاذ الخاص بالمستخدم ويمكن للمستخدم سحب الأموال. المبلغ الذي يمكن سحبه هو الفرق بين eDAI وdDAI. ولكن في الواقع لا يوجد سوى 38.9 مليون DAI في المجمع، لذلك يمكن للمستخدمين سحب هذا المبلغ فقط.

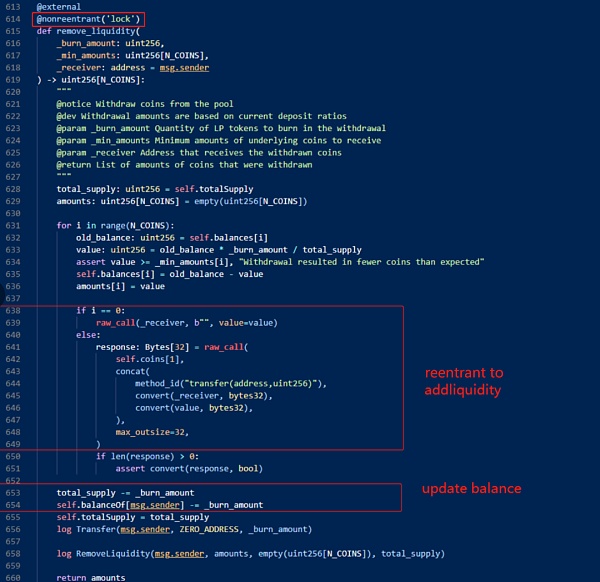

6.2 حادثة أمنية Vyper/Curve

ملخص الحدث

في 31 يوليو، تم إصدار لغة برمجة الإيثريوم Vyper. وفقًا للتغريدة، تحتوي إصدارات Vyper 0.2.15 و0.2.16 و0.3.0 على ثغرات أمنية في قفل إعادة الدخول. ذكرت شركة Curve أن مجموعات متعددة من العملات المستقرة تستخدم Vyper 0.2.15 (CRV/alETH/msETH/pETH) تعرضت للهجوم، وبلغ إجمالي الخسائر 73 مليون دولار أمريكي. وبعد ذلك، استعاد المتسللون ما يقرب من 52.3 مليون دولار أمريكي.

تحليل الثغرات الأمنية< /strong>

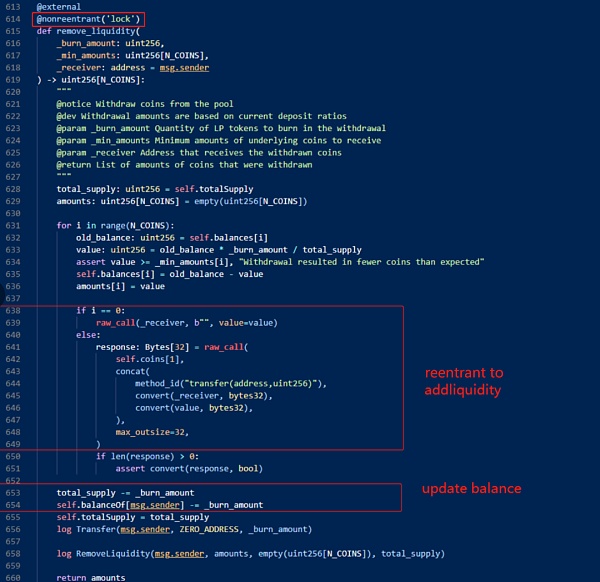

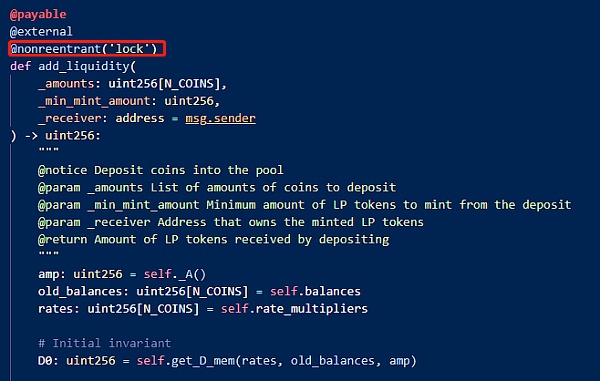

ينتج هذا الهجوم بشكل أساسي عن فشل قفل مكافحة إعادة الدخول لـ Vyper 0.2.15. يقوم المهاجم بإزالة السيولة عن طريق إعادة الدخول عند استدعاء وظيفة إزالة_السيولة لتجمع السيولة ذي الصلة. تقوم وظيفة add_liquidity بإضافة السيولة، وبما أنه يتم تحديث الرصيد قبل إعادة إدخال وظيفة add_liquidity، يحدث خطأ في حساب السعر.

7. عكسي تحليل ومراجعة حوادث غسيل الأموال النموذجية

7.1 سرقة المحفظة الذرية case< /strong>

وفقًا لمنصة مراقبة المخاطر الأمنية والتحذير والحظر التابعة لشركة Beosin EagleEye، تعرضت Atomic Wallet للهجوم في أوائل يونيو من هذا العام وفقًا لإحصائيات فريق Beosin، استنادًا إلى معلومات الضحية المعروفة التي أبلغت عن السلسلة، بلغت الأضرار الناجمة عن هذا الهجوم ما لا يقل عن 67 مليون دولار أمريكي.

وفقًا لتحليل فريق Beosin، فإن السلسلة المتورطة في حادثة السرقة هذه تضم حتى الآن إجمالي 21 سلسلة بما في ذلك BTC وETH وTRX. وتركزت الأموال المسروقة بشكل أساسي على سلسلة إيثريوم. من بينها:

وجدت سلسلة Ethereum أن الأموال المسروقة تبلغ قيمتها 16,262 ETH من العملة الافتراضية، أي حوالي 30 مليون دولار أمريكي.

تبلغ قيمة الأموال المسروقة المعروفة من Tron Chain 251335387.3208 TRX من العملة الافتراضية، أي حوالي 17 مليون دولار أمريكي.

تبلغ الأموال المسروقة المعروفة لسلسلة BTC ما قيمته 420.882 بيتكوين من العملة الافتراضية، أي ما يعادل 12.6 مليون دولار أمريكي.

تبلغ قيمة الأموال المسروقة المعروفة لسلسلة BSC 40.206266 BNB من العملة الافتراضية.

السلسلة المتبقية عشرة آلاف دولار أمريكي

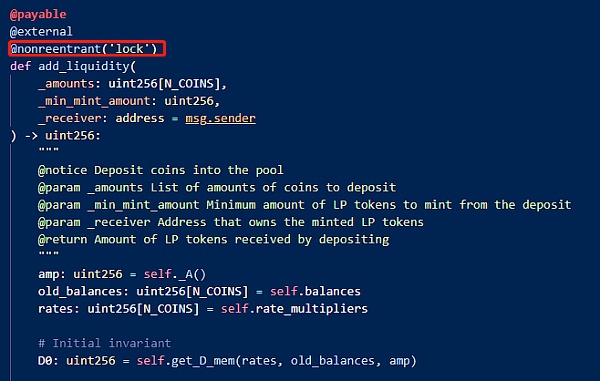

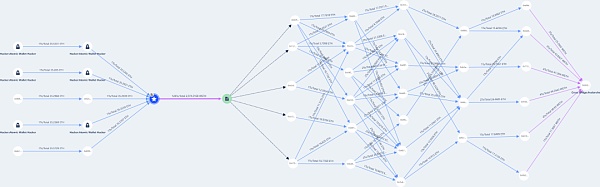

نستخدم مثال غسيل الأموال في سلسلة إيثريوم

في عملية القراصنة للأموال المسروقة، كان الإيثيريوم هناك طريقتان رئيسيتان لمهاجمة السلسلة:

استخدم Avalanche لغسل الأموال عبر الإنترنت. أموال السلسلة بعد تفريقها من خلال العقود

وفقًا لتحليل فريق Beosin، سيقوم المتسللون أولاً بإزالة جميع الأموال الموجودة في المحفظة، ويتم استبدال العملة القيمة بشكل موحد بالعملة الرئيسية للسلسلة العامة، وبعد ذلك تم جمعها من خلال عقدين.

سيقوم عنوان العقد بتعبئة ETH في WETH من خلال طبقتين من النقل، ثم ينقل WETH إلى العقد المستخدم لتوزيع ETH، ونقله إلى عنوان محفظة Avalanche لـ Cross Bridge من خلال ما يصل إلى 5 طبقات من النقل. يتم تنفيذ العمليات عبر السلسلة في Avalanche، ولا تستخدم هذه العملية عبر السلسلة العقود وتنتمي إلى نوع المعاملة المحاسبية الداخلية في Avalanche.

مخطط رابط Ethereum كما يلي:

اتفاقية التجميع 1:

0xe07e2153542eb4b768b4d73081143c90d25f1d58 تتضمن إجمالي 3357.0201 إيثريوم

بعد التبديل إلى WETH، قم بتحويله إلى العقد 0x3c3ed2597b140f31241281523952e936037cbed3

الخريطة التفصيلية لمسار بيع البضائع المسروقة هي كما يلي:

< img src="https://img.jinse.cn/7055101_image3.png">

اتفاقية التجميع 2: 0x7417b428f597648d1472945ff434c395cca73245 تتضمن إجمالي 3009.8874 إيثريوم

< /p>

تحول المتسلل إلى WETH ونقله إلى العقد 0x20deb1f8e842fb42e7af4c1e8e6ebfa9d6fde5a0

التفاصيل خريطة مسار بيع البضائع المسروقة هي كما يلي:

تم تأكيد عقدين تجميعيين من خلال الاتفاق على مصدر رسوم المعالجة، وبعضها لم يتم إخفاء عنوان سلوك المعاملة. مسار رسوم المناولة كما يلي:

< p>بالإضافة إلى ذلك، في سلسلة إيثريوم، قام المتسللون أيضًا بغسل الأموال من خلال بروتوكولات وعمليات تبادل مختلفة عبر السلاسل، المبلغ الحالي المشترك في هذا الجزء هو 9896 ETH، وسيتم جمع هذا الجزء من خلال عناوين تجميع متعددة.

خلال الحادث بأكمله، كان هناك العديد من القنوات التي يستخدمها المتسللون لغسل الأموال، وذلك بشكل رئيسي من خلال حسابات الصرف المختلفة، ولكن أيضًا بشكل مباشر من خلال عقود الجسر عبر السلاسل. لتحليل تدفقات الأموال على السلاسل الأخرى، انقر هنا: سرقة محفظة تنطوي على ما لا يقل عن 60 مليون دولار أمريكي، BeosinKYT يأخذك عبر إجراءات غسيل الأموال التي يتبعها المتسللون

تحليلات أخرى لحالات مكافحة غسيل الأموال:

< strong>تعرض موقع Stake.com واحد للهجوم وخسر 40 مليون دولار أمريكي. يساعدك Beosin KYT/AML على تتبع تدفق الأموال المسروقة

2 يقوم Beosin KYT بتحليل تدفق رأس المال وراء أزمة JPEX. كيف يمكن للمستخدمين تحليل البيانات الموجودة على السلسلة لتحسين أمان الأصول؟

3 بعد الهجوم على Poly Network، سيساعدك Beosin KYT/AML على تتبع تدفق الأموال المسروقة. اكتشف المزيد من حيل المتسللين

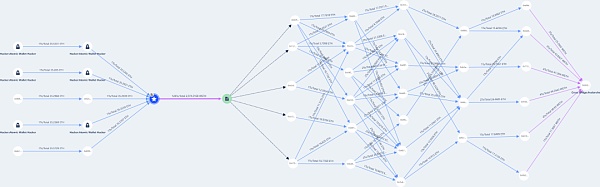

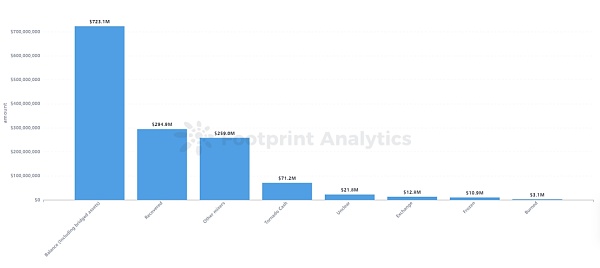

8. تحليل تدفق الأموال للأصول المسروقة

من بين الأموال المسروقة طوال عام 2023، بقي ما يقرب من 723 مليون دولار أمريكي في عناوين المتسللين (بما في ذلك التحويلات من خلال السلاسل المتقاطعة والتوزيع إلى عناوين متعددة)، وهو ما يمثل 51.8% من إجمالي الأموال المسروقة. مقارنة بالعام الماضي، من المرجح أن يستخدم المتسللون هذا العام سلاسل متعددة متعددة لغسل الأموال ونشر الأموال المسروقة على العديد من العناوين. لا شك أن الزيادة في العناوين وتعقيد مسارات غسيل الأموال ستجعل التحقيقات أكثر صعوبة بالنسبة لأطراف المشروع والهيئات التنظيمية.

حوالي 295 مليون دولار أمريكي وتم استرداد الأموال المسروقة بنسبة 21.1% تقريبًا. وفي عام 2022، تم استرداد 8% فقط من الأموال. يعد استرداد الأموال المسروقة في عام 2023 أفضل بكثير مما كان عليه في عام 2022، حيث يأتي معظمها من العوائد المتفاوض عليها عبر السلسلة.

تم تحويل ما يقرب من 330 مليون دولار أمريكي من الأموال المسروقة إلى الخلاطات على مدار العام (تم تحويل ما يقرب من 71.16 مليون دولار أمريكي إلى تورنادو كاش، و259 مليون دولار أخرى تم تحويلها إلى منصات خلط أخرى)، وهو ما يمثل 23.6% من إجمالي الأموال المسروقة. إجمالي الأموال المسروقة. وهذه النسبة أقل بكثير من نسبة العام الماضي البالغة 38.7%. منذ أن فرض مكتب مراقبة الأصول الأجنبية الأمريكي عقوبات على Tornado Cash في أغسطس 2022، انخفض مبلغ الأموال المسروقة المحولة إلى Tornado Cash بشكل كبير، وتم استبداله بزيادة في استخدام منصات خلط العملات الأخرى، مثل Sinbad وFixedFloat وما إلى ذلك. وفي نوفمبر/تشرين الثاني 2023، أضاف مكتب مراقبة الأصول الأجنبية الأمريكي "سندباد" إلى قائمة العقوبات، واصفا إياه بأنه "أداة غسل الأموال الرئيسية لمنظمة لازاروس الكورية الشمالية".

بالإضافة إلى ذلك، تم تحويل مبلغ صغير من الأموال المسروقة (12.79 مليون دولار أمريكي) إلى البورصة، كما تم تجميد مبلغ صغير من الأموال المسروقة (10.9 مليون دولار أمريكي).

9. تحليل حالة تدقيق المشروع

من بين 191 حادثة هجوم، لم يتم تدقيق أطراف المشروع في 79 حادثة، كما تم تدقيق أطراف المشروع في 101 حادثة. إن نسبة أطراف المشروعات التي تمت مراجعتها هذا العام أعلى قليلاً من العام الماضي (كانت نسبة المشروعات التي تمت مراجعتها / غير المراجعة في العام الماضي هي نفسها تقريبًا).

79 لا من بين في المشاريع التي تمت مراجعتها، شكلت حوادث ضعف العقود 47 حالة (59.5٪). ويشير هذا إلى أن المشاريع التي لا تخضع لعمليات تدقيق تكون أكثر عرضة للمخاطر الأمنية المحتملة. بالمقارنة، شكلت حوادث ضعف العقود 51 (50.5%) من أصل 101 مشروعًا تمت مراجعته. وهذا يوضح أن التدقيق يمكن أن يحسن أمان المشروع إلى حد ما.

ومع ذلك، نظرًا لعدم وجود معايير تنظيمية كاملة في سوق Web3، فإن جودة التدقيق غير متساوية، والنتائج النهائية بعيدة كل البعد عن المتوقع. من أجل ضمان أمن الأصول بشكل فعال، يوصى بأن يجد المشروع شركة أمنية محترفة لإجراء التدقيق قبل الاتصال بالإنترنت. تلتزم Beosin، باعتبارها شركة رائدة عالميًا في مجال أمن blockchain، بالتطوير الآمن لنظام Web3 البيئي، وقد قامت بمراجعة أكثر من 3000 عقد ذكي وشبكات رئيسية عامة، بما في ذلك PancakeSwap وRonin Network وOKCSwap وما إلى ذلك. يمكن لشركة Beosin، باعتبارها شركة أمنية موثوقة تعمل بتقنية blockchain، أن تقدم لأطراف المشروع خدمات تدقيق أمني ممتازة.

10. تحليل البساط

2023 في عام 2020، راقبت منصة EagleEye التابعة لشركة Beosin إجمالي 267 حادثة بيئية لسحب البساط من Web3، بقيمة إجمالية تبلغ حوالي 388 مليون دولار أمريكي، بانخفاض قدره 8.7% تقريبًا عن عام 2022.

من حيث المبلغ 267 من بين حوادث سحب السجادة، كانت قيمة 233 حادثة (87%) أقل من مليون دولار أمريكي، وهي نفس النسبة تقريبًا كما كانت في عام 2022. هناك 4 مشاريع تتضمن أكثر من 10 ملايين دولار أمريكي، بما في ذلك Multichain (210 مليون دولار أمريكي)، وFintoch (31.6 مليون دولار أمريكي)، وBALD (23 مليون دولار أمريكي)، وPEPE (15.5 مليون دولار أمريكي).

استحوذت مشاريع Rug Pull على سلسلة BNB وEthereum على 92.3% من العدد الإجمالي، 159 و81 على التوالي. لقد حدث أيضًا عدد صغير من أحداث Rug Pull في سلاسل عامة أخرى، بما في ذلك: Arbitrum، وBASE، وSui، وzkSync، وما إلى ذلك.

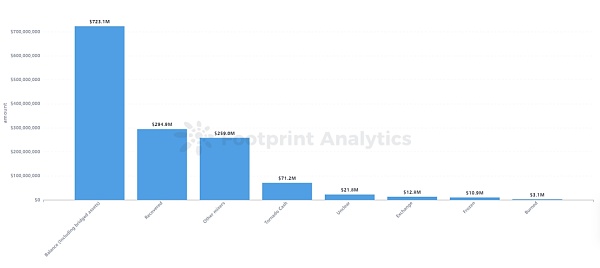

11. بيانات الجرائم في صناعة التشفير العالمية لعام 2023

في عام 2023، وصل حجم الجريمة في صناعة التشفير العالمية إلى رقم مذهل قدره 65.688 دولارًا أمريكيًا مليار دولار، مقارنة مع 13.76 مليار دولار في 2022 بارتفاع نحو 377%. في حين أن حجم هجمات القرصنة على السلسلة قد انخفض بشكل كبير، فقد زادت حالات الجريمة في مجالات أخرى من العملات المشفرة بشكل ملحوظ. وكانت الزيادة الأكبر في المقامرة عبر الإنترنت، والتي وصلت إلى 54.9 مليار دولار أمريكي. وفيما يلي غسل الأموال (حوالي 4 مليارات دولار أمريكي)، والاحتيال (حوالي 2.05 مليار دولار أمريكي)، والمخططات الهرمية (حوالي 1.43 مليار دولار أمريكي)، وهجمات القرصنة (حوالي 1.39 مليار دولار أمريكي).

مع النظام التنظيمي العالمي للتشفير مع تحسن العملة المشفرة والحملة المتعمقة على جرائم العملة المشفرة، في عام 2023، كشفت الشرطة في جميع أنحاء العالم عن عدد من القضايا الكبرى التي تنطوي على مئات الملايين من الدولارات. فيما يلي مراجعة لبعض الحالات النموذجية:

رقم 1 في يوليو 2023، قامت شرطة هوبي في الصين بتفكيك "أول قضية عملة افتراضية" في البلاد، تتعلق بـ 400 مليار يوان (حوالي 54.9 مليار دولار). وقد شارك أكثر من 50 ألف شخص في قضية المقامرة عبر الإنترنت هذه. وكان الخادم موجودًا خارج الصين. وتم إرسال الجاني الرئيسي تشيو مومو وآخرين للمحاكمة وفقًا للقانون.

رقم 2: في أغسطس 2023، حققت السلطات السنغافورية في أكبر قضية غسيل أموال في التاريخ، حيث وصل المبلغ المعني إلى 2.8 مليار دولار سنغافوري، وكانت طريقة غسيل الأموال تتم بشكل أساسي من خلال العملة الافتراضية.

رقم 3 في مارس 2023، أطلقت شرطة جيانغسو في الصين دعوى عامة ضد عملية احتيال "المضاربة بالعملة" التي قام بها Ubank، والتي تضمنت حجم معاملات مخطط هرمي يزيد عن 10 مليارات يوان (حوالي 1.4 مليار دولار أمريكي).

رقم 4 في ديسمبر 2023، وفقًا لبيان صادر عن مكتب المدعي العام الأمريكي للمنطقة الشرقية من نيويورك، أقر المؤسس المشارك لبورصة العملات الافتراضية "بيتزلاتو" بأنه مذنب في قضية 700 مليون دولار أمريكي. تهم غسيل الأموال.

رقم 5 في يوليو 2023، ألقت الشرطة الفيدرالية البرازيلية القبض على عصابتين إجراميتين لتهريب المخدرات، وتحويل ما مجموعه أكثر من 417 مليون دولار أمريكي وتقديم خدمات غسيل الأموال من خلال الأصول المشفرة.

رقم 6 في فبراير 2023، وفقًا للائحة الاتهام في ولاية أوريغون، تم اتهام مؤسس Forsage فيما يتعلق بمخطط DeFi Ponzi بقيمة 340 مليون دولار.

رقم 7 في نوفمبر 2023، ألقت الشرطة في هيماشال براديش بالهند القبض على 18 شخصًا في قضية احتيال بالعملات المشفرة بقيمة 300 مليون دولار.

رقم 8 في أغسطس 2023، اتهمت الشرطة الإسرائيلية رجل الأعمال موشيه حجيج وشركائه بالاحتيال على المستثمرين بمبلغ 290 مليون دولار في العملات المشفرة.

رقم 9 في يونيو 2023، كشفت الشرطة التايلاندية عن قضية احتيال مشتبه بها في العملات المشفرة، ومن المحتمل أن يتجاوز المبلغ المعني 10 مليار باهت (حوالي 288 مليون دولار أمريكي).

رقم 10 في أكتوبر 2023، تم الاشتباه في قيام JPEX، وهي منصة تداول الأصول الافتراضية في هونغ كونغ، بالاحتيال، حيث ألقت الشرطة القبض على إجمالي 66 شخصًا، بما في ذلك مبلغ يصل إلى حوالي 1.6 مليار دولار هونج كونج. (حوالي 205 مليون دولار أمريكي).

2023 هو عام الارتفاع الكبير في جرائم العملات المشفرة. إن تكرار حدوث عمليات الاحتيال والمخططات الهرمية يعني أيضًا أن احتمال تعرض المستخدمين العاديين لخسائر في الأصول قد زاد بشكل كبير. لذلك، من الضروري تعزيز تنظيم صناعة العملات المشفرة. يمكننا أن نرى أن الهيئات التنظيمية العالمية بذلت الكثير من الجهود لتنظيم العملة المشفرة هذا العام، ولكن لا يزال هناك طريق طويل لنقطعه قبل إنشاء نظام بيئي كامل وآمن ومتطور بشكل إيجابي.

12. ملخص لحالة أمان Web3 Blockchain في عام 2023

في عام 2023، انخفضت أنشطة القرصنة على السلسلة وعمليات التصيد الاحتيالي وحوادث Rug Pull الخاصة بحزب المشروع بشكل ملحوظ مقارنة بعام 2022. انخفض حجم خسائر هجمات القراصنة بنسبة 61.3%، كما تغيرت طريقة الهجوم الأكثر تكلفة أيضًا من استغلال الثغرات الأمنية في العقد العام الماضي إلى تسرب المفتاح الخاص هذا العام. تشمل الأسباب الرئيسية لهذا التغيير ما يلي:

1. بعد أنشطة القرصنة المتفشية في العام الماضي، أولى نظام Web3 البيئي بأكمله مزيدًا من الاهتمام للأمان هذا العام، وقام الجميع بدءًا من أطراف المشروع إلى شركات الأمان بإجراء تحسينات في جميع الجوانب. الجهود،مثل المراقبة في الوقت الفعلي على السلسلة، وإيلاء المزيد من الاهتمام لعمليات التدقيق الأمني، والتعلم النشط من حوادث استغلال الثغرات الأمنية في العقود السابقة. وهذا يجعل سرقة الأموال من خلال ثغرات العقود أصعب من العام الماضي.

2. تعزيز الرقابة العالمية وتحسين تكنولوجيا مكافحة غسيل الأموال. ويمكن ملاحظة أنه تم استرداد 21.1% من الأموال المسروقة في عام 2023، وهو أفضل بكثير مما كان عليه في عام 2022. مع فرض عقوبات على منصات خلط العملات مثل Tornado Cash وSinbad من قبل الولايات المتحدة، أصبحت مسارات غسيل الأموال التي يستخدمها المتسللون أكثر تعقيدًا. وفي الوقت نفسه، شهدنا أيضًا أخبارًا عن اعتقال قراصنة من قبل الشرطة المحلية، وهو ما له تأثير رادع معين على المتسللين.

3. تأثير سوق العملات المشفرة الهابط في بداية العام. وانخفض العائد المتوقع للقراصنة من سرقة الأصول من مشاريع Web3، مما أدى إلى إضعاف نشاط القراصنة. وقد أدى ذلك أيضًا إلى أن المتسللين لم يعودوا مقتصرين على مهاجمة التمويل اللامركزي، والجسور عبر السلاسل، والبورصات، وما إلى ذلك، بل تحولوا إلى منصات الدفع، ومنصات المقامرة، ووسطاء العملات المشفرة، والبنية التحتية، ومديري كلمات المرور، وأدوات التطوير، وروبوتات MEV، وروبوتات TG، إلخ.اكتب.

ما يختلف عن الانخفاض الكبير في أنشطة القراصنة في السلسلة هو الزيادة الكبيرة في الأنشطة الإجرامية الخفية خارج السلسلة، مثل المقامرة عبر الإنترنت وغسل الأموال والمخططات الهرمية وما إلى ذلك. نظرًا لعدم الكشف عن هوية العملات المشفرة، تميل الأنشطة الإجرامية المختلفة إلى استخدام العملات المشفرة في المعاملات. ومع ذلك، سيكون من الأحادية أن نعزو الزيادة في قضايا جرائم العملة الافتراضية فقط إلى عدم الكشف عن هويته وعدم الإشراف على العملات المشفرة. لا يزال السبب الأساسي يكمن في زيادة الأنشطة الإجرامية العالمية، وتوفر العملات الافتراضية قناة تمويل مخفية نسبيًا ويصعب تتبعها لهذه الأنشطة الإجرامية. في عام 2023، تباطأ النمو الاقتصادي العالمي بشكل ملحوظ وواجهت البيئة السياسية العديد من العوامل غير المستقرة، والتي ساهمت إلى حد ما في تصاعد الأنشطة الإجرامية العالمية. في ظل هذه التوقعات الاقتصادية، من المتوقع أن تظل الأنشطة الإجرامية العالمية عند مستوى عالٍ في عام 2024، مما يشكل اختبارًا قاسيًا لوكالات إنفاذ القانون العالمية والسلطات التنظيمية.

JinseFinance

JinseFinance