المؤلف: INSIGHTFUL; المترجم: Shenchao TechFlow

إخلاء المسؤولية

لا يوجد شيء مضمون في هذا الدليل ولم تتم كتابته من منظور "خبير في العملات المشفرة أو الأمن السيبراني" ولكنه يعتمد على التعلم المستمر من مصادر متعددة وتجربة شخصية.

على سبيل المثال، عندما دخلت هذا المجال لأول مرة، تم خداعي بسبب الخوف من تفويت الفرصة (FOMO) والجشع (احتيال البث المباشر المزيف وروبوت MEV المزيف) احتيال) لذلك أخذت الوقت الكافي لتعلم الأمان وإعداده وفهمه بعناية.

لا تكن ذلك الشخص الذي أُجبر على تعلم الأمان لأنه فقد كل شيء أو الكثير من أصوله.

هجوم هاكر أم خطأ مستخدم؟

يمكن تقسيم "هجمات المتسللين" أو التنازلات لجميع أنواع المحافظ أو الرموز المميزة أو NFTs بشكل عام إلى فئتين:

الموافقة على الرمز المميز

الموافقة على الرمز المميز هي الأذونات الفعلية التي تسمح عقد ذكي للوصول إلى نوع معين أو كمية معينة من الرموز المميزة في محفظتك ونقلها.

على سبيل المثال:

كمعلومات أساسية، كل شيء على شبكة Ethereum، باستثناء ETH، هو رمز ERC-20.

إحدى ميزات رموز ERC-20 هي القدرة على منح أذونات الموافقة للعقود الذكية الأخرى.

ستكون هذه الموافقات مطلوبة في مرحلة ما إذا كنت تريد المشاركة في تفاعلات DeFi الأساسية (مثل المبادلة أو توصيل الرموز المميزة).

NFTs هي رموز ERC-721 وERC-1155 على التوالي؛ وآليات الموافقة الخاصة بها مشابهة لـ ERC-20، ولكنها مخصصة لسوق NFT.

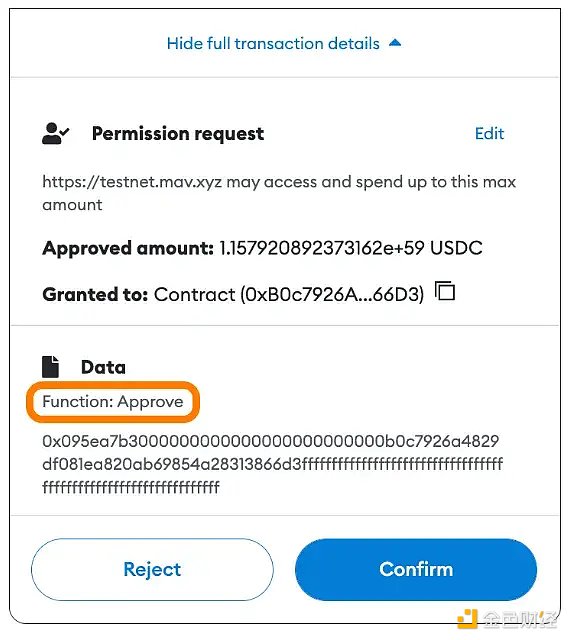

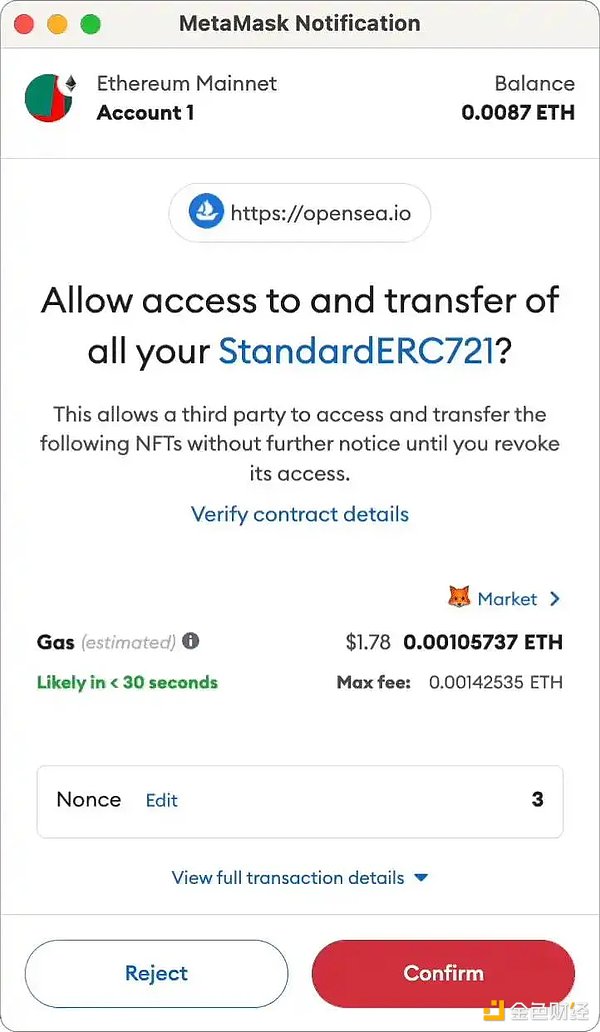

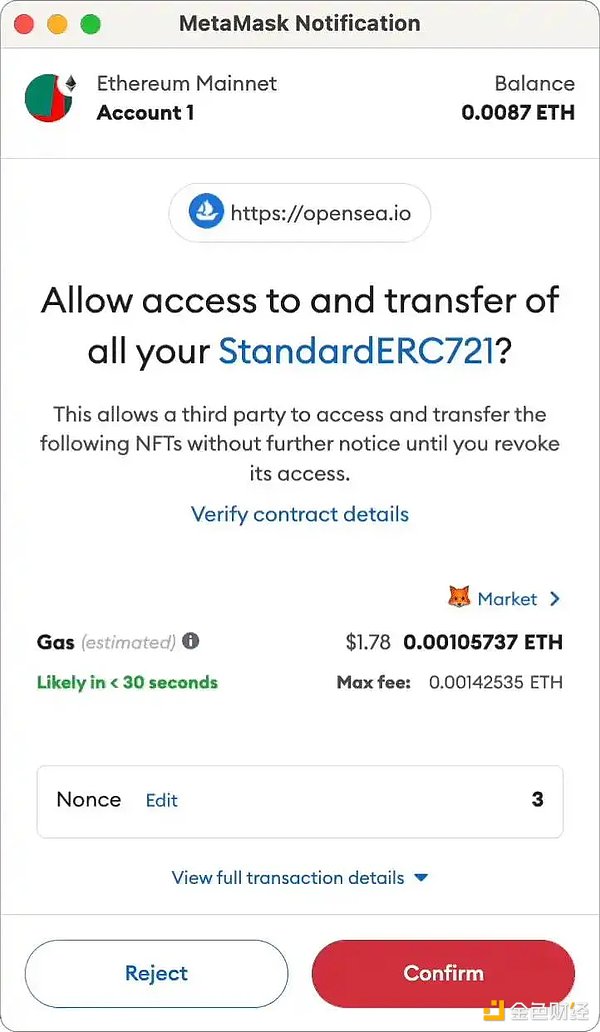

توفر المطالبة المبدئية للموافقة على الرمز المميز لـ MetaMask (MM) عدة أجزاء من المعلومات، وأكثرها صلة بما يلي:

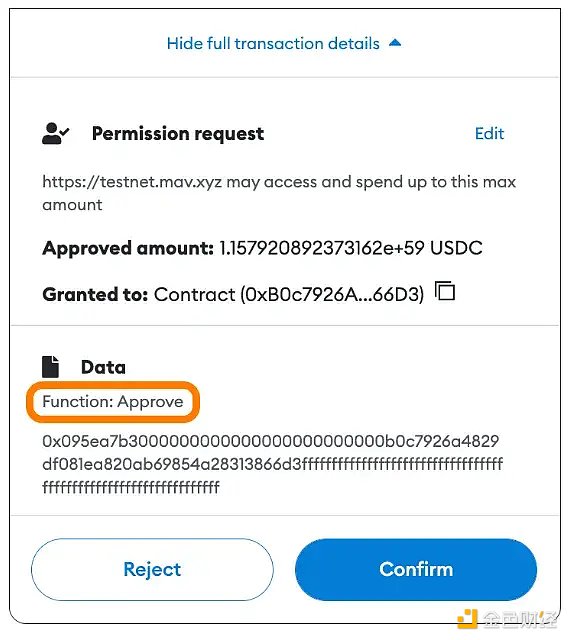

في القائمة المنسدلة للتفاصيل الكاملة، نرى معلومة إضافية: وظيفة الموافقة.

يجب أن تتمتع جميع الرموز المميزة لـ ERC-20 بخصائص وخصائص معينة كما هو موضح في معيار ERC-20.

إحدى هذه الميزات هي قدرة العقود الذكية على نقل الرموز المميزة بناءً على المبلغ المعتمد.

يكمن الخطر في هذه الموافقات في أنه إذا منحت أذونات رمزية لعقد ذكي ضار، فقد تتم سرقة أصولك أو استنفادها.

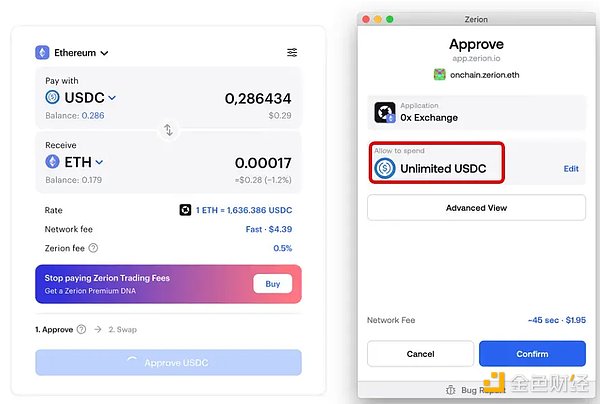

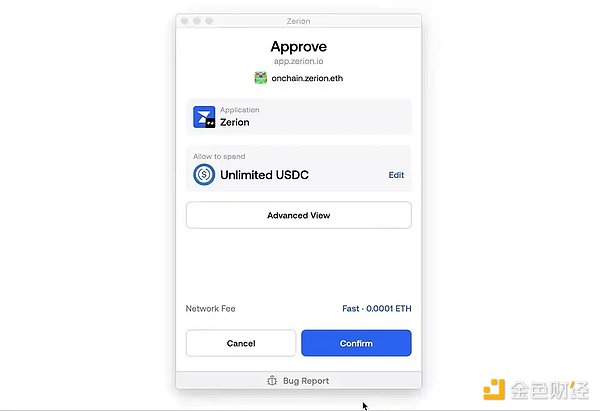

موافقة غير محدودة ومخصصة على الحدود (رموز ERC-20)

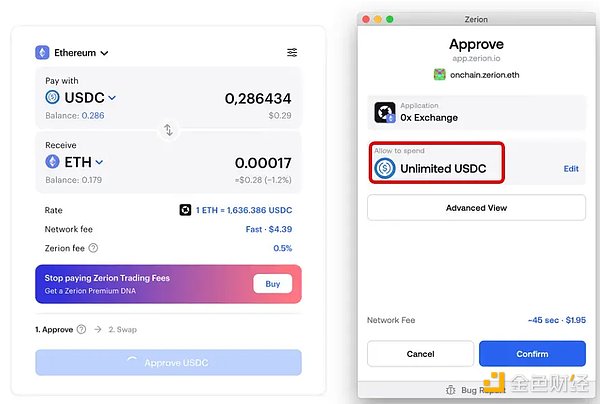

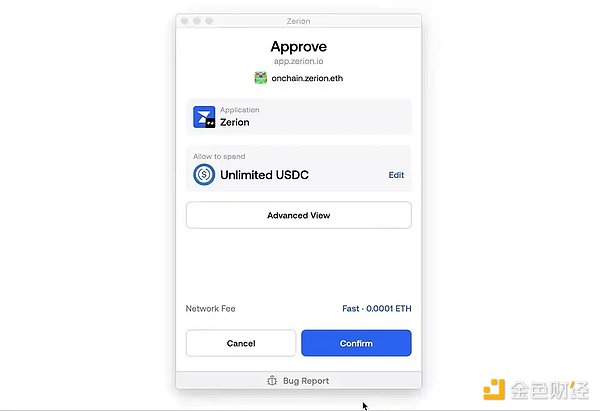

العديد من تطبيقات DeFi سيطالبك بالموافقة غير المحدودة على رموز ERC-20 بشكل افتراضي.

يتم ذلك لتحسين تجربة المستخدم حيث أنها أكثر ملاءمة ولا تتطلب موافقات إضافية في المستقبل، وبالتالي توفير الوقت وتكاليف الغاز.

لماذا يعد هذا مهمًا؟

السماح بالموافقة على عدد غير محدود من الرموز قد يعرض أموالك للخطر.

يؤدي تعيين الموافقة على الرمز المميز يدويًا إلى مبلغ محدد إلى الحد الأقصى لعدد الرموز المميزة التي يمكن أن ينقلها dApp دون توقيع موافقة جديدة أكبر.

وهذا يمكن أن يقلل من المخاطر التي تتعرض لها عند استغلال العقود الذكية. إذا منحت موافقة غير محدودة لتطبيق dApp وأصبح هذا التطبيق عرضة للخطر، فقد تفقد جميع الرموز المميزة المعتمدة من المحفظة التي تحتفظ بتلك الأصول ومنحت تلك الموافقة.

على سبيل المثال، واجهت Multichain WETH (WETH عبارة عن غلاف رمزي ERC-20 لـ ETH) مثل هذه الثغرة الأمنية.

تعرض هذا الجسر الشائع الاستخدام للهجوم بسبب إساءة استخدام حقوق الرموز غير المحدودة سابقًا، مما أدى إلى سرقة أموال المستخدمين.

فيما يلي مثال (باستخدام محفظة Zerion) يوضح كيفية تغيير الموافقة الافتراضية غير المحدودة إلى الموافقة اليدوية.

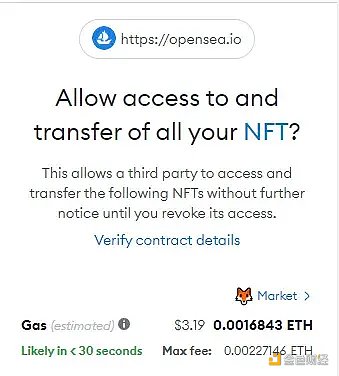

موافقة NFT

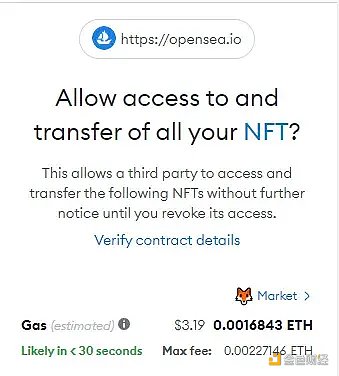

"setApprovalForAll" لـ NFT

هذه موافقة شائعة الاستخدام ولكنها قد تكون خطيرة ويتم منحها عادةً لسوق NFT موثوق به عندما تريد بيع NFT.

يمكّن هذا العقود الذكية في السوق من نقل NFTs الخاصة بك. لذا، عندما تبيع NFT لمشتري، يمكن للعقود الذكية في السوق نقل NFT تلقائيًا إلى المشتري.

تمنح هذه الموافقة الوصول إلى جميع رموز NFT المميزة لمجموعة محددة أو عنوان عقد.

ويمكن أيضًا استخدام هذا من خلال مواقع الويب أو العقود الضارة لسرقة NFTs الخاصة بك.

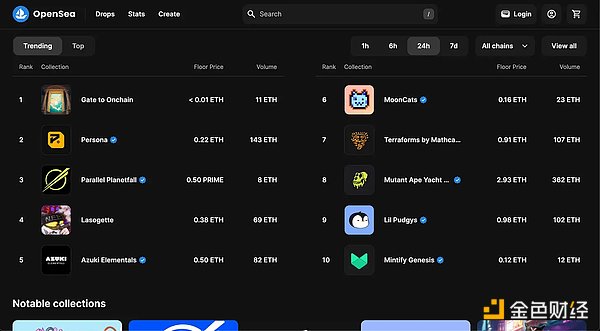

مثال على الجهات الفاعلة الضارة التي تسيء استخدام "setApprovalForAll"

الكلاسيكي "انكماش حساب المحفظة" في حالة الإرسال المجاني لـ FOMO يكون على النحو التالي:

زيارة المستخدم موقع ويب ضار يعتقدون أنه مشروع.

عندما يقومون بربط محفظتهم بموقع ويب، يمكن لموقع الويب عرض محتويات المحفظة فقط.

ومع ذلك، سيقوم موقع الويب الضار بفحص المحفظة بحثًا عن أعلى قيمة NFT ويطالب المستخدم بسحب عقد NFT هذا من عنوان MetaMask (MM) إلى "تعيين جميع الموافقات".

يعتقد المستخدمون أنهم يقومون بسك NFTs، لكنهم في الواقع يمنحون عقودًا ضارة إذنًا لنقل هذه الرموز المميزة.

ثم يسرق المحتال الرموز المميزة ويقوم بتصفيتها للمزايدة على OpenSea أو Blur قبل أن يتم وضع علامة على العنصر مسروقًا في المنتصف.

التوقيع والموافقة

الموافقة تتطلب دفع الغاز الرسوم، لأنها تنطوي على معالجة المعاملات.

لا يتطلب التوقيع طاقة ويستخدم عادةً لتسجيل الدخول إلى dApps لإثبات سيطرتك على المحفظة.

يعد التوقيع عمومًا عملية منخفضة المخاطر، ولكن قد يستمر استخدامه لاستغلال الموافقات الممنوحة مسبقًا للمواقع الموثوقة مثل OpenSea.

بالنسبة لرموز ERC-20، يمكنك أيضًا تعديل موافقاتك عبر التوقيعات غير الغازية، حيث تم تقديم وظيفة الأذونات مؤخرًا على Ethereum.

يمكنك رؤية ذلك إذا كنت تستخدم بورصة لامركزية (DEX) مثل 1 بوصة.

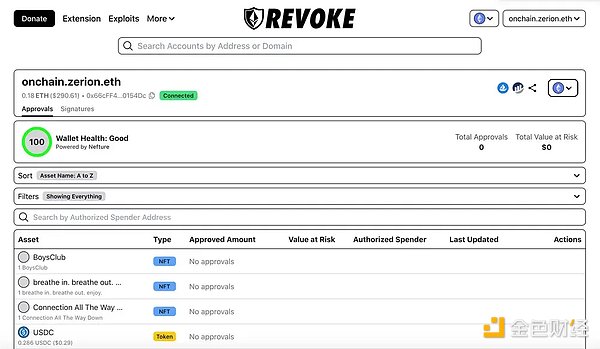

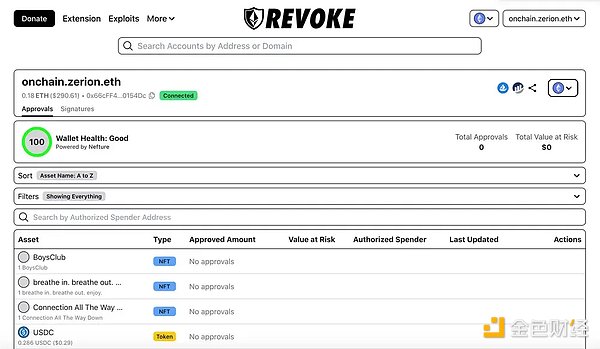

نقاط الموافقة على الرمز المميز

كن حذرًا عند إعطاء أي موافقة وتأكد من أنك تعرف ما تريد هي الرموز المميزة التي تمت الموافقة عليها والعقد الذكي (باستخدام etherscan).

الحد من مخاطر الموافقة:

استخدم محافظ متعددة (الموافقات خاصة بالمحفظة) - لا توقع على الموافقات لخزائنك أو محافظك ذات القيمة العالية.

من الناحية المثالية، قم بتقليل منح الموافقات غير المقيدة لرموز ERC-20 أو تجنبها تمامًا.

التحقق من الموافقات وإلغائها بشكل دوري عبر etherscan أو revoc.cash.

الأجهزة/المحفظة الباردة

المحفظة الساخنة اتصل بالإنترنت عبر جهاز الكمبيوتر أو الهاتف المحمول الخاص بك، ويتم تخزين المفاتيح وبيانات اعتماد المحفظة عبر الإنترنت أو محليًا في متصفحك.

المحافظ الباردة هي أجهزة يتم فيها إنشاء المفاتيح وتخزينها بالكامل دون اتصال بالإنترنت وتكون قريبة منك فعليًا.

بالنظر إلى أن تكلفة دفتر الأستاذ تبلغ حوالي 120 دولارًا أمريكيًا، إذا كان لديك أكثر من 1000 دولار أمريكي في العملات المشفرة، فمن المحتمل أن يتعين عليك شراء دفتر الأستاذ وإعداده. يمكنك توصيل محفظة Ledger الخاصة بك بـ MetaMask (MM) الخاص بك للاستمتاع بنفس وظائف المحافظ الساخنة الأخرى مع الحفاظ على مستوى الأمان.

يعد Ledger وTrezor من الخيارات الأكثر شيوعًا. أنا أحب Ledger لأنه يتمتع بأفضل توافق مع محافظ المتصفح (على غرار Rabby وMM).

أفضل الممارسات عند شراء دفتر الأستاذ

اشترِ دائمًا من الموقع الرسمي للشركة المصنعة، ولا تشترِ أبدًا الشراء على Ebay أو Amazon - قد يتم العبث بها أو تثبيت برامج ضارة عليها مسبقًا.

تأكد من إغلاق العبوة عند استلام السلعة.

في المرة الأولى التي تقوم فيها بإعداد دفتر الأستاذ، يقوم بإنشاء عبارة تذكيرية.

اكتب فقط عبارتك التذكيرية على ورق مادي، أو في المستقبل، على لوح فولاذي للتأكد من أن عبارتك التذكيرية مقاومة للماء والنار.

لا تقم أبدًا بتصوير أو كتابة العبارة التذكيرية على أي لوحة مفاتيح (بما في ذلك الهواتف المحمولة) - سيؤدي ذلك إلى تحويل العبارة التذكيرية إلى صيغة رقمية وستصبح محفظتك الباردة محفظة ساخنة غير آمنة.

لا يتم تخزين الأصول المشفرة في محافظ الأجهزة، ولكن "في" المحافظ التي يتم إنشاؤها من عبارات تذكيرية.

إن العبارة التذكيرية (12-24 كلمة) هي كل ما هو مطلوب ويجب حمايتها وتأمينها بأي ثمن.

يوفر التحكم الكامل والوصول إلى جميع المحافظ التي تم إنشاؤها بموجب هذه العبارة التذكيرية.

العبارة التذكيرية ليست خاصة بالجهاز ويمكنك "استيرادها" إلى محفظة جهاز أخرى كنسخة احتياطية إذا لزم الأمر.

في حالة فقدان العبارة التذكيرية أو تلفها، كما تم فقدان أو تلف أو قفل محفظة الأجهزة الأصلية، فستفقد الوصول إلى جميع الأصول بشكل دائم.

هناك طرق عديدة لتخزين فن الإستذكار، مثل تقسيمها إلى أجزاء متعددة، وزيادة المسافة المادية بين الأجزاء، وتخزينها في مكان غير ظاهر (على سبيل المثال ، علبة حساء في الجزء السفلي من الثلاجة، في مكان ما تحت الأرض في الممتلكات الخاصة بك، وما إلى ذلك).

يجب أن يكون لديك على الأقل 2-3 نسخ، إحداها تكون من الفولاذ للحماية من الماء والنار.

يشبه "المفتاح الخاص" عبارة تذكيرية، ولكنه مخصص لمحفظة معينة فقط. يتم استخدامه عادةً لاستيراد المحافظ الساخنة إلى حسابات MetaMask (MM) الجديدة أو للاستخدام في الأدوات الآلية مثل روبوتات التداول.

الكلمة الخامسة والعشرون - دفتر الأستاذ

بالإضافة إلى الكلمة التذكيرية الأصلية المكونة من 24 كلمة، دفتر الأستاذ كما يوفر ميزة أمان إضافية اختيارية.

عبارة المرور هي ميزة متقدمة تضيف كلمة 25 من اختيارك بما يصل إلى 100 حرف إلى عبارة الاسترداد.

يؤدي استخدام عبارة المرور إلى إنشاء مجموعة مختلفة تمامًا من العناوين التي لا يمكن الوصول إليها باستخدام عبارة استرداد مكونة من 24 كلمة فقط.

بالإضافة إلى إضافة طبقة من الأمان، توفر عبارات المرور إمكانية إنكار معقولة في حالة تعرضك للاختراق.

إذا كنت تستخدم عبارة مرور، فتأكد من تخزينها بشكل آمن أو تذكرها بدقة، حرفًا بحرف وحساسًا لحالة الأحرف.

هذا هو الدفاع الوحيد والأخير ضد موقف تهديد جسدي مثل هجوم مفتاح الربط بقيمة 5 دولارات.

لماذا تواجه الكثير من المتاعب لإعداد محفظة الأجهزة؟

تقوم المحافظ الساخنة بتخزين المفاتيح الخاصة في موقع متصل بالإنترنت.

من السهل للغاية أن يتم خداعك وتضليلك والتلاعب بك للكشف عن بيانات الاعتماد هذه عبر الإنترنت.

إن امتلاك محفظة باردة يعني أن المحتالين بحاجة إلى العثور فعليًا على دفتر الأستاذ أو عبارة ذاكري والحصول عليها من أجل الوصول إلى هذه المحافظ والأصول الموجودة بداخلها.

بمجرد تسرب العبارة التذكيرية، ستكون جميع المحافظ الساخنة والأصول الموجودة فيها معرضة للخطر، حتى تلك التي لم تتفاعل مع مواقع الويب أو العقود الضارة.

الطرق الشائعة التي تم "اختراق" الأشخاص بها في الماضي

في الماضي، كان الأشخاص تم اختراقها من خلال المحافظ الساخنة تتضمن الطرق الشائعة "للاختراق" (تسريب العبارة التذكيرية):

التعرض للخداع قم بتنزيل البرامج الضارة، مثل ملفات PDF الخاصة بعروض العمل أو الألعاب التجريبية أو تشغيل وحدات الماكرو من خلال جداول بيانات Google أو انتحال صفة مواقع الويب والخدمات المشروعة.

التفاعل مع العقود الضارة: سك FOMO على مواقع الويب المقلدة، أو التفاعل مع عقود NFT لعمليات إسقاط جوي أو إيصالات غير معروفة.

أدخل أو أرسل المفتاح والعبارة التذكيرية إلى دعم العملاء أو برنامج/نموذج ذي صلة.

Bitcoinist

Bitcoinist