Shaw.AI, Jinse Finance

في الثاني من أبريل بتوقيت بكين، تعرض بروتوكول دريفت، وهو منصة رائدة لتداول المشتقات في نظام سولانا البيئي، لحادث أمني كبير، حيث تجاوزت خسائر البيانات المؤكدة على سلسلة الكتل 285 مليون دولار أمريكي. يُعد هذا أحد أكبر حوادث أمن التمويل اللامركزي في النظام البيئي منذ هجوم جسر وورم هول في عام 2022. واستنادًا إلى هذا الحادث والأسئلة الأمنية الشائعة في هذا المجال، قمنا بتجميع الأسئلة الشائعة التالية للمساعدة في توضيح نقاط الضعف الأساسية، ومنطق الهجوم، وطرق الحماية في مجال أمن التمويل اللامركزي.

س1: ما هو السبب الرئيسي لسرقة بروتوكول دريفت؟ ألم يكن ذلك ثغرة أمنية في كود العقد الذكي؟

لم يكن السبب الرئيسي لهذه السرقة ثغرة أمنية في كود العقد الذكي، بل كان هجومًا مركبًا من الهندسة الاجتماعية، وسرقة الصلاحيات، وإساءة استخدام الأدوات التقنية. جوهر الأمر هو "خطأ بشري" وليس "خطأ برمجي".

تحديدًا، استخدم المهاجمون الهندسة الاجتماعية لحثّ عضوين من لجنة أمن Drift على التوقيع المسبق على معاملات خبيثة. ثم استغلوا ميزة nonce الدائمة في Solana لتفعيل المعاملات، والاستيلاء على صلاحيات المسؤول. بعد ذلك، تلاعبوا بنظام oracle، وتجاوزوا ضوابط مخاطر السحب، واستخدموا ضمانات مزيفة للحصول على أصول حقيقية. اكتمل الهجوم بأكمله في 12 دقيقة فقط. تجدر الإشارة إلى أن آلية التوقيع المتعدد 2/5 المُرحّلة حديثًا في Drift كانت تفتقر إلى قفل زمني، مما سمح بنقل الصلاحيات بشكل فوري، وهو ما يجعلها إحدى نقاط الضعف الرئيسية التي مكّنت من نجاح الهجوم.

س2: ما هي الأصول التي سُرقت؟

لماذا بلغت الخسائر 285 مليون دولار؟

س2:

شمل هذا الهجوم عدة مجمعات رئيسية لتداول العملات الرقمية، بما في ذلك JLP Delta Neutral وSOL Super Staking وBTC Super Staking. وتضمنت الأصول المسروقة عملات رقمية متنوعة: 41.7 مليون رمز JLP بقيمة تقارب 155 مليون دولار، وUSDC بقيمة تقارب 60.4 مليون دولار، وcbBTC بقيمة تقارب 11.3 مليون دولار، وwBTC بقيمة تقارب 4.4 مليون دولار، وSOL وأصول أخرى بقيمة تقارب 54.3 مليون دولار، ليبلغ إجمالي الخسائر أكثر من 285 مليون دولار. ويعود السبب الرئيسي وراء هذا الحجم الهائل للخسائر إلى أن المهاجمين، بعد حصولهم على صلاحيات الإدارة، رفعوا عتبات السحب لخمسة أسواق، بما في ذلك USDC/SOL، من مستوى 500 مليون دولار إلى مستوى 500 تريليون دولار، مما أدى إلى تعطيل نظام إدارة المخاطر بالكامل، وتفريغ ما يقرب من 20 خزنة على دفعات. علاوة على ذلك، تم التخطيط للهجوم بدقة متناهية (استغرق ثلاثة أسابيع) ولم يتم اكتشافه في الوقت المناسب. س٣: أين ذهبت الأموال المسروقة في نهاية المطاف؟ هل تم استرداد أي منها؟ مسار الأموال المسروقة واضح ومخفي. المسار العام هو: خزينة بروتوكول دريفت ← تم استبدالها بعملات مستقرة على منصة جوبيتر ← تم تحويلها إلى شبكة إيثيريوم عبر جسور بين السلاسل مثل ورم هول وCCTP ← تم تحويل بعض الأموال إلى أدوات خلط مثل تورنادو كاش لإخفاء مسارها. من المعروف حاليًا أن سيركل جمدت ما يقارب 4 ملايين دولار من عملة USDC المسروقة، ولم يتم استرداد الأموال المتبقية بعد. تشير خصائص السلسلة إلى أن الهجوم يُشتبه في أنه موجه ضد مجموعة لازاروس الكورية الشمالية (تقييم أولي من قبل العديد من شركات الأمن). س٤: ما هي التدابير المضادة التي اتخذها فريق مشروع بروتوكول دريفت ونظام سولانا البيئي؟ عقب الحادث، اتخذ فريق مشروع Drift إجراءات طارئة فورية، شملت تعليق وظائف الإيداع والسحب في البروتوكول، وتشكيل فريق تحقيق خاص للتحقيق في تفاصيل الهجوم، والتعهد بتعويض المستخدمين المتضررين، والإعلان عن إعادة هيكلة آلية التوقيع المتعدد ونظام إدارة الصلاحيات. كما صرّحت مؤسسة سولانا صراحةً بأن هذا الحادث نجم عن هجوم هندسة اجتماعية وأخطاء تشغيلية، وليس عن ثغرات في سلسلة سولانا نفسها أو في كود بروتوكولها. في الوقت نفسه، بدأ نظام سولانا البيئي في الترويج لمعايير الصناعة، مُلزمًا المشاريع ذات الصلة بتعزيز أمان التوقيع المتعدد وتقييد استخدام الأرقام العشوائية الدائمة.

س5: ما هي الاختلافات بين هذا الحادث وهجوم جسر Wormhole الذي بلغت خسائره 326 مليون دولار في عام 2022؟

على الرغم من أن كلا الحادثين يُعدّان من هجمات التمويل اللامركزي (DeFi) الهامة ضمن نظام Solana البيئي، إلا أن الاختلافات الجوهرية بينهما كبيرة: كان هجوم Wormhole هجومًا استغل ثغرة في كود العقد الذكي، حيث استغل المهاجمون عيوبًا في منطق التحقق من توقيع العقد لتزوير شهادات الإيداع وسكّ عملة wETH مزيفة، مما أدى في النهاية إلى سرقة 326 مليون دولار. وكان السبب الجذري هو خلل في تصميم الكود. في المقابل، كان هجوم Drift هجومًا استغل ثغرة أمنية في الأذونات والعمليات، وشمل بشكل أساسي الهندسة الاجتماعية لتزوير التوقيعات، وعدم وجود قيود زمنية للتوقيعات المتعددة، وإساءة استخدام الأذونات. وكان السبب الجذري هو الإهمال على المستويين الإداري والتشغيلي. ويعكس كلا الحادثين نقاط ضعف في حوكمة أمن التمويل اللامركزي (DeFi) في نظام Solana البيئي.

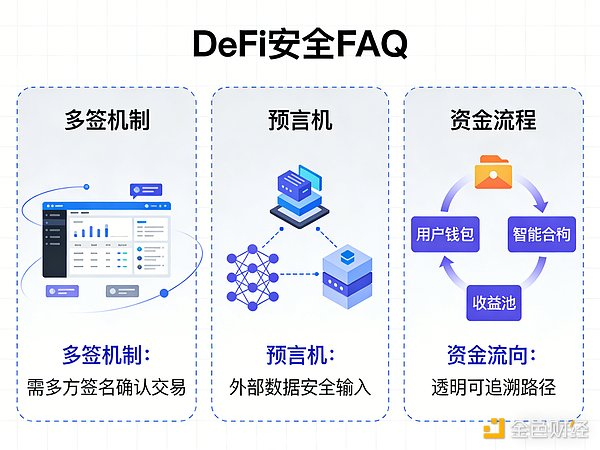

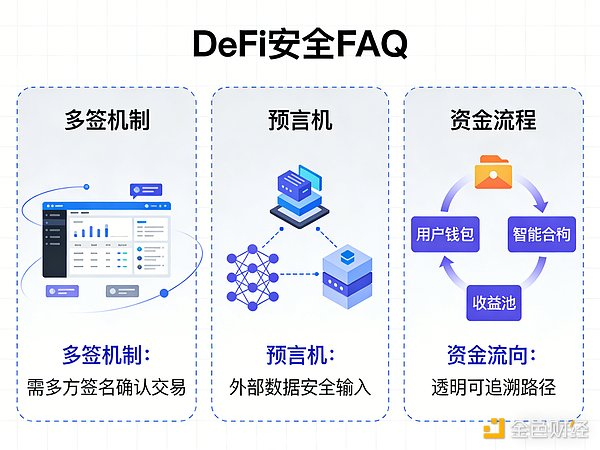

س6: ما هي آلية التوقيع المتعدد؟ ولماذا تنشأ مشكلات أمنية مع التوقيع المتعدد؟

التوقيع المتعدد (multi-signature) هو آلية أمان شائعة الاستخدام في مشاريع التمويل اللامركزي (DeFi). ويشير إلى اشتراط الحصول على تفويض من اثنين أو أكثر من الموقعين لإتمام العمليات الحساسة مثل نقل الأصول وتعديل الأذونات.

يُستخدم التوقيع المتعدد غالبًا لإدارة خزائن المشاريع ومجمعات التمويل، بهدف أساسي هو تنويع المخاطر وتجنب نقاط الضعف الفردية.

التوقيع المتعدد هو آلية أمان شائعة الاستخدام في مشاريع التمويل اللامركزي (DeFi). ويشير إلى اشتراط الحصول على تفويض من اثنين أو أكثر من الموقعين لإتمام العمليات الحيوية مثل نقل الأصول وتعديل الأذونات. ويُستخدم غالبًا لإدارة خزائن المشاريع ومجمعات التمويل. والهدف الأساسي هو تنويع المخاطر وتجنب نقاط الضعف الفردية.

س8: هل يُعد التلاعب بالوسيط طريقة شائعة لهجمات التمويل اللامركزي؟ وكيف يمكن منعه؟

نعم، تُعد الوسائط، باعتبارها "قلب البيانات" في التمويل اللامركزي، مسؤولة عن نقل بيانات الأسعار من خارج السلسلة إلى داخلها، مما يجعلها هدفًا رئيسيًا للمهاجمين. وقد تضمن هجوم Drift هذا التلاعب بالوسيط. حيث قام المهاجمون بنشر رموز مزيفة (CVT)، وخلقوا أسعارًا زائفة من خلال التلاعب بالحجم لخداع الوسيط، ثم استخدموا الرموز المزيفة كضمان للحصول على أصول حقيقية داخل البروتوكول. وتكمن نقطة الضعف الأساسية لهذا النوع من الهجمات في مصدر البيانات الوحيد للوسيط أو آلية التحقق الضعيفة.

س8: هل يُعد التلاعب بالوسيط طريقة شائعة لهجمات التمويل اللامركزي؟

كيف يمكن الوقاية من ذلك؟

س8: نعم، تُعدّ منصات التنبؤ، باعتبارها "قلب البيانات" في التمويل اللامركزي، مسؤولة عن نقل بيانات الأسعار من خارج السلسلة إلى داخلها، مما يجعلها هدفًا رئيسيًا للمهاجمين.

تشمل طرق الوقاية بشكل أساسي: استخدام منصات تنبؤ متعددة المصادر للتحقق المتبادل (مثل دمج Chainlink وBand Protocol، وما إلى ذلك)، وإعداد قواطع دوائر لشذوذ الأسعار (مثل تعليق الوظيفة تلقائيًا عندما تتجاوز تقلبات الأسعار 20%)، والتحقق بدقة من صحة وسيولة الضمانات لمنع أي أصل مزيف من أن يصبح "ضمانًا شرعيًا". س9: كيف يمكن للمستخدمين العاديين تقييم أمان مشاريع التمويل اللامركزي وتجنب المخاطر؟ في ضوء حادثة Drift الأخيرة، يمكن للمستخدمين العاديين تقييم أمان مشاريع التمويل اللامركزي (DeFi) والحد من المخاطر الأمنية من خلال خمسة جوانب: **التحقق من الأذونات وإعدادات التوقيع المتعدد:** تأكد مما إذا كان المشروع يستخدم آلية توقيع متعدد، وما إذا كان هناك قفل زمني (لمنع نقل الأذونات الفوري)، وما إذا كان عدد الموقعين المتعددين وعملية المراجعة مناسبين؛ **التحقق من تقارير تدقيق العقود:** أعطِ الأولوية للمشاريع التي خضعت لتدقيق مؤسسات موثوقة مثل CertiK وSlowMist، والتي لا تُظهر تقارير تدقيقها أي ثغرات أمنية كبيرة. تجنب استخدام المشاريع غير المدققة أو التي خضعت لتدقيق مشكوك فيه؛ **الانتباه إلى مصادر البيانات والتحكم في المخاطر:** افهم ما إذا كانت مصادر بيانات المشروع متنوعة وما إذا كانت هناك آليات قوية للتحكم في المخاطر (مثل حدود السحب والتحقق من الضمانات)؛ **الحذر من الميزات عالية المخاطر:** كن حذرًا من الميزات التي تستخدم ميزات مثل nonce والتفويض غير المحدود، وافهم إجراءات الأمان الخاصة بها؛ نوّع استثماراتك وتحكّم بالمخاطر: لا تودع جميع أصولك في بروتوكول تمويل لامركزي واحد، وتجنّب السعي المفرط وراء عوائد عالية مع إهمال الأمن، وانتبه إلى تحديثات المشروع الرسمية واستجب فورًا للتنبيهات الأمنية. س10: بالإضافة إلى نوع الهجوم هذه المرة، ما هي المخاطر الأمنية الشائعة الأخرى في التمويل اللامركزي؟ تتنوع المخاطر الأمنية في قطاع التمويل اللامركزي. فإلى جانب الهندسة الاجتماعية وتصعيد الامتيازات، إليك بعض المخاطر الشائعة: ثغرات في كود العقود: مثل هجمات إعادة الدخول، وهجمات القروض السريعة، وثغرات المنطق. وقد واجه 90% من المطورين هذه المشكلات. في عام 2022، خسرت مانجو ماركتس 110 ملايين دولار بسبب هجوم قروض سريعة. هجمات التصيّد الاحتيالي: يستخدم المهاجمون مواقع ويب رسمية مزيفة، وإعلانات مزيفة (مثل إعلانات بحث جوجل)، وروابط تصيّد احتيالي لخداع المستخدمين لربط محافظهم وتفويض عقود خبيثة لسرقة الأصول. في عام 2025، تعرّضت منصة Aave لهجوم تصيّد احتيالي واسع النطاق عبر إعلانات جوجل. مخاطر المفتاح الخاص والتفويض: قد يؤدي تسريب المفاتيح الخاصة للمستخدمين، أو منح تفويض غير محدود للمحفظة، أو سرقة المفتاح الخاص لموقّع متعدد التوقيعات، إلى سرقة الأصول. عمليات الاحتيال في المشاريع: تفتقر بعض مشاريع التمويل اللامركزي (DeFi) إلى سيناريوهات تطبيقية واقعية، وتعتمد كليًا على التسويق لجذب الأموال، مما يؤدي في النهاية إلى اختلاس الأموال والتسبب في خسائر في أصول المستخدمين. س11: إذا تعرض مشروع تمويل لامركزي لحادث أمني، كيف يمكن للمستخدمين تقليل خسائرهم؟ في حال تعرضك لحادث أمني، مثل اختراق مشروع تمويل لامركزي، يمكنك اتخاذ ثلاث خطوات لتقليل الخسائر: إيقاف الخسائر فورًا: توقف عن إيداع أي أموال في المشروع، وألغِ جميع التفويضات للمشروع من محفظتك، وامنع المزيد من خسائر الأصول؛ الاحتفاظ بالأدلة: احتفظ بسجلات معاملاتك، وعنوان محفظتك، وبيانات تدفق الأصول، وما إلى ذلك، وانتبه لإعلانات التعويضات الصادرة عن فريق المشروع، وقدّم إثبات الخسارة عند الطلب. تابعوا التحديثات الرسمية: تابعوا سير تحقيق فريق المشروع وخطة التعويض، وتواصلوا مع الجهات الأمنية (مثل PeckShield وSlowMist Technology) لتقديم المعلومات ذات الصلة والمساعدة في تتبع الأموال المسروقة. س١٢: ما هو الأثر طويل الأمد لحادثة Drift على قطاع التمويل اللامركزي (DeFi)؟ ستدفع هذه الحادثة قطاع التمويل اللامركزي إلى تعزيز حوكمة الأمن، وخاصةً نظام Solana البيئي. تتركز الآثار الرئيسية في أربعة مجالات: أولاً، توحيد آليات التوقيع المتعدد، وفرض قيود زمنية وتحسين عمليات التحقق من التوقيع لمنع إساءة استخدام الصلاحيات؛ ثانياً، توحيد استخدام ميزات مثل الأرقام العشوائية الدائمة (Durable nonce)، وتطبيق نظام القائمة البيضاء لتقييد حالات استخدامها؛ ثالثاً، تعزيز أمن أوراكل، مع اعتماد التحقق متعدد المصادر وقواطع دوائر الأسعار كمعايير صناعية؛ رابعاً، زيادة وعي القطاع بهجمات الهندسة الاجتماعية، حيث تعمل فرق المشروع على تعزيز التدريب الأمني للأعضاء الأساسيين وتحسين آليات التحقق من الهوية. في الوقت نفسه، ستجعل هذه الحادثة المستخدمين وفرق المشاريع أكثر عقلانية، ولن يعودوا يعتقدون خطأً أن "التوقيع المتعدد = أمان"، بل سيدمجون الوعي الأمني في كل جانب من جوانب إدارة المشاريع وعمليات المستخدمين. وخلاصة القول، يكمن جوهر جاذبية التمويل اللامركزي في اللامركزية والسيولة العالية والعوائد المرتفعة، لكن يبقى الأمن هو شريان حياته. وتُعدّ سرقة 285 مليون دولار من بروتوكول دريفت بمثابة تذكير صارخ بأن أمان التمويل اللامركزي لا يعتمد فقط على برمجيات قوية، بل أيضاً على آليات حوكمة سليمة، وعمليات تشغيل موحدة، وإدارة أمنية بشرية فعّالة. بالنسبة لفرق المشاريع، من الضروري التخلي عن التدابير الأمنية السطحية وبناء نظام دفاعي قوي ثلاثي المستويات يشمل التحكم في الوصول، والتحقق من المخاطر، والتدقيق. أما بالنسبة للمستخدمين العاديين، فمن الضروري تجنب التهاون، واكتساب المعرفة الأمنية الأساسية، واختيار المشاريع بعناية لحماية أصولهم في خضم موجة التمويل اللامركزي.

Hui Xin

Hui Xin