تطلق محفظة OKX Web3 وضع Meme، مما أدى إلى ترقية تجربة التداول بشكل كبير

تغير التكنولوجيا المعاملات، وقد تلقت تجربة تداول محفظة OKX Web3 ترقية مهمة.

JinseFinance

JinseFinance

خططت OKX Web3 Wallet خصيصًا لعمود "الإصدار الخاص بالأمان" لتوفير إجابات خاصة لأنواع مختلفة من مشكلات الأمان على السلسلة. من خلال الحالات الأكثر واقعية التي تحدث حول المستخدمين، نعمل جنبًا إلى جنب مع الخبراء أو المؤسسات في مجال الأمان لمشاركة الأسئلة من وجهات نظر مختلفة والإجابة عليها، وبالتالي فرز وتلخيص قواعد المعاملات الآمنة من السطحية إلى الأعمق، بهدف تعزيز سلامة المستخدم التعليم ومساعدة المستخدمين على تعلم كيفية حماية أمان المفاتيح الخاصة وأصول المحفظة من أنفسهم.

إن أكبر سحر في عالم DeFi هو أن كل شخص لديه القدرة على أن يصبح "حوتًا عملاقًا"

ولكن حتى "الحوت العملاق" لا يمكن أن يكون عنيدًا على الرغم من أنه يأكل اللحوم. هو أيضًا "يتعرض للضرب" "

لذا، عند اللعب على السلسلة، تأتي السلامة أولاً

وإلا، عليك "البدء من الصفر"~

< p>هذه المشكلة هي المشكلة الأمنية الخاصة الخامسة والخمسين في هذه المشكلة، تمت دعوة رواد أمان blockchain BlockSec وفريق أمان المحفظة OKX Web3 خصيصًا لمشاركة استراتيجية DeFi لتجنب المخاطر من منظور دليل عملي لجميع المستخدمين وأطراف المشروع الذين على وشك أن تصبح أو أصبحت "الحيتان العملاقة". على سبيل المثال، كيفية قراءة تقارير التدقيق، والمؤشرات والمعلمات شائعة الاستخدام للتقييم الأولي لمخاطر مشروع DeFi، أو أطراف المشروع أو مستخدمي الحيتان، وكيفية بناء قدرات الوعي بالمراقبة، وقواعد الحماية الأمنية لـ DeFi، وما إلى ذلك... لا تفوتها!

BlockSec فريق الأمان: BlockSec هي الشركة الرائدة عالميًا في مجال توفير خدمات أمان blockchain "الكاملة"، وقد خدمت الشركة حاليًا أكثر من 300 عميل، بما في ذلك MetaMask، وCompound، وUniswap Foundation، وForta، وPancakeSwap وPuffer وغيرهم من أطراف المشاريع المعروفة استردوا أكثر من 20 مليون دولار أمريكي من الخسائر المالية من خلال عملية إنقاذ القبعة البيضاء.

الرئيس التنفيذي لشركة BlockSec والمؤسس المشارك Zhou Yajin هو أستاذ كمبيوتر في جامعة Zhejiang والباحث الأكثر تأثيرًا في العالم الذي اختاره Aminer. وقد نشر أكثر من 50 ورقة بحثية بارزة وحصل على أكثر من 10000 استشهاد. المدير التنفيذي للتكنولوجيا والمؤسس المشارك Wu Lei هو أستاذ الكمبيوتر في جامعة Zhejiang والمؤسس المشارك السابق لـ Paidun، وقد قاد الفريق لاكتشاف العشرات من ثغرات يوم الصفر في العديد من المشاريع المعروفة. كان مدير المنتج ريموند مسؤولاً عن المنتجات الأمنية في Tencent و360.

OKX Web3 فريق أمان المحفظة: مرحبًا بالجميع، يسعدني جدًا مشاركة هذا. يعد فريق OKX Web3 Security مسؤولاً بشكل أساسي عن بناء القدرات الأمنية المتنوعة لـ OKX في مجال Web3، مثل عمليات تدقيق أمان العقود الذكية، وبناء القدرة الأمنية للمحفظة، ومراقبة أمان المشروع على السلسلة، وما إلى ذلك، مما يوفر للمستخدمين جوانب متعددة مثل تساهم خدمات أمن المنتجات وأمن الأموال وأمن المعاملات في الحفاظ على البيئة الأمنية لسلسلة الكتل بأكملها.

السؤال الأول: شارك العديد من حالات خطر DeFi الواقعية

< p>BlockSecفريق الأمن:لقد اجتذبت DeFi العديد من كبار المستثمرين للمشاركة لأنها تحقق عوائد مستقرة وعالية نسبيًا على الأصول. ومن أجل تحسين السيولة، ستقوم العديد من أطراف المشروع أيضًا بدعوة كبار المستثمرين للاستقرار. على سبيل المثال، غالبًا ما نرى تقارير إخبارية تفيد بأن بعض كبار المستثمرين يقومون بإيداع مبالغ ضخمة من الأصول في التمويل اللامركزي. وبطبيعة الحال، بالإضافة إلى الحصول على عوائد مستقرة، ستواجه هذه الحيتان العملاقة أيضًا بعض المخاطر عند المشاركة في مشاريع DeFi. بعد ذلك، نشارك بعض حالات مخاطر DeFi العامة في الصناعة:الحالة 1: في الحادث الأمني لـPolyNetwork في عام 2022، تم الهجوم على أصول تزيد قيمتها الإجمالية عن 600 مليون دولار. ويقال إن شركة Shenyu كانت تحتوي أيضًا على 100 مليون دولار أمريكي، وعلى الرغم من أن المهاجم قام بسداد الأموال لاحقًا وتم حل الحادث بنجاح، إلا أن شركة Shenyu أعلنت أيضًا أنها ستبني نصبًا تذكاريًا على السلسلة لإحياء ذكرى الحادث، ولكن يجب أن تكون هذه العملية. كانت مؤلمة للغاية. على الرغم من أن عددًا صغيرًا من الحوادث الأمنية الحالية لها نتائج جيدة، إلا أن الأغلبية ليست محظوظة.

الحالة 2: تعرضت شركة DEX SushiSwap الشهيرة للهجوم في عام 2023. وخسر المستخدم الكبير 0xSifu أكثر من 3.3 مليون دولار أمريكي، وشكلت خسارته وحدها حوالي 90% من إجمالي الخسارة.

الحالة 3: في حادثة Prisma الأمنية في مارس من هذا العام، بلغ إجمالي الخسارة 14 مليون دولار أمريكي جاءت هذه الخسائر من 17 عنوان محفظة، بمتوسط خسارة قدرها 820,000 دولار أمريكي لكل محفظة، ولكن 4 منها. المستخدمين بلغت الخسائر 80٪. ولم يتم استرداد معظم هذه الأصول المسروقة بعد.

في التحليل النهائي، DeFi، وخاصة DeFi على الشبكة الرئيسية، لأنه لا يمكن تجاهل رسوم الغاز، فقط عندما تصل الأصول إلى نطاق معين، يمكنك حقًا الحصول على فوائد (باستثناء مكافآت الإسقاط الجوي). ، تساهم الحيتان بشكل عام في TVL الرئيسية لمشاريع DeFi، حتى في بعض المشاريع، تساهم 2٪ من الحيتان بنسبة 80٪ من TVL. وعندما يقع حادث أمني، فإن هذه الحيتان العملاقة ستتحمل لا محالة معظم الخسائر. "لا يمكنك رؤية الحيتان العملاقة تأكل اللحوم فحسب، بل إنها تتعرض للضرب أحيانًا."

OKX Web3 فريق أمان المحفظة: مع ازدهار وتطور عالم السلسلة، تتزايد أيضًا حالات مخاطر DeFi التي يواجهها المستخدمون يومًا بعد يوم. سيكون الأمان عبر السلسلة دائمًا هو الاحتياجات الأساسية والأكثر أهمية للمستخدمين.

الحالة 1: حادث تسرب المفتاح الخاص لحساب PlayDapp المميز. في الفترة من 9 إلى 12 فبراير 2024، تعرضت منصة ألعاب PlayDapp المستندة إلى Ethereum للهجوم بسبب تسريبات المفاتيح الخاصة، حيث قام المهاجم بسرقة 1.79 مليار رمز PLA بدون ترخيص، مما أدى إلى خسائر تبلغ حوالي 32.35 مليون دولار أمريكي. أضاف المهاجم أداة سك العملة الجديدة إلى رمز PLA، وقام بسك كمية كبيرة من PLA، وقام بتوزيعها على عناوين ومنصات متعددة على السلسلة.

الحالة 2: هجوم Hedgey Finance. في 19 أبريل 2024، تعرضت شركة Hedgey Finance لخرق أمني كبير على Ethereum وArbitrum، مما أدى إلى خسارة ما يقرب من 44.7 مليون دولار. يستغل المهاجم افتقار العقد إلى التحقق من صحة إدخال المستخدم للحصول على ترخيص لعقد ضعيف، وبالتالي سرقة الأصول من العقد.

السؤال الثاني: هل يمكنك تلخيص الأنواع الرئيسية للمخاطر الموجودة حاليًا في مجالDeFi strong> p>

OKX Web3 فريق أمان المحفظة: استنادًا إلى حالات حقيقية، قمنا بفرز 4 أنواع من المخاطر الشائعة في مجال DeFi الحالي< /p>

الفئة الأولى: هجمات التصيد الاحتيالي. هجمات التصيد الاحتيالي هي نوع شائع من الهجمات السيبرانية التي تخدع الضحايا لتقديم معلومات حساسة مثل المفاتيح الخاصة أو كلمات المرور أو البيانات الشخصية الأخرى من خلال التظاهر بأنك كيان أو فرد شرعي. في مجال التمويل اللامركزي، عادةً ما يتم تنفيذ هجمات التصيد الاحتيالي بالطرق التالية:

1) مواقع الويب المزيفة: يقوم المهاجمون بإنشاء مواقع تصيد مشابهة لمشاريع التمويل اللامركزي الحقيقية لحث المستخدمين على التوقيع على تفويض أو نقل المعاملات.

2) هجمات الهندسة الاجتماعية: على تويتر، يستخدم المهاجمون حسابات مزيفة أو يخترقون حسابات تويتر أو حسابات Discord لنشر عروض ترويجية زائفة أو معلومات إسقاط جوي (روابط تصيد في الواقع) لتنفيذ هجمات تصيد على المستخدمين.

3) العقود الذكية الضارة: ينشر المهاجمون عقودًا ذكية تبدو جذابة أو مشاريع DeFi لخداع المستخدمين للسماح بحقوق الوصول الخاصة بهم، وبالتالي سرقة الأموال.

الفئة 2: رجبول. Rugpull هي عملية احتيال فريدة من نوعها في مجال التمويل اللامركزي، وهي تشير إلى قيام مطور المشروع بسحب الأموال فجأة واختفائها بعد جذب مبلغ كبير من الاستثمار، مما تسبب في جرف جميع أموال المستثمرين. يحدث Rugpull عادةً في البورصات اللامركزية (DEX) ومشاريع تعدين السيولة. تشمل المظاهر الرئيسية ما يلي:

1) سحب السيولة: يوفر المطورون كمية كبيرة من السيولة في مجمع السيولة لجذب المستخدمين للاستثمار، ثم يسحبون فجأة كل السيولة، مما يتسبب في انخفاض سعر الرمز المميز وتراجع المستثمرين. تفقد المال.

2) مشروع مزيف: يقوم المطورون بإنشاء مشروع DeFi يبدو شرعيًا لجذب المستخدمين إلى الاستثمار من خلال وعود كاذبة وعوائد عالية، ولكن في الواقع لا توجد منتجات أو خدمات فعلية.

3) تغيير أذونات العقد: يمكن للمطورين استخدام الأبواب الخلفية أو الأذونات في العقود الذكية لتغيير قواعد العقد أو سحب الأموال في أي وقت.

الفئة 3: نقاط الضعف في العقود الذكية. العقود الذكية هي رموز ذاتية التنفيذ تعمل على blockchain ولا يمكن تغييرها بمجرد نشرها. إذا كانت هناك ثغرات في العقود الذكية، فسيؤدي ذلك إلى مشكلات أمنية خطيرة. تشمل الثغرات الأمنية الشائعة للعقود الذكية ما يلي:

1) ثغرة إعادة الدخول: يقوم المهاجم باستدعاء العقد الضعيف بشكل متكرر قبل اكتمال المكالمة الأخيرة، مما يتسبب في حدوث مشكلات في الحالة الداخلية للعقد.

2) الأخطاء المنطقية: الأخطاء المنطقية في تصميم العقد أو تنفيذه، مما يؤدي إلى سلوك غير متوقع أو نقاط ضعف.

3) تجاوز عدد صحيح: لا يتعامل العقد مع عمليات الأعداد الصحيحة بشكل صحيح، مما يؤدي إلى تجاوز السعة أو تجاوز السعة.

4) التلاعب بالأسعار: يقوم المهاجم بتنفيذ الهجوم من خلال التلاعب بسعر آلة أوراكل.

5) فقدان الدقة: أخطاء الحساب بسبب مشاكل دقة النقطة العائمة أو الأعداد الصحيحة.

6) عدم التحقق من صحة الإدخال: لم يتم التحقق بشكل كامل من صحة إدخال المستخدم، مما يؤدي إلى مشكلات أمنية محتملة.

الفئة 4: مخاطر الحوكمة. تنطوي مخاطر الحوكمة على آليات صنع القرار والرقابة الأساسية للمشروع، وإذا تم استغلالها بشكل ضار، فقد تتسبب في انحراف المشروع عن أهدافه المتوقعة، أو حتى التسبب في خسائر اقتصادية جسيمة وأزمة ثقة. تشمل أنواع المخاطر الشائعة ما يلي:

1) تسرب المفتاح الخاص

يتم التحكم في الحسابات المميزة لبعض مشاريع DeFi بواسطة EOA (الحسابات المملوكة خارجيًا) أو المحافظ متعددة التوقيع إذا كانت هذه المفاتيح الخاصة إذا تم تسريبها أو سرقتها، يمكن للمهاجمين التلاعب بالعقود أو الأموال حسب الرغبة.

2) هجمات الحوكمة

على الرغم من أن بعض مشاريع DeFi تتبنى حلول حوكمة لا مركزية، إلا أنها لا تزال تواجه المخاطر التالية:

·استعارة رموز الحوكمة: يتلاعب المهاجمون بنتائج التصويت في فترة زمنية قصيرة عن طريق اقتراض كميات كبيرة من رموز الحوكمة.

·التحكم في أغلبية حقوق التصويت: إذا كانت رموز الحوكمة مركزة بشكل كبير في أيدي عدد قليل من الأشخاص، فيمكن لهؤلاء الأشخاص التحكم في عملية صنع القرار للمشروع بأكمله من خلال حقوق التصويت المركزة.

السؤال الثالث: ما الأبعاد أو المعلمات التي يمكن استخدامها لتقييم مستوى الأمان والمخاطر في البداية لـ DeFi مشاريع ؟

BlockSecفريق الأمان: قبل المشاركة في مشروع DeFi، من الضروري جدًا إجراء تقييم أمني شامل للمشروع. خاصة بالنسبة للمشاركين الذين لديهم مبالغ كبيرة نسبيًا من الأموال، فإن العناية الواجبة الأمنية اللازمة يمكن أن تضمن سلامة الأموال إلى أقصى حد.

أولاً، اقتراحات السلوك تقييم شامل لأمان الكود الخاص بالمشروع، بما في ذلك ما إذا كان قد تم تدقيق طرف المشروع وما إذا كان قد تم تدقيقه من قبل شركة تدقيق تتمتع بسمعة أمنية جيدة، وما إذا كانت هناك شركات تدقيق متعددة مشاركة، وما إذا كان قد تم تدقيق أحدث كود، وما إلى ذلك . بشكل عام، إذا تم تدقيق التعليمات البرمجية التي يتم تشغيلها عبر الإنترنت من قبل شركات أمنية متعددة تتمتع بسمعة أمنية جيدة، فسيتم تقليل مخاطر الهجمات الأمنية بشكل كبير.

ثانيًا، يعتمد الأمر على ما إذا كان طرف المشروع ينشر نظام مراقبة أمنية في الوقت الفعلي. الأمان الذي يضمنه التدقيق الأمني ثابت ولا يمكنه حل مشكلات الأمان الديناميكية التي تحدث بعد دخول المشروع عبر الإنترنت. على سبيل المثال، قام طرف المشروع بتعديل معلمات التشغيل الرئيسية للمشروع بشكل غير صحيح، وإضافة مجموعة جديدة، وما إلى ذلك. إذا اعتمد طرف المشروع بعض أنظمة المراقبة الأمنية في الوقت الحقيقي، فإن عامل الأمان أثناء تشغيله سيكون أعلى من البروتوكولات التي لا تعتمد مثل هذا الحل.

ثالثًا، يعتمد الأمر على ما إذا كان طرف المشروع لديه القدرة على الاستجابة تلقائيًا في حالات الطوارئ. لقد تم تجاهل هذه القدرة منذ فترة طويلة من قبل المجتمع. لقد وجدنا أنه في العديد من الحوادث الأمنية، فشل جانب المشروع في تنفيذ قاطع الدائرة الوظيفية التلقائي (أو قاطع الدائرة للعمليات الحساسة للتمويل). تستخدم أطراف المشروع في الغالب الأساليب اليدوية للتعامل مع الحوادث الأمنية في حالات الطوارئ، وقد أثبتت هذه الطريقة عدم فعاليتها أو حتى عدم فعاليتها.

رابعًا: يعتمد على التبعيات الخارجية لطرف المشروع ومدى قوة التبعيات الخارجية. سيعتمد مشروع DeFi على المعلومات المقدمة من مشاريع الطرف الثالث، مثل السعر والسيولة وما إلى ذلك. لذلك، من الضروري تقييم أمان المشاريع من منظور عدد التبعيات الخارجية، وأمن المشاريع التابعة الخارجية، وما إذا كانت هناك مراقبة ومعالجة في الوقت الفعلي للبيانات غير الطبيعية للتبعيات الخارجية. بشكل عام، المشاريع التي يكون طرف المشروع التابع لها خارجيًا هو الطرف الرئيسي للمشروع والتي تتمتع بالتسامح مع الأخطاء والمعالجة في الوقت الحقيقي للبيانات غير الطبيعية من المشاريع الخارجية ستكون أكثر أمانًا.

خامسًا، ما إذا كان طرف المشروع يتمتع بهيكل إدارة مجتمعي جيد نسبيًا. يتضمن ذلك ما إذا كان لدى طرف المشروع آلية تصويت مجتمعية للأحداث الكبرى، وما إذا كانت العمليات الحساسة مكتملة بالتوقيع المتعدد، وما إذا كانت المحفظة متعددة التوقيع تقدم مشاركة محايدة للمجتمع، وما إذا كانت هناك لجنة سلامة مجتمعية، وما إلى ذلك. يمكن لهياكل الإدارة هذه تحسين شفافية المشروع وتقليل احتمال تعرض أموال المستخدمين في المشروع للتلاعب.

وأخيرًا، يعد التاريخ الماضي لحفلة المشروع مهمًا جدًا أيضًا. يلزم إجراء فحوصات خلفية لفريق المشروع وأعضاء المشروع الأساسيين. إذا تعرض الأعضاء الأساسيون في فريق المشروع للهجوم عدة مرات أو كانت لديهم سجلات تاريخية سيئة مثل rugpull في المشاريع السابقة، فإن المخاطر الأمنية لمثل هذا المشروع ستكون عالية نسبيًا.

باختصار، قبل المشاركة في مشروع DeFi، يجب على المستخدمين، وخاصة المشاركين ذوي رأس المال الكبير، القيام بعمل جيد في البحث، بدءًا من عمليات تدقيق أمان التعليمات البرمجية قبل دخول المشروع عبر الإنترنت إلى مراقبة الأمان في الوقت الفعلي والاستجابة التلقائية بعد بدء المشروع على الإنترنت، فيما يتعلق ببناء القدرات، ينبغي فحص سلامة الاستثمار والأمن لطرف المشروع، وينبغي تنفيذ العمل بشكل جيد من منظور الاعتماد الخارجي، وهيكل الإدارة، والتاريخ الماضي للمشروع. طرف المشروع للتأكد من سلامة الأموال المستثمرة في المشروع.

OKX Web3 فريق أمان المحفظة: على الرغم من أن أمان مشاريع DeFi لا يمكن ضمانه بنسبة 100%، إلا أنه يمكن للمستخدمين دمج الأبعاد التالية: لتقييم مستوى الأمان والمخاطر في مشاريع DeFi بشكل مبدئي.

1. الأمن الفني للمشروع

1. تدقيق العقود الذكية:

1) التحقق مما إذا كان المشروع قد تم تدقيقه من قبل شركات تدقيق متعددة تتمتع الشركة بسمعة طيبة وخبرة.

2) تحقق من عدد المشكلات المبلغ عنها في تقرير التدقيق وخطورتها للتأكد من إصلاح جميع المشكلات.

3) تحقق مما إذا كان الكود الذي نشره المشروع متوافقًا مع إصدار الكود الذي تم تدقيقه.

2. الكود مفتوح المصدر:

1) تحقق مما إذا كان كود المشروع مفتوح المصدر. يسمح الكود مفتوح المصدر للمجتمع وخبراء الأمن بمراجعته، مما يساعد على اكتشاف الأمان المحتمل مشاكل.

2) خلفية فريق التطوير: فهم خلفية وخبرة فريق تطوير المشروع، وخاصة خبرتهم في مجال blockchain والأمن، وكذلك درجة الشفافية والمعلومات المفتوحة للفريق.

3) برنامج مكافأة الأخطاء: هل يحتوي المشروع على برنامج مكافأة الأخطاء لتحفيز الباحثين الأمنيين على الإبلاغ عن نقاط الضعف.

3. الأمن المالي والاقتصادي

1) مبلغ الأموال المقفلة: تحقق من مبلغ الأموال المقفلة في العقد الذكي قد يعني أن قيمة المشروع أعلى إنفاق الثقة.

2) حجم التداول والسيولة: تقييم حجم التداول والسيولة للمشروع قد يؤدي انخفاض السيولة إلى زيادة مخاطر التلاعب بالأسعار.

3) النموذج الاقتصادي الرمزي: تقييم النموذج الاقتصادي الرمزي للمشروع، بما في ذلك توزيع الرمز المميز وآلية الحوافز ونموذج التضخم. على سبيل المثال، ما إذا كان هناك تركيز مفرط للممتلكات الرمزية، وما إلى ذلك.

4. أمن التشغيل والإدارة

1) آلية الحوكمة: فهم آلية حوكمة المشروع، وما إذا كانت هناك آلية حوكمة لا مركزية، وما إذا كان بإمكان المجتمع التصويت على القرارات المهمة ، وتحليل توزيع رموز الحوكمة وتركيز حقوق التصويت، وما إلى ذلك.

2) إجراءات إدارة المخاطر: هل لدى المشروع إجراءات لإدارة المخاطر وخطط الطوارئ، وكيفية التعامل مع التهديدات الأمنية المحتملة والهجمات الاقتصادية. بالإضافة إلى ذلك، فيما يتعلق بشفافية المشروع والتواصل المجتمعي، يمكنك معرفة ما إذا كان طرف المشروع ينشر بانتظام تقارير تقدم المشروع وتحديثات الأمان، وما إذا كان يتواصل بشكل نشط مع المجتمع ويحل مشكلات المستخدم، وما إلى ذلك.

5. تقييم السوق والمجتمع

1) نشاط المجتمع: تقييم نشاط مجتمع المشروع وقاعدة المستخدمين يعني عادةً أن المشروع يحظى بدعم واسع النطاق.

2) التقييم الإعلامي ووسائل التواصل الاجتماعي: تحليل تقييم المشروع في وسائل الإعلام ووسائل التواصل الاجتماعي لفهم آراء المستخدمين وخبراء الصناعة حول المشروع.

3) الشركاء والمستثمرون: التحقق مما إذا كان المشروع مدعومًا من قبل شركاء ومستثمرين معروفين يمكن أن يزيد من مصداقية المشروع، لكنه لا يصبح الحكم عاملاً حاسماً سلامتها.

س4: كيف يجب على المستخدمين عرض تقارير التدقيق وحالة المصدر المفتوح وما إلى ذلك؟

BlockSecفريق الأمان: بالنسبة للمشاريع التي تم تدقيقها، عادةً ما يأخذ فريق المشروع زمام المبادرة لنشر التدقيق إبلاغ المجتمع عبر القنوات الرسمية . عادةً ما تكون تقارير التدقيق هذه موجودة في مستندات فريق المشروع ومستودع أكواد Github والقنوات الأخرى. بالإضافة إلى ذلك، من الضروري أيضًا تحديد صحة تقرير التدقيق، وتشمل طرق تحديد الهوية التحقق من التوقيع الرقمي لتقرير التدقيق، والاتصال بشركة التدقيق للحصول على تأكيد ثانوي، وما إلى ذلك.

فكيف يدرس المستثمرون مثل هذا التقرير بعد استلامه؟

أولاً، يعتمد الأمر على ما إذا كان تقرير التدقيق قد تم تدقيقه من قبل بعض شركات الأمان ذات السمعة الأمنية العالية نسبيًا، مثل Open Zeppelin وTrail of Bits وBlockSec وغيرها من شركات التدقيق الرائدة.

ثانيًا، يعتمد ذلك على ما إذا كانت جميع المشكلات المذكورة في تقرير التدقيق قد تم إصلاحها، وإذا لم يكن الأمر كذلك، فإن الأمر يعتمد على ما إذا كانت أسباب عدم الإصلاح كافية من قبل طرف المشروع. ومن الضروري أيضًا التمييز بين تقارير الثغرات الأمنية الصالحة وتقارير الثغرات غير الصالحة في تقرير التدقيق. نظرًا لعدم وجود معيار صناعي موحد لتقارير التدقيق، ستقوم شركات التدقيق الأمني بإجراء تقييمات وتقارير لمخاطر ضعف المشروع بناءً على تصوراتها الأمنية الخاصة. ولذلك، ركز على الإبلاغ الفعال عن الثغرات الأمنية الموجودة في تقارير التدقيق. من الأفضل أن يكون لديك فريق استشاري أمني خاص بك لإجراء تقييم مستقل من طرف ثالث أثناء هذه العملية.

ثالثًا، يعتمد ذلك على ما إذا كان وقت التدقيق في تقرير التدقيق الذي نشره طرف المشروع متوافقًا مع (أو قريبًا من) آخر وقت لترقية المشروع وتحديثه. بالإضافة إلى ذلك، فهو ضروري أيضًا انتبه إلى ما إذا كان كود طرف المشروع في تقرير التدقيق يغطي جميع الأكواد الموجودة حاليًا على جانب المشروع. من أجل التكلفة الاقتصادية وتكلفة الوقت، تقوم أطراف المشروع عادةً بإجراء عمليات تدقيق جزئية للكود. لذلك، في هذه الحالة، من الضروري تحديد ما إذا كان الكود الذي تم تدقيقه هو رمز البروتوكول الأساسي.

رابعًا، يعتمد ذلك على ما إذا كان قد تم التحقق من الكود الذي يعمل عبر الإنترنت من جانب المشروع (مفتوح المصدر)، وما إذا كان الكود الذي تم التحقق منه متوافقًا مع تقرير التدقيق. عادةً ما يعتمد التدقيق على الكود الموجود على Github الخاص بطرف المشروع (بدلاً من الكود الذي تم نشره عبر الإنترنت). إذا كانت التعليمات البرمجية التي ينشرها المشروع أخيرًا في السلسلة ليست مفتوحة المصدر، أو تختلف بشكل كبير عن التعليمات البرمجية التي يتم تدقيقها، فهذه نقطة تتطلب الاهتمام.

باختصار، تعد قراءة تقرير التدقيق بحد ذاته أمرًا احترافيًا نسبيًا، ويوصى بإدخال خبراء أمنيين مستقلين من طرف ثالث لتقديم آراء استشارية أثناء العملية.

OKX Web3 فريق أمان المحفظة: يمكن للمستخدمين عرض تقارير تدقيق العقود الذكية والمصدر المفتوح من خلال الموقع الرسمي لمشروع DeFi أو مواقع الطرف الثالث ، مثل حالة OKLink، فيما يلي الخطوات الشائعة للتحقق من تقرير تدقيق المشروع وحالة المصدر المفتوح:

أولاً، ابحث عن الإعلان الرسمي أو موقع الويب. ستعرض معظم مشاريع DeFi ذات المصداقية معلومات المستندات ذات الصلة على مواقعها الرسمية على الويب. في صفحة مستند المشروع، ستكون هناك عادةً صفحة "الأمان" أو "التدقيق" أو "عنوان العقد" المرتبطة بتقرير التدقيق وعنوان عقد نشر المشروع. بالإضافة إلى الموقع الرسمي للمشروع، فإنه عادةً ما يعرض أيضًا تقارير التدقيق ومعلومات عنوان العقد المنشورة على وسائل التواصل الاجتماعي الرسمية مثل Medium وTwitter.

ثانيًا، بعد قراءة الموقع الرسمي لطرف المشروع، يمكنك الاستعلام عن معلومات عنوان العقد المنشور المقدمة من طرف المشروع من خلال متصفح OKLink، وعرض نشر العنوان في عمود "العقد" فتح معلومات التعليمات البرمجية المصدر للعقد.

ثالثًا، بعد الحصول على تقرير التدقيق الخاص بطرف المشروع ومعلومات التعليمات البرمجية مفتوحة المصدر لعقد النشر، يمكنك البدء في قراءة تقرير التدقيق الخاص بطرف المشروع، يرجى الانتباه إلى ذلك عند قراءة تقرير التدقيق النقاط التالية:

1) فهم هيكل تقرير التدقيق والحصول على مفهوم عام لمحتوى تقرير التدقيق بشكل تقريبي إلى مقدمة والمشكلات التي تم العثور عليها والحلول والاقتراحات ، ونتائج التدقيق.

2) عند قراءة المقدمة، نحتاج إلى الانتباه إلى نطاق تقرير التدقيق وأهدافه. عادةً ما يحدد تقرير التدقيق معرف التزام Github لملف التدقيق الذي نحتاج إليه قارن بين الملفات التي تم تدقيقها في تقرير التدقيق وما إذا كانت متوافقة مع التعليمات البرمجية مفتوحة المصدر المنتشرة في السلسلة.

3) عند قراءة المشكلات والحلول والاقتراحات ونتائج التدقيق المكتشفة، نحتاج إلى التركيز على ما إذا كان فريق المشروع قد قام بإصلاح نقاط الضعف المكتشفة على النحو الموصى به، وما إذا كان طرف المشروع قد استجاب لـ تم إجراء تدقيق متابعة للمحتوى للتأكد من معالجة جميع المشكلات بشكل صحيح.

4) مقارنة التقارير المتعددة. إذا تم تدقيق المشروع عدة مرات، فقم بمراجعة الاختلافات بين كل تقرير تدقيق لفهم التحسينات الأمنية للمشروع.

السؤال الخامس: تاريخ هجمات القرصنة، وبرامج المكافآت، والإشارة إلى أمانمشاريع DeFi قيمة؟

OKX Web3 فريق أمان المحفظة: تاريخ الاختراق وبرنامج المكافآت، وتوفير تقييم أمني لمشاريع DeFi ذات قيمة مرجعية معينة، ينعكس بشكل أساسي في الجوانب التالية:

أولاً، سجل هجمات القراصنة

1) الكشف عن نقاط الضعف التاريخية: يمكن أن يُظهر سجل الهجوم أن المشروع كان موجودًا في السابق، حيث تتيح الثغرات الأمنية المحددة للمستخدمين فهم المشكلات الأمنية التي تم استغلالها في الماضي وما إذا كان قد تم إصلاح هذه المشكلات بالكامل.

2) تقييم قدرات إدارة المخاطر: كيفية استجابة المشروع للحوادث الأمنية التاريخية يمكن أن تعكس قدراته على إدارة المخاطر والتعامل مع الأزمات. يُنظر عمومًا إلى المشروع الذي يستجيب بشكل استباقي، ويصلح نقاط الضعف في الوقت المناسب، ويعوض المستخدمين المتأثرين، على أنه خيار استثماري أكثر موثوقية ونضجًا.

3) مصداقية المشروع: قد تؤدي المشكلات الأمنية المتكررة إلى تقويض ثقة المستخدمين في المشروع، ولكن إذا تمكن المشروع من إثبات القدرة على التعلم من الأخطاء وتعزيز التدابير الأمنية، فقد يؤدي ذلك أيضًا إلى بناء شراكته الطويلة الأمد مصداقية المصطلح.

ثانيًا، برنامج المكافآت

يعد تنفيذ برامج المكافآت في DeFi ومشاريع البرامج الأخرى استراتيجية مهمة لتحسين الأمان واستكشاف نقاط الضعف المحتملة. جلبت هذه البرامج قيمًا مرجعية مختلفة للتقييم الأمني للمشروع:

1) التدقيق الخارجي المعزز: يشجع برنامج المكافآت الباحثين الأمنيين حول العالم على المشاركة في التدقيق الأمني للمشروع . يمكن أن يكشف هذا النهج "الحشدي" للاختبار الأمني عن المشكلات التي ربما تم التغاضي عنها من خلال التدقيق الداخلي، وبالتالي زيادة فرص اكتشاف نقاط الضعف المحتملة وحلها.

2) التحقق من فعالية التدابير الأمنية: من خلال برامج المكافآت الفعلية، يمكن للمشاريع اختبار فعالية تدابيرها الأمنية في القتال الفعلي. إذا كان لدى المشروع برنامج مكافآت أطول ولكنه أبلغ عن عدد أقل من نقاط الضعف الحرجة، فقد يكون هذا مؤشرًا على أن المشروع ناضج وآمن نسبيًا.

3) التحسين المستمر للأمن: يوفر برنامج المكافآت آلية للتحسين المستمر. ومع ظهور تقنيات جديدة وأساليب هجوم جديدة، يساعد برنامج المكافآت فرق المشروع على تحديث وتعزيز إجراءاتها الأمنية في الوقت المناسب لضمان قدرة المشاريع على الاستجابة لأحدث التحديات الأمنية.

4) إنشاء ثقافة السلامة: ما إذا كان المشروع يحتوي على برنامج مكافآت، بالإضافة إلى جدية البرنامج ونشاطه، يمكن أن يعكس موقف فريق المشروع تجاه السلامة. يُظهر برنامج المكافآت النشط التزام المشروع ببناء ثقافة أمنية قوية.

5) تحسين ثقة المجتمع والمستثمر: إن وجود برنامج المكافآت وفعاليته يمكن أن يثبت للمجتمع والمستثمرين المحتملين أن المشروع يعلق أهمية كبيرة على الأمن. ولن يؤدي ذلك إلى تعزيز ثقة المستخدم فحسب، بل قد يجذب أيضًا المزيد من الاستثمار، حيث يميل المستثمرون إلى اختيار المشاريع التي تظهر مستوى عالٍ من المسؤولية الأمنية.

السؤال السادس: كيف يقوم المستخدمون ببناء قدرات مراقبة الوعي عند المشاركة في DeFi

BlockSecفريق الأمن: خذ مستخدمي الحيتان العملاقة كمثال، وتشير الحيتان العملاقة بشكل أساسي إلى المستثمرين الأفراد أو الشركات الصغيرة هي المؤسسات الاستثمارية الجماعية، يمتلك هؤلاء المستخدمون أموالًا كبيرة نسبيًا، ولكن عادةً لا يكون لديهم فريق أمان قوي جدًا، ولا القدرة على تطوير أدوات أمنية ذاتية التطوير. لذلك، حتى الآن، لا تتمتع معظم الحيتان العملاقة بإدراك كافٍ للمخاطر، وإلا فلن تتكبد مثل هذه الخسائر الفادحة.

في مواجهة خطر الخسائر الفادحة، بدأ بعض مستخدمي الحيتان في الاعتماد بشكل واعي على بعض أدوات الأمن العام لرصد المخاطر واستشعارها. في الوقت الحاضر، هناك العديد من الفرق التي تصنع منتجات المراقبة، ولكن كيفية الاختيار أمر بالغ الأهمية. هناك بعض النقاط الأساسية هنا:

أولاً، هناك تكلفة استخدام الأداة. العديد من الأدوات، على الرغم من قوتها الكبيرة، تتطلب برمجة وليست رخيصة الاستخدام. ليس من السهل على المستخدمين معرفة هيكل العقد وحتى جمع العناوين.

ثانيًا، إنها الدقة. لا أحد يرغب في تلقي عدة إنذارات متتالية أثناء نومه ليلاً، ليكتشف أنها إنذارات كاذبة، مما قد يجعل الناس يشعرون بالتوتر. ولذلك، فإن الدقة أيضًا أمر بالغ الأهمية.

أخيرًا، هناك الأمان. وعلى هذا النطاق من التمويل، لا يمكن تجاهل المخاطر الأمنية المختلفة لتطوير الأدوات وفرقها. قيل أن هجوم Gala Game الأخير يرجع إلى تقديم موفري خدمات خارجيين غير آمنين. ولذلك، فإن وجود فريق موثوق به ومنتج جدير بالثقة أمر بالغ الأهمية.

حتى الآن، تواصل معنا العديد من الحيتان، وسنوصيهم بحلول إدارة الأصول الاحترافية، بحيث لا يتمكن مستخدمو الحيتان من ضمان سلامة الأموال فحسب، بل يأخذون في الاعتبار أيضًا الإدارة اليومية للأموال. مثل "الحفر والجمع والبيع"، والمخاطر المتصورة، وحتى سحب الأموال في حالة الطوارئ.

س7 : توصيات أمنية للمشاركة في DeFiوكيفية التعامل مع المخاطر الأمنية

BlockSec

BlockSec

strong>فريق الأمان: بالنسبة للمشاركين الذين لديهم مبالغ كبيرة من المال، أول شيء يجب المشاركة فيه في بروتوكول DeFi هو ضمان سلامة المدير، والقيام بالاستثمارات بعد إجراء دراسة شاملة نسبيًا للمخاطر الأمنية المحتملة. يمكن عادة ضمان سلامة الأموال من الجوانب التالية.

أولاً وقبل كل شيء، من الضروري الحكم على مدى تركيز طرف المشروع على السلامة ومستوى الاستثمار من جوانب متعددة. بما في ذلك ما سبق ذكره، ما إذا كان قد خضع لتدقيق أمني شامل نسبيًا، وما إذا كان طرف المشروع لديه مراقبة المخاطر الأمنية للمشروع وقدرات الاستجابة التلقائية، وما إذا كان لديه آلية حوكمة مجتمعية جيدة نسبيًا، وما إلى ذلك. كل هذا يمكن أن يعكس ما إذا كان طرف المشروع يعلق أهمية كبيرة على أمن أموال المستخدمين وما إذا كان لديه موقف مسؤول للغاية تجاه أمن أموال المستخدمين.

ثانيًا، يحتاج المشاركون الذين لديهم مبالغ كبيرة من الأموال أيضًا إلى إنشاء أنظمة مراقبة أمنية وأنظمة استجابة تلقائية خاصة بهم. بعد وقوع حادث أمني في اتفاقية استثمار، يجب أن يتمكن المستثمرون الذين لديهم مبالغ كبيرة من المال من استشعار ذلك على الفور وسحب أموالهم لاسترداد الخسائر قدر الإمكان، بدلاً من تعليق كل آمالهم على طرف المشروع. في عام 2023، يمكننا أن نرى أن العديد من المشاريع المعروفة قد تعرضت للهجوم، بما في ذلك Curve وKyberSwap وEuler Finance وما إلى ذلك. ومن المؤسف أننا وجدنا أنه عندما تقع الهجمات، فإن كبار المستثمرين كثيراً ما يفتقرون إلى المعلومات الاستخبارية الفعّالة في الوقت المناسب، ولا يملكون أنظمة خاصة بهم للمراقبة الأمنية والإخلاء في حالات الطوارئ.

بالإضافة إلى ذلك، يحتاج المستثمرون إلى اختيار شريك أمني أفضل لمواصلة الاهتمام بأمان هدف المشروع الاستثماري. سواء كان الأمر يتعلق بترقية كود فريق المشروع، أو تغييرات مهمة في المعلمات، وما إلى ذلك، يجب إدراك المخاطر وتقييمها في الوقت المناسب. ومن الصعب تحقيق مثل هذا الأمر دون مشاركة فرق وأدوات أمنية محترفة.

وأخيرًا، يجب حماية المفتاح الخاص. بالنسبة للحسابات التي تتطلب معاملات متكررة، فمن الأفضل استخدام مجموعة من الحلول الأمنية للمفتاح الخاص متعدد التوقيع عبر الإنترنت وغير متصل للتخلص من مخاطر النقطة الواحدة بعد فقدان عنوان واحد ومفتاح خاص واحد.

ما الذي يجب فعله إذا واجه المشروع الاستثماري مخاطر تتعلق بالسلامة

أعتقد أنه بالنسبة لأي حوت عملاق ومستثمر، فإن رد الفعل الأول عند مواجهة حادث أمني يجب أن يكون حماية رأس المال أولاً، وسحب الاستثمارات في أسرع وقت ممكن هو الأولوية القصوى. لكن المهاجمين غالبًا ما يكونون سريعين جدًا، وغالبًا ما تكون العمليات اليدوية متأخرة جدًا، لذلك من الأفضل أن تكون قادرًا على سحب الأموال تلقائيًا بناءً على المخاطر. حاليًا، نقدم الأدوات ذات الصلة التي يمكنها سحب الأموال تلقائيًا بعد اكتشاف معاملات الهجوم، مما يساعد المستخدمين على الإخلاء أولاً.

ثانيًا، إذا كنت تعاني حقًا من خسارة، فبالإضافة إلى تعلم الدروس، يجب عليك أيضًا تشجيع طرف المشروع على طلب المساعدة من شركات الأمن لتتبع ومراقبة الأموال المتضررة. نظرًا لأن صناعة العملات المشفرة بأكملها تولي أهمية كبيرة للأمن، فإن نسبة الأموال المستردة تتزايد تدريجيًا.

أخيرًا، إذا كنت مستثمرًا كبيرًا، فيمكنك أيضًا أن تطلب من شركة أمنية تقييم ما إذا كانت المشاريع الاستثمارية الأخرى تواجه مشكلات مماثلة. السبب الجذري للعديد من الهجمات ثابت، مثل مشكلة فقدان الدقة في Compound V2 في العام الماضي، واجهت العديد من المشاريع مشكلات مماثلة وتعرضت لهجمات مستمرة. لذلك، يمكنك أن تطلب من شركة أمنية تحليل مخاطر المشاريع الأخرى في المحفظة الاستثمارية، وفي حالة اكتشاف المخاطر، عليك التواصل مع جهة المشروع أو الانسحاب في أسرع وقت ممكن.

OKX Web3 فريق أمان المحفظة: عند المشاركة في مشاريع DeFi، يمكن للمستخدمين المشاركة في مشاريع DeFi بأمان أكبر من خلال اتخاذ مجموعة متنوعة من التدابير تقليل استمتع بفوائد التمويل اللامركزي دون التعرض لخطر خسارة رأس المال. سنبدأ من مستويين: مستوى المستخدم ومحفظة OKX Web3.

أولاً، للمستخدمين:

1) اختر المشاريع التي تم تدقيقها: أعط الأولوية للمشاريع التي تم تدقيقها من قبل شركات تدقيق خارجية معروفة (مثل ConsenSys Diligence، Trail of تقوم Bits وOpenZeppelin وQuantstamp وABDK والضيف الذي تحدثنا إليه اليوم (BlockSec) بمراجعة تقارير التدقيق العامة الخاصة بهم لفهم المخاطر المحتملة وإصلاحات الثغرات الأمنية.

2) فهم خلفية المشروع والفريق: تأكد من أن المشروع يتسم بالشفافية والمصداقية من خلال دراسة الورقة البيضاء للمشروع والموقع الإلكتروني الرسمي وخلفية فريق التطوير. تابع أنشطة الفريق على وسائل التواصل الاجتماعي وفي مجتمع التطوير للتعرف على براعته التقنية ودعم المجتمع.

3) الاستثمار المتنوع: لا تستثمر كل أموالك في مشروع DeFi واحد أو أصل واحد، فالاستثمار المتنوع يمكن أن يقلل المخاطر. اختر من بين عدة أنواع مختلفة من مشاريع التمويل اللامركزي، مثل الإقراض، والتداول المباشر المباشر، والزراعة، وما إلى ذلك، لتنويع تعرضك للمخاطر.

4) اختبار المبلغ الصغير: قبل إجراء المعاملات ذات المبلغ الكبير، قم بإجراء معاملة اختبارية ذات مبلغ صغير لضمان أمان العملية والمنصة.

5) مراقبة الحسابات والاستجابة للطوارئ بانتظام: تحقق بانتظام من حسابات DeFi وأصولك لاكتشاف المعاملات أو الأنشطة غير الطبيعية في الوقت المناسب. استخدم أدوات مثل Etherscan لمراقبة سجلات المعاملات على السلسلة لضمان أمان الأصول. بعد اكتشاف الحالات الشاذة، اتخذ تدابير الطوارئ في الوقت المناسب، مثل إلغاء جميع التفويضات على الحساب، والاتصال بفريق أمان المحفظة للحصول على الدعم، وما إلى ذلك.

6) استخدم المشاريع الجديدة بحذر: كن حذرًا بشأن المشاريع الجديدة التي تم إطلاقها للتو أو لم يتم التحقق منها. يمكنك استثمار مبلغ صغير من المال للاختبار أولاً لمراقبة تشغيله وسلامته.

7) استخدم محافظ Web3 السائدة للمعاملات: استخدم محافظ Web3 السائدة فقط للتفاعل مع مشاريع DeFi، مما يوفر حماية أمنية أفضل.

8) منع هجمات التصيد الاحتيالي: كن حذرًا عند النقر على روابط غير مألوفة ورسائل بريد إلكتروني من مصادر غير معروفة، ولا تدخل مفاتيح خاصة أو عبارات تذكيرية على مواقع ويب غير موثوقة، وتأكد من أن الروابط التي تزورها هي مواقع ويب رسمية. استخدم القنوات الرسمية لتنزيل المحافظ والتطبيقات للتأكد من صحة البرنامج.

ثانيًا، من منظور محفظة OKX Web3:

نحن نقدم العديد من آليات الأمان لحماية أمان أموال المستخدمين:

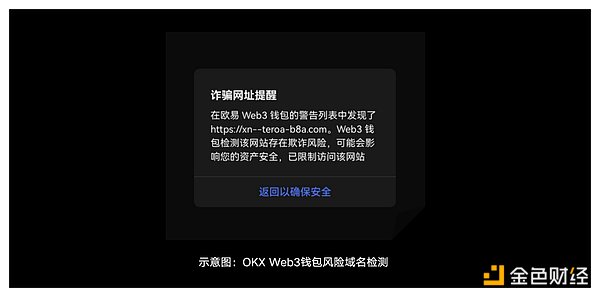

1) الكشف عن اسم المجال المحفوف بالمخاطر: عندما يصل مستخدم إلى DAPP، ستقوم OKX Web3 Wallet بإجراء الكشف والتحليل على مستوى اسم المجال إذا قام المستخدم بالوصول إلى DAPP ضار، فسوف يعترض المستخدم أو يذكره لمنع خداع المستخدم .

2) لوحة Pixiu اكتشاف الرمز المميز: تدعم محفظة OKX Web3 إمكانات كاملة للكشف عن رمز Pixiu Pan، وتحظر بشكل فعال رموز Pixiu Pan في المحفظة لمنع المستخدمين من محاولة التفاعل مع رموز Pixiu Pan.

3) مكتبة علامات العناوين: توفر محفظة OKX Web3 مكتبة غنية وكاملة لعلامات العناوين عندما يتفاعل المستخدمون مع عناوين مشبوهة، ستقدم محفظة OKX Web3 تنبيهات في الوقت المناسب.

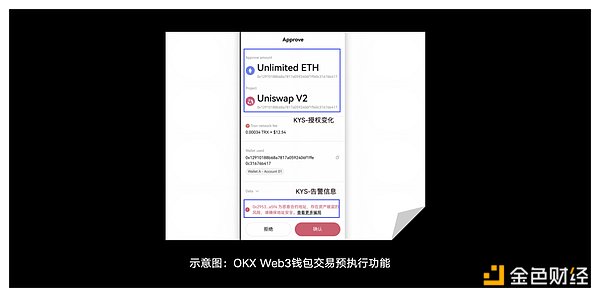

4) التنفيذ المسبق للمعاملة: قبل أن يرسل المستخدم أي معاملة، ستقوم OKX Web3 Wallet بمحاكاة تنفيذ المعاملة وعرض نتائج تغيير الأصول والتفويض للمستخدم كمرجع. يمكن للمستخدمين الحكم على ما إذا كانت النتائج تلبي التوقعات وتحديد ما إذا كانوا سيستمرون في تقديم المعاملة.

5) التمويل اللامركزي المدمج التطبيق: قامت محفظة OKX Web3 بدمج خدمات العديد من مشاريع DeFi الرئيسية. يمكن للمستخدمين التفاعل بأمان مع مشاريع DeFi المتكاملة من خلال محفظة OKX Web3. بالإضافة إلى ذلك، ستوصي OKX Web3 Wallet أيضًا بمسارات لخدمات DeFi مثل DEX والجسور المتقاطعة، وذلك لتزويد المستخدمين بأفضل خدمات DeFi وأفضل حلول الغاز.

6) المزيد من الأمان الخدمات: تضيف محفظة OKX Web3 المزيد من وظائف الأمان تدريجيًا وتبني خدمات حماية أمنية أكثر تقدمًا، والتي ستحمي سلامة مستخدمي محفظة OKX بشكل أفضل وأكثر كفاءة.

السؤال الثامن: ليس فقط المستخدمين، ولكن أيضًا DeFiأنواع المخاطر التي تواجهها المشاريع وكيفية حمايتهم؟

BlockSecفريق الأمان: تشمل أنواع المخاطر التي تواجهها مشاريع DeFi: مخاطر أمان التعليمات البرمجية، ومخاطر الأمان التشغيلية، ومخاطر التبعية الخارجية .

أولاً، المخاطر الأمنية للكود. أي المخاطر الأمنية التي قد تكون موجودة في مشاريع DeFi على مستوى الكود. بالنسبة لمشاريع DeFi، تعد العقود الذكية هي منطق الأعمال الأساسي (منطق المعالجة الأمامية والخلفية هي أعمال تطوير برمجيات تقليدية وهي ناضجة نسبيًا) وهي أيضًا محور اهتمامنا ومناقشتنا، بما في ذلك:

< p> 1) أولاً وقبل كل شيء، من منظور التطوير، من الضروري اتباع ممارسات تطوير أمان العقود الذكية المعترف بها في الصناعة، مثل نموذج التحقق من التأثيرات والتفاعلات لمنع ثغرات إعادة الدخول، وما إلى ذلك، بالإضافة إلى ذلك، حاول لاختيار وظائف خارجية موثوقة للوظائف شائعة الاستخدام، قم بتنفيذها مع مكتبة خارجية لتجنب المخاطر غير المعروفة الناجمة عن إعادة اختراع العجلة.2) والثاني هو إجراء الاختبار الداخلي. يعد الاختبار جزءًا مهمًا من تطوير البرامج ويمكن أن يساعد في العثور على العديد من المشكلات. ومع ذلك، بالنسبة لمشاريع DeFI، فإن الاختبار المحلي وحده لا يكفي لكشف المشكلات، حيث يلزم إجراء المزيد من الاختبارات في بيئة نشر قريبة من الخط الفعلي. ويمكن تحقيق ذلك باستخدام أدوات مثل Phalcon Fork للمساعدة في تحقيق ذلك.

3) أخيرًا، بعد اكتمال الاختبار، اتصل بخدمة تدقيق تابعة لجهة خارجية تتمتع بسمعة طيبة. على الرغم من أن التدقيق لا يمكنه ضمان عدم حدوث أي مشكلات بنسبة 100%، إلا أن التدقيق المنهجي يمكن أن يساعد إلى حد كبير جانب المشروع في تحديد العديد من المشكلات الأمنية المعروفة والشائعة، والتي غالبًا ما تكون ناجمة عن مطورين ليسوا على دراية بها أو لديهم طرق تفكير مختلفة. من الصعب الوصول إلى الأجزاء. وبطبيعة الحال، بما أن كل شركة تدقيق لديها اختلافات في الخبرة والتوجيه، إذا سمحت الميزانية بذلك، فمن المستحسن من الناحية العملية أن تشارك شركتان أو أكثر من شركات التدقيق.

ثانيًا، المخاطر الأمنية التشغيلية. أي المخاطر الأمنية التي تنشأ أثناء تشغيل المشروع بعد دخوله على الإنترنت. فمن ناحية، قد لا تزال هناك نقاط ضعف غير معروفة في التعليمات البرمجية. حتى لو تم تطوير التعليمات البرمجية واختبارها وتدقيقها بشكل جيد، فقد لا تزال هناك مخاطر أمنية غير مكتشفة، وقد ثبت ذلك على نطاق واسع خلال عقود من الممارسات الأمنية في تطوير البرمجيات، ومن ناحية أخرى، يواجه المشروع المزيد من المشاكل على مستوى التعليمات البرمجية التحديات بعد اتصاله بالإنترنت، مثل تسرب المفتاح الخاص، والإعدادات غير الصحيحة لمعلمات النظام المهمة، وما إلى ذلك، مما قد يسبب عواقب وخيمة وخسائر فادحة. تتضمن الاستراتيجيات المقترحة للتعامل مع مخاطر الأمان التشغيلي ما يلي:

1) إنشاء إدارة المفاتيح الخاصة وتحسينها: استخدم أساليب موثوقة لإدارة المفاتيح الخاصة، مثل محافظ الأجهزة الموثوقة أو حلول المحفظة المستندة إلى MPC.

2) مراقبة حالة التشغيل: يدرك نظام المراقبة العمليات المميزة والحالة الأمنية للمشروع في الوقت الفعلي.

3) إنشاء آلية استجابة آلية للمخاطر: على سبيل المثال، باستخدام BlockSec Phalcon، يمكنه الحظر تلقائيًا عند مواجهة هجوم لتجنب (المزيد) من الخسائر.

4) تجنب مخاطر النقطة الواحدة للعمليات المميزة: مثل استخدام المحفظة الآمنة متعددة التوقيع لتنفيذ العمليات المميزة.

ثالثًا، تشير مخاطر التبعية الخارجية إلى المخاطر الناجمة عن الاعتماد الخارجي للمشروع، مثل الاعتماد على أوراكل السعر التي توفرها بروتوكولات DeFi الأخرى، ولكن مشاكل الأوراكل تتسبب في ظهور خطأ في حساب السعر نتائج. تتضمن التوصيات المتعلقة بمخاطر التبعية الخارجية ما يلي:

1) اختر شركاء خارجيين موثوقين، مثل بروتوكولات الرأس الموثوقة والمعترف بها في الصناعة.

2) قم بعمل جيد في مراقبة حالة التشغيل: على غرار المخاطر الأمنية التشغيلية، ولكن كائن المراقبة هنا هو التبعيات الخارجية.

3) إنشاء آلية استجابة تلقائية للمخاطر: تشبه المخاطر الأمنية التشغيلية، ولكن قد تكون طرق التعامل مختلفة، مثل تبديل تبعيات النسخ الاحتياطي بدلاً من الإيقاف المؤقت للبروتوكول بأكمله بشكل مباشر.

بالإضافة إلى ذلك، نقدم أيضًا بعض اقتراحات المراقبة لأطراف المشروع الذين يرغبون في بناء قدرات المراقبة

1) تعيين نقاط المراقبة بدقة: تحديد الحالات الرئيسية (المتغيرات) الموجودة في البروتوكول ، ما هي المواقع التي تحتاج إلى مراقبة، هذه هي الخطوة الأولى في بناء قدرات المراقبة. ومع ذلك، من الصعب إنشاء نقاط مراقبة لتغطية جميع الجوانب، خاصة فيما يتعلق بمراقبة الهجوم. يوصى باستخدام محرك خارجي احترافي للكشف عن الهجمات من طرف ثالث تم اختباره في القتال الفعلي.

2) التأكد من دقة المراقبة وحسن توقيتها: تعني دقة المراقبة أنه لا ينبغي أن يكون هناك الكثير من النتائج الإيجابية الكاذبة (FP) والسلبيات الكاذبة (FN) وهو أمر غير متاح بشكل أساسي يعد التوقيت المناسب شرطًا أساسيًا للاستجابة (على سبيل المثال، ما إذا كان من الممكن اكتشافه بعد نشر العقد المشبوه وقبل تحميل معاملة الهجوم إلى السلسلة)، وإلا فلا يمكن استخدامه إلا لتحليل ما بعد الحدث، وهو أمر ذو أهمية عالية؛ التأثير على أداء واستقرار نظام المراقبة.

3) قدرات الاستجابة الآلية مطلوبة: استنادًا إلى المراقبة الدقيقة وفي الوقت الفعلي، يمكن إنشاء استجابات آلية، بما في ذلك بروتوكولات الإيقاف المؤقت لمنع الهجمات، وما إلى ذلك. ويتطلب ذلك دعم إطار استجابة آلي موثوق وقابل للتخصيص يمكنه تخصيص استراتيجيات الاستجابة بمرونة وبدء التنفيذ تلقائيًا وفقًا لاحتياجات طرف المشروع.

بشكل عام، يتطلب بناء قدرات المراقبة مشاركة موردي خدمات أمنية خارجيين محترفين.

OKX Web3 فريق أمان المحفظة: تواجه مشاريع DeFi مجموعة متنوعة من المخاطر، والتي تشمل بشكل أساسي الفئات التالية:

1 ) المخاطر الفنية: تشمل بشكل أساسي نقاط ضعف العقود الذكية وهجمات الشبكات. وتشمل تدابير الحماية اعتماد ممارسات تطوير آمنة، وتوظيف شركات تدقيق محترفة تابعة لجهات خارجية لإجراء عمليات تدقيق شاملة للعقود الذكية، وإنشاء برامج مكافآت الأخطاء لتشجيع قراصنة القبعة البيضاء على اكتشاف نقاط الضعف، وفصل الأصول لتحسين أمان الأموال.

2) مخاطر السوق: تشمل بشكل رئيسي تقلبات الأسعار ومخاطر السيولة والتلاعب بالسوق ومخاطر الجمع. تشمل تدابير الحماية استخدام العملات المستقرة والتحوط من المخاطر لمنع تقلبات الأسعار، واستخدام تعدين السيولة وآليات الرسوم الديناميكية للتعامل مع مخاطر السيولة، والمراجعة الصارمة لأنواع الأصول التي تدعمها بروتوكولات التمويل اللامركزي واستخدام أوراكل اللامركزية لمنع التلاعب بالسوق، ومن خلال الابتكار والتحسين المستمر. ميزات البروتوكول لمعالجة المخاطر التنافسية.

3) المخاطر التشغيلية: تشمل بشكل أساسي الأخطاء البشرية ومخاطر آلية الحوكمة. وتشمل تدابير الحماية وضع ضوابط داخلية وإجراءات تشغيل صارمة للحد من حدوث الأخطاء البشرية، واستخدام الأدوات الآلية لتحسين الكفاءة التشغيلية، وتصميم آليات حوكمة معقولة لضمان التوازن بين اللامركزية والأمن، مثل إدخال تأخيرات التصويت وآليات التوقيع المتعدد . سنقوم أيضًا بوضع خطط مراقبة وطوارئ للمشاريع عبر الإنترنت حتى نتمكن من اتخاذ تدابير فورية لتقليل الخسائر في حالة حدوث أي خلل.

4) المخاطر التنظيمية: متطلبات الامتثال القانوني والتزامات مكافحة غسيل الأموال (AML)/اعرف عميلك (KYC). تشمل الضمانات الاستعانة بمستشار قانوني لضمان امتثال المشاريع للمتطلبات القانونية والتنظيمية، ووضع سياسات امتثال شفافة، والتنفيذ الاستباقي لتدابير مكافحة غسل الأموال و"اعرف عميلك" لتعزيز الثقة بين المستخدمين والمنظمين.

س9: DeFiكيف يحكم أطراف المشروع على شركة تدقيق جيدة ويختارونها؟

BlockSecفريق الأمان: كيف يحكم فريق مشروع DeFi على شركة تدقيق جيدة ويختارها، فيما يلي بعض المعايير البسيطة كمرجع:

1) ما إذا كانت قد قامت بتدقيق مشاريع معروفة: وهذا يدل على أن شركة التدقيق معترف بها من قبل هذه المشاريع المعروفة.

2) ما إذا كانت المشاريع التي تم تدقيقها قد تعرضت للهجوم: على الرغم من أن التدقيق لا يمكن أن يضمن الأمان بنسبة 100٪ من الناحية النظرية، إلا أن التجربة العملية تظهر أن معظم المشاريع التي تم تدقيقها من قبل شركات التدقيق ذات السمعة الجيدة لم تتعرض للهجوم السجلات.

3) الحكم على جودة التدقيق من خلال تقارير التدقيق السابقة: تعد تقارير التدقيق مؤشرًا مهمًا على الكفاءة المهنية لشركة التدقيق، خاصة عندما يمكن مقارنة نفس مشروع التدقيق ونفس نطاق التدقيق جودة (درجة الضرر) وكمية اكتشافات الثغرات الأمنية، وما إلى ذلك، وما إذا كان فريق المشروع يعتمد عادة اكتشافات الثغرات الأمنية.

4) الممارسون المحترفون: يشتمل تكوين الموظفين في شركة التدقيق على المؤهلات الأكاديمية والخلفية المهنية، كما أن التعليم المنهجي والخبرة المهنية يساعدان بشكل كبير في ضمان جودة التدقيق.

أخيرًا، شكرًا لكم جميعًا على قراءة الإصدار الخامس من "الإصدار الخاص بالأمان" الخاص بـ OKX Web3 Wallet. نحن مشغولون حاليًا بإعداد الإصدار السادس، والذي لا يتضمن فقط الحالات الحقيقية وتحديد المخاطر والبقاء ضبطها للحصول على نصائح حول التشغيل الآمن!

إخلاء المسؤولية:

هذه المقالة مرجعية فقط وليس المقصود منها تقديم (1) نصائح استثمارية أو توصيات استثمارية (2) شراء أو بيع أو الاحتفاظ بعروض أو طلبات للأصول الرقمية أو (3) المشورة المالية أو المحاسبية أو القانونية أو الضريبية. ينطوي الاحتفاظ بالأصول الرقمية، بما في ذلك العملات المستقرة والرموز غير القابلة للاستبدال، على مستوى عالٍ من المخاطر وقد يتقلب بشكل كبير أو حتى يصبح عديم القيمة. يجب عليك أن تفكر بعناية فيما إذا كان التداول أو الاحتفاظ بالأصول الرقمية مناسبًا لك بناءً على وضعك المالي. يرجى أن تكون مسؤولاً عن فهم القوانين واللوائح المحلية المعمول بها والامتثال لها.

تغير التكنولوجيا المعاملات، وقد تلقت تجربة تداول محفظة OKX Web3 ترقية مهمة.

JinseFinance

JinseFinanceكل سلسلة هي ابتكار، وتربط محفظة OKX Web3 جميع الابتكارات، وجميع الاحتمالات، وجميع الطرق، وتجذب المستخدمين العالميين لاحتضان Web3 وتجربته، والسعي إلى قدر أكبر من الحرية والعدالة، وتصبح مدخل Web3 الرائد في الصناعة.

JinseFinance

JinseFinanceتهدف OKX Web3 إلى السماح لكل فكرة لعبة بالتألق على blockchain من خلال OKX GameSphere.

JinseFinance

JinseFinanceمشروع، تصفيف الشعر، إصدار خاص للأمان 03 |. OKX Web3، أكاديمية WTF: في لحظة عملت بجد لمداعبة شعرك، ولكن في الثانية التالية تعرضت للسرقة من قبل أحد المتسللين؟ جولدن فاينانس، عملية رفع الشعر شرسة كالنمر، وعامل الأمان سالب 5؟

JinseFinance

JinseFinanceفي 20 أبريل، عندما وصل ارتفاع الكتلة إلى 840,000، أكملت عملة البيتكوين بنجاح النصف الرابع. وفي الوقت نفسه، تم أيضًا إطلاق بروتوكول Runes المرتقب رسميًا.

JinseFinance

JinseFinanceاستكشف نظام Bitcoin البيئي وقم بفرز الوظائف الأكثر شمولاً لمحفظة OKX Web3.

JinseFinance

JinseFinanceتم إطلاق OKX في سوق العملات المشفرة النشط في الأرجنتين من خلال التبادل المحلي ومنصة P2P والدعم الإسباني. يسلط الرئيس هونغ فانغ الضوء على السلامة من خلال تقارير إثبات الاحتياطيات الشهرية.

Xu Lin

Xu Linتؤدي ثغرة أمنية خطيرة في محفظة OKX Web3 إلى تدفق رسائل وهمية، مما يحث المستخدمين على التوقف عن التداول فورًا لتجنب الخسائر.

Brian

Brian JinseFinance

JinseFinanceنظمت من قبل منصة DeFi ArrayFi ، كان Bridge Web3 2023 عبارة عن مؤتمر لمدة ثلاثة أيام استضافته جزيرة Phú Quốc في فيتنام.

Davin

Davin