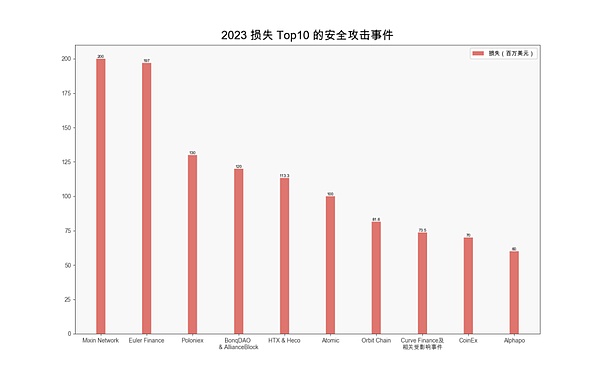

تركز هذه المقالة على أهم عشر هجمات في عام 2023.

أفضل عشرة هجمات

(2023 الأعلى 10 حوادث هجوم أمني)

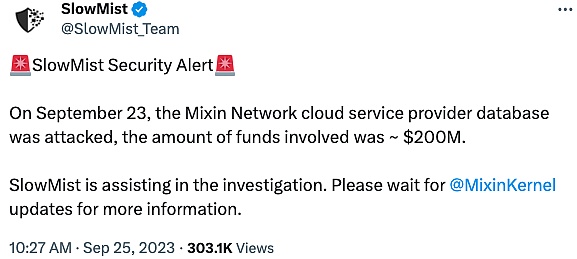

Mixin

في 23 سبتمبر 2023، تعرضت قاعدة بيانات مزودي الخدمة السحابية لشبكة Mixin Network للهجوم، مما أدى إلى فقدان بعض الأصول على الشبكة الرئيسية، بما في ذلك ما يقرب من 200 مليون دولار أمريكي، وكان الهجوم الأكثر تكلفة في عام 2023. بعد ذلك، غردت Mixin رسميًا بأنها اتصلت بشركة Google وفريق أمان SlowMist للمساعدة في التحقيق. وقال المسؤولون إنهم سيدفعون ما يصل إلى 50% من الخسائر، مع دفع الباقي في شكل سندات مميزة واستخدامها في عمليات إعادة الشراء مع الأرباح.

(https://twitter.com/SlowMist_Team/status/1706133260869468503)

(https://twitter.com/MixinKernel/status/1706139175018529139)

Euler Finance

في 13 مارس 2023، تمت مهاجمة بروتوكول إقراض DeFi Euler Finance، وحصل المهاجم على وبلغت الأرباح حوالي 197 مليون دولار أمريكي. وفقًا لتحليل فريق أمان SlowMist، تستخدم عملية الهجوم بأكملها للمهاجم بشكل أساسي أموال القروض السريعة للإيداع، ثم تتبرع بالأموال مباشرة إلى عنوان الاحتياطي لتفعيل منطق التصفية بعد قرضين متراكبين بالرافعة المالية، وأخيراً تستخدم التصفية الناعمة نفسها - التحكيم في أي أموال متبقية. هناك سببان رئيسيان للهجوم: النقطة الأولى هي أنه بعد التبرع بالأموال إلى عنوان الاحتياطي، لا يتم التحقق مما إذا كان في حالة تصفية، مما يمكن أن يؤدي مباشرة إلى تفعيل آلية التصفية الناعمة، والنقطة الثانية هي أنه عند ارتفاع تؤدي الرافعة المالية إلى تفعيل منطق التصفية الناعمة، حيث ستزداد قيمة العائد، بحيث لا يحتاج المصفي إلا إلى تحويل جزء من الالتزامات لنفسه للحصول على معظم أموال الرهن العقاري الخاصة بالطرف المصفى، وبما أن قيمة أموال الرهن العقاري أكبر من قيمتها من الالتزامات (يتم تحويل جزء فقط من الالتزامات بسبب التصفية الميسرة)، وبالتالي، يمكن للمصفي اجتياز فحص معامل الصحة الخاص به بنجاح وسحب الأموال التي تم الحصول عليها. في 4 أبريل، غردت شركة Euler Labs أنه بعد مفاوضات ناجحة، أعاد المهاجم جميع الأموال المسروقة من البروتوكول في 13 مارس.

في 10 يناير 2024، نشر مايكل بنتلي، الرئيس التنفيذي لشركة Euler Labs، مدونة بعنوان "الحرب والسلام"، والتي وصفت خلفية الهجوم وإجراءات المعالجة وغيرها. تفاصيل.

(https://medium.com/eulerfinance/war-peace-ab2670711175)

(https://twitter.com/euler_mab/status/ 1745079435332550836)

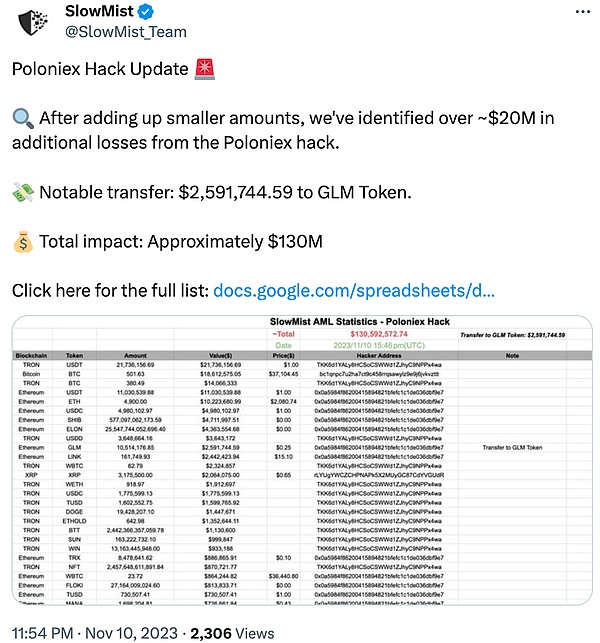

Poloniex

10 نوفمبر 2023، تعرضت بورصة Poloniex للاختراق، مما تسبب في خسائر تقدر بحوالي 130 مليون دولار أمريكي. وفقًا لتحليل فريق SlowMist الأمني، وانطلاقًا من النهج السريع والمهني للمهاجم، فمن المتوقع أن يكون هجومًا نموذجيًا للتهديدات المستمرة المتقدمة (APT)، وقد يكون المهاجم هو منظمة القراصنة الكورية الشمالية Lazarus Group. وقال جاستن صن: "نجح فريق Poloniex في تحديد وتجميد بعض الأصول المتعلقة بعنوان المتسلل. حاليًا، الخسائر تحت السيطرة. يمكن للدخل التشغيلي لشركة Poloniex تعويض هذه الخسائر وسيتم سداد الأموال المتضررة بالكامل."< / p>

(https://twitter.com/SlowMist_Team/status/1723006264693657708)

BonqDAO & AllianceBlock

< p style="text-align: left;">في 2 فبراير 2023، تم اختراق منصة الإقراض غير الاحتجازية BonqDAO ومنصة البنية التحتية للتشفير AllianceBlock بسبب ثغرة أمنية في عقد BonqDAO الذكي، مما أدى إلى خسارة ما يقرب من 120 مليون دولار أمريكي. وفي هذه العملية، أزال المتسللون ما يقرب من 114 مليون WALBT (11 مليون دولار)، والرمز الأصلي المغلف لـ AllianceBlock، و98 مليون رمز BEUR (108 مليون دولار) من قبو BonqDAO. وفقًا لتحليل فريق SlowMist الأمني، فإن السبب الجذري لهذا الهجوم هو أن تكلفة الضمانات التي يتطلبها عرض أسعار Oracle أقل بكثير من الربح الذي حصل عليه الهجوم، وبالتالي التلاعب بالسوق وتصفية المستخدمين الآخرين عن طريق الإرسال الضار أسعار خاطئة. بالإضافة إلى ذلك، ذكر AllianceBlock أن الحادث لا علاقة له بقبو BonqDAO، ولم يتم اختراق أي عقود ذكية، ويعمل كلا الفريقين على التخلص من السيولة لمنع المتسللين من تحويل الرموز المسروقة إلى أصول أخرى. يمكن العثور على التفاصيل في بيان AllianceBlock ردًا على اختراق BonqDAO.

(https://medium.com/allianceblock/allianceblock-issues-statement-in-response-to-bonqdao-hack-6510a61fcf5c)

HTX وHeco Bridge

22 نوفمبر 2023، HTX (سابقًا) Huobi) وجسر Heco المرتبط بها، بمبلغ إجمالي قدره 113.3 مليون دولار أمريكي. رد جاستن صن على الهجوم على تويتر: "تعرض جسر HTX وHeco عبر السلاسل لهجوم قراصنة. سوف تعوض HTX بالكامل عن خسارة محفظة HTX الساخنة. تم تعليق الودائع والسحوبات. يرجى الاطمئنان إلى أن المجتمع وجميع أموال HTX مقفلة". آمن. نحن نحقق مع المتسلل بشأن السبب المحدد للهجوم. وبمجرد الانتهاء من التحقيق وتحديد السبب، سنستعيد الخدمة."

(https://twitter.com/justinsuntron/status/1727304656622326180)

Atomic Wallet

في 3 يونيو 2023، ظهرت العديد من Atomic Wallet نشر المستخدمون على وسائل التواصل الاجتماعي أن أصول محفظتهم قد سُرقت. تقول Atomic أن أقل من 1% من المستخدمين النشطين شهريًا قد تأثروا/تم الإبلاغ عنهم حاليًا. وفقًا لتحليل فريق أمان SlowMist، فإن Atomic Wallet غير متصل رسميًا بموقع تنزيل cloudflare وموقع التحقق sha256sum، ومن المتوقع أنه قد تكون هناك مشكلة أمنية في عملية تنزيل الإصدارات التاريخية. ومن المتوقع أن تصل الأضرار إلى 100 مليون دولار على الأقل.

سلسلة المدارات

31 ديسمبر 2023 تم اختراق بروتوكول جسر السلسلة Orbit Chain، مما أدى إلى خسارة قدرها 81.6 مليون دولار أمريكي. غردت Orbit Chain بأن الفريق طلب من منصات تداول العملات المشفرة العالمية الكبرى تجميد الأصول المسروقة. في 11 يناير 2024، قامت Orbit Chain Twitter بتحديث أنها ستصدر مكافأة تصل إلى 8 ملايين دولار لمقدمي المعلومات الاستخبارية الحاسمة.

(https://twitter.com/Orbit_Chain/status/1745331289098711041)

Curve Finance والأحداث ذات الصلة

في 30 يوليو 2023، غردت شركة Curve Finance أنه بسبب فشل القفل المتكرر، تعرضت العديد من مجموعات العملات المستقرة (alETH/msETH/pETH) التي تستخدم Vyper 0.2.15 للهجوم. لا يتأثر عقد crvUSD والمجموعات الأخرى. حتى الآن، تسبب اختراق مجمع العملات المستقرة Curve Finance في خسارة تراكمية قدرها 73.5 مليون دولار لمجموعات Alchemix وJPEG'd وMeTRONomeDAO وdeBridge وEllipsis وCRV/ETH. في 6 أغسطس، غردت شركة Alchemix بأن قراصنة Curve Finance قد أعادوا جميع أموال Alchemix الموجودة في مجمع Curve. في 19 أغسطس، صرحت MeTRONomeDAO أن روبوت MEV المسمى "c0ffeebabe" قد استعاد معظم الأموال المسروقة وأعادها إلى MeTRONome.

CoinEx

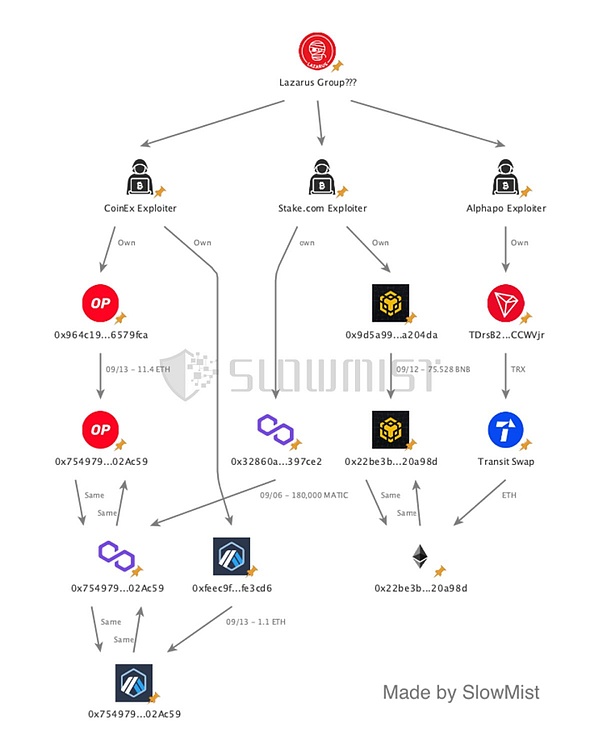

12 سبتمبر 2023، العملة المشفرة تعرضت بورصة CoinEx لهجوم قراصنة، وتم تحديد سبب الحادث في البداية على أنه تسرب للمفاتيح الخاصة للمحفظة الساخنة، ويقدر أن الخسارة وصلت إلى 70 مليون دولار أمريكي، وقد أثر التأثير على العديد من سلاسل الكتل. غردت CoinEx بأنها حددت عناوين المحفظة المشبوهة المتعلقة بالاختراق وعزلتها، وأنه تم تعليق خدمات الإيداع والسحب. في 13 سبتمبر، اكتشف فريق SlowMist الأمني أثناء عملية التحليل أن قراصنة CoinEx كانوا على صلة بقراصنة Stake.com وقراصنة Alphapo، وقد يكون قراصنة CoinEx هم مجموعة القرصنة الكورية الشمالية Lazarus Group.

(https://twitter.com/SlowMist_Team/ Status/1701919426009035190)

Alphapo

يوليو 2023 على في يوم 23، سُرقت المحفظة الساخنة لمزود خدمة الدفع بالعملات المشفرة Alphapo، مما أدى إلى خسارة ما يقرب من 60 مليون دولار أمريكي، بما في ذلك Ethereum وTRON وBTC. تم تبادل الأموال المسروقة أولاً مقابل ETH على Ethereum ثم تم ربطها بشبكات Avalanche وBTC. يتعامل Alphapo مع المدفوعات للعديد من خدمات المقامرة، مثل HypeDrop وBovada وIgnition. على الأرجح تم تنفيذ الاختراق بواسطة مجموعة Lazarus Group.

ملخص

أسفرت الهجمات العشرة الأولى في عام 2023 عن تم فقدان ما مجموعه حوالي 1.145 مليار دولار أمريكي، تم استرداد جميع الأموال المسروقة من شركة Euler Finance بنجاح، كما تم استرداد جزء من الأموال المسروقة من شركة Curve Finance والحوادث ذات الصلة. يوصي فريق أمان SlowMist بأن يقوم طرف المشروع بإجراء تدقيق شامل لاكتشاف الثغرات الأمنية المحتملة وإصلاحها على الفور، ووضع خطة طوارئ سليمة للاستجابة بسرعة وفعالية عند الهجوم، والكشف بشكل استباقي وتحمل المسؤولية بعد وقوع حادث أمني، واتخاذ التدابير العلاجية العملية تدابير للتحكم في نطاق ودرجة التأثير.

تنزيل التقرير كاملاً:

https://www.slowmist.com/report/ 2023-تقرير-أمان-بلوك تشين-ومكافحة غسل الأموال-السنوي(CN).pdf

cryptopotato

cryptopotato

cryptopotato

cryptopotato Bitcoinist

Bitcoinist Coindesk

Coindesk Siew Meng

Siew Meng Cointelegraph

Cointelegraph Beincrypto

Beincrypto Bitcoinist

Bitcoinist Nulltx

Nulltx Nulltx

Nulltx Cointelegraph

Cointelegraph