تم إعادة إنتاج هذه المقالة من مدونة Nervos، المؤلف: @radicalizedpleb، @matt_bitcoin. النص الأصلي باللغة الإنجليزية: https://www.nervos.org/knowledge-base/web5-extra-decentralized TBD[1]، طبقة جديدة للهوية والثقة على الإنترنت أنشأها مؤسس تويتر جاك دورسي، وهي إحدى محاولاته الأولى في مجال العملات المشفرة. وتهدف إلى التشغيل بالكامل على بنية نظير إلى نظير والتكامل مع خدمات Web2 الحالية. يعتقد الكثير من الناس أن TBD يشبه إلى حد كبير خدمة الهوية اللامركزية Web3 ENS[2]، لكن دورسي لا يعتقد ذلك. وباعتباره مؤمنًا راسخًا بعملة البيتكوين (وهو مصطلح أصبح الآن مرادفًا للتشكك في العملات المشفرة)، فقد شعر بالحاجة إلى تمييز نفسه عن التيار الرئيسي والتأكد من أن TBD لا يُنظر إليه أبدًا على أنه مجرد مشروع Web3 آخر. على وجه التحديد، أدرك دورسي أن Web3 - وهي رؤية لإنترنت لامركزي مبني على بروتوكولات مفتوحة وسلاسل كتل، مع طبقات هوية ومالية واجتماعية - لم يكن النظام الذي كان يسعى إليه. لقد أدرك أن واقع Web3 يتعارض بشكل أساسي مع رؤيته: فهو غير متوافق مع البنية التحتية الحالية للإنترنت وكان ملتزمًا باستبدال الأخيرة بالكامل.

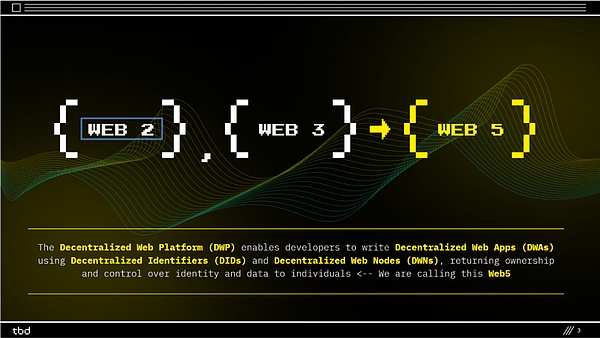

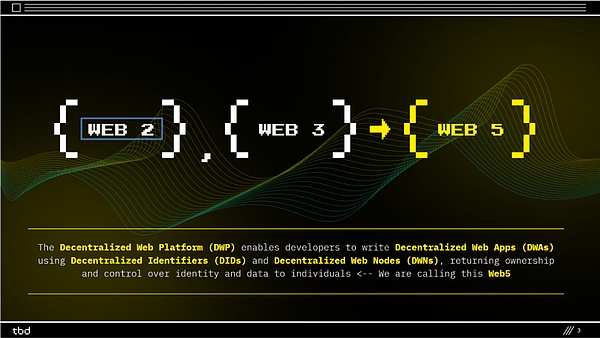

الشكل: تعريف Web5 (المصدر: TBD PPT[3])

نظرًا لأن الهدف الأساسي لـ TBD هو "اللامركزية" وعدم التنازل، فقد اختار دورسي بناء هذا النظام على Bitcoin. في رأيه، هذا وحده كافٍ لجعل TBD "ليس جزءًا من Web3"، لذا من الضروري إنشاء مصطلح جديد لهذا النوع من النظام.

لهذا السبب، اقترح دورسي مازحا مصطلح "Web5"، والذي كان من ناحية استهزاءً بـ Web3، ومن ناحية أخرى كان بمثابة تكريم لـ HTML5[4]. HTML5 هو أساس الإنترنت اليوم وكان آخر محاولة تكنولوجية كبرى لدفع تطور الويب منذ 15 عامًا.

من الورقة البيضاء لـ TBD[5]، يرى دورسي أن Web5 عبارة عن شبكة نظير إلى نظير مع Bitcoin كطبقة إجماع أساسية وشبكة Lightning كشبكة للدفع. إنها تدور حول ثلاثة ركائز: 1) معرفات لامركزية مملوكة ذاتيًا، 2) بيانات اعتماد قابلة للتحقق، و3) عقد شبكة لامركزية لتخزين البيانات وإعادة توجيه الرسائل. "في شبكة الإنترنت اليوم، أصبحت الهوية والبيانات الشخصية ملكًا لطرف ثالث. سيوفر Web5 تخزينًا لامركزيًا للهوية والبيانات لتطبيقاتك. ويسمح للمطورين بالتركيز على خلق تجربة مستخدم ممتازة مع إعادة ملكية البيانات والهوية للأفراد." كتب الموقع الرسمي لشركة TBD. عند الجمع بين مستندات تويتر[6] (مجموعة من المستندات الداخلية التي تكشف كيف أُجبرت الشركة على فرض الرقابة على المحتوى الحساس) وأهداف TBD، فمن المعقول أن نفترض أن ما يريد دورسي في الأساس بناءه هو "تكنولوجيا مجانية".

تتجلى رؤيته لهذه التكنولوجيا في Nostr[7] - وهو بروتوكول مراسلة مفتوح ولامركزي ومقاوم للرقابة مصمم لمعالجة قضايا تعديل المحتوى والرقابة التي تواجهها منصات الوسائط الاجتماعية المركزية حاليًا. بالنسبة للمبتدئين، يعمل Nostr بشكل مشابه لـ blockchain: يقوم كل مستخدم بإنشاء مفتاح خاص (يجب أن يبقى سريًا) ويتم تحديده من خلال مفتاحه العام. يتم توقيع جميع الرسائل (والتي تسمى "الملاحظات") تشفيريًا من قبل منشئها ويمكن التحقق منها من قبل الآخرين. لا يعتمد Nostr على منصة واحدة لتخزين بيانات المستخدم، بل يقوم بدلاً من ذلك بتخزين الرسائل وإعادة توجيهها عبر خوادم تعمل بشكل مستقل (تسمى "المرحلات") وفقًا لقواعد بسيطة ومفتوحة. نظرًا لأن المستخدمين يمكنهم اختيار أي تتابع أو بناء عقدة خاصة بهم، فلا يمكن لأي سلطة مركزية فرض الرقابة على المحتوى أو حذفه بشكل فعال. البروتوكول نفسه موجز للغاية، فهو لا يحدد سوى تنسيق الرسالة والتوقيع وطريقة النشر. ويمكن للمطورين بناء ميزات إضافية على هذا الأساس، مثل الرسائل الخاصة ودعم الصور وما إلى ذلك. بعد أن شهد كيف تعمل شركات وسائل التواصل الاجتماعي المركزية، أصبح دورسي مهووسًا برؤية بديلة: إعادة السيطرة على تطبيقات الويب إلى المستخدمين من الشركات والعقد التي يمكن التلاعب بها بسهولة. ويشير اهتمامه ودعمه لـ Nostr إلى أن لدينا فرصة للتقدم إلى ما هو أبعد من "ملكية الخادم" لـ Web2، والتي اخترقت Web3 بشكل مثير للقلق.

الآن، في حين أننا لا نملك أي وسيلة لمعرفة ما إذا كان دورسي يسخر عندما صاغ مصطلح "Web5"، فمن الآمن أن نقول إنه كان على حق. على الرغم من أن TBD لم تطلق أي منتج على الإطلاق وتوقفت عن العمل[8]، إلا أن رؤى دورسي حول عيوب Web3 تظل دقيقة ونبوئية. ومع ذلك، فإن رؤيته لـ Web5 لا يجب أن تقتصر على Bitcoin وLightning Network[9].

في رأينا، تعني Web5 أكثر من مجرد مكوناتها. فهي أكثر من مجرد "شبكة نظير إلى نظير" مخصصة لإجماع Bitcoin أو إطار عمل مبني حول معرفات لامركزية. علاوة على ذلك، فإن Web5 ليس مجرد "إعادة تسمية" دلالية أو استراتيجية تسويقية مثيرة، بل هو تحول جوهري لصناعة الإنترنت للعودة إلى جذورها. في نظرنا، Web5 عبارة عن بنية شبكية مكونة من شبكات نظير إلى نظير، تربط بين طبقات إجماع PoW (إثبات العمل) وUTXO وشبكات القنوات والأنظمة الأخرى التي لم يتم تصورها بعد. بشكل أكثر تجريدًا، يعد Web5 نظامًا بيئيًا مزدهرًا للتطبيقات اللامركزية (dApp) مبنيًا على هيكل الشبكة من نظير إلى نظير.

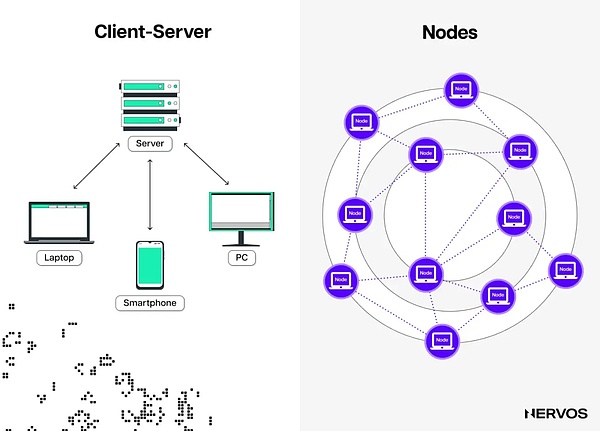

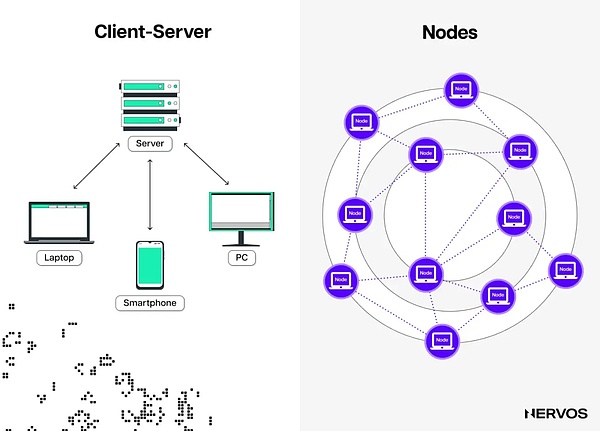

البنية الطوبولوجية للشبكة اللامركزية وشبكة نظير إلى نظير (المصدر: CKB Eco Fund[10])

البنية الأساسية هي الاختلاف الأساسي بين Web5 وWeb3. تم بناء Web5 على شبكة طوبولوجية من نظير إلى نظير لامركزية حقًا، وهي نتيجة مباشرة لاعتماد إجماع PoW ونموذج UTXO. إنها لا تنظر إلى تقنية blockchain باعتبارها النواة الوحيدة، بل تتصور سلسلة من بروتوكولات الإنترنت المفتوحة، المعززة بأحدث البدائيات التشفيرية، لدفع الإنترنت بشكل مشترك إلى عصر جديد. وعلى النقيض من ذلك، فشل Web3 في الوفاء بوعوده باللامركزية ومقاومة الرقابة وعدم السماح بالوصول إلى البيانات والأصول. ويكمن السبب الجذري في عيوب بنيته الأساسية، وخاصة القرار باختيار نماذج PoS (إثبات الحصة) وAccount.

الحالة الحالية لـ Web3

إن Web3 اليوم عبارة عن مجموعة من الشبكات "اللامركزية اسميًا" التي لا تعد ولا تحصى. منذ ظهور MetaMask[11] وInfura[12] في عام 2017، تحولت هذه الشبكات بسرعة إلى طوبولوجيا العميل والخادم[13]. وعلى الرغم من الجهود البحثية والهندسية الشاقة، فقد توصلنا إلى أن هذه النتيجة هي نتيجة حتمية للبناء على نماذج PoS والحسابات. وفي حين أننا نحترم الجهود المبدئية التي يبذلها كثيرون لمكافحة هذا الاتجاه، فإننا لا نعتقد أن عيوب طوبولوجيا العميل والخادم يمكن إصلاحها. قبل أن نتعمق في الأسباب، دعونا أولاً نلقي نظرة على الحالة الحالية لـ Web3. في فبراير 2009، كتب ساتوشي ناكاموتو في منشور[14]: "المشكلة الأساسية مع العملات التقليدية هي كل الثقة المطلوبة لها للعمل". عند النظر إلى الإيثريوم اليوم، يبدو أن "الثقة" آخذة في الازدياد. على الرغم من أن مشغلي تجمعات المشاركة وبناة الكتل ليسوا أطرافًا ثالثة موثوقة تمامًا (TTPs)، فمن الواضح أنهم تولوا أدوارًا مهمة ومتميزة بشكل متزايد.

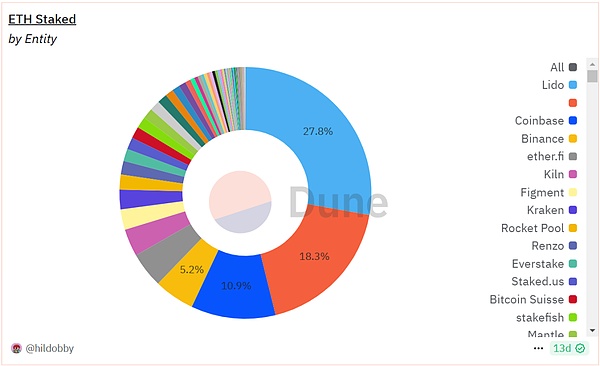

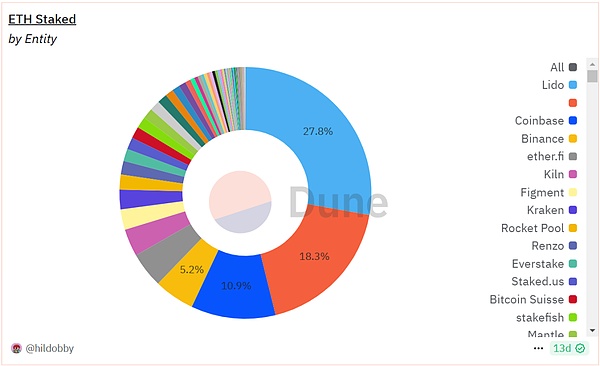

نسبة ETH التي راهنت عليها كل كيان إلى إجمالي الحصة (المصدر: dune.com)

يتحكم بروتوكول راهن السيولة Lido[15] في حوالي 28% من إجمالي ETH المراهن، وتتحكم Coinbase[16] في حوالي 11%، مما أثار مخاوف بشأن تركيز حقوق الحوكمة والتحقق في عدد قليل من عمالقة الصناعة. ينتج Beaverbuild[17] وTitan Builder[18] ما يقرب من 89%[19] من كتل Ethereum، مما يؤدي إلى تفاقم المخاوف بشأن مقاومة الرقابة والتحكم في الحد الأقصى للقيمة القابلة للاستخراج (MEV[20]). بالإضافة إلى ذلك، في حين أن الطبقة الأساسية لإيثريوم "لامركزية بدرجة كافية" على العديد من المقاييس - وخاصة بالمقارنة مع معظم مشاريع Web3 - فإن مسار التوسع الأفقي الذي اختاره مجتمعها أدى إلى ظهور نظام يعتمد بوضوح على افتراضات الثقة.

تعتمد هذه الأنظمة على موفري البنية التحتية المركزية الذين يعملون بمثابة "خوادم"، بينما يصبح المستخدمون "عملاء" يعتمدون على هذه الخوادم للحصول على وظائف الشبكة والوصول إليها. لا يختلف هذا البناء عن Web2 التقليدي وينحرف عن هدف اللامركزية الذي سعى إليه Web3 في الأصل.

إذا أخذنا Rollup[21] كمثال، فإن الاعتماد على جهاز فرز مركزي يخلق عنق زجاجة خطيرًا. في أفضل السيناريوهات، يكون لدى كيان واحد سيطرة كاملة على ترتيب المعاملات وتعبئتها، ويجب على المستخدمين أن يثقوا في أنه يتصرف بصدق - وهو ما يتعارض مع الغرض "غير الموثوق به" للعملة المشفرة. في أسوأ الأحوال، يمكن للكيان إيقاف تشغيل السلسلة تمامًا. على سبيل المثال، أوقف مشروع Linea من الطبقة الثانية في Ethereum عملية الفرز هذا العام بسبب هجوم على بورصة لامركزية داخل النظام البيئي[22]. ولجعل الأمور أسوأ، فإن لينيا ليست وحدها. يتم تشغيل جميع عمليات تجميع الإيثريوم تقريبًا بشكل مركزي، ويمكن لمشغليها مراقبة المعاملات أو إيقاف السلسلة إلى أجل غير مسمى. إذا كان من الممكن إيقاف السلسلة مؤقتًا حسب الرغبة، فما الهدف منها؟ من الواضح أن قواعد البيانات المركزية التقليدية تعمل بشكل أفضل، فلماذا إذن تشغيل سلسلة؟

حتى لو تجاهلنا هذه المخاطر الخفية وافترضنا بسذاجة أن الأطراف الثالثة الموثوقة في البنية التحتية الحالية لـ Web3 جديرة بالثقة، فما زلنا لا نستطيع تجنب حقيقة أنه، كما أشار نيك زابو قبل سنوات عديدة، فإن هذه الأطراف الثالثة هي ثغرات أمنية جوهرية[23]، وقد أكدت حوادث أمنية لا حصر لها هذا مرارًا وتكرارًا. على سبيل المثال، في يوليو 2023، خسر بروتوكول Multichain عبر السلسلة أكثر من 125 مليون دولار أمريكي بسبب اختلاس مشتبه به من الداخل. كان السبب الجذري للثغرة[24] هو أن الرئيس التنفيذي للشركة تشاو جون كان يتحكم في معظم مفاتيح الحوسبة متعددة الأطراف (MPC) الخاصة بالمنصة وتم القبض عليه من قبل الشرطة. قبل عام، وقعت حادثة مماثلة مع Ronin Bridge التابع لشركة Axie Infinity، حيث سرقت مجموعة Lazarus من القراصنة الكوريين الشماليين أكثر من 600 مليون دولار من أموال المستخدمين من خلال التحكم في المفاتيح الخاصة لمحققي 5/9[25]. بالإضافة إلى قضايا الثقة والأمان، فإن التوسع الأفقي (أي تحويل تنفيذ المعاملات من خلال سلاسل جانبية) يؤدي أيضًا إلى تجزئة السيولة الخطيرة وقضايا تكلفة البنية التحتية. توجد حاليًا العشرات من طبقات Ethereum Layer 2، والتي أصبحت معظمها سلاسل أشباح بسبب عدم قدرتها على جذب السيولة الكافية.

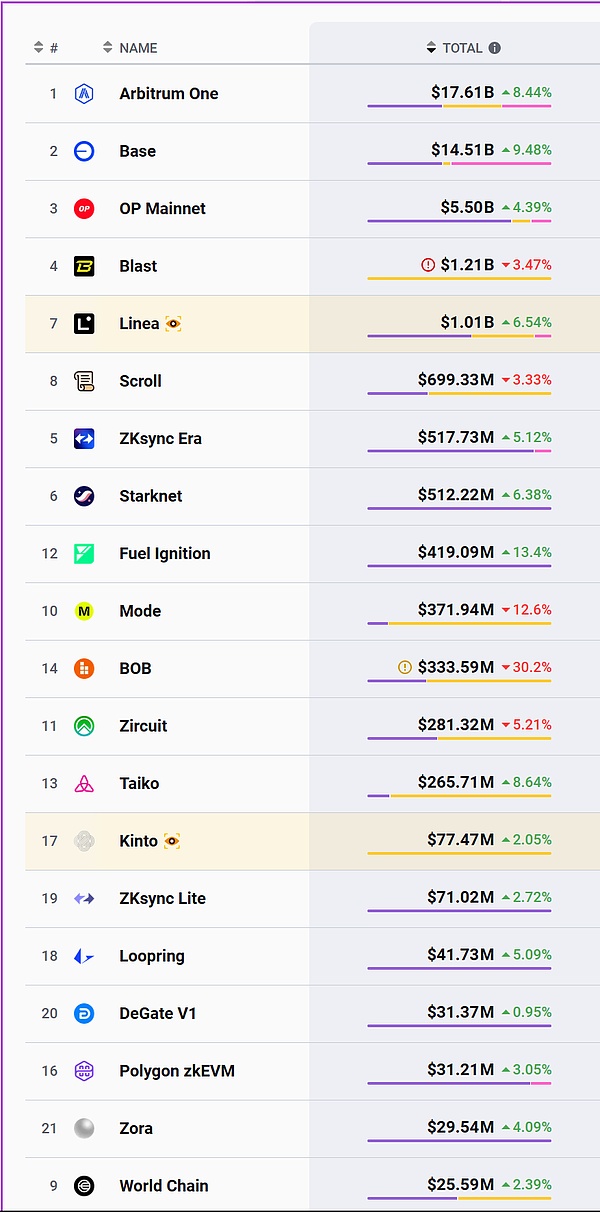

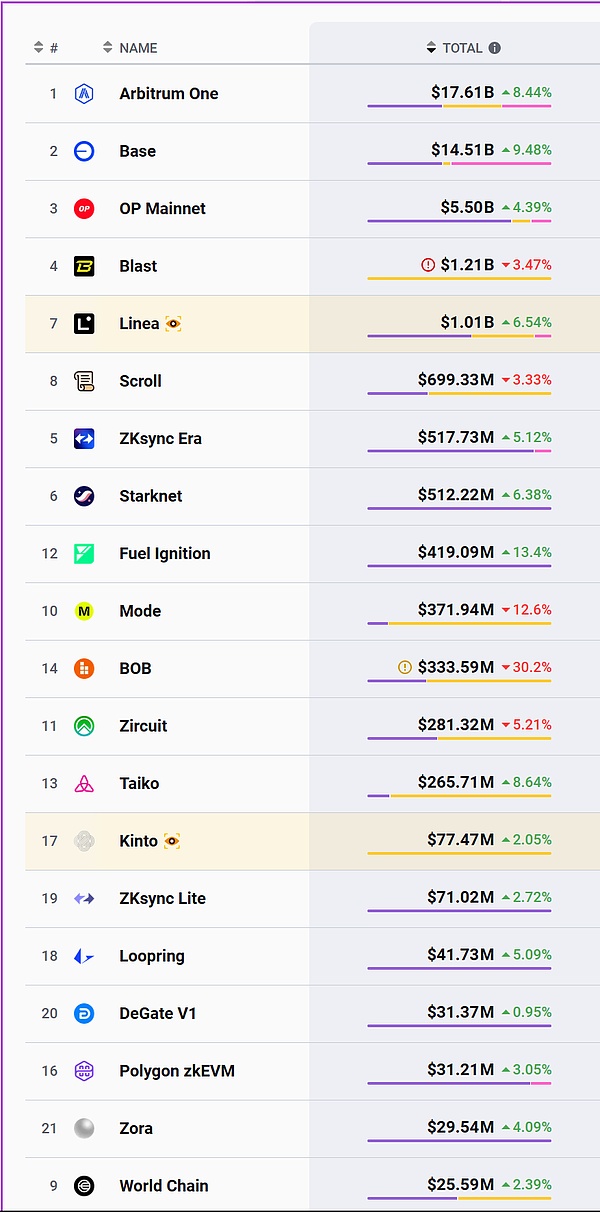

يتجاوز إجمالي القيمة التفاضلية للمشاريع الكبرى في الطبقة الثانية، Arbitrum وBase (32.12 مليار دولار)، إجمالي القيمة التفاضلية للمشاريع الثمانية عشر المتبقية في الطبقة الثانية (11.43 مليار دولار). (المصدر: L2Beat.com)

السيولة تجذب المتداولين، وحجم التداول يولد السيولة، والجمع بين الاثنين يجذب مطوري التطبيقات اللامركزية. لقد أدى تجزئة السيولة إلى وضع الطبقة الثانية في معضلة تأثير الشبكة: حيث تستمر السلسلة التي تخترق النقطة الحرجة أولاً في النمو، في حين تذبل بقية السلاسل تدريجياً، مما يؤدي في النهاية إلى تركيز السيولة ونشاط المستخدم في أيدي عدد قليل من الفائزين.

على الرغم من أن هذه الأنظمة تسمى Rollups، إلا أنها لا تزال عبارة عن سلاسل كتل ذات مساحة كتلة نادرة. وهذا يعني أن الطبقة الثانية الناجحة سوف تواجه نفس مشكلات التوسع وتقلب الرسوم مثل السلسلة الأساسية، وهو ما سيؤدي بدوره إلى ظهور الحاجة إلى الطبقة الثالثة مع افتراضات أمنية أكثر تعقيدًا.

إن الزيادة في عدد السلاسل تعني ارتفاع تكاليف البنية التحتية - ففي نهاية المطاف، يحتاج شخص ما إلى صيانة جميع عمليات التجميع. حتى بعد ترقية EIP-4844[26] الخاصة بـ Ethereum والتي قدمت كتل البيانات (blobs) وخفضت تكاليف توفر البيانات في الطبقة 1 (DA) بمقدار 100x، فإن متوسط التكلفة الشهرية لتشغيل Rollup[27] لا يزال مرتفعًا مثل 10000 دولار إلى 16000 دولار (على افتراض 2 مليون معاملة شهريًا).

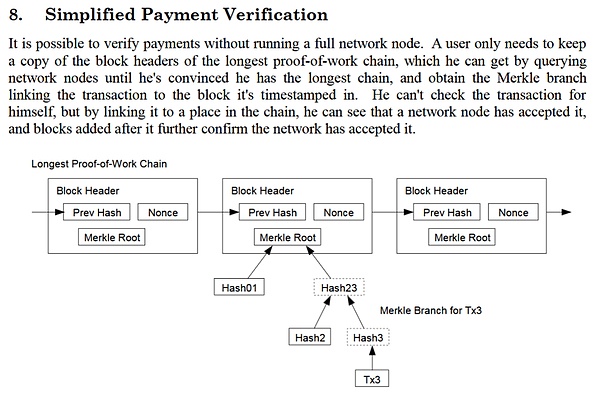

وفقًا لنفس الافتراضات، تكلف الطبقة 1 وحدها 25000 دولار، في حين أن استخدام طبقات DA البديلة مثل Celestia[28] أو EigenDA[29] أرخص بعدة مرات من حيث الحجم. لسوء الحظ، بالنسبة للعديد من شبكات الطبقة الثانية، فإن الرسوم التي يدفعها المستخدمون لا تكفي لتغطية تكاليف البنية التحتية، مما يعني أن مشغلي "الخادم" يجب أن يتحملوا النفقات بأنفسهم. ويؤدي هذا العبء المالي إلى زيادة الحواجز أمام دخول الشركات الجديدة، مما يمنح الأفضلية للكيانات ذات التمويل الجيد ويؤدي إلى تفاقم المركزية. وعلى النقيض من ذلك، تحقق سلسلة PoW+UTXO قابلية التوسع من خلال التوسع الرأسي (إضافة قنوات الدفع أو قنوات الحالة أعلى الطبقة الأساسية). يتم الحفاظ على التحقق بتكلفة منخفضة وسهولة الوصول إليه، مع تمكين المستخدمين من تشغيل عملاء العقد الكاملة أو الخفيفة على الأجهزة الأساسية، مما يضمن مشاركة واسعة في الشبكة. من خلال إدارة الحالة عبر UTXO، يحتاج المستخدمون فقط إلى التحقق من المعاملات المتعلقة بهم دون الاعتماد على وسطاء مركزيين.

البروتوكولات مثل Lightning Network وArk[30] وRGB++[31] هي أمثلة على هذا المسار. يمكن للمستخدمين إنشاء قنوات دفع بشكل مباشر، حيث يعتمد أمانها على إجماع إثبات العمل (PoW) للطبقة الأساسية. لا توجد حاجة لجسور عبر السلسلة ولا يوجد فرز مركزي يمكن أن يصبح نقطة فشل، مما يحافظ على طوبولوجيا الند للند للشبكة، مما يضمن اللامركزية الحقيقية ومقاومة الرقابة.

كيف وصل Web3 إلى هذه النقطة؟

لفهم سبب إنشاء Web5، نحتاج أولاً إلى فهم ما الذي حدث خطأً مع Web3. أفضل طريقة للقيام بذلك هي فحص خيارات التصميم التي تم اتخاذها طوال تاريخ Ethereum.

أولاً، يجب أن نوضح أننا لا نملك أي تحيز ضد الإيثريوم (أو أي سلسلة أخرى). وبدلاً من ذلك، نستخدمه فقط كمثال لتحليل عيوب نموذج PoS+Account. في هذه الفئة، تعد Ethereum السلسلة الأكثر لامركزية من حيث التكنولوجيا والمفهوم والمجتمع، كما أنها موطن ومنصة البناء الرئيسية لسرد Web3. سيكون من غير العدل انتقاد Web3 باستخدام سلاسل أخرى كأمثلة. علاوة على ذلك، نعتقد أن جهود مجتمع Ethereum لتحقيق أهداف Web3 صادقة وأن إخفاقاته تنبع من القرارات التي تم اتخاذها قبل عقد من الزمان.

الخطأ الأول الذي ارتكبته إيثريوم

جاء الخطأ الأول الذي ارتكبته إيثريوم من محاولتها الأولية لتحويل البلوكشين إلى "كمبيوتر عالمي". في هذه المقالة [32] نشرح بالتفصيل لماذا هذه فكرة سيئة بشكل أساسي، لذلك سنقدم هنا الاستنتاج فقط: إن سلاسل الكتل مخصصة للتحقق، وليس الحساب.

عندما أشار مطور البيتكوين جريجوري ماكسويل إلى هذا الأمر منذ أكثر من تسع سنوات[33]، دحضه فيتاليك بوتيرين بشدة[34].

عند النظر إلى الحالة الحالية لإيثريوم، يبدو أن حجة "كل شيء على السلسلة" قد تم التخلي عنها. إن أية محاولات لتوسيع نطاق الكمبيوتر العالمي تتم من خلال "التوسع على سلسلة أخرى"، والمعروفة عادة بخريطة الطريق التي تركز على التجميع[35].

بعبارة أخرى، تخلى مجتمع الإيثريوم عن فكرته الأصلية وتحول إلى مسار "سلسلة الكتل المعيارية" الأكثر تحفظًا من الناحية الفنية. اليوم، يتم استخدام الطبقة الأساسية للتحقق والتسوية النهائية، في حين تكون السلسلة المجاورة أو الطبقة 2 مسؤولة عن معالجة المعاملات.

الخطأ الثاني لإيثريوم

ومع ذلك، فشل هذا التحول في إنشاء شبكة نظير إلى نظير، والسبب الجذري لذلك يكمن في الخطأ المعماري الثاني لإيثريوم: التخلي عن نموذج UTXO الخاص ببيتكوين وتبني نموذج الحساب. في ذلك الوقت، طرح فيتاليك حجتين[36] لتبرير هذا التحول: 1) "UTXO معقد من الناحية النظرية وأكثر تعقيدًا في التنفيذ"؛ 2) "UTXO عديم الجنسية ولا يمكنه دعم التطبيقات المعقدة التي تتطلب إدارة الحالة (مثل العقود الذكية المختلفة)". ورغم أن هذه الحجج ربما كانت صالحة في ذلك الوقت وتعتبر ابتكارات مهمة، إلا أن الصناعة قطعت شوطا طويلا منذ ذلك الحين. إن الحفاظ على الحالة - الحفاظ على "حالة" blockchain وتحديثها، أو مجموعة جميع البيانات الحالية والأرصدة والشروط الناتجة عن المعاملات السابقة - أمر ضروري للحوسبة، ولكن نموذج الحساب ليس هو السبيل الوحيد لتحقيق الحالة. في عام 2017، أطلق كاردانو نموذج UTXO الموسع (eUTXO[37])؛ في عام 2019، اقترح Nervos نموذج Cell[38] - وهو نموذج UTXO عالمي يعتمد على الحالة؛ ومؤخرًا، نفذ مطورو BitVM حساب الحالة على Bitcoin من خلال Taproot. عند النظر إلى الوراء، يبدو أن اختيار نموذج الحساب بدلاً من نموذج UTXO كان قرارًا قصير المدى: على الرغم من أنه يسهل على المطورين إنشاء تطبيقات لامركزية بسرعة، إلا أنه يضحي بالعديد من المزايا الطبيعية لنموذج UTXO.

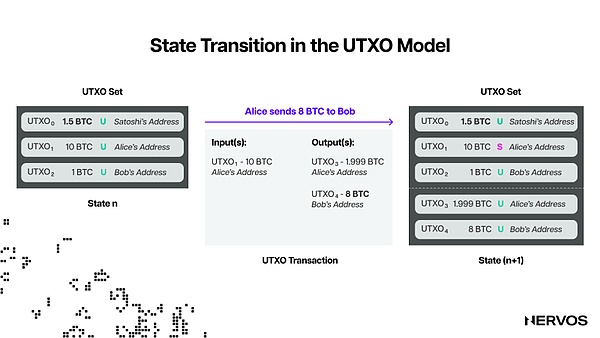

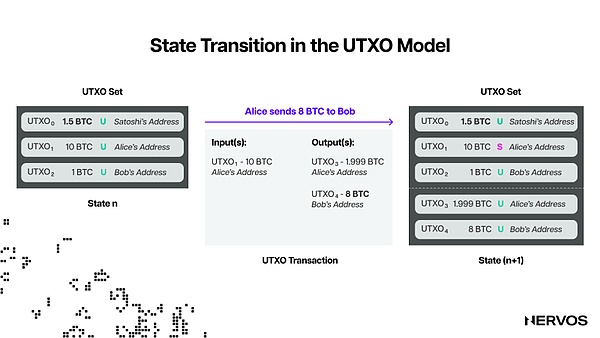

إن ما هو بالغ الأهمية بشكل خاص هو كيف يحقق نموذج UTXO الملكية الحقيقية للأصول والبيانات - وهذا هو الهدف الأساسي الذي أعلنه كل من Web3 وWeb5 بشكل مشترك. لا يحتوي نموذج UTXO على حسابات بالمعنى التقليدي، ولكنه بدلاً من ذلك يتتبع ملكية الأصول والتحويلات من خلال العناوين ومخرجات المعاملات غير المنفقة (UTXO).

UTXOs هي وحدات من العملة المشفرة تم استلامها ولكن لم يتم إنفاقها بعد، وترتبط بعناوين تحدد من يمكنه إنفاقها. في هذا النموذج، يقوم المستخدمون بإدارة الأموال المقابلة لـ UTXO من خلال مفاتيح خاصة. مجموع هذه UTXOs هو الأموال المتاحة للمستخدم، ولا يلزم وجود حساب تقليدي طوال العملية. في نموذج الحساب، يتم تقسيم الحسابات إلى حسابات خارجية (EOA، يتم التحكم فيها بواسطة مفاتيح خاصة، والتي يمكنها بدء المعاملات) وحسابات العقود (CA، أي العقود الذكية، والتي لا يمكنها بدء المعاملات بشكل نشط وتتكون من التعليمات البرمجية والبيانات). المشكلة هي أنه في نموذج الحساب، تتم إدارة جميع الأصول غير الأصلية (الرموز الأخرى غير ETH في Ethereum) بواسطة CA. وهذا يعني أن الأصول غير الأصلية هي مواطنون من الدرجة الثانية في هذا النموذج. رصيد الرمز المميز المعروض في محفظة المستخدم لا يمثل الملكية الفعلية؛ حيث تتم إدارة هذه الرموز بواسطة سلطة التصديق التي يسيطر عليها EOA الذي أنشأها.

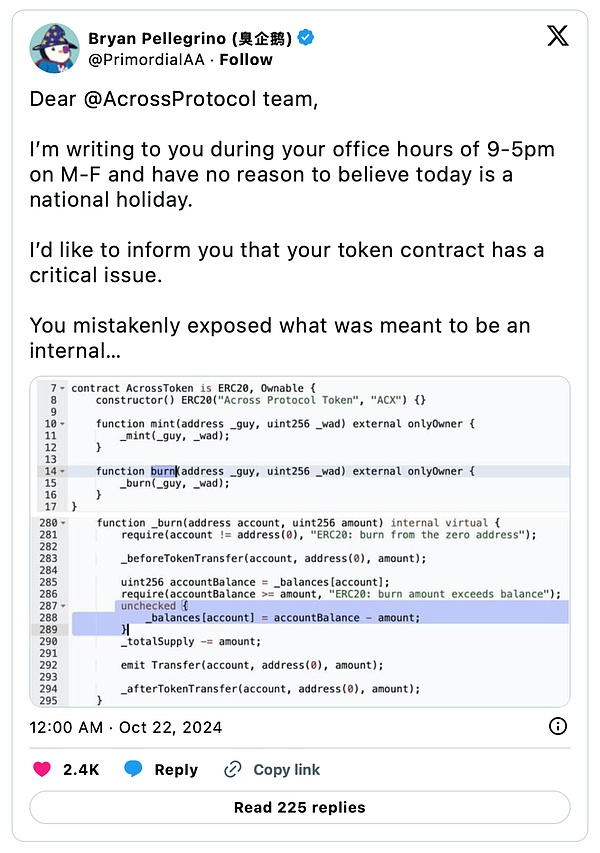

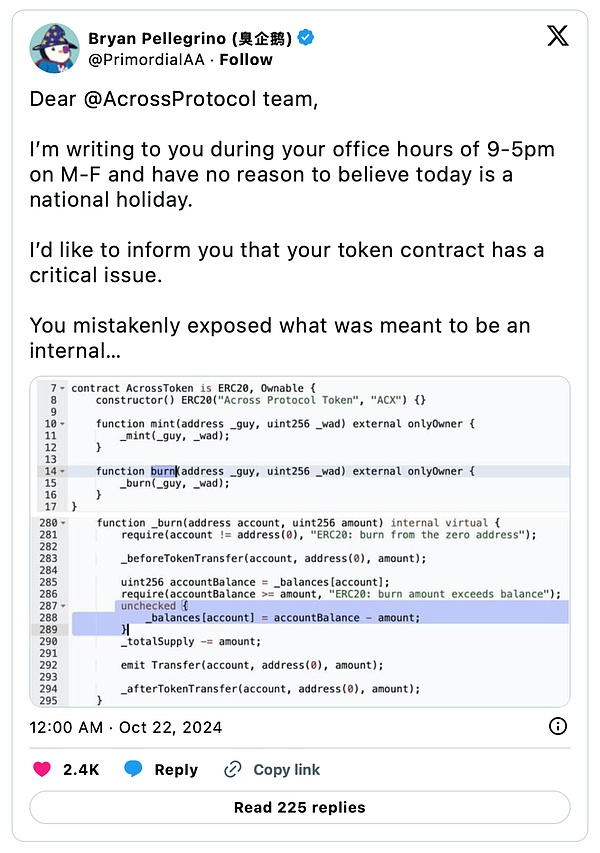

يمكن للحالات الواقعية أن توضح بشكل أفضل مدى خطورة هذه المشكلة. أشار بريان بيليجرينو، المؤسس المشارك والرئيس التنفيذي لشركة LayerZero[39]، مؤخرًا في تغريدة[40] إلى أن عقد الرمز المميز لبروتوكول التشغيل البيني عبر السلسلة Across[41] به ثغرة خطيرة: تسمح إحدى الوظائف في عقد الرمز المميز لمالك العقد بنقل الرموز المميزة من أي محفظة في أي وقت. باختصار، يمكن لفريق Across سرقة الرموز من أي مستخدم يحمل تلك الرموز. والأسوأ من ذلك هو أن مثل هذه الحالات ليست معزولة. تحتوي العديد من عقود الرموز على وظائف مماثلة، مما يسمح لأصحاب العقود بإصدار الرموز أو تدميرها حسب الرغبة، أو مراقبة أصول المستخدم أو مصادرتها.

يحتوي مصدرو العملات المستقرة المركزية على مثل هذه الوظيفة المضمنة بشكل افتراضي (كإجراء امتثال ضروري)، مما يسمح لهم بمصادرة الرموز التي يشتبه في الحصول عليها بشكل غير قانوني (مثل من خلال الثغرات الأمنية أو السرقة). في نموذج UTXO، يتم التحكم في جميع الأصول بشكل مباشر بواسطة المفتاح الخاص للمستخدم وهم مواطنون من الدرجة الأولى. إذا أخذنا Nervos CKB، الذي يتبنى نموذج UTXO مع الحفاظ على الحالة، كمثال، فإن عقد الرمز المميز يحدد فقط منطق الرمز المميز (مثل "إجمالي العرض 1 مليون" أو "50 رمزًا يتم إصدارها لكل كتلة")، بينما يتم تخزين بيانات الأصول التي تسجل رصيد المستخدم (مثل "أليس تحتفظ بـ 100 رمز مميز") في الخلية التي يتحكم فيها المستخدم مباشرة (والتي يمكن اعتبارها UTXO مع الحفاظ على الحالة). وهذا يعني أنه حتى لو تم مهاجمة عقد الرمز، فلن يتمكن المتسللون من سرقة أصول المستخدم.

الخطأ الثالث الذي ارتكبته إيثريوم

كان الخطأ الثالث الذي ارتكبته إيثريوم هو التخلي عن إثبات العمل (PoW) وتبني إثبات الحصة (PoS). تشمل الأسباب المؤيدة لهذا القرار [42] "تتمتع نقاط البيع بمزايا كبيرة في الأمان، وتقليل مخاطر المركزية، وكفاءة الطاقة" و"أمان أعلى بنفس التكلفة". ولكن بالنسبة للعديد من القراء، يجب أن يكون الأمر واضحًا الآن: PoS ليس بديلاً عن PoW. إذا كانت لديك شكوك أخرى، يمكنك الرجوع إلى "لماذا نتبع ساتوشي ناكاموتو[43]" أو "لماذا يحتاج العالم إلى عمال المناجم[44]". وعلاوة على ذلك، فقد قدم الزمن أيضًا أدلة لدحض هذه الحجج. في العام الماضي، كتب فيتاليك نفسه مقالاً مطولاً[45] يحذر فيه من مخاطر المركزية الكامنة في إثبات الحصة. "يلخص المقتطف التالي النقاط الأساسية التي ذكرها: ""أحد أكبر مخاطر Ethereum L1 هو أن PoS ستصبح مركزية بسبب الضغوط الاقتصادية. إذا كانت هناك اقتصاديات الحجم في المشاركة في آلية PoS الأساسية، فسوف يهيمن أصحاب الحصص الكبار بشكل طبيعي على الشبكة، وسوف يخرج أصحاب الحصص الصغار وينضمون إلى المجموعة الكبيرة. سيؤدي هذا إلى زيادة مخاطر الأزمات مثل هجمات 51٪ ورقابة المعاملات. بالإضافة إلى خطر المركزية، هناك أيضًا خطر استخراج القيمة: قد تستولي مجموعة أقلية على القيمة التي يجب أن تنتمي إلى مستخدمي Ethereum."" على الرغم من أن فيتاليك اقترح العديد من الحلول الخاصة بـ Ethereum في المقال، إلا أننا لا نعتقد أن هذا سيساعد. القوة المركزية والاعتماد على أطراف ثالثة موثوقة هي سمات طبيعية لسلاسل الكتل PoS+Account. بالإضافة إلى ذلك، فإن اعتماد نموذج إجماع PoS والحساب سوف يؤدي إلى سلسلة من ردود الفعل المتسلسلة، والتي سوف تتسبب في نهاية المطاف في تشكيل هذه الشبكات لطوبولوجيا العميل والخادم، وهو أقرب إلى نظام Web2 المركزي بالكامل بدلاً من الشكل المثالي لـ Web3. لذلك، فإن الطريقة الوحيدة لتحقيق اللامركزية الحقيقية، ومقاومة الرقابة، وعدم الحصول على إذن، والحراسة الذاتية لأصول البيانات (هدف Web3) هي بناء شبكة نظير إلى نظير تعتمد على نظام PoW+UTXO (Web5). لفهم هذا، نحتاج إلى تحليل الاختلافات الأساسية بين blockchain PoS + Account و blockchain PoW + UTXO بشكل عميق.

نظام PoS+Account مقابل نظام PoW+UTXO

هناك اختلافات كبيرة بين نظام PoS+Account ونظام PoW+UTXO، والتأثير الثانوي لطرق تنفيذهما أكثر مدىً. يمكن لبعض الاختيارات التصميمية التي تبدو بسيطة أن تؤدي في النهاية إلى سلسلة تبدو مختلفة تمامًا. سنقوم بالتحقق من الافتراضات التالية من خلال أبعاد متعددة: لا يمكن للسلاسل التي تختار نموذج PoS أو Account أبدًا تكوين شبكة مسطحة من نظير إلى نظير حقًا.

الاختلافات المتعلقة بالحالة

البعد الأول الذي يدعم فرضيتنا هو الفرق في الافتراضات المتعلقة بالحالة بين سلاسل PoW+UTXO وPoS+Account.

على سبيل المثال، في نظام يعتمد على UTXO، تكون المعاملات مرتبطة بالحالة وتتكون من جزأين: الإدخال والإخراج. تحدد كل معاملة بوضوح وحدات UTXO التي يتم استهلاكها ووحدات UTXO الجديدة التي يتم إنشاؤها، أي أنها تحمل جميع معلومات الحالة المطلوبة لتحديث الدفتر. ومع ذلك، فإن البيئة الموجودة على السلسلة لا تحمل أي جنسية بطبيعتها، ولا يمكن للمعاملات أن تؤثر إلا على UTXOs التي تشير إليها بشكل مباشر ولا يمكنها تعديل أجزاء أخرى من الدفتر. على النقيض من ذلك، في النظام القائم على الحساب، تكون المعاملات بدون جنسية - فهي تحتوي فقط على تعليمات تشغيلية (أي الإجراءات المطلوبة أو استدعاءات الطريقة) دون ذكر الحالة الحالية للحسابات المرتبطة صراحةً. البيئة الموجودة على السلسلة هي بيئة محددة بالحالة، ويمكن لأي معاملة تعديل حالة أي حساب أو عقد. على سبيل المثال، يمكن للعقد الذكي التفاعل مع حسابات متعددة وتغيير متغيرات الحالة المختلفة، مما يؤدي إلى حالة نظام مترابطة للغاية. في النظام القائم على UTXO، تحدد المعاملات التي ينشئها المستخدمون صراحةً محتوى تغييرات الدفتر؛ وفي النظام القائم على الحساب، يعتمد المستخدمون على عقد blockchain لحساب هذه التغييرات. من حيث آلية الإجماع، فإن إجماع PoS يعتمد على الحالة. يتطلب التحقق من الإجماع الوصول إلى البيانات الموجودة على السلسلة، وخاصة مجموعة المحققين الحالية، وحالة حصتهم، والأرقام العشوائية. نظرًا لأن مجموعة المحققين تتغير بشكل ديناميكي، فيجب على العقد متابعة هذه الحالات للتحقق من الكتل الجديدة. إجماع PoW هو في الأساس بدون جنسية: تحتاج العقد فقط إلى التحقق من إثبات العمل في رأس الكتلة لتأكيد صحة blockchain، دون الحاجة إلى معلومات حالة إضافية على السلسلة.

تعني هذه الاختلافات في افتراضات الحالة أنه في نموذج PoS+Account، يحتاج المستخدمون إلى تتبع الحالة العالمية للتحقق من المعاملات، الأمر الذي يتطلب تشغيل عقدة كاملة. ومع ذلك، فإن حالة نموذج حساب PoS+ تزيد بشكل كبير من عبء التخزين والحساب للعقدة الكاملة. يجب على العقد تنفيذ جميع العقود الذكية بشكل مستقل للتحقق من المعاملات، وتتبع التغييرات في مجموعة المحققين وحصتهم، ومعالجة الشهادات والمقترحات والبيانات الأخرى المتعلقة بالتحقق من الكتلة. يؤدي هذا إلى قيام العقد بتخزين معلومات الحالة الإضافية وحسابها. يمكن لمقارنة البيانات أن تعكس الفرق بشكل حدسي: الحد الأدنى من المتطلبات لتشغيل عقدة Ethereum كاملة هو محرك أقراص الحالة الصلبة سعة 2 تيرابايت، و16 جيجابايت من الذاكرة، ومعالج Intel من الجيل السابع أو أعلى؛ بينما يتطلب تشغيل عقدة Bitcoin كاملة فقط وحدة معالجة مركزية منخفضة التكلفة، و2 جيجابايت من الذاكرة، و15 جيجابايت على الأقل من مساحة القرص المتوفرة. بالإضافة إلى ذلك، يواجه الإيثريوم مشكلة انفجار الحالة[46] - تنمو حالته أسرع من البيتكوين بثلاث مرات ونصف، ولا توجد طريقة لتقليم بيانات الحالة القديمة، مما يعني عدم وجود حد أعلى لنمو الحالة.

نظرًا لمتطلبات الأجهزة العالية لتشغيل عقدة كاملة من سلسلة PoS+Account، فهناك عدد قليل جدًا من الأشخاص الذين يقومون بتشغيلها بالفعل. في الوقت نفسه، ونظرًا لتعقيد التنفيذ والمقايضات الأمنية لنموذج PoS+Account، فإن العملاء الخفيفين الذين لا يعتمدون على الثقة حقًا غير موجودين تقريبًا، ويضطر المستخدمون إلى الاعتماد على خدمات RPC المركزية مثل Alchemy[48] وInfura[49] للوصول إلى blockchain.

بعبارة أخرى، يجعل إجماع PoS ونموذج الحساب من الصعب تشغيل العقد الكاملة وجعل العملاء الخفيفين الذين يقللون من الثقة غير قابلين للتطبيق، مما لا يترك للمستخدمين خيارًا سوى قراءة وتحديث الحالة من خلال عدد قليل من RPCs وواجهات برمجة التطبيقات المركزية. أدى هذا الاعتماد إلى ظهور طوبولوجيا شبكة عميل-خادم، وهي لا تختلف كثيرًا عن النموذج المركزي لـ Web2. وبالتالي، فإن "Web3" يعيد إنتاج المشاكل التي كان من المفترض أن يحلها في Web2: الافتقار إلى الأمان، والخصوصية، ومقاومة الرقابة. يمكن لمزودي RPC الذين يخدمون غالبية مستخدمي Web3 فرض الرقابة على المعاملات، كما يتضح من عقوبات OFAC على TornadoCash [50]. يقوم موفرو RPC أيضًا بجمع بيانات المستخدم، بما في ذلك عناوين blockchain وعناوين IP. علاوة على ذلك، نظرًا لأن معظم المستخدمين يعتمدون على هؤلاء المزودين فيما يتعلق بحركة المرور الخاصة بهم، فإذا فشلت البنية التحتية المركزية الخاصة بهم أو انقطع الاتصال بالإنترنت، فلن تتمكن قاعدة المستخدمين بأكملها (وخاصة "المتبنين الجماعيين") من الوصول إلى blockchain، مثل انقطاع Infura في عام 2018 الناجم عن الازدحام الناجم عن CryptoKitties [51].

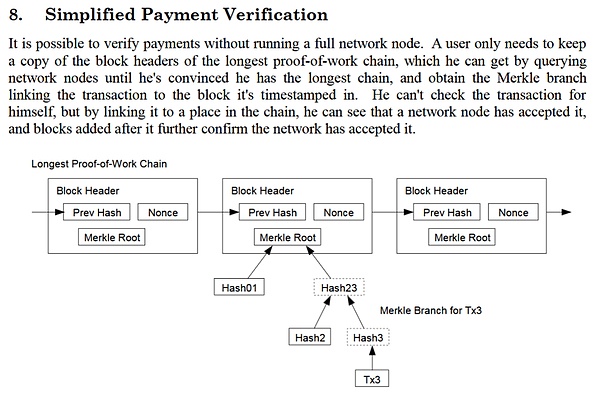

على النقيض من ذلك، في نظام PoW+UTXO، من السهل تنفيذ العقد الكاملة وSPV والعملاء الخفيفين، ويمكن للمستخدمين التحقق من المعاملات دون الاعتماد على طرف ثالث موثوق به. وهذا يسهل المشاركة المباشرة (وبالتالي أكثر خصوصية) في blockchain مع طوبولوجيا شبكة نظير إلى نظير، مما يتيح اللامركزية الحقيقية.

الفرق الحتمي

إن تقنية البلوك تشين هي في الأساس آلة حالة حتمية مكررة، مما يجعلها "مصدرًا واحدًا للحقيقة" معترفًا به من قبل الجميع.

إن حتمية أنظمة PoW+UTXO وPoS+Account مختلفة، مما يؤدي إلى اختلافات في طوبولوجيا الشبكة، وخاصة في انتخاب المحقق ووقت الكتلة والنهائية. في نظام PoS، يكون انتخاب المحققين حتميا - يتناوب المحققون على إنتاج الكتل وفقًا لقواعد محددة مسبقًا. على الرغم من أن هذه الطريقة تعمل على تحسين الكفاءة، إلا أنها تقدم نقاط ضعف: عنوان IP الخاص بالمحقق عام، ويمكن للمهاجمين إطلاق هجمات DDoS ضد محققين محددين، مما يتسبب في شل الشبكة أثناء فترة إنتاج الكتلة. بالإضافة إلى ذلك، يجب على المحققين أن يتعرفوا على بعضهم البعض وأن يعملوا بشكل جيد مع بعضهم البعض، حيث تعتمد صحة الشبكة على ذلك.

الأمر الأكثر أهمية هو أن إنتاج الكتل الحتمية يضع المحققين في وضع مناسب لاستخراج الريع الاقتصادي من المستخدمين. تستخدم الشركات المحترفة الموارد والدخل لتوسيع نطاق التعهد، والحصول بشكل مستمر على مكافآت الكتلة وMEV، وتشكيل دورة إيجابية من "الأغنياء يزدادون ثراءً". ويؤدي تركيز سلسلة توريد المركبات الكهربائية الصغيرة والمتوسطة الحجم وشركات بناء الكتل إلى تفاقم هذا الاتجاه. في سلسلة PoW، يكون انتخاب المحقق غير حتمي. قبل أن يتم استخراج كتلة ما، لا أحد يعرف من سيولد الكتلة التالية، مما يعزز المساواة بين العقد في شبكة الند للند. إن مجموعة الإجماع غير حتمية أيضًا. يمكن للمعدنين الانضمام إلى الشبكة أو مغادرتها بحرية. يمكن لأي عقدة إنشاء كتل. لا يوجد أي معدّن لا غنى عنه لاستمرار السلسلة. هذا غير ممكن في PoS، حيث تكون مجموعة الإجماع حتمية ويجب أن يكون هناك محققون معينون موجودون حتى تتقدم السلسلة. وبالتالي، فإن شبكة إثبات العمل (PoW) أكثر قوة، حيث لا توجد عقدة في وضع متميز ولا توجد عقدة مضمونة للحصول على فرصة استغلال المستخدمين لتحقيق مكاسب شخصية.

كيف قد يبدو مستقبل Web5

لا تزال الشبكة المكونة من سلاسل PoW+UTXO مجرد خيال بالنسبة للعديد من الأشخاص. لقد أصبح Web3 بمثابة آلة صناعية، تعمل باستمرار على إنتاج أنظمة جديدة لحل المشكلات المستمدة من Ethereum. على الرغم من أن بعض المفكرين بدأوا في فهم التفاصيل الدقيقة لـ PoW+UTXO، إلا أن Web3 لا يزال مبنيًا بالكامل على نموذج PoS+Account. وعلى الرغم من فشل جاك دورسي في قيادة مشروع TBD إلى الأرض الموعودة، فمن المفارقات أن مستقبل Web5 هو بالفعل TBD (سيتم تحديده). حتى ساتوشي ناكاموتو تخيل عالمًا يتكون من سلاسل كتل ضخمة وعقد/مناجم صناعية. يشتمل عالم Web3 اليوم على كل هذا؛ ومع ذلك، نتساءل دائمًا عن السلسلة: إلى أي RPC يشير MetaMask؟ ما هي السلسلة التي يتم ربط الأصول بها؟ هل تنسيق العنوان يتوافق مع المعايير؟ إلخ. في هذه الصناعة حيث يبدو أن كل تفصيلة من الأفكار التقنية لديها رمز وفريق، فإن النظر إلى blockchain باعتبارها طبقة الالتزام الحقيقية للأنظمة خارج السلسلة هو في الواقع مجال جديد تمامًا. ولحسن الحظ، فإن رؤيتنا لـ Web5 قيد التنفيذ بالفعل.

على الرغم من بداياتها المثيرة للجدل (ربما يكون "rgbp2p" اسمًا أفضل)، فإن RGB++[52] تقود موجة Web5 من خلال دمج Bitcoin و Nervos CKB بطريقة لا تعتمد على الثقة دون الحاجة إلى جسور عبر السلسلة أو آليات أمان مشكوك فيها. إن دعم Dogecoin[53] قيد التطوير، ومن المتوقع أن يتم توصيله بسلاسل PoW+UTXO مثل Kaspa[54] وErgo[55] في المستقبل.

إن التقدم الذي تشهده شبكات القنوات أصبح أكثر إثارة. طوال معظم عام 2024، كان مشروع Fiber Network[56] يعمل على تنفيذ قنوات متوافقة مع Lightning Network على CKB ويتحرك الآن بسرعة نحو الشبكة الرئيسية. على الرغم من أن Lightning Network معروفة بصعوبتها العالية، فإن CKB توفر لها أساسًا حوسبيًا جديدًا لاختبار التحسينات المختلفة على Lightning Network دون الحاجة إلى تغييرات الإجماع. كان فريق Polycrypt[57] يعمل على شبكات قنوات الحالة لمدة سبع سنوات تقريبًا وأصدر مؤخرًا وظيفة نموذج الحسابات المتقاطعة وUTXO، ويدعم ثماني سلاسل، بما في ذلك Ethereum وPolkadot وDfinity وCardano وCosmos وStellar وFabric وCKB.

بينما يزدهر BitVM[58] وBitcoin، فإن النهضات خارج السلسلة بدأت أيضًا مع نضوج Taproot Assets[59]. تستكشف فرق مثل Ark[60] وMercury[61] إمكانيات جديدة للحوسبة خارج السلسلة الأصلية في Bitcoin.

الخلاصة

الطريقة الوحيدة لتحقيق مطالبة Web3 باللامركزية الحقيقية ومقاومة الرقابة وعدم الإذن والحراسة الذاتية لأصول البيانات هي بناء شبكة ذات طوبولوجيا نظير إلى نظير. حتى الآن، أنظمة PoW+UTXO فقط هي الممكنة. في عالم PoW، معدل نجاح سلاسل الكتل منخفض للغاية، فهي أشبه بالنجوم الساقطة العابرة أكثر من متاجر التجزئة. هذه المعجزات أو الحوادث الجميلة لا تستخدم إلا للاتفاق والحسم النهائي، ويمكن للجميع المشاركة في العملية. يتم الحفاظ على التحقق بتكلفة منخفضة وسهولة الوصول إليه، مما يسمح للمستخدمين بتشغيل عقدة كاملة أو عميل خفيف على أجهزة أساسية.

زيادة الإنتاجية من خلال التوسع الرأسي (إضافة قنوات الدفع أو قنوات الحالة إلى الطبقة الأساسية). يتم إدارة الحالة من خلال UTXOs، مما يسمح للمستخدمين بالتحقق من المعاملات ذات الصلة بهم فقط دون الاعتماد على وسطاء مركزيين. إن الطريق إلى الابتكار دائمًا ما يكون مليئًا بعدم اليقين، ومستقبل Web5 ليس استثناءً. ولكن كما قال مطور عميل Nervos وNostr Retric في هذه المقالة[62]: "هذا مجتمع نابض بالحياة مدفوع بقيم مثل الحرية واللامركزية والاتصال المفتوح. هذا أكثر من مجرد تقنية - إنه حركة". بعد عقد من مراقبة Web3، نادرًا ما نرى مفاجآت ونحن الآن على استعداد للتحرر من هذه القيود. نحن مستعدون لعدم اليقين. آمل أن تفعل ذلك أيضًا.

Anais

Anais