By Lyndon & Lisa

Background

20252月21日、暗号通貨取引所Bybitは総額14億6000万ドルを盗む大規模なハッキングに見舞われ、取引所に対する攻撃としては史上最悪のものとなった。チェーン分析によると、ハッカーたちの主なマネーロンダリング方法は、THORChainを通じてETHをBTCに交換することであり、ハッカーたちのマネーロンダリング活動は、わずか数日間でTHORChainに29.1億ドルの取引量と300万ドルの手数料収入をもたらしたと噂されている。Bybitの共同創設者兼CEOのBen Zhou氏は3月4日、ハッカーたちがTHORChainを通じて361,000,000,000米ドルを換金したこと、ハッカーたちのマネーロンダリング活動は、わずか数日間で29.1億ドルと300万ドルの手数料収入をもたらしたことを確認した。Bybitの共同設立者であるBen Zhou氏は3月4日、ハッカーがTHORChainを通じて合計361,255ETH(~9億ドル)を交換し、盗まれた資金の72%を占めたことを確認した。

この事件は、分散型クロスチェーンブリッジへの関心を新たにしました。この記事では、THORChainの動作方法、コアコンポーネント、セキュリティメカニズム、そして THORChainからクロスチェーンのアドレスを分析する方法について説明します。

THORChainとは?

THORChainは、Cosmos SDKを使用して構築された分散型のクロスチェーン流動性ネットワークで、第一層のクロスチェーン分散取引所(DEX)として動作し、ユーザーが第三者を信頼することなく、非エスクローの方法でブロックチェーン間で資産を交換できるようにします。これにより、ユーザーは第三者を信用することなく、非保証人の方法で異なるブロックチェーン間で資産を交換することができます。

仕組み

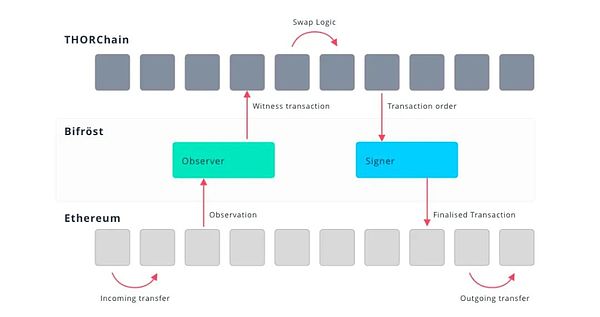

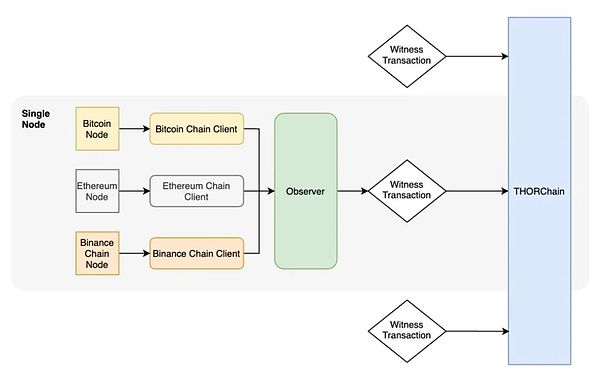

(https://docs.thorchain.org/technology/bifrost-tss-and-vaults)

です。アリスがETHとBTCを交換したいと仮定すると、THORChainのワークフローは次のようになります:

ユーザーがクロスチェーン取引を開始:。アリスはTHORChain ETH VaultにETHを送信し、トランザクションはTHORChainによって監視され、交換ロジックがトリガーされます。

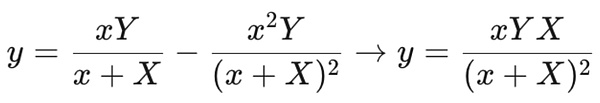

クロスチェーントランザクションの実行: THORChainはBifrostを通してETHトランザクションを解析し、BTCの価格を計算し、AMMメカニズムは交換の比率を計算し、アリスが受け取るBTCの量を決定します。

ターゲットチェーンアセットリリース: THORChainは、TSS(Threshold Signature)メカニズムを通してBTCネットワーク上の取引に署名し、アリスによって指定されたアドレスにBTCを送ります。

THORChainはTSSメカニズムを通じてBTCネットワーク上で取引に署名し、アリスが指定したアドレスにBTCを送ります。

すべてのプロセスは完全に分散化されており、第三者は必要ありません。

コアコンポーネント

(https.//docs.thorchain.org/thorchain-finance/continuous-liquidity-pools)

(https.

セキュリティ・メカニズム

ノードのインセンティブとペナルティ。strong>ノードのインセンティブと罰則のメカニズム:各THORChainノードは、ネットワークセキュリティの保証としてRUNEを誓約する必要があります。ノードが法律に違反したり攻撃を受けたりした場合、誓約された資産は差し引かれることになり、抑止力とリスク共有の役割を果たします。システムには自動検出と処罰のメカニズムが組み込まれており、悪意のある行動が検出されると、処罰が即座に実施され、ネットワーク全体の健全な運用が保証される。

Smart Contracts and Multi-Signing Mechanisms:資産管理とスケジューリングはスマートコントラクトによって実現され、クロスチェーンのオペレーションが自動的に実行され、改ざんができないようになっています。単一障害点または集中化リスクを防ぐため、マルチ署名メカニズムがクロスチェーン資産のロック解除と移転のプロセスで重要な役割を果たし、トランザクションのすべての側面が複数のノードによって確認されることを保証します。

継続的な監査とアップグレード:開発チームとコミュニティは、脆弱性を特定して修正するために、プロトコルと契約のセキュリティ監査を定期的に行っています。新たなセキュリティの脅威や技術的な課題に直面して、ネットワークは絶えず変化するブロックチェーンエコシステムに適応するために、常にプロトコルをアップグレードし、最適化しています。

チェーン間でTHORChainを追跡するには?

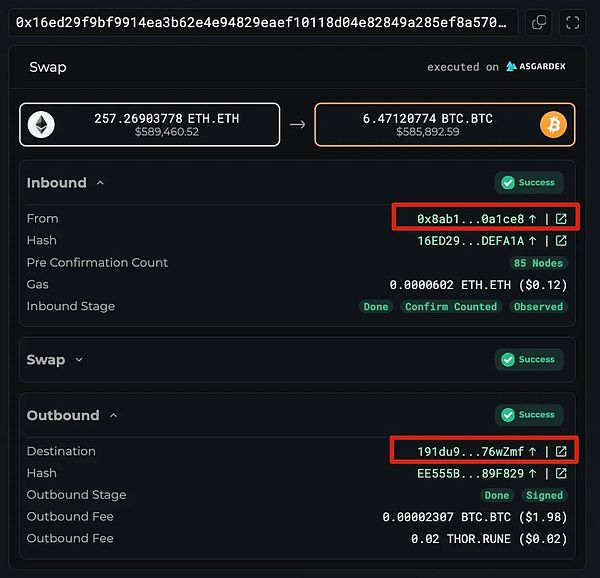

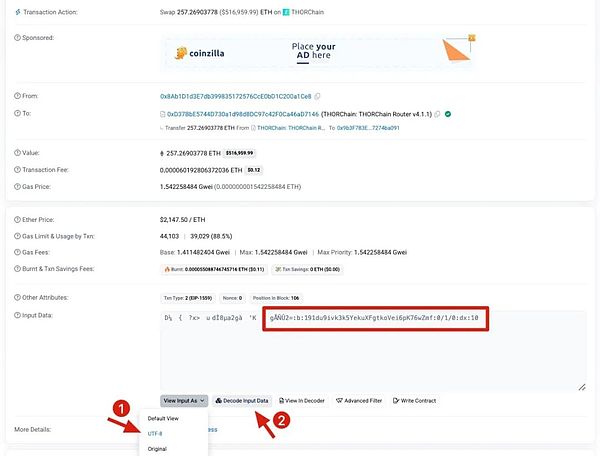

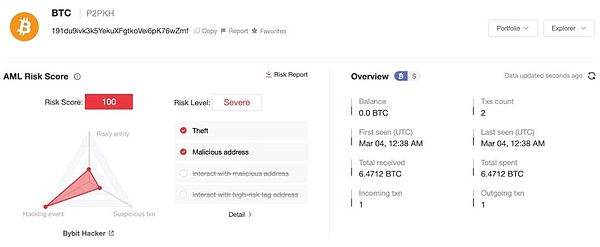

Bybitイベントハックのステージングアドレス0x8ab1d1d3e7db399835172576cce0bd1c200a1ce8を例にとると、このアドレスはTHORChianを経由してチェーン全体で受け取った資金を次のように流します。BTCアドレス:

ハッカーが次のように結論づけるには、いくつかの方法があります。THORChainを渡った後:

(https://img.jinse.cn/7357666_image3.png)

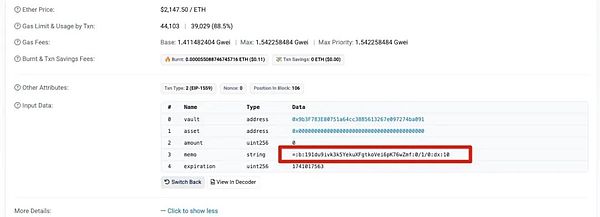

または、入力データのデコードをクリックして、解析されたアドレスを取得します:

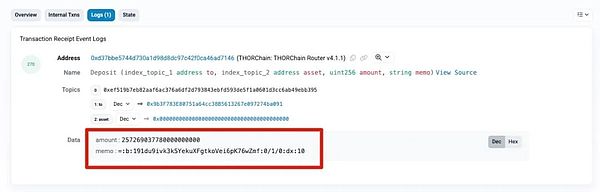

ログでも見ることができます:

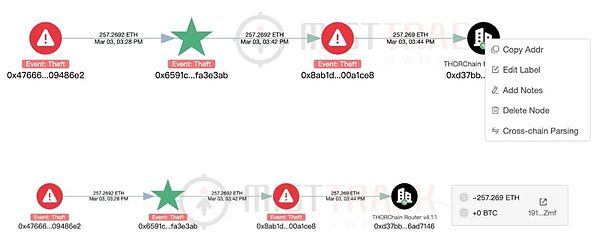

MistTrack:スローミストのアンチマネーロンダリング追跡・分析システムMistTrack (https://misttrack.io/)がクロスリンク解決に対応しました。この記事の最後にある元記事をクリックすると、MistTrackのウェブサイトに直接移動します。スタンダードプランで「THORChain」を右クリックし、「Cross-chain Parsing」を選択すると、変換されたアセットと受信者アドレスが表示されます:

同時に、解析されたアドレスをクリックすると、受信先アドレスの詳細が直接表示されます。.

THORChainに加えて、MistTrackは現在、THORChainの解析もサポートしています。MistTrackは現在、Bridgersxyz、TransitFinance、StargateFinance、AcrossProtocol、deBridgeFinanceの解析をサポートしており、今後さらに多くのクロスチェーンブリッジが登場する予定です。

概要

THORChainは、ライセンスを必要としないクロスチェーン流動性プロトコルとして、資産を交換・移転するための非常に効率的で安全な方法を提供します。THORChainは、暗号エコシステムにとって重要な課題となっている分散化、プライバシー保護、セキュリティコンプライアンスのバランスを見つける方法の一例に過ぎません。

Alex

Alex

Alex

Alex Catherine

Catherine Weatherly

Weatherly Kikyo

Kikyo Anais

Anais Catherine

Catherine Joy

Joy Alex

Alex Weatherly

Weatherly Kikyo

Kikyo