Shaw.AI、金色財経

北京時間4月2日、Solanaエコシステムを代表するデリバティブ取引プラットフォーム「Drift Protocol」で重大なセキュリティインシデントが発生した。オンチェーンデータによると、損失額は2億8500万米ドルを超え、2022年のWormholeブリッジ攻撃以来、同エコシステムにおいて最大規模のDeFiセキュリティインシデントの一つとなった。今回の事件および業界でよく見られるセキュリティに関する疑問を踏まえ、以下のFAQをまとめ、DeFiセキュリティの核心的な課題、攻撃ロジック、および防御策を整理しました。

Q1:Drift Protocolでの今回の盗難の根本的な原因は何ですか?スマートコントラクトのコードの脆弱性ではないのですか?

今回の盗難の根本的な原因は、スマートコントラクトのコードの脆弱性ではなく、ソーシャルエンジニアリング攻撃+権限乗っ取り+技術ツールの悪用を組み合わせた複合型攻撃であり、本質的には「コードの欠陥」ではなく「人的な失態」によるものです。具体的には、攻撃者はソーシャルエンジニアリングの手法を用いて、Driftセキュリティ委員会のマルチシグメンバー2名に悪意のあるトランザクションへの事前署名を誘導し、Solanaのdurable nonce(長期有効な事前署名)機能を利用してトランザクションをトリガーし、管理者権限を奪取しました。その後、オラクルを改ざんし、出金リスク管理を解除して、偽の担保を用いて実際の資産を詐取し、攻撃全体をわずか12分で完了させました。注目すべきは、Driftが今回新たに導入した5人中2人の承認を要するマルチシグ機構にタイムロックが設定されておらず、権限の移行が瞬時に有効になる点であり、これが攻撃成功の決定的な脆弱性の一つとなった。

Q2:今回の盗難にはどのような資産が関与していますか?損失規模が2億8500万ドルに達した理由は何ですか?

今回の攻撃は、JLP Delta Neutral、SOL Super Staking、BTC Super Stakingなど、Driftの複数の主要な資金プールを巻き込み、盗まれた資産は多種多様な暗号資産に及んでいます。そのうち、4,170万枚のJLPトークン(約1億5,500万ドル相当)、USDC約6,040万ドル、cbBTCが約1,130万ドル、wBTCが約440万ドル、SOLおよびその他の資産が約5,430万ドルで、累積損失額は2億8,500万ドルを超えています。損失規模が甚大となった主な原因は、攻撃者が管理者権限を奪取した後、USDC/SOLなど5つの市場の引き出し閾値を5億単位から500兆単位へと引き上げ、リスク管理機能を完全に無効化し、20近くの金庫を一斉に空にしたことにある。また、攻撃の準備は綿密(3週間を要した)に行われ、早期に発見されなかったことも要因である。

Q3:盗まれた資金は最終的にどこへ流れたのか?一部でも資金は回収されたのか?

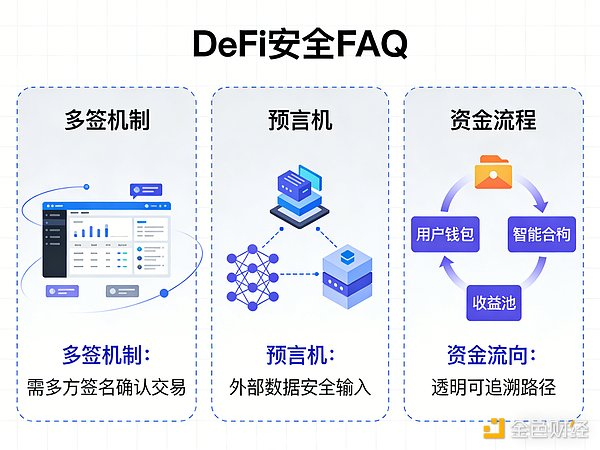

盗まれた資金の流向は明確でありながら巧妙に隠されており、全体的な経路は以下の通りである:Driftプロトコルのウォレット → Jupiterプラットフォームでステーブルコインに交換 → Wormhole、CCTPなどのクロスチェーンブリッジを介してイーサリアムネットワークへ移動 → 資金の一部はTornado Cashなどの資金洗浄ツールに送金され、資金の流れを隠蔽するために使用された。現在、Circleが約400万ドル相当の盗難USDCを凍結したことが確認されていますが、残りの資金は現時点で回収されていません。オンチェーン上の特徴から、今回の攻撃の容疑は北朝鮮のLazarus Groupに向けられています(複数のセキュリティ企業による暫定的な判断)。

Q4:Drift ProtocolプロジェクトチームおよびSolanaエコシステムはどのような対応策を講じているか?

事件発生後、Driftプロジェクトチームは直ちに緊急措置を講じた:プロトコルの入出金機能を一時停止し、特別調査チームを設立して攻撃の詳細を調査するとともに、被害を受けたユーザーへの補償を約束し、マルチシグメカニズムと権限管理システムの再構築を発表している。Solana財団も、今回の事件はソーシャルエンジニアリング攻撃および運用上のミスによるものであり、Solanaチェーン自体やプロトコルコードの脆弱性が原因ではないと明確に表明した。同時に、Solanaエコシステムは業界規範の推進を開始し、関連プロジェクトに対しマルチシグのセキュリティ強化や、durable nonceの使用シナリオの制限を求めている。

Q5:今回の事件と2022年のWormholeブリッジにおける3億2600万ドルの攻撃との違いは何か?

両者ともSolanaエコシステムにおける重大なDeFi攻撃ですが、核心的な違いは顕著です。Wormhole攻撃はスマートコントラクトのコード脆弱性を利用した攻撃であり、攻撃者はコントラクトの署名検証ロジックの欠陥を悪用し、預入証明を偽造して偽のwETHを鋳造し、最終的に3億2600万ドルを盗み出しました。根本原因はコード設計の欠陥にあります。一方、Drift攻撃は権限および運用上のセキュリティ脆弱性を悪用した攻撃であり、その核心はソーシャルエンジニアリングによる署名詐取、マルチシグのタイムロック未設定、権限の乱用であり、根本原因はガバナンスおよび運用面での不注意にあります。これら両者は、SolanaエコシステムにおけるDeFiセキュリティガバナンスの脆弱性を共に浮き彫りにしています。

Q6:マルチシグ(多重署名)メカニズムとは何ですか?なぜマルチシグでもセキュリティ問題が発生するのでしょうか?

マルチシグ(マルチシグネチャ)は、DeFiプロジェクトで一般的に使用されるセキュリティメカニズムであり、資産の移転や権限の変更などの重要な操作を完了するには、2人以上の署名者の共同承認が必要であることを指します。プロジェクトのトレジャーや資金プールの管理によく使用され、その本来の目的はリスクを分散させ、単一障害点を回避することにあります。しかし、マルチシグは「絶対的に安全」というわけではありません。今回のDrift事件は、マルチシグの核心的なリスクを露呈しました。第一に、署名者の本人確認に脆弱性があり、ソーシャルエンジニアリング攻撃によって悪意のある取引への署名を誘導されやすい点です。第二に、マルチシグの設定が不合理(タイムロックがないなど)であり、権限の移転に撤回期間がない点です。第三に、操作プロセスが不適切で、厳格な取引審査メカニズムが欠如している点です。これらすべてが、マルチシグメカニズムを「形だけのセキュリティ」に堕落させる可能性があります。さらに、マルチシグ契約にバックドアロジックが存在する場合や、署名者の秘密鍵が盗まれた場合にも、セキュリティインシデントが発生する可能性があります。

Q7:durable nonceとは何ですか?なぜ攻撃者に悪用されるのですか?

durable nonceはSolanaブロックチェーンの正規機能の一つであり、主にハードウェアウォレットによるオフライン署名を容易にするために使用されます。これにより、ユーザーは取引を事前に署名することができ、その署名は長期的に有効であるため、操作のたびにオンラインで検証する必要がありません。しかし、この機能は攻撃者によって「武器化」され、今回の攻撃の重要なツールとなりました。攻撃者は3週間前に複数のdurable nonceアカウントを作成し、マルチシグのメンバーに悪意のあるトランザクションへの事前署名を誘導しました。その後、適切なタイミングで署名をトリガーし、再度の承認を得ることなく権限の移転を完了させました。これは「事前に伏線を張る」ことに相当し、極めて隠蔽性が高い手法です。

Q8:オラクル操作は一般的なDeFi攻撃手段ですか?どのように防御すればよいですか?

はい、オラクルはDeFiの「データの心臓部」として、オフチェーンの価格データをオンチェーンに伝達する役割を担っており、攻撃者の主要な標的の一つです。今回のDriftへの攻撃もオラクル操作が関与していました。攻撃者は偽のトークンCVTをデプロイし、取引量を水増しして偽の価格を作り出し、オラクルを欺きます。その後、その偽のトークンを担保として差し出し、プロトコル内の実際の資産を不正に取得します。この種の攻撃の核心的な脆弱性は、オラクルのデータソースが単一であることや、検証メカニズムが脆弱であることにあります。主な対策としては、マルチソースのオラクルによる相互検証(ChainlinkやBand Protocolなどを組み合わせるなど)、価格異常時のサーキットブレーカー機能(価格変動が20%を超えた場合に自動的に停止する機能など)の設定、担保の真正性や流動性に対する厳格な検証を行い、単一の偽資産が「正当な担保」となることを防ぐことが挙げられます。

Q9:一般ユーザーはどのようにDeFiプロジェクトの安全性を判断すればよいですか?落とし穴を避けるには?

今回のDrift事件を踏まえ、一般ユーザーは以下の5つの観点からDeFiプロジェクトの安全性を判断し、セキュリティリスクを回避できます:

権限とマルチシグ設定の確認:プロジェクトが多署名メカニズムを採用しているか、タイムロック(権限の瞬間的な移転を防ぐため)が設定されているか、多署名の人数と審査プロセスが合理的かを確認する;

スマートコントラクトの監査レポートを確認する:CertiKやSlowMistなどの権威ある機関による監査を受けており、かつ監査レポートに重大な脆弱性がないプロジェクトを優先的に選択し、未監査または監査に疑義があるプロジェクトの使用を避ける;

オラクルとリスク管理への注目:プロジェクトのオラクルのデータソースが多様であるか、また、出金制限や担保検証などの適切なリスク管理メカニズムが整備されているかを確認する;

高リスク機能への警戒:durable nonceや無制限の権限付与などの機能を使用するプロジェクトには慎重になり、そのセキュリティ対策を確認すること;

分散投資とリスク管理:すべての資産を単一のDeFiプロトコルに預け入れず、高収益を追求しすぎてセキュリティを軽視しないようにし、同時にプロジェクトの公式動向を注視し、セキュリティ警告に迅速に対応すること。

Q10:今回の攻撃タイプ以外に、DeFiにはどのような一般的なセキュリティリスクがありますか?

DeFi業界のセキュリティリスクは多岐にわたり、「ソーシャルエンジニアリング+権限乗っ取り」以外にも、以下のような一般的なリスクがあります:

スマートコントラクトのコードの脆弱性:リエントリー攻撃、フラッシュローン攻撃、ロジック上の欠陥など。開発者の90%がこれに関連する問題に直面したことがあり、2022年にはMango Marketsがフラッシュローン攻撃により1億1000万ドルの損失を被りました;

フィッシング攻撃:攻撃者が公式サイトのなりすまし、偽広告(Google検索広告など)、フィッシングリンクの送信などを通じて、ユーザーを誘導し、ウォレットの接続や悪意のあるスマートコントラクトへの承認を行わせ、資産を窃取します。2025年にはAaveが大規模なGoogle広告フィッシング攻撃に遭いました;

秘密鍵と承認リスク:ユーザーの秘密鍵の漏洩、ウォレットの無制限承認、またはマルチシグ署名者の秘密鍵が盗まれることなどが、資産の盗難につながる可能性があります;

プロジェクト運営者の逃亡:一部のDeFiプロジェクトは実用的なユースケースを欠き、マーケティングだけで資金を集め、最終的に資金を持ち逃げし、ユーザーの資産損失を招く。

Q11:DeFiプロジェクトでセキュリティインシデントが発生した場合、ユーザーはどのように損失を最小限に抑えるべきか?

DeFiプロジェクトの盗難などのセキュリティインシデントに遭遇した場合、ユーザーは以下の3つのステップで損失を最小限に抑えることができる:

直ちに損失を食い止める:当該プロジェクトへの資金の入金を停止し、ウォレットの当該プロジェクトに対するすべての権限を取り消し、資産のさらなる流出を防ぐ;

証拠の保存:自身の取引記録、ウォレットアドレス、資産の取引履歴などを確実に保存し、プロジェクト側が発表する補償に関する告知を注視し、要求に従って被害の証明を提出する;

公式の動向を注視する:プロジェクト側の調査進捗と補償案を追跡すると同時に、セキュリティ機関(PeckShield、SlowMistなど)に連絡し、関連情報を提供して盗難資金の追跡を支援する。

Q12:今回のDrift事件はDeFi業界にどのような長期的な影響を与えるか?

今回の事件は、DeFi業界、特にSolanaエコシステムにおけるセキュリティガバナンスの強化を促進するものであり、主な影響は以下の4つの側面に集中しています。第一に、マルチシグメカニズムの標準化であり、権限の乱用を防ぐため、マルチシグへのタイムロック設定の義務化や署名審査プロセスの整備が求められます。第二に、durable nonceなどの機能の使用を規範化し、ホワイトリスト制度を導入してその使用シーンを制限することです;第三に、オラクルセキュリティの強化であり、マルチソース検証や価格サーキットブレーカーが業界の標準となります。第四に、ソーシャルエンジニアリング攻撃に対する業界の認識が高まり、プロジェクト側はコアメンバーへのセキュリティ研修を強化し、本人確認メカニズムを整備することになります。同時に、今回の事件によりユーザーとプロジェクト側はより理性的な判断を下すようになり、「マルチシグ=安全」という盲目的な信仰を捨て、セキュリティ意識をプロジェクトガバナンスやユーザー操作のあらゆる段階に組み込むようになるでしょう。

まとめ

DeFiの核心的な魅力は、分散化、高い流動性、そして高い収益性にあるが、セキュリティは常にその発展の生命線である。Drift Protocolにおける2億8500万ドルの盗難事件は、DeFiのセキュリティがコードの厳密さだけでなく、ガバナンス体制の整備、運用プロセスの規範化、そして「人」に対する安全管理に大きく依存していることを改めて警告しています。プロジェクト運営者にとっては、「形式的なセキュリティ」を排し、権限管理、リスク管理・検証、監査・監督という3つの防衛線を強固に築く必要があります。一般ユーザーにとっては、運任せの考え方を捨て、基礎的なセキュリティ知識を身につけ、プロジェクトを慎重に選択することで、DeFiの波の中で自身の資産を守ることができるのです。

Miyuki

Miyuki

Miyuki

Miyuki Weiliang

Weiliang Alex

Alex Miyuki

Miyuki Weiliang

Weiliang Alex

Alex Miyuki

Miyuki Alex

Alex Miyuki

Miyuki Weiliang

Weiliang