プライバシーは、人間にとっても組織にとっても基本的な権利である。個人にとっては、第三者に共有したくない情報を明かすことなく、自由に自己表現することができます。今日、ほとんどの組織にとって、データは主要な商品と見なされており、データ・プライバシーはこの商品を保護するために不可欠である。クリプトパンク運動とデータのコモディティ化は、暗号プリミティブの研究開発を加速させています。

暗号はかなり広範な分野であり、暗号を計算の文脈で見ると、ゼロ知識証明、同型暗号化、秘密共有など、1960年代に始まって以来、さまざまなスキームが改良されてきました。これらのスキームは、プライベート・コンピューティングの手法を解き明かす上で極めて重要である(データが主要な商品である理由は、そこから生成される洞察を見出すことができるからである)。今日まで、プライベート・コンピューティングの分野は、多人数による計算やゼロ知識証明の面で大きく発展してきましたが、入力データ自体には常にプライバシーの問題がありました。

最も重要な商品が一般に入手可能である場合、どのデータ所有者にとっても、法的合意なしにこのデータの計算をアウトソーシングすることは非常に困難です。今日、誰もが、健康データのためのHIPAAや、ヨーロッパ地域のデータプライバシーのためのGDPRのようなデータプライバシーコンプライアンス基準に依存しています。

ブロックチェーンの分野では、我々は規制当局の整合性よりも技術の整合性を信じています。デライセンスと所有権の最大化を信じる者として、ユーザーがデータを所有する未来を信じるのであれば、そのデータ上で計算を行う信頼性のない方法が必要です。暗号化されたデータに対して計算を行うというコンセプトは、2009年にクレイグ・ジェントリーが研究するまで画期的なものではなかった。暗号文(つまり暗号化されたデータ)上で計算(足し算と掛け算)を実行できるようになったのは、これが初めてである。

1.strong>同型暗号化(FHE)は機能する

では、コンピュータが入力を知らずに計算を実行できるようにするこの「魔法の数学」とは何でしょうか?それは何なのでしょうか?

完全同相暗号化(FHE)は、暗号化されたデータ(暗号文)に対して、データを復号化することなく計算を実行できるようにする暗号化スキームの一種です。

FHEプロセスでは、データが暗号化される際、ノイズと呼ばれる追加データが元のデータに加えられます。これがデータを暗号化するプロセスです。

同相計算(加算や乗算)が行われるたびに、ノイズが追加されます。計算が複雑すぎて毎回ノイズが追加されると、最終的に暗号文を復号するのが非常に難しくなります(計算量が非常に重くなります)。このプロセスは、加算の場合はノイズが線形に成長するのに対し、乗算の場合はノイズが指数関数的に成長するため、より適している。したがって、複雑な多項式の乗算がある場合、出力の復号化は非常に困難になります。

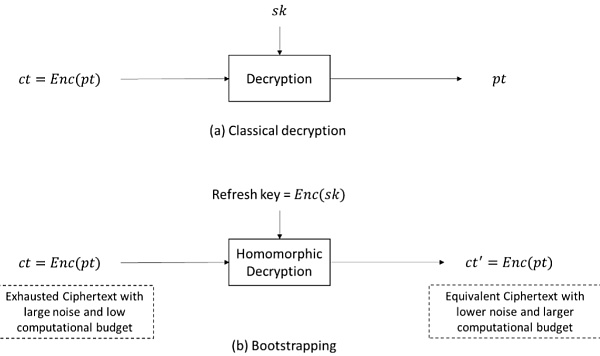

ノイズが主な問題であり、その増大がFHEの使用を困難にするのであれば、ノイズを制御しなければなりません。このため、「ブートストラッピング」と呼ばれる新しいプロセスが生まれました。ブートストラッピングとは、暗号化されたデータを新しい鍵で暗号化・復号化する処理である。これは、最終出力の復号化オーバーヘッドだけでなく、計算オーバーヘッドも大幅に削減できるため重要である。Bootstrapping は最終的な復号化のオーバーヘッドを減らすが、その過程でかなりの量の運用上のオーバーヘッドが発生する。これはコストと時間の両方がかかる可能性があります。

現在利用可能な主なFHEスキームは、BFV、BGV、CKKS、FHEW、TFHEです。TFHEを除き、これらのスキームの略称は論文著者の名前です。

これらのスキームは、同じ国で話されている異なる言語と考えることができ、それぞれが異なる言語に最適化されている。理想的なのは、この国を統一すること、つまり、これらすべての言語が同じマシンで理解できるようになることです。多くのFHEワーキンググループが、これらの異なるスキームの組み合わせ可能性を目指して活動している。SEAL(BFVスキームとCKKSスキームの組み合わせ)やHElib(BGV+近似CKKS)のようなライブラリは、FHEスキームや異なる計算スキームの組み合わせを実装するのに役立っている。例えば、ZamaのConcreteライブラリはTFHE用のRustコンパイラです。

2.strong>FHEスキームの比較

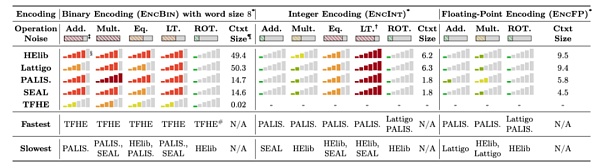

以下は、Charles Gut、Dimitris Mouris、Nektarios Georgios Choussosが論文『SoK: New Insights into Fully Homomorphic Cryptographic Libraries via Normalised Benchmarks』(SoK: New Insights into Fully Homomorphic Cryptographic Libraries via Normalised Benchmarks)で提案したFHEスキームの比較です。Insights into Fully Homomorphic Encryption Libraries via Standardised Benchmark (2022)では、さまざまなライブラリの性能が比較されています。

Web3ユースケース

今日、ブロックチェーンやアプリを使うとき、すべてのデータは公開され、誰でも見ることができます。これはほとんどのユースケースにとって有益ですが、プライバシーやデータの機密性をデフォルトで必要とする多くのユースケース(機械学習モデル、医療データベース、ゲノミクス、プライベートファイナンス、不正でないゲームなど)は完全に制限されます。FHE対応のブロックチェーンや仮想マシンは、基本的にチェーンの状態全体を最初から暗号化することができ、暗号化されたデータに対して任意の計算を実行できるようにしながらプライバシーを確保します。FHE対応ブロックチェーン・ネットワーク上に保存または処理されるすべてのデータは、本質的に安全である。Zamaは、完全にホモモーフィックな環境でEVM計算を実行できるfhEVMスキームを持っている。これにより、このライブラリを使用して構築されたあらゆるL1/L2プロジェクトの実行レベルでのプライバシーが保証される。プライバシー・チェーンはクールな技術ですが、採用率やトークンの性能は大きく向上していません。

汎用コンピューティングのアウトソーシングという点では、FHE自体はZKやMPCに取って代わるものではありません。例えば、サンスクリーンは "プライバシーエンジン "を構築しており、基本的にどのブロックチェーンアプリケーションもFHEコンピューティング環境に計算をアウトソースし、結果を取り戻すことができる。Octraも似たようなことを行っているが、hFHEと呼ばれる異なるタイプの暗号方式を使用している。

ZK証明は、データを明らかにすることなく何かを証明することに優れているが、証明者はある時点ではまだデータにアクセスできる。ZK証明はプライベートなデータに対する計算には使えない。

MPCは暗号化されたデータの計算を複数のマシンに分散させ、並列に計算を行い、最終的な計算をつなぎ合わせる。計算を実行するマシンの大半が正直である限り、元のデータを取り出すことはできないが、これはまだ信頼の前提である。MPCで必要とされる当事者間の絶え間ない通信(データは常に分割され、計算され、再接続される必要がある)のために、ハードウェアを介したスケーリングは困難になります。

FHEでは、すべての計算は暗号化されたデータで実行され、データを復号化する必要はありません。

現在、ブロックチェーン領域におけるFHEの最良のユースケースは、組み込みのFHE L1/L2を構築することよりも、むしろ汎用計算をアウトソーシングすることです。

第一世代(暗号ネイティブ):オンチェーンDID、カジノ、ベッティング、ポーリング、ゲーミング、プライベートDeFi、プライベートトークン、ダークプール、2FA、バックアップ、パスワード。

第2世代(モジュール式):プライバシーのためのチェーンリンク、アウトソーシングされたプライベートコンピューティング、ブロックチェーンとコントラクト間のエンドツーエンドの暗号化、暗号化されたデータの可用性。検証可能な安全なデータ保存。

第3世代(エンタープライズ):複雑な消費者向けアプリ、暗号化・分散化されたLLM、人工知能、ウェアラブル、通信、軍事、ヘルスケア、プライバシーを保護する決済ソリューション、プライベートP2P決済。

現在のFHEベースの業界プロジェクト

完全同相暗号化(FHE)の開発は、この技術を活用してデータを強化する複数の革新的なブロックチェーンプロジェクトにインスピレーションを与えました。プライバシーとセキュリティを強化する革新的なブロックチェーン・プロジェクトが複数存在する。このセクションでは、Inco、Fhenix、Zamaといった注目すべきプロジェクトの技術的な詳細や独自のアプローチについて掘り下げていきます。

インコ

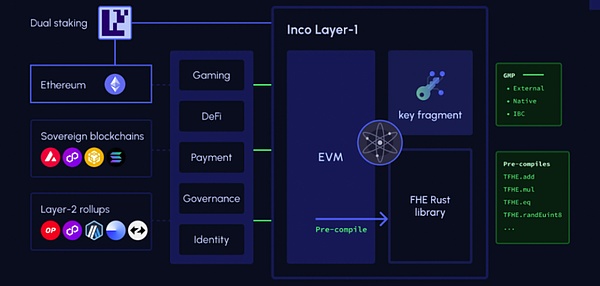

Incoは、FHEとブロックチェーンの統合のパイオニアであり、データ計算を安全かつプライベートにするプラットフォームを構築しています。 Incoは、格子ベースの暗号化を使用してFHEソリューションを実装し、暗号文(暗号化されたデータ)の操作を確実にします。を操作できることを保証します。このプラットフォームは、暗号化されたデータをブロックチェーン上で直接処理することを可能にする、プライバシーを保護するスマートコントラクトをサポートしています。

格子ベースのFHE:IncoはFHEの実装に格子ベースの暗号化を利用しています。将来起こりうる量子攻撃に対する耐性を保証します。

プライバシーを保護するスマートコントラクト:Incoのスマートコントラクトは、暗号化された入力で任意の関数を実行することができ、コントラクトもそれを実行するノードも平文データにアクセスできないようにします。

ノイズ管理と ブートストラッピング:同型演算中のノイズ増加に対処するため、Incoは、暗号文をリフレッシュし、複雑な計算を実行しながら復号化を維持する効率的な ブートストラッピング技術を実装しています。を実装しています。

Fhenix

Fhenixは、FHEを活用してエンドツーエンドの暗号化ソリューションを提供し、ユーザーデータを保護するプライバシー保護アプリケーションのための堅牢なインフラストラクチャを提供することに注力しています。Fhenixのプラットフォームは、セキュアなメッセージングから幅広いアプリケーションにわたる個人的な金融取引まで、幅広いアプリケーションをサポートするように設計されており、すべての計算プロセスにおいてデータのプライバシーを保証します。

Zama

ZamaはFHE分野のリーダーであり、fhEVMソリューションの開発で最もよく知られています。このスキームにより、イーサネットEVM計算を完全にホモモルフィックな環境で実行できるようになり、ライブラリを使用して構築されたL1/L2プロジェクトの実行レベルでのプライバシーが保証されます。

fhEVMスキーム: ZamaのfhEVMスキームは、FHEとイーサネットVMを統合し、暗号化されたスマートコントラクトの実行を可能にします。スマート・コントラクトの実行を可能にする。これにより、イーサネットエコシステムにおける機密トランザクションと計算が可能になる。

Concreteライブラリ: ZamaのConcreteライブラリは、TFHE(FHEの一種)用のRustコンパイラです。このライブラリは、同型暗号化スキームの高性能実装を提供し、暗号計算をより効率的にします。

相互運用性: Zamaは、既存のブロックチェーンインフラストラクチャとシームレスに動作するソリューションの作成に取り組んでいます。これには、さまざまな暗号プリミティブとプロトコルのサポートが含まれ、幅広い互換性と容易な統合を保証します。

3.暗号とAIのインフラとアプリケーションにおけるFHEの重要な役割

暗号とAIのインフラとアプリケーションにおけるFHEの重要な役割

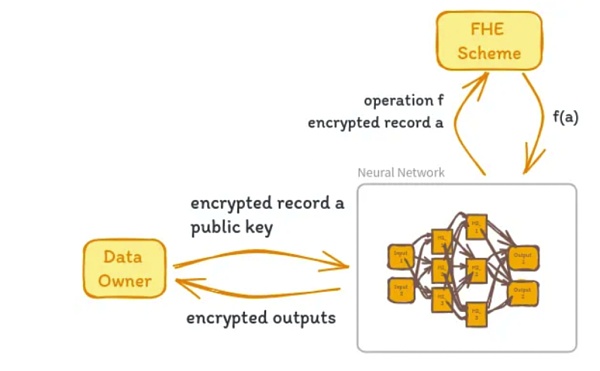

3.align: left;">暗号とAIの交差点は今日、本格化している。この交差点を掘り下げるわけではありませんが、新しいモデルやデータセットの革新は、複数の参加者によるオープンソースのコラボレーションによって推進されることは注目に値します。AIアプリケーションやモデルの有用性は、ベースモデル、微調整されたモデル、AIインテリジェントエージェントのいずれであっても、最終的には学習させたデータに依存する。このデータを安全かつプライベートに保つことで、オープンソースコラボレーションのための巨大なデザインスペースが開かれる一方で、データ所有者はモデルや最終的なアプリケーションのトレーニングから利益を得続けることができる。このデータが本質的に公開されている場合、収益化することは難しくなるため(誰でも貴重なデータセットにアクセスできるため)、このデータは厳重に保護される可能性が高くなります。

この場合、FHEは重要な役割を果たすことができます。理想的には、基礎となるデータセットを明らかにすることなくモデルを訓練することができ、データセットの収益化を解き放ち、データセット所有者間のオープンソースコラボレーションを大いに促進します。

ソース:ベーグルネットワーク

How FHE Enhances Privacy-Preserving Machine Learning (PPML)

データのプライバシー:FHEを使用することで、医療記録、財務情報、または個人識別子のような機密データを、MLモデルに入力する前に暗号化することができます。これにより、コンピューティング環境が侵害された場合でも、データの機密性が保たれます。

セキュアなモデルトレーニング: MLモデルのトレーニングには、多くの場合、大量のデータが必要です。FHEを使用すると、このデータを暗号化できるので、元のデータを公開することなくモデルをトレーニングできます。これは、非常に機密性の高い情報を扱い、厳しいデータプライバシー規制の対象となる業界にとって重要です。

機密推論:トレーニングに加えて、FHEは暗号推論にも使用できます。これは、一度モデルが訓練されると、暗号化された入力で予測を行うことができ、推論プロセス全体を通してユーザーデータが非公開であることを保証することを意味します。

FHEのPML応用分野:

FHEの問題点:

前述の通り、FHEプログラムの間には「目的の統一」がない。".スキームは互いに組み合わせることができず、多くの場合、異なるタイプの計算のために異なるFHEスキームを組み合わせる必要があります。また、同じ計算のために異なるスキームを試すプロセスも非常に面倒である。CHIMERAフレームワークは、TFHE、BFV、HEAANといった異なるFHEスキーム間の切り替えを可能にするために開発されているが、現時点では使用可能とは言い難い。これが次の問題点、つまりベンチマークの欠如につながる。ベンチマークは、開発者がこの技術を採用する上で非常に重要である。多くの開発者の時間を節約するのに役立つだろう。計算オーバーヘッド(暗号化、復号化、ブートストラップ、鍵生成など)を考慮すると、利用可能な汎用ハードウェアの多くはあまり適していない。何らかのハードウェアアクセラレーションが必要であるか、FHEのより主流なアプリケーションを可能にするために特定のチップ(FPGAやASIC)を作成する必要があるかもしれません。これらのモデルの問題は、ZK(Zero Knowledge)業界の問題と比較することができる。賢い数学者、応用科学者、エンジニアのグループがこの分野に興味を持つ限り、私たちはプライバシーのためのFHEと検証可能性のためのZKの両方を好意的に見続けるでしょう。

4.4.4.4.4.4.FHEドライブの将来はどうなるのか

すべてを支配する1つのFHEソリューションが存在するのでしょうか?業界ではまだこの議論が続いています。理想的には1つの統一されたソリューションがありますが、さまざまなアプリケーションの多様なニーズは、特定のタスクに最適化された特殊なソリューションを常に必要とします。プログラム間の相互運用性は最良の解決策か?相互運用性は確かに、さまざまな方式の長所を活かしつつ、多様なコンピューティング・ニーズに柔軟に対応するための現実的な方法かもしれない。

FHEはいつ利用可能になるのか?利用可能性は、計算オーバヘッドの削減、ベンチマーク基準の改善、専用ハードウェアの開発の進展と密接に結びついています。これらの分野で進歩が見られれば、FHEはより利用しやすく、有用なものになるでしょう。

まとめると、FHEはデータプライバシー保護と安全なコンピューティングのための強力なツールを提供します。相互運用性、計算オーバーヘッド、ハードウェアサポートにはまだ課題がありますが、ブロックチェーン、プライバシー保護機械学習、より広範なWeb3アプリケーションに対するFHEの可能性は無視できません。技術の進化と革新が続く中、FHEはプライバシー保護とセキュアなコンピューティングの未来において重要な役割を果たすと期待されています。

JinseFinance

JinseFinance

JinseFinance

JinseFinance JinseFinance

JinseFinance JinseFinance

JinseFinance JinseFinance

JinseFinance Nell

Nell Nell

Nell Cointelegraph

Cointelegraph Cointelegraph

Cointelegraph Cointelegraph

Cointelegraph Cointelegraph

Cointelegraph