OKX Web3 WalletがMemeモードを開始、取引体験をアップグレード

テクノロジーが取引を変え、OKX Web3ウォレットの取引体験は重要なアップグレードを受けます。

JinseFinance

JinseFinance

OKX Web3 Walletでは、「セキュリティ特集」を特別に企画し、チェーンセキュリティに関する様々な疑問にお答えします。ユーザーの身の回りで実際に発生した事例を通じて、セキュリティ分野の専門家や機関と共同で、さまざまな観点から二重の共有と回答を行い、浅いところから深いところまで、安全な取引のルールを整理し、まとめることで、ユーザーのセキュリティ教育を強化し、ユーザーが自分の秘密鍵とウォレット資産を保護することを、自分自身から学ぶことを目的としています。

DeFiの世界の最大の魅力は、誰もが「巨大なクジラ」になれる可能性を秘めていること

だが、「巨大なクジラ」だって勇者にはなれない。肉は食べるが、「やられる」こともある

だから、チェーンで遊びたいなら、まずは安全が第一

でなければ、また「ゼロから」始めなければならない。今号はセキュリティ特集の第05弾として、ブロックチェーンセキュリティのパイオニアであるBlockSecとOKX Web3ウォレットのセキュリティチームを特別に招き、実践ガイドの観点から、プロジェクト側だけでなく、これから「巨大なクジラ」になる、あるいはなってしまったすべてのユーザーに、DeFi回避策を共有します。例えば、監査報告書の読み方、DeFiプロジェクトのリスク初期評価に用いられる共通の指標やパラメータ、プロジェクト当事者や巨大クジラのユーザーに対する監視・認識能力の構築方法、DeFiセキュリティ行動規範など......。お見逃しなく!

BlockSecSecurity Team:BlockSecは世界をリードする「フルスタック」ブロックチェーンセキュリティプロバイダーです。Foundation、Forta、PancakeSwap、Pufferなどの有名なプロジェクト関係者を含む300以上の顧客にサービスを提供してきました。

BlockSecの最高経営責任者(CEO)兼共同創業者の周亜錦(Zhou Yajin)氏は、Aminerが選ぶ世界で最も影響力のある学者である浙江大学のコンピュータサイエンス教授で、50以上のトップ論文を発表し、1万回以上の引用を受けています。

CTO兼共同創業者の呉磊(Wu Lei)氏は、浙江大学のコンピュータサイエンス教授で、PaiShieldの元共同創業者であり、チームを率いて次のような業績を残しています。複数の有名プロジェクトで数十件のゼロデイ脆弱性を発見したチームを率いた。プロダクト・ディレクターのレイモンドは、テンセントと360でセキュリティ製品の責任者を務めてきた。

OKX Web3 ウォレットセキュリティチーム:皆さん、こんにちは。 OKX Web3セキュリティチームは主に、スマートコントラクトセキュリティ監査、ウォレットセキュリティ能力構築、オンチェーンプロジェクトセキュリティ監視、セキュリティシステム構築など、OKX Web3の分野におけるあらゆる種類のセキュリティ能力の構築を担当しています。当チームは主に、スマートコントラクトセキュリティ監査、ウォレットセキュリティ、オンチェーンプロジェクトセキュリティ監視など、OKXのWeb3領域における各種セキュリティ能力の構築を担当し、ユーザーに製品セキュリティ、資本セキュリティ、取引セキュリティなど複数の保護サービスを提供し、ブロックチェーンセキュリティエコロジー全体の維持に貢献します。

Q1:実際のDeFiリスク事例をいくつか教えてください

BlockSecセキュリティチーム。strong>セキュリティ・チーム:DeFiは、資産に比較的安定した高いリターンをもたらすため、多くの大口参加者を惹きつけています。また、流動性を高めるために、多くのプロジェクトオーナーが率先して大口投資家の参加を呼びかけている。例えば、一部の大口投資家が巨額の資産をDeFiに預けているというニュースをよく目にする。もちろん、こうしたメガ・ホエールは、安定したリターンを得るだけでなく、DeFiプロジェクトに参加することで、いくつかのリスクに直面することになる。

ケース1:2022年に発生したPolyNetworkのセキュリティ事件では、総額6億ドル以上の資産が攻撃された。DeFiには1億ドルが混入していたと噂されています。その後、攻撃者はお金を返済し、インシデントは無事に解決し、DeFiはこの出来事を記念してチェーン上に記念碑を建てることを発表しましたが、非常に拷問のようなプロセスだったと想像されます。現在のセキュリティー・インシデントのうち、少数のものはうまくいっているが、ほとんどのものはそれほど幸運ではなかった。

ケース2:よく知られているDEX SushiSwapは2023年に攻撃され、大物プレイヤー0xSifuに330万ドル以上の損害を与え、彼の損失だけで全体の約90パーセントに達した。

ケース3:今年3月に発生したPrismaのセキュリティインシデントでは、損失総額は1400万ドルで、これらの損失は17のウォレットアドレスから発生し、ウォレットあたり平均82万ドルでしたが、そのうちの4人のユーザーだけで損失の80%を占めていました。盗まれた資産のほとんどはまだ回収されていない。

結局のところ、DeFi、特にメインネットでは、Gas Feeを無視することができず、(エアドロップの報酬を除いて)実際に獲得できるのは一定規模の資産のみであるため、DeFiプロジェクトの主なTVLは一般的にメガホエールによって拠出され、場合によっては2%のメガホエールがTVLの80%に貢献する。セキュリティ・インシデントが発生すると、これらのクジラは必然的に損失の大部分を負担することになる。"クジラたちは肉を食べる姿を見られるだけでなく、殴られることもある。

OKX Web3 お財布セキュリティチーム:オンチェーンの世界が盛り上がるにつれ、ユーザーが遭遇するDeFiリスクのケースは日々増加しており、オンチェーンのセキュリティは常にユーザーにとって最も基本的かつ重要なニーズです。

ケース1:PlayDapp Privileged Account Private Key Leakage(PlayDapp特権アカウントの秘密鍵流出)2024年2月9日から12日にかけて、イーサリアムベースのPlayDappゲームプラットフォームが秘密鍵の流出による攻撃を受け、攻撃者は無許可で17億9000万PLAトークンを鋳造して盗み、約3235万ドルの損失をもたらしました。攻撃者はPLAトークンに新しいミントを追加し、複数のオンチェーンアドレスと取引所に分散した大量のPLAを鋳造しました。

ケース2:Hedgey Financeの攻撃 2024年4月19日、Hedgey FinanceはEtherとArbitrumで大規模なセキュリティ侵害に遭い、約4470万ドルの損失を被りました。攻撃者は、契約書のユーザー入力検証の欠如の脆弱性を悪用し、脆弱な契約書への認可を得ることで、契約書から資産を盗み出しました。ウォレット・セキュリティ・チーム:実際の事例と組み合わせて、現在DeFiスペースで一般的な4つのタイプのリスクを整理しました

最初のタイプはフィッシング攻撃です。フィッシング攻撃はサイバー攻撃の一般的なタイプで、正当な団体や個人になりすまして被害者を誘い、秘密鍵やパスワード、その他の個人データなどの機密情報を提供させるものです。

1)偽のウェブサイト:攻撃者は、実際のDeFiプロジェクトに似せたフィッシングウェブサイトを作成し、ユーザーを騙して認証に署名させたり、トランザクションを転送させたりします。

2)ソーシャルエンジニアリング攻撃:Twitter上で、攻撃者はハイセンスなアカウントを使ったり、プロジェクトのTwitterやDiscordのアカウントを乗っ取ったりして、偽のプロモーションやエアドロップ(実際はフィッシングリンク)を投稿し、ユーザーにフィッシング攻撃を仕掛けます。

3)悪意のあるスマートコントラクト:攻撃者は一見魅力的なスマートコントラクトやDeFiプロジェクトを投稿し、ユーザーを騙してアクセス権を承認させ、それによって資金を盗みます。

タイプ2:ラグプル(Rugpull)

ラグプル(Rugpull)はDeFi空間特有の詐欺で、プロジェクト開発者が多額の投資を集めた後に突然資金を引き出して姿を消し、投資家の資金を完全に失うというものです。

1) 流動性の引き出し:開発者は流動性プールに大量の流動性を提供し、ユーザーの投資を呼び込んだ後、突然すべての流動性を引き出し、その結果トークンの価格が急落し、投資家は大金を失う。

2)偽プロジェクト:開発者は一見合法的なDeFiプロジェクトを作り、偽の約束と高いリターンによってユーザーを投資へと誘うが、実際には実際の製品やサービスは存在しない。

3)契約パーミッションの変更:開発者はスマートコントラクトのバックドアやパーミッションを使い、いつでも契約のルールを変更したり、資金を引き出したりできるようにする。

3つ目のカテゴリー:スマートコントラクトの脆弱性。スマートコントラクトはブロックチェーン上で実行される自己実行コードであり、一度デプロイされると変更できません。スマートコントラクトに脆弱性があれば、深刻なセキュリティ問題につながります。一般的なスマートコントラクトの脆弱性には次のようなものがあります:

1)再入力の脆弱性:攻撃者は、最後の呼び出しが完了する前に脆弱なコントラクトを繰り返し呼び出し、コントラクトの内部状態に問題を引き起こします。

2) ロジックエラー:コントラクトの設計または実装におけるロジックエラーで、予期せぬ動作や脆弱性につながる。

3) 整数オーバーフロー:コントラクトが整数演算を正しく処理せず、オーバーフローまたはアンダーフローが発生する。

4) 価格操作:攻撃者は述語マシンの価格を操作することで攻撃を行います。

5) 精度の損失:浮動小数点または整数精度の問題による計算エラー。

6) 入力検証の欠如:ユーザー入力を適切に検証できず、潜在的なセキュリティ問題につながる。

カテゴリー4:ガバナンスリスク。ガバナンスリスクには、プロジェクトの中核となる意思決定やコントロールの仕組みが含まれ、悪意を持って悪用されると、プロジェクトが意図した目標から外れたり、深刻な経済的損失や信頼の危機につながったりする可能性があります。

一般的なリスクの種類には以下が含まれます:

1)秘密鍵の漏洩

一部のDeFiプロジェクトでは、EOA(外部所有アカウント)やマルチシグネチャウォレットによって管理される特権アカウントを持っており、これらの秘密鍵が漏洩したり盗まれたりすると、攻撃者は契約や資金を自由に操作できるようになります。

2) ガバナンス攻撃

一部のDeFiプロジェクトは、分散型ガバナンススキームを採用しているにもかかわらず、依然として以下のようなリスクがあります:

- ガバナンストークンの借用:攻撃者は大量のガバナンストークンを借用することで、短期間で投票結果を操作することができます。

-多数決権のコントロール:ガバナンストークンが少数の人の手に高度に集中した場合、その人たちは投票権を集中させることでプロジェクト全体の意思決定をコントロールすることができます。

Q3: DeFiプロジェクトのセキュリティとリスクレベルを最初に評価できる次元やパラメータは何ですか?

BlockSecSecurity Team:DeFiプロジェクトに参加する前に、プロジェクトの全体的なセキュリティ評価を行うことが不可欠です。特に多額の資金を持つ参加者にとっては、必要なセキュリティ・デューデリジェンスによって資金の安全性を最大限に高めることができます。

まず、プロジェクト側が監査を受けているか、セキュリティの評判が高い監査法人が監査しているか、複数の監査法人が関与しているか、最新のコードが監査されているかなど、プロジェクトのコードセキュリティを徹底的に評価することが推奨されます。一般的に、オンラインで実行されているコードが、セキュリティ上評判の良い複数のセキュリティ会社の監査を受けていれば、セキュリティ攻撃のリスクを大幅に減らすことができます。

第二に、リアルタイムのセキュリティ監視システムを展開するプロジェクト側に目を向けることが重要です。セキュリティ監査は、セキュリティが静的であることを保証し、プロジェクトが稼動した後に発生する動的なセキュリティ問題には対処しません。例えば、プロジェクト側がプロジェクトの主要な運営パラメーターを不適切に調整した、新しいプールを追加した、などである。もしプロジェクトオーナーが何らかのリアルタイムセキュリティモニタリングシステムを採用すれば、その実行時セキュリティファクターは、そのような方式を採用しないプロトコルのそれよりも少し高くなるでしょう。

第三に、プロジェクト側に緊急時に自動的に対応する能力があるかどうかが重要である。この能力は長い間コミュニティによって見過ごされてきました。私たちは、複数のセキュリティインシデントにおいて、プロジェクト側が自動的な機能メルトダウン(あるいは、金銭的な影響を受けやすい操作のメルトダウン)を行えなかったことを発見した。プロジェクト側は、緊急時のセキュリティイベントを処理するために、ほとんどが手動の方法を使用していましたが、これは非効率的であるか、あるいは効果がないことさえ判明しました。

第四に、プロジェクトの外部依存と、その外部依存の堅牢性を見てください。DeFiプロジェクトは、価格や流動性など、第三者のプロジェクトが提供する情報に依存することになります。そのため、外部依存先の数、外部依存先のセキュリティ、外部依存先からの異常データの監視やリアルタイム処理の有無といった観点から、プロジェクトの安全性を評価する必要がある。一般的に言えば、外部依存はプロジェクト側のトップであり、外部プロジェクトの例外データはフォールトトレランスがあり、プロジェクトのリアルタイム処理はより安全であろう。

第五に、プロジェクトが比較的良好なコミュニティガバナンス構造を持っているかどうかである。これには、プロジェクト当事者が重要なイベントに対してコミュニティによる投票メカニズムを持っているかどうか、機密性の高い操作が複数の署名で完了するかどうか、マルチ署名ウォレットが中立的なコミュニティ参加を導入しているかどうか、コミュニティ安全委員会があるかどうかなどが含まれる。これらのガバナンス構造のいくつかは、プロジェクトの透明性を向上させ、ユーザーの資金がプロジェクト内で横取りされる可能性を減らすことができる。

最後に、プロジェクト当事者の過去の経歴も非常に重要です。プロジェクトチームやプロジェクトの中心メンバーの身元調査を行う必要があります。もしプロジェクトの中心メンバーが過去に何度も攻撃されたり、拉致されたりしていれば、プロジェクトのセキュリティリスクは相対的に高くなります。

要するに、DeFiプロジェクトに参加する前に、ユーザー、特に多額の資金を持つユーザーは、プロジェクト立ち上げ前のコードセキュリティ監査から、プロジェクト立ち上げ後のプロジェクトのリアルタイムセキュリティ監視、プロジェクトのセキュリティインプットとセキュリティを調べるための自動化対応構築能力、外部依存関係、ガバナンス構造、プロジェクト側の過去の経緯などの観点から、プロジェクトに投資した資金が良い仕事に使われるように、仕事にチューニングされるための調査をしっかり行うべきである。プロジェクトに投じられた資金の安全を守るための仕事である。

OKX Web3 ウォレットセキュリティチーム:DeFiプロジェクトのセキュリティを100%保証することはできませんが、ユーザーは最初に、以下の次元のクロスコンビネーションを通じて、DeFiプロジェクトのセキュリティとリスクレベルを評価することができます。

I. プロジェクトの技術的セキュリティ

1.スマートコントラクトの監査:

1)プロジェクトが複数の監査法人によって監査されているかどうか、監査法人が良い評判と経験を持っているかどうかをチェックする。

2) 監査報告書で報告された問題の数と深刻度をチェックし、すべての問題が修正されていることを確認する。

3) プロジェクトのために配備されたコードが、監査されたコードのバージョンと一致していることを確認する。

2. コードのオープンソース化:

1) プロジェクトのコードがオープンソースであるかどうかを確認する。 オープンソースのコードであれば、コミュニティやセキュリティの専門家がレビューすることができ、潜在的なセキュリティ問題の特定に役立つ。

2) 開発チームの経歴:プロジェクトの開発チームの経歴や経験、特にブロックチェーンやセキュリティに関する経験、チームの透明性や公開情報のレベルを確認する。

3) 脆弱性報奨金プログラム:プロジェクトが、セキュリティ研究者に脆弱性を報告するインセンティブを与えるための脆弱性報奨金プログラムを持っているかどうか。

3.財務的・経済的な安全性

1) ロックインされた資金の額:スマートコントラクトにロックインされた資金の額をチェックします。

2)取引量と流動性:プロジェクトの取引量と流動性を評価します。流動性が低いと、価格操作のリスクが高まる可能性があります。

3)トークン経済モデル:トークンの割り当て、インセンティブ、インフレモデルなど、プロジェクトのトークン経済モデルを評価します。例えば、トークン保有が過度に集中していないかなどです。

4.運営・管理の安全性

1)ガバナンスメカニズム:プロジェクトのガバナンスメカニズムを理解し、分散型ガバナンスメカニズムがあるかどうか、コミュニティが重要な決定について投票できるかどうかを把握し、ガバナンストークンの分配や議決権の集中度合いなどを分析する。

2)リスク管理対策:プロジェクトにリスク管理対策やコンティンジェンシープランがあるかどうか、潜在的なセキュリティ脅威や経済攻撃への対処方法など。さらに、プロジェクトの透明性とコミュニティとのコミュニケーションという点では、プロジェクトオーナーがプロジェクトの進捗報告やセキュリティアップデートを定期的に公表しているかどうか、コミュニティと積極的にコミュニケーションをとり、ユーザーの問題を解決しているかどうかなどを見ることができます。

5.市場とコミュニティの評価

1)コミュニティ活動:プロジェクトのコミュニティ活動とユーザーベースを評価します。

2) メディアとソーシャルメディアの評価:メディアやソーシャルメディアにおけるプロジェクトの評価を分析し、ユーザーや業界の専門家がプロジェクトをどのように受け止めているかを理解します。

3) パートナーや投資家:プロジェクトが有名なパートナーや投資家に支えられているかどうかをチェックする。 評判の良いパートナーや投資家はプロジェクトに信頼性を与えることができるが、安全性を判断する決定的な要素にはなり得ない。

Q4: ユーザーは、監査報告書やオープンソースのステータスなどをどのように見るべきでしょうか?

BlockSecセキュリティチーム:監査が行われたプロジェクトでは、通常、プロジェクトオーナーが率先して、公式ルートを通じてコミュニティに対して監査レポートを公開します。このような監査報告の一部は、通常、プロジェクトの文書、Githubコードベース、その他のチャンネルにあります。さらに、監査報告書の真正性と認証を識別する必要があり、識別の方法としては、監査報告書のデジタル署名を調べたり、二次確認のために監査会社に問い合わせたりすることが挙げられます。

それでは、そのような監査報告書を入手し、投資家はそのような監査報告書をどのように研究するのでしょうか?

まず、その監査報告書が、Open Zeppelin、Trail of Bits、BlockSecなど、高いセキュリティ評価を得ている多くの監査会社によって監査されているかどうかを確認します。

第二に、監査報告書に記載された問題が修復されているかどうかを確認し、修復されていない場合は、プロジェクト側が修復しない理由を確認するかどうかを確認するのに十分です。また、監査報告書の中で、有効な脆弱性報告書と無効な脆弱性報告書を区別する必要がある。監査報告書の業界標準が統一されていないため、セキュリティ監査会社は、自社のセキュリティ認識に基づいて、プロジェクトの脆弱性リスク評価と報告を実施する。したがって、監査報告書で発見された脆弱性については、有効な脆弱性報告書に着目する。このプロセスは、第三者による独立した評価のために、自社のセキュリティコンサルティングチームを導入してもらうのがベストです。

第三に、監査報告書のプロジェクト側が公開した監査時間と最近のプロジェクトのアップグレード更新時間が一致している(または近い)ことを確認するだけでなく、コードのプロジェクト側の監査報告書に注意を払う必要がある現在のオンラインすべてのコードのプロジェクト側がカバーしています。プロジェクト側は通常、経済コストと時間コストを考慮して、部分的なコードの監査を実施する。したがって、この場合、監査されたコードがコアプロトコルのコードであるかどうかを判断する必要があります。

第四に、プロジェクト側でオンライン稼働しているコードが検証済み(オープンソース)かどうか、検証済みのコードが監査報告書と一致しているかどうかを確認する必要があります。通常、監査は(ラインにデプロイされたコードではなく)Github上のコードのプロジェクト側に基づいて行われます。最終的にチェーンコードにデプロイされたプロジェクトがオープンソースでなかったり、監査されたコードに大きな違いがある場合は、その点に注意を払う必要があります。

要するに、監査報告書を読むこと自体が専門的なことであり、独立した第三者のセキュリティ専門家を招き、プロセスについて助言してもらうことをお勧めします。

OKX Web3 ウォレットセキュリティチーム:ユーザーは、DeFiプロジェクトの公式ウェブサイトまたはOKLinkのようなサードパーティのウェブサイトを通じて、スマートコントラクトの監査報告書とオープンソース状況を見ることができます。ステップ:

まず、公式発表やウェブサイトを探します。ほとんどの信頼できるDeFiプロジェクトは、公式ウェブサイトに関連ドキュメントを表示しています。 プロジェクトのドキュメントページには、通常「セキュリティ」「監査」「契約アドレス」のページがあり、監査報告書にリンクしています。ドキュメンテーションのページには、通常、「セキュリティ」、「監査」、「契約住所」のページがあり、監査報告書やプロジェクトが展開する契約の住所にリンクしている。プロジェクトの公式ウェブサイトだけでなく、通常、MediumやTwitterなどの公式ソーシャルメディアにも、監査報告書と配備された契約書の住所情報が表示されます。

第二に、プロジェクトの公式ウェブサイトを読んだ後、OKLinkブラウザを通して配備された契約のアドレスを照会し、アドレスの「契約」セクションで配備された契約のオープンソースコード情報を見ることができます。

第三に、プロジェクト側の監査報告書と契約のオープンソースコード情報の展開では、監査報告書のプロジェクト側の監査報告書を読み始めることができます、監査報告書を読んで、次のような注意点があります:

1)監査報告書の構造を理解し、監査報告書の内容は、監査報告書の一般的な概念を持っている監査報告書の序論、問題の発見に分かれています、解決策と勧告、監査結果に分かれています。

2)導入部の内容を読む際に、我々は、監査報告書の監査の範囲と目的に注意を払う必要があり、通常、監査報告書は、GithubのコミットIDに提出された監査ファイルをマークされ、我々は、監査報告書の監査ファイルとオープンソースコードのチェーンの展開を比較する必要が一貫している。

3)発見された問題、解決策と勧告、監査結果のセクションを読んで、我々はプロジェクトチームが発見された脆弱性を修正するための勧告に従ってされていることに焦点を当てる必要があり、すべての問題が適切に対処されていることを確認するためにフォローアップ監査の内容の改訂のプロジェクト側。

4) 複数の報告書を比較する。プロジェクトが複数回監査された場合、各監査報告書の違いを見て、プロジェクトに対するセキュリティの改善点を理解する。

Q5: ハッキングの履歴、報奨金プログラム、DeFiプロジェクトのセキュリティの参考値?

OKX Web3 お財布セキュリティチーム:ハッキング履歴と報奨金プログラムは、DeFiプロジェクトのセキュリティ評価に一定の参考価値を提供します。p>まず、ハッキング履歴です。

1)歴史的な脆弱性を明らかにする:攻撃履歴は、プロジェクトにかつて存在した特定のセキュリティホールを示すことができます。2)リスク管理能力を評価する:プロジェクトが過去のセキュリティインシデントにどのように対応したかは、そのプロジェクトのリスク管理能力と危機管理能力を反映することができます。積極的に対応し、脆弱性をタイムリーに修正し、影響を受けたユーザーに補償するプロジェクトは、通常、より信頼性が高く、成熟した投資オプションと見なされます。

3) プロジェクトの信頼性: 頻発するセキュリティ問題は、プロジェクトに対するユーザーの信頼を損なうかもしれませんが、プロジェクトが失敗から学び、セキュリティ対策を強化する能力を示すことができれば、長期的な信頼性を築くこともできます。

第二に、報奨金プログラム

DeFiやその他のソフトウェアプロジェクトにおける報奨金プログラムの実装は、セキュリティを改善し、潜在的な脆弱性を発見するための重要な戦略です。

1) 外部監査の強化:報奨金プログラムは、世界中のセキュリティ研究者がプロジェクトのセキュリティ監査に参加することを奨励します。セキュリティテストに対するこの「クラウドソーシング」アプローチは、内部監査では見落とされる可能性のある問題を明らかにし、潜在的な脆弱性を発見し、解決する可能性を高めることができます。

2) セキュリティ対策の有効性を検証する: 実際の報奨金プログラムを通じて、プロジェクトはセキュリティ対策の有効性を現場で検証することができます。プロジェクトが報奨金プログラムを長く実施しているにもかかわらず、報告される深刻な脆弱性が少ない場合、これはプロジェクトの相対的な成熟度とセキュリティの指標になるかもしれません。

3) 継続的なセキュリティの改善:報奨金プログラムは、継続的な改善の仕組みを提供します。新しい技術や新しい攻撃手段の出現に伴い、報奨金プログラムは、プロジェクトチームがタイムリーにセキュリティ対策を更新・強化し、プロジェクトが最新のセキュリティ課題に対処できるように支援します。

4) セキュリティ文化の確立:プロジェクトが報奨金プログラムを設立するかどうか、また、プログラムの真剣さと活発さは、プロジェクトチームのセキュリティに対する姿勢を反映することができます。積極的な報奨金プログラムは、強固な安全文化の構築に対するプロジェクトのコミットメントを示す。

5) コミュニティと投資家の信頼を高める:報奨金プログラムの存在と有効性は、コミュニティと潜在的な投資家に対して、プロジェクトが真剣にセキュリティに取り組んでいることを示すことができます。これはユーザーの信頼を高めるだけでなく、投資家は高いレベルのセキュリティ責任を示すプロジェクトを選ぶ傾向があるため、より多くの投資を呼び込む可能性もあります。

Q6: DeFiに参加する際、ユーザーはどのように監視意識を高めるのでしょうか?BlockSecセキュリティチーム: 巨大クジラのユーザーを例にとると、巨大クジラは主に個人投資家または投資組織の小規模チームを指し、資本金は大きいが、通常、非常に強力なセキュリティチームや独自のセキュリティツールを開発する能力を持っていない。したがって、これまでのところ、実際のところ、巨大クジラのほとんどは十分なリスク認識能力を持っておらず、そうでなければ、このような巨額の損失を被ることはなかっただろう。 莫大な損失を被る危険性があるため、一部の巨大クジラのユーザーは、リスクを監視し認識するために、意識的に公開されているいくつかのセキュリティツールに依存し始めている。現在、多くのチームがモニタリング製品を作っていますが、どのように選ぶかは非常に重要です。 第一に、ツールの使用コストです。多くのツールは非常に強力ですが、プログラミングが必要で、使用料も安くはありません。ユーザーが契約のアーキテクチャを把握したり、アドレスを収集したりするのは簡単ではありません。 第二に、精度である。誰も夜寝て、何度も連続してアラートを受け取りたいとは思わない。したがって、正確さもまた重要である。 最後に、セキュリティだ。特にこの資金規模では、ツールの開発とそのチームに対するさまざまなセキュリティリスクを無視することはできません。最近起きたガラ・ゲームへの攻撃は、安全でない第三者サービス・プロバイダーの導入が原因だと言われている。したがって、信頼できるチームと信頼できる製品は非常に重要です。 現在までに、私たちはまた、多くの巨大クジラからアプローチを受けており、そのような巨大クジラに対して、私たちは専門的な資金管理ソリューションを推奨しています。そのため、巨大クジラのユーザーは、資金の安全を確保するだけでなく、「掘り起こしと売却」、リスクの認識、さらには緊急時の資金の撤退といった日々の資金管理も考慮することができます。  <

<

まず、プロジェクトオーナーのセキュリティ重視度やコミットメントを複数の方法で判断することが重要です。前述したような、比較的綿密なセキュリティ監査の有無、プロジェクト側のセキュリティリスク監視と自動対応能力の有無、コミュニティガバナンスメカニズムの充実度などである。これらのいくつかは、ユーザーの資本安全保障がより重要な側面に配置されているかどうか、ユーザーの資本安全保障が非常に責任ある態度を持っているかどうか、プロジェクト側を反映することができます。

第二に、巨額の資金を持つ参加者は、独自のセキュリティ監視と自動応答システムを構築する必要もある。投資先のプロトコルでセキュリティインシデントが発生した場合、大資本投資家はプロジェクト側にすべての望みを託すのではなく、いち早く察知し、資金を後退させて可能な限り回復させることができるはずだ。2023年には、Curve、KyberSwap、Euler Financeなど、知名度の高いプロジェクトが攻撃されるかもしれない。残念ながら、大規模な投資家は、攻撃が発生したときにタイムリーで効果的な情報を得られないことが多く、独自のセキュリティ監視や緊急避難システムを備えていないことが分かっています。

さらに投資家は、継続的な注意を受けるプロジェクトのセキュリティに投資するため、より良いセキュリティパートナーを選ぶ必要があります。コードのアップグレード、重要なパラメータの変更など、プロジェクト側であるかどうかにかかわらず、タイムリーにリスクを感知し、評価することができる必要があります。そして、プロのセキュリティチームとツールの参加なしに、このようなことを完了することは困難です。

最後に、秘密鍵のセキュリティを保護する必要があります。頻繁な取引が必要な口座の場合、オンライン・マルチ署名とオフラインの秘密鍵セキュリティ・ソリューションを組み合わせて行い、1つの秘密鍵の紛失後に1つのアドレスと1つのリスク・ポイントを排除するのが最善です。

もし一度、セキュリティリスクに直面したプロジェクトに投資した場合、どのように対処すればよいのでしょうか?

私は、巨大なクジラや投資家にとって、セキュリティインシデントに遭遇した場合の最初の反応は、最初の資本保全でなければならないと考えています。しかし、攻撃者のスピードは通常非常に速く、手動操作では手遅れになることが多いため、リスクに応じて自動的に資金を引き出せるようにするのが最善です。現在、自動出金後に取引上の攻撃発見を実現する関連ツールを提供し、ユーザーの出金優先順位付けを支援しています。

第二に、もし損失を被った場合、教訓を学ぶだけでなく、プロジェクト側にも積極的に働きかけて、被害を受けた資金を追跡・監視するためにセキュリティ会社の助けを求めるべきです。暗号業界全体がセキュリティーを重視するにつれ、回収される資金の割合も徐々に増えている。

最後に、もしあなたが大口投資家であれば、あなたが投資している他のプロジェクトにも同様の問題がないかどうか、セキュリティ会社に調査を依頼することもできます。Compound V2の精度低下問題のように、多くの攻撃の根本原因は一貫しており、昨年も多くのプロジェクトで同様の問題が発生し、連続して攻撃を受けました。そのため、セキュリティ会社にポートフォリオ内の他のプロジェクトのリスク分析を依頼し、リスクが確認されれば、できるだけ早くプロジェクトに伝えるか、プロジェクトから撤退させるべきである。

OKX Web3 ウォレットセキュリティチーム:DeFiプロジェクトに参加する際、ユーザーは資金損失のリスクを減らし、分散型金融のメリットを享受するためのさまざまな対策を講じることで、より安全にDeFiプロジェクトに参加することができます。まずはユーザーレベルとOKX Web3ウォレットから。

まずユーザーについて:

1) 監査済みのプロジェクトを選ぶ:有名な第三者監査会社(ConsenSys Diligence、Trail of Bits、OpenZeppelin、Quantstamp、ABDK、そして本日のゲストスピーカーであるBlockSecなど)の監査を受けたプロジェクトを優先します。BlockSec)、潜在的なリスクや脆弱性の修正に関する公開監査報告書を確認してください。

2) プロジェクトの背景とチームを理解する:プロジェクトのホワイトペーパー、公式ウェブサイト、開発チームの背景を調査することで、プロジェクトの透明性と信頼性を確認します。ソーシャルメディアや開発コミュニティにおけるチームの活動に注目し、その技術力とコミュニティのサポートを理解する。

3) 分散投資:1つのDeFiプロジェクトや資産に全財産を投資しないこと。レンディング、DEX、ファーミングなど、異なるタイプの複数のDeFiプロジェクトを選択し、リスクエクスポージャーを分散させましょう。

4)マイクロテスト:大規模な取引の前に、マイクロテスト取引を実施し、オペレーションとプラットフォームの安全性を確保する。

5)定期的な口座の監視と緊急時の対応:定期的にDeFiの口座と資産をチェックし、異常な取引やアクティビティをタイムリーに検知します。ツール(Etherscanなど)を使用してオンチェーンの取引記録を監視し、資産の安全性を確保します。アカウント上のすべての権限を取り消す、ウォレットセキュリティチームに連絡してサポートを求めるなど、異常を検知したら緊急措置を取る。

6) 新しいプロジェクトには注意を払う:オンラインになったばかりの新しいプロジェクトや実績のないプロジェクトには、慎重な態度を保ちましょう。まずは少額を投資して、その運用と安全性をテスト・観察してみましょう。

7) 取引には主流のWeb3ウォレットを使用する:DeFiプロジェクトとのやり取りには主流のWeb3ウォレットのみを使用しましょう。

8) フィッシング攻撃を防ぐ:見知らぬソースからの見慣れないリンクやEメールをクリックすることに注意し、信頼できないウェブサイトでは秘密鍵やニーモニックを入力せず、訪問するリンクが公式ウェブサイトであることを確認してください。ソフトウェアの信頼性を確保するために、ウォレットやアプリケーションをダウンロードする際には公式のチャネルを使用してください。

次に、OKX Web3ウォレットレベルから:

ユーザーの資金の安全を守るため、多くのセキュリティメカニズムを提供しています:

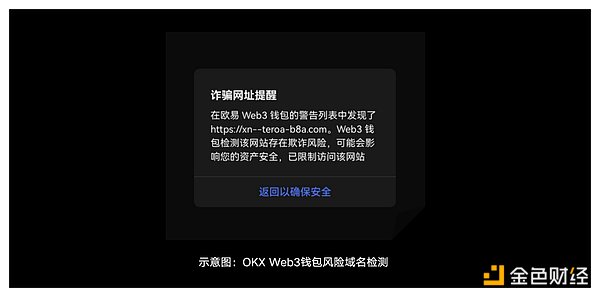

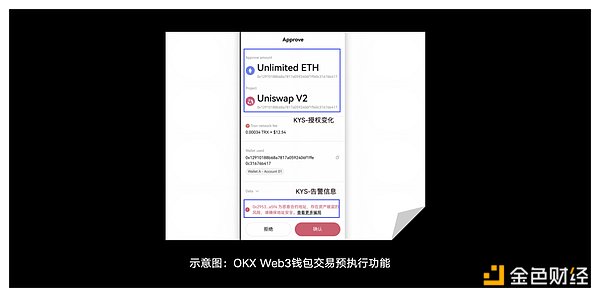

1)危険なドメイン名の検出:ユーザーがDAPPにアクセスすると、OKX Web3ウォレットはドメイン名レベルで検出・分析されます。ユーザーが悪意のあるDAPPにアクセスした場合、ユーザーが騙されないように傍受または警告されます。

<

<

2) Pixiディスクトークンの検出: OKX Web3ウォレットは完璧なPixiディスクトークン検出能力をサポートしており、ウォレット内でPixiディスクトークンを積極的にシールドし、ユーザーがPixiディスクトークンとやり取りしようとするのを防ぎます。

3) アドレスラベルライブラリ: OKX Web3ウォレットは豊富で完璧なアドレスラベルライブラリを提供しています。ユーザーはその結果が自分の期待に合っているかどうかを判断し、取引を続けるかどうかを決めることができます。

5) DeFiアプリケーションの統合:OKX Web3 Walletはすでにあらゆる種類の主流DeFiプロジェクトのサービスを統合しており、ユーザーはOKX Web3 Walletを通じて統合されたDeFiプロジェクトと安全にやり取りすることができます。また、OKX Web3 Walletは、DEXやクロスチェーンブリッジなどのDeFiサービスの経路を推奨し、ユーザーに最適なDeFiサービスと最適なガスソリューションを提供します。

<<

<<

6) より多くのセキュリティサービス: OKX Web3 Walletは、より多くのセキュリティ機能を徐々に追加し、より高度なセキュリティ保護サービスを構築しています。

Q8: ユーザーだけでなく、DeFiプロジェクトが直面するリスクにはどのようなものがありますか?

BlockSecセキュリティチーム:DeFiがプロジェクト側で直面するリスクの種類には、コードセキュリティリスク、運用セキュリティリスク、外部依存リスクがあります。

まず、コードのセキュリティリスクです。つまり、DeFiプロジェクトにはコードレベルのセキュリティリスクが存在する可能性がある。DeFiプロジェクトにとって、スマートコントラクトはその中核となるビジネスロジックであり(フロントエンドとバックエンドの処理ロジックは伝統的なソフトウェア開発ビジネスに属し、比較的成熟している)、以下のような点に注目し、議論する必要があります:

1)まず、開発の観点から、業界で認知されているスマートコントラクトのセキュリティ開発プラクティスに従う必要があります。さらに、車輪の発明が繰り返されることによる未知のリスクを避けるため、一般的に使用される機能は、可能な限り信頼できるサードパーティライブラリによって実装されるべきです。

2)次のステップは、内部テストをしっかり行うことです。これはソフトウェア開発の重要な部分であり、多くの問題を見つけるのに役立ちます。しかし、DeFIプロジェクトでは、ローカルテストだけでは問題を明らかにするのに十分ではなく、実世界に近いデプロイ環境でのさらなるテストが必要であり、これはPhalcon Forkのようなツールを使用することで実現できます。

3) 最後に、テストが完了したら、評判の良いサードパーティの監査サービスにアクセスします。監査は問題の100%が発生しないことを保証することはできませんが、体系的な監査は、プロジェクト側が既知の一般的なタイプのセキュリティ問題を突き止めるのを手助けするのに長い道のりを歩むことができます。もちろん、監査法人によって専門性や方向性が異なるため、予算が許すのであれば、2つ以上の監査法人に依頼することも実際には推奨されます。

第二に、オペレーショナル・セキュリティ・リスクである。これは、プロジェクト発足後の運用中に発生するセキュリティリスクです。一方では、コードにはまだ未知の脆弱性があるかもしれません。一方では、コードレベルの問題に加えて、プロジェクトは稼動後に、秘密鍵の漏えい、システムの重要なパラメータの誤った設定など、より多くの課題に直面することになり、深刻な結果や莫大な損失をもたらす可能性がある。

1) 健全な秘密鍵管理の確立:信頼できるハードウェアウォレットやMPCベースのウォレットソリューションなど、信頼できる秘密鍵管理方法を採用する。

2)運用状況の監視をしっかり行う:監視システムは特権運用とプロジェクト運用のセキュリティ状況をリアルタイムで感知する。

3) リスクに対する自動対応メカニズムを構築する:たとえば、BlockSec Phalconを使用すると、攻撃に遭遇したときに自動的にブロッキングを実施し、(さらなる)損失を回避することができます。

4) 特権操作の単一リスクポイントを避ける:例えば、特権操作を実行するために安全なマルチシグネチャウォレットを使用する。

第三に、外部依存リスクとは、プロジェクトに存在する外部依存に関連するリスクを指します。たとえば、他のDeFiプロトコルによって提供される価格予測子に依存しているが、その予測子に問題があるために、価格計算の結果が不正確になるなどです。

1) 業界で認められている信頼できるヘッダープロトコルなど、信頼できる外部パートナーを選択する。

2)運用状況の監視をしっかり行う:運用セキュリティリスクと似ていますが、ここでは外部依存の監視です。

3)リスクに対する自動化された対応メカニズムを構築する:運用セキュリティリスクと似ていますが、プロトコル全体を一時停止するのではなく、代替の依存関係を切り替えるなど、対処方法は異なるかもしれません。

さらに、監視能力を構築したいプロジェクトのために、いくつかの監視に関する提案があります

1) 監視ポイントを正確に設定する:プロトコルにどのような重要な状態(変数)が存在し、どこを監視する必要があるかを決定することは、監視能力を構築する最初のステップです。しかし、特に攻撃監視では、監視ポイントの全範囲をカバーすることは困難であり、外部の専門的なサードパーティの実戦テスト済みの攻撃検知エンジンを使用することが推奨されます。

2)監視の正確性と適時性の確保:監視の正確性とは、偽陽性(FP)や見逃し陽性(FN)が多すぎてはいけないということであり、正確性に欠ける監視システムは使い物になりません。適時性とは、対応の前提条件(例えば、不審な契約の展開後、攻撃トランザクションがチェーンにアップロードされる前に検知できるかどうか)であり、事後分析にしか使えないということは、監視システムの性能と安定性に対する要求が極めて高いということです。これは監視システムの性能と安定性に対して非常に高い要求です。

3)自動応答機能の必要性:正確でリアルタイムのモニタリングに基づいて、攻撃をブロックするための一時停止プロトコルなどを含む自動応答を構築することができます。これには、プロジェクトのニーズに柔軟に対応し、自動的に実行をトリガーできる、カスタマイズ可能で信頼性の高い自動応答フレームワークが必要です。

全体として、監視機能は専門の外部セキュリティベンダーの参加を得て構築する必要があります。

OKX Web3 ウォレットセキュリティチーム:DeFiプロジェクト側はさまざまなリスクに直面しており、以下のカテゴリーが含まれます:

1)技術的リスク:主にスマートコントラクトの脆弱性やサイバー攻撃が含まれます。保護措置としては、安全な開発手法の採用、スマートコントラクトの包括的監査を行う専門の第三者監査会社の採用、脆弱性を発見するホワイトハット・ハッカーにインセンティブを与える脆弱性報奨金プログラムの設定、資金のセキュリティを向上させるための資産の分別管理などがある。

2)市場リスク:主な構成要素には、価格変動、流動性リスク、市場操作、ポートフォリオリスクが含まれます。保護措置としては、価格変動を防ぐための安定したコインの使用とリスクヘッジ、流動性リスクに対処するための流動性マイニングとダイナミックな手数料メカニズムの使用、市場操作を防ぐためのDeFiプロトコルでサポートされる資産の種類の厳格な見直しと分散型フォーキャスターの使用、競争リスクに対処するためのプロトコルの機能の継続的な革新と最適化の使用などがあります。

3) オペレーショナルリスク:これには主にヒューマンエラーとガバナンス機構のリスクが含まれます。保護措置としては、ヒューマンエラーの発生を減らすための厳格な内部統制と運用プロセスの確立、運用効率を高めるための自動化ツールの使用、投票遅延やマルチシグネチャ機構の導入など、分散化とセキュリティのバランスを確保するための合理的なガバナンス機構の設計などがあります。また、オンライン・プロジェクトの監視と危機管理計画もしっかり行っており、異常事態が発生した場合に損失を最小限に抑えるための対策を即座に講じることができる。

4)規制リスク:法令順守要件およびマネーロンダリング防止(AML)/顧客情報開示(KYC)義務。保護措置としては、プログラムが法的および規制上の要件に準拠していることを保証するために法律顧問を雇うこと、透明性のあるコンプライアンス方針を確立すること、ユーザーと規制当局の信頼を高めるためにAMLとKYC対策を積極的に実施することなどが挙げられます。

Q9:DeFiプロジェクト関係者は、良い監査法人をどのように判断し、選んでいるのでしょうか?

BlockSecセキュリティチーム:DeFiプロジェクト関係者は、良い監査法人をどのように判断して選べばよいのでしょうか?によって認められていることを示す。

2)被監査プロジェクトが攻撃を受けたことがあるかどうか:もちろん、理論的に言えば、監査は100%のセキュリティを保証するものではありませんが、実際の経験から、評判の良い監査法人が監査したプロジェクトのほとんどは、攻撃を受けた記録がないことがわかります。

3)過去の監査報告書を通じて監査の質を判断する:監査報告書は監査事務所の専門性の程度を測る重要な尺度であり、特に同じ監査プロジェクトでは、同じ監査範囲を比較することができ、脆弱性発見の質(危害の程度)に注目することができ、脆弱性発見の数は通常プロジェクト側が採用する。

4)プロの実務家:監査事務所の構成は、学歴や経歴、体系的な教育や経験など、監査の品質を確保するために大きな助けとなる。

最後に、第05号のOKX Web3ウォレット「セキュリティ特集」のコーナーをお読みいただきありがとうございました、私たちは現在、コンテンツの第06号の準備に本格的に取り組んでいるだけでなく、実際のケース、リスク識別、およびセキュリティ運用乾物ので、ご期待ください!

免責事項:

本記事は情報提供のみを目的としており、(i)投資アドバイスや投資推奨、(ii)デジタル資産の売買や保有に関する提案や勧誘、(iii)財務、会計、法律、税務に関するアドバイスの提供を意図したものではありません。 デジタル資産(ステーブルコインおよびNFTを含む)の保有には高度のリスクが伴い、大きく変動したり、無価値になったりする可能性があります。お客様は、ご自身の財務状況に照らして、デジタル資産の取引または保有が適切かどうかを慎重に検討する必要があります。お客様は、適用される現地の法律および規制を理解し、遵守する責任を負うものとします。

テクノロジーが取引を変え、OKX Web3ウォレットの取引体験は重要なアップグレードを受けます。

JinseFinance

JinseFinanceすべてのチェーンはイノベーションであり、OKX Web3 Walletは、あらゆるイノベーション、あらゆる可能性、あらゆる方法をリンクさせ、より大きな自由と公平性を追求するWeb3を受け入れ、体験する世界中のユーザーを魅了し、業界をリードするワンストップWeb3ポータルになることを目指しています。

JinseFinance

JinseFinanceOKX Web3は、OKX GameSphereを通じて、あらゆるゲームのアイデアをブロックチェーン上で輝かせることを目指しています。

JinseFinance

JinseFinanceプロジェクト,自慰,セキュリティスペシャル03|OKX Web3, WTFアカデミー:ハッカーによる次の瞬間の自慰への努力は「家を盗む」? ゴールデンファイナンス、自慰はセキュリティ係数マイナス5の虎のようなもの?

JinseFinance

JinseFinance4月20日、ビットコインはブロックの高さが840,000に達し、4回目の半減に成功した。同時に、市場からの期待が高かったRunesプロトコルも正式にローンチされた。

JinseFinance

JinseFinanceOKX Web3ウォレットの全機能を使ってビットコインのエコシステムを探索しましょう。

JinseFinance

JinseFinanceOKXがアルゼンチンの活発な暗号市場にローカライズされた取引所、P2Pプラットフォーム、スペイン語サポートで参入。社長のHong Fangは毎月のProof-of-Reservesレポートで安全性を強調しています。

Xu Lin

Xu LinOKX Web3ウォレットに深刻なセキュリティの脆弱性があり、偽のSATが流入している。

Brian

Brian JinseFinance

JinseFinanceDeFi プラットフォーム ArrayFi が主催する Bridge Web3 2023 は、ベトナムのフーコック島で開催された 3 日間のカンファレンスでした。

Davin

Davin