저자: Scam Sniffer, 번역자: 0xjs@GoldenFinance

소개

암호화폐 관련 멀웨어의 일종인 월렛 드레너는 지난 한 해 동안 큰 '성공'을 거뒀습니다. 이 소프트웨어는 피싱 웹사이트에 배포되어 사용자를 속여 암호화폐 지갑에서 자산을 탈취하기 위해 악성 거래에 서명하도록 유도합니다. 이러한 피싱 캠페인은 다양한 형태로 일반 사용자를 계속 공격하고 있으며, 실수로 악성 거래에 서명하는 많은 사용자에게 막대한 금전적 손실을 초래하고 있습니다.

피싱 사기 통계

지난 2023년 동안, 스캠 스니퍼가 모니터링한 월렛 배수기)는 약 324,000명의 피해자로부터 약 2억 9,500만 달러의 자산을 훔쳤습니다.

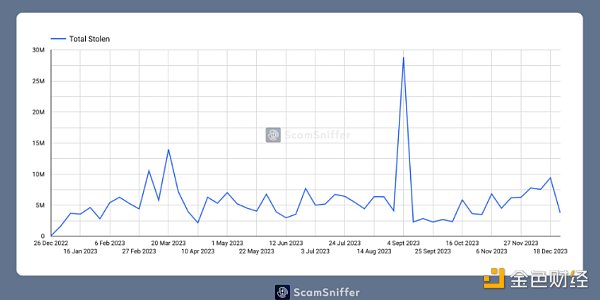

피싱 사기 동향

3월 11일에만 약 700만 달러가 도난당했다는 사실에 주목할 필요가 있습니다. 이 중 상당 부분은 달러/원 환율 변동으로 인해 피해자들이 서클을 사칭한 피싱 사이트를 접하면서 발생했으며, 3월 24일에는 아리트럼의 디스코드가 해킹당하면서 대규모 도난 사건이 발생했습니다. 에어드랍 날짜도 이 날과 비슷했습니다.

이러한 도난 급증은 각각 그룹 관련 이벤트와 관련이 있습니다. 이러한 이벤트는 에어드랍이나 해킹 이벤트일 수 있습니다.

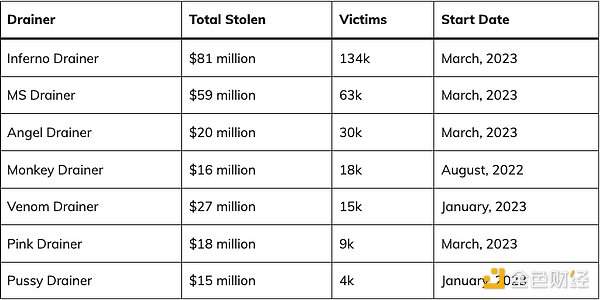

유명 지갑 탈취자

ZachXBT가 몽키 드레인을 폭로한 후 6개월간 활동하다 중단을 선언했고, 이후 베놈이 대부분의 고객사를 인수했습니다. 3월경에는 MS, Inferno, Angel, Pink가 그 뒤를 이었습니다. 4월경 베놈이 서비스를 중단하면서 대부분의 피싱 조직은 다른 서비스를 사용하게 되었습니다.

피싱 공격의 규모와 속도는 엄청났습니다. 예를 들어 Monkey는 6개월 동안 1,600만 달러를 빼돌렸고, Inferno Drainer는 이를 훨씬 뛰어넘어 단 9개월 만에 8,100만 달러를 빼돌렸습니다.

20%의 드레인 수수료를 기준으로 볼 때, 이들은 월렛 드레인 서비스 판매로 최소 4,700만 달러의 수익을 올렸습니다.

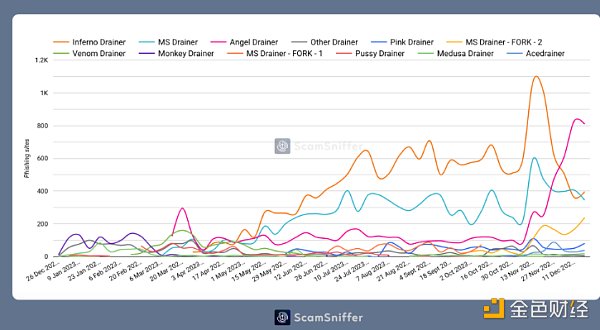

월렛 드레인 트렌드

트렌드 분석에 따르면 피싱 활동은 지속적으로 증가하는 추세에 있습니다. 또한, 어떤 배수구가 퇴출될 때마다 새로운 배수구가 이를 대체합니다 예를 들어, 인페르노가 퇴출을 발표한 후 새롭게 등장한 것으로 보이는 엔젤(Angel)이 그 예입니다. 피싱 캠페인은 어떻게 시작하나요?

이러한 피싱 사이트는 여러 가지 방법으로 트래픽을 확보합니다:

해킹

자연스러운 트래픽

NFT 또는 토큰 에어드랍

만료된 디스코드 링크가 인수된 경우

트위터에 대한 스팸 멘션 및 댓글

유료 트래픽

해킹의 광범위한 영향에도 불구하고 커뮤니티는 대개 10~50분 이내에 신속하게 대응합니다. 하지만 에어드랍, 자연 트래픽, 유료 광고, 디스코드 링크를 통한 해킹은 눈에 잘 띄지 않습니다.

개인 메시지를 이용한 표적 피싱도 증가하고 있습니다.

일반적인 피싱 시그니처

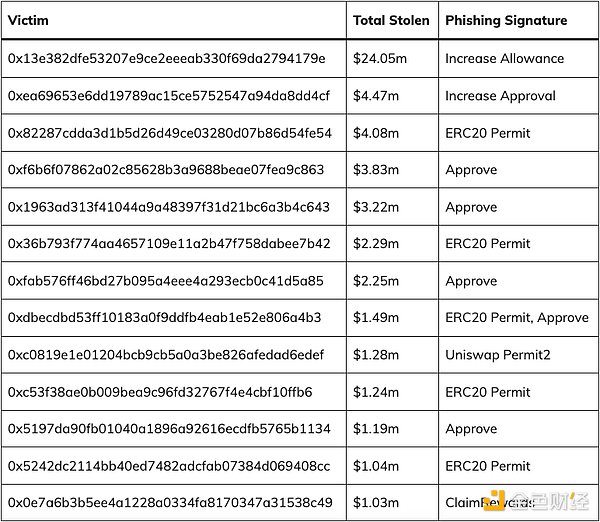

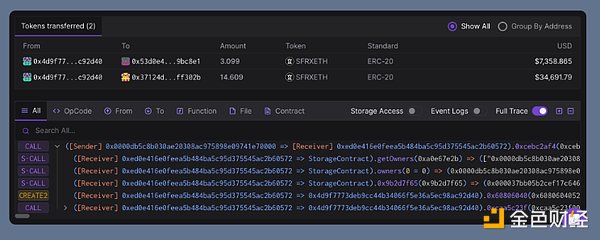

자산 유형에 따라 피싱 시그니처 방법이 달라집니다. 위 이미지는 몇 가지 일반적인 피싱 시그니처 방법을 보여줍니다. 피해자의 지갑에 소유된 자산 유형에 따라 악성 피싱 서명이 시작되는 유형이 결정됩니다.

지엠엑스의 시그널 트랜스퍼를 이용한 리워드 LP 토큰 탈취 사례를 보면, 특정 자산을 악용하는 매우 정교한 방법을 가지고 있음을 알 수 있습니다.

피싱 피해자 상위 13개

위는 도난으로 가장 큰 피해를 입은 피해자들로서 누적 손실액이 5천만 달러에 달합니다. 보시다시피 주요 원인은 허가, 허가2, 승인, 수당 증액과 같은 피싱 서명에 서명한 것이었습니다.

스마트 컨트랙트 사용 증가

멀티콜

인페르노를 시작으로 스마트 계약도 더 많이 활용하기 시작하고 있습니다. 예를 들어, 비용을 배분하려면 두 번의 트랜잭션이 필요합니다. 이는 충분히 빠르지 않을 수 있으며, 두 번째 송금 전에 피해자가 승인을 취소할 가능성이 있습니다. 효율성을 높이기 위해 멀티콜을 사용하면 자산을 더 효율적으로 전송할 수 있습니다.

CREATE2 & CREATE

유사하게도 일부 지갑 보안 검사를 우회하기 위해 CREATE2 또는 CREATE 함수를 사용하여 임시 주소를 동적으로 생성하려고 시도했습니다. 이렇게 하면 지갑 블랙리스트가 무용지물이 될 수 있으며, 사용자가 서명할 때까지 자산 전송 대상을 알 수 없고 임시 주소는 분석적으로 의미가 없기 때문에 피싱 조사에 더 많은 문제를 야기할 수 있습니다.

이것은 작년에 비해 크게 달라진 점입니다.

피싱 사이트

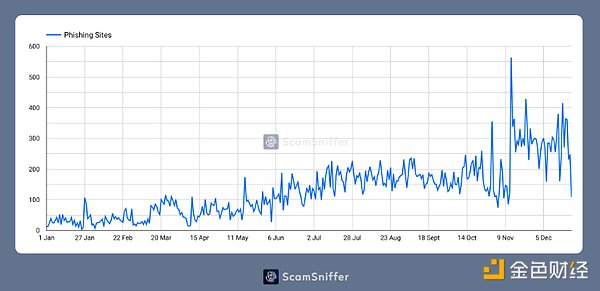

피싱 사이트 수 추이를 분석해 보면 피싱 캠페인이 매월 점차 증가하고 있는 것으로 나타났습니다. 이는 월렛 드레인 서비스의 수익성 및 안정성과 밀접한 관련이 있습니다.

피싱 사이트 수 추이를 분석해 보면 피싱 캠페인이 매월 점차 증가하고 있는 것으로 나타났습니다. 이는 월렛 드레인 서비스의 수익성 및 안정성과 밀접한 관련이 있습니다.

이미지 src="https://img.jinse.cn/7162411_watermarknone.png" title="7162411" alt="Z9pOtIE5It3CZCb7qzbl9K3sQbCncO1H5C4Xfxhv.png">< /p>

위는 이러한 피싱 사이트에서 사용하는 주요 도메인 이름 등록 기관입니다. 서버 주소를 분석해 보면 대부분의 피싱 사이트가 실제 서버 주소를 숨기기 위해 Cloudflare와 같은 서비스를 사용한다는 것을 알 수 있습니다. 스캠 스니퍼는 무엇을 했나요?

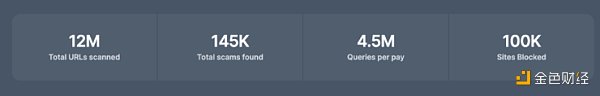

작년에 Scam Sniffer는 약 1,200만 개의 URL을 스캔하여 약 14만 5,000개의 악성 URL을 발견했습니다.Scam Sniffer의 오픈 소스 블랙리스트에는 현재 약 10만 개의 악성 도메인이 포함되어 있으며, 이러한 악성 웹사이트 도메인을 Chainabuse와 같은 플랫폼에 지속적으로 푸시하고 있습니다.

이미지 src="https://img.jinse.cn/7162413_watermarknone.png" title="7162413" alt="tFAZ0OJ9Hd4ZvOcO7y1jDNXbp0sW7oAg4t6wVB5k.png"><

스캠 스니퍼는 또한 피싱 위협에 대한 대중의 인식과 이해를 높이기 위해 여러 유명 지갑 도둑(월렛 드레인)에 대해 계속 보고하고 있으며, 소셜 미디어 플랫폼에서 주요 도난 사례에 대한 정보를 지속적으로 공유하고 있습니다.

현재 스캠 스니퍼는 여러 유명 플랫폼의 사용자 보호를 지원하고 있으며, 향후 10억 명의 사용자를 위해 웹3.0 보안을 유지하기 위해 최선을 다하고 있습니다.

JinseFinance

JinseFinance

JinseFinance

JinseFinance JinseFinance

JinseFinance Kikyo

Kikyo JinseFinance

JinseFinance Davin

Davin TheBlock

TheBlock Bitcoinist

Bitcoinist Cointelegraph

Cointelegraph Cointelegraph

Cointelegraph Cointelegraph

Cointelegraph