이 장은 마리오, Beosin 연구팀, 도니 티안이 작성했습니다

![]()

Beosin Alert 모니터링 및 경보에 따른 2024년 1분기 보고서입니다. src="https://img.jinse.cn/7202821_image3.png">

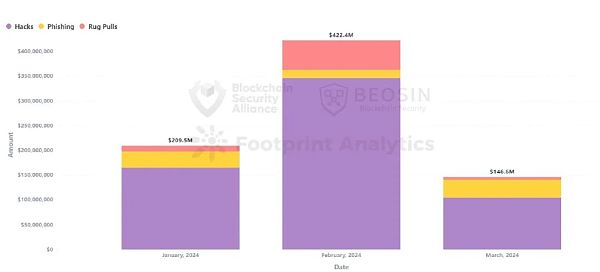

베오신 얼러트 모니터링 및 경보에 따르면 2024년 1분기에는 해킹, 피싱 사기, 프로젝트 러그 풀의 영향을 받은 웹3 도메인의 수가 크게 증가했습니다. 해킹, 피싱 사기, 프로젝트 측 러그 풀로 인한 2024년 1분기 Web3 분야의 총 손실액은 7억 7,800만 달러에 달했습니다. 39건의 주요 공격으로 인한 총 손실액은 약 6억 1,700만 달러, 43건의 프로젝트 측 러그 풀로 인한 총 손실액은 약 7,550만 달러, 피싱 스캠으로 인한 총 손실액은 약 8,624만 달러였습니다.

2024년 1분기의 총 손실액은 약 7억 7,800만 달러로 전년 동기 대비 약 126%, 전분기 대비 72% 증가했습니다. 해킹 사고로 인한 손실액은 2023년의 어느 분기보다 높았습니다.

2024년 1분기 중 손실액이 가장 높았던 달은 2월로 총 손실액이 4억 2,200만 달러에 달했습니다.

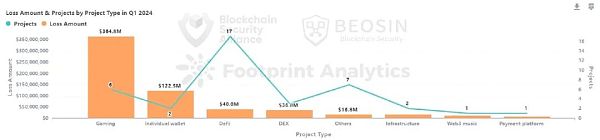

공격받은 프로젝트 유형별 현황 처음으로 게임 플랫폼이 가장 많이 표적이 된 공격 유형으로, Web3의 게임 플랫폼에 대한 6건의 공격으로 전체 손실의 59%에 해당하는 3억 6,500만 달러의 손실이 발생했습니다.

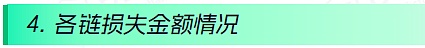

체인별 손실액은 이더리움이 계속해서 가장 높은 손실액과 가장 많은 공격을 받은 체인으로, 이더리움에 대한 18건의 공격으로 인해 전체의 55.4%인 3억 4,200만 달러의 손실이 발생했습니다.

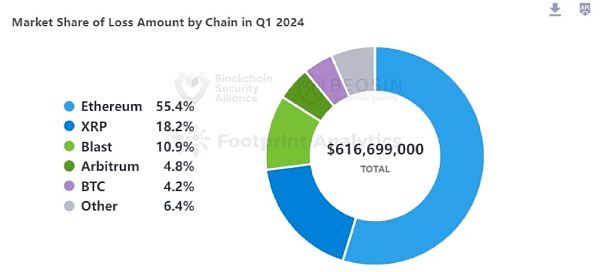

공격 방법론 측면에서는 분기 중 13건의 개인 키 침해가 발생했으며, 이로 인한 피해액은 4억 5,800만 달러로 전체 손실의 74.3%를 차지하며 가장 높은 비율을 차지한 공격 유형으로 기록되었습니다.

자금 흐름의 측면에서 보면, 이번 분기에는 도난당한 자산의 대부분이 동결되었다가 회수되었습니다. 약 3억 3,300만 달러(49.2%)의 도난 자금이 동결되었고 7,945만 달러(12.9%)의 도난 자금이 회수되었습니다.

39; 주요 공격으로 총 6억 6,700만 달러의 피해 발생

2024년 1분기에 뷰스인 얼럿은 웹3.0 분야에서 총 39건의 주요 공격을 모니터링했으며, 피해액은 총 6억 1,670만 달러에 달했습니다. 총 손실액은 6억 1,670만 달러에 달했습니다. 손실액이 1억 달러를 초과하는 보안 사고는 2건, 손실액이 1,000,000~1억 달러인 사고는 5건, 손실액이 1,000,000~1,000,000 달러인 사고는 21건이었습니다.

손실액이 천만 달러 이상인 공격(금액 순서대로):

● PlayDapp - 2.9. 억

공격: 개인 키 유출 체인 플랫폼: 이더리움

2월 9일, 블록체인 게임 블록체인 게임 플랫폼인 PlayDapp이 공격을 받았고, 해커는 2억 플라 토큰(미화 3650만 달러 상당)을 발행했습니다. PlayDapp이 해커와의 협상에 실패하자 해커는 2월 12일 2억 5,390만 달러 상당의 15억 9,000만 개의 PLA 토큰을 발행하고 자금의 일부를 Gate.io 거래소로 보냈습니다. 이 프로젝트는 PLA 계약을 중단하고 PLA 토큰을 PDA 토큰으로 마이그레이션했습니다.

● Chris Larsen - $112 백만

공격: 개인 키 유출 체인 플랫폼: XRP

1월 31일, 리플의 공동 창립자 크리스 라센은 자신의 지갑 4개가 해킹당해 총 약 1억 1,200만 달러를 도난당했다고 밝혔습니다. 리플 팀은 공격자들이 도난당한 420만 달러 상당의 XRP를 성공적으로 동결했습니다.

● Munchables -$62.3 백만

공격: 소셜 엔지니어링 체인 플랫폼: Blast

3월 26일, Blast 기반 웹3.0 게임 플랫폼인 Munchables가 공격을 받아 약 6,250만 달러의 손실을 입었습니다. 이 공격은 Blast 기반 웹3.0 게임 플랫폼인 Munchables에 대한 대규모 공격이었습니다. 이 프로젝트는 북한 해커를 개발자로 고용했기 때문에 공격을 당한 것으로 추정됩니다. 이후 해커들은 탈취한 자금을 모두 돌려주었습니다.

● FixedFloat - 26.1 000 USD

공격 유형: 보안 구조적 취약점 체인 플랫폼: 이더리움

2월 17일, 암호화폐 거래소 FixedFloat는 약 2610만 달러의 손실을 입은 공격을 받았으며 해커들은 탈취한 자금의 대부분을 eXch 거래소로 전송했습니다. 2월 20일 FixedFloat는 "보안 침해의 결과가 아니다"고 밝혔습니다. 2월 20일, 고정플로트는 이번 공격이 "우리 직원이 저지른 것이 아니라 보안 구조의 취약점으로 인한 외부 공격"이라고 말했습니다.

● Curio Ecosystem - $16 000,000

공격 방법: 계약 교환. ">공격 유형: 계약 취약성 - 접근 제어 취약성 체인 플랫폼: 이더리움

3월 23일, RWA 인프라인 큐리오 에코시스템이 공격을 받아 약 1600만 달러의 손실을 입었습니다.

● Somesing -$11,580,000

공격: 개인키 공개 체인 공격 플랫폼: 클레이튼

1월 27일, 한국의 웹3 소셜 음악 서비스에 대한 공격으로 인해 7억 3천만 개의 네이티브 토큰인 SSX, 1,158만 달러 상당의 토큰이 손실되었습니다.

● Jihoz.ron (Ronin 공동 설립자)-$10 000,000

1월 27일 한국의 Web3 소셜 음악 서비스인 SSX에서 7억 3천만 개의 기본 토큰, 1158만 달러 상당의 토큰을 잃었습니다. align: left;">공격: 개인 키 유출 체인 플랫폼: 로닌

2월 23일, 로닌의 공동 설립자 jihoz.ron은 개인 키 유출로 인해 두 개의 주소에서 약 10,000,000달러를 잃었습니다.

게임 플랫폼이 데뷔했습니다.

분기 중 가장 많은 피해가 발생한 공격 유형은 게임 플랫폼으로, Web3 게임 플랫폼에 대한 6건의 공격으로 3억 6,500만 달러의 피해가 발생했으며 이는 전체 공격의 59%에 해당합니다. 처음으로 게임 플랫폼은 가장 많은 공격이 발생한 프로젝트 유형이었습니다.

두 번째로 많은 피해를 입은 유형은 개인 지갑이었습니다. 두 건의 개인 지갑 도난으로 인해 1억 2,250만 달러의 손실이 발생했습니다. 두 건의 개인 지갑 도난 사건 모두 유명 프로젝트의 공동 창립자(리플 어소시에이츠와 로닌 어소시에이츠)의 지갑을 도난당했습니다.

39건의 해킹 중 총 17건(약 43.6%)이 디파이 영역에서 발생했습니다. 이 17건의 디파이 공격으로 인해 총 3,996만 달러의 피해가 발생했으며, 이는 모든 프로젝트 유형 중 세 번째로 높은 피해액입니다.

공격을 받은 다른 프로젝트 유형으로는 DEX, 인프라, 결제 플랫폼, 웹3.0 음악 플랫폼 등이 있습니다.

이더리움은 가장 많은 손실과 가장 많은 공격을 받은 체인입니다

2023년과 마찬가지로 이더리움은 여전히 손실액이 가장 많은 퍼블릭 체인입니다.18 이더리움에 대한 공격으로 인해 전체의 55.4%인 3억 4,200만 달러의 손실이 발생했습니다.

두 번째로 많은 퍼블릭 체인은 리플(XRP)이었습니다. 리플의 공동 창립자 크리스 라센의 지갑 도난으로 인해 두 번째로 많은 금액이 손실된 것은 XRP였습니다.

손실액 기준으로 세 번째로 큰 퍼블릭 체인은 블라스트였습니다. 블라스트 체인에 대한 3건의 공격으로 총 6,750만 달러의 손실이 발생했습니다. 블래스트 체인은 손실 규모 면에서 주요 신흥 퍼블릭 체인 중 1위를 차지했습니다.

이번 분기 BNB 체인에서 발생한 주요 보안 사고는 단 4건이었으며, 손실액은 약 801만 달러로 2023년에 비해 손실액과 사고 건수 모두 크게 감소했습니다.

손실의 74.3%가 개인 키 유출로 인한 것이었습니다. 개인키 침해로 인한 금액

분기 중 13건의 개인키 침해가 발생하여 4억 5,800만 달러의 피해가 발생했으며, 이는 전체 공격 손실의 74.3%에 해당합니다. 2023년과 마찬가지로 개인 키 유출은 모든 공격 유형 중 가장 많은 비용이 발생하는 유형입니다. 개인 키 유출로 인해 더 큰 손실을 입은 기업은 PlayDapp(2억 9,000만 달러), 리플 공동 창립자 크리스 라센(1억 1,200만 달러), Somesing(1,158만 달러), 로닌 공동 창립자 지호즈 론(1,000만 달러)이었습니다.

39건의 공격 중 21건은 계약상의 취약점 익스플로잇을 통해 발생했으며, 총 손실액은 6,556만 달러로 2위를 차지했습니다.

세 번째로 많은 비용이 발생한 공격은 소셜 엔지니어링 공격이었습니다. 3건의 소셜 엔지니어링 공격으로 인해 약 6,500만 달러의 손실이 발생했습니다.

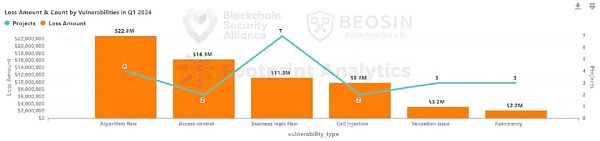

취약점을 분석한 결과, 손실을 유발한 상위 3개 취약점은 알고리즘 결함(2,278만 달러), 액세스 제어 취약점(1,632만 달러), 비즈니스 로직 취약점(1,128만 달러) 순이었습니다. 가장 빈번하게 발견된 취약점은 비즈니스 로직 취약점으로, 21건의 계약 취약점 공격 중 7건이 비즈니스 로직 취약점이었습니다.

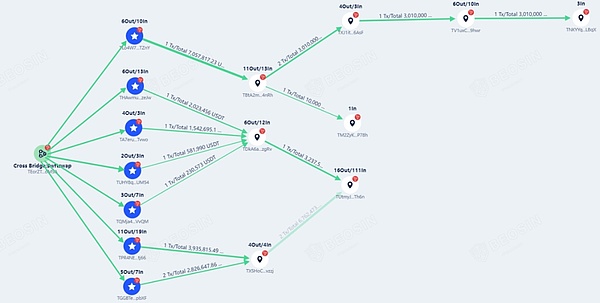

Atom 자산(AAX) 자금세탁방지(AML) 분석

최근 홍콩에서 사라진 거래소인 아톰 에셋(AAX)이 자금세탁방지(AML) 규제를 피하기 위해 지갑에서 다양한 탈중앙화 거래소 및 중앙화 플랫폼으로 자금을 이체하기 시작했습니다. AAX 거래소 지갑과 관련된 마지막 알려진 거래는 2023년 10월과 2022년 11월에 발생했으며, 이 거래는 발견되기 전인 2022년 11월에 이루어졌습니다. AAX는 붕괴되기 전에는 2백만 명 이상의 사용자를 보유한 홍콩에서 가장 큰 암호화폐 거래소 중 하나였습니다.

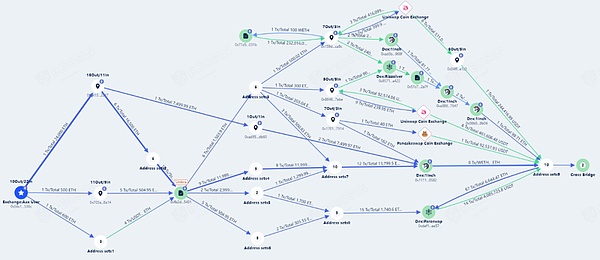

보싱 팀의 분석에 따르면, 2024년 1월 29일부터 AAX 거래소는 거래소 지갑에서 25,100 ETH를 외부로 이체하기 시작했으며, 이 자금 이체는 500 ETH, 600 ETH, 그리고 한 번에 한 번씩 세 차례로 나누어 이루어졌다는 것이 밝혀졌습니다. 현재 가격 환산에 따른 자금 이체는 7,400만 달러 이상입니다.

AAX 거래소 소개

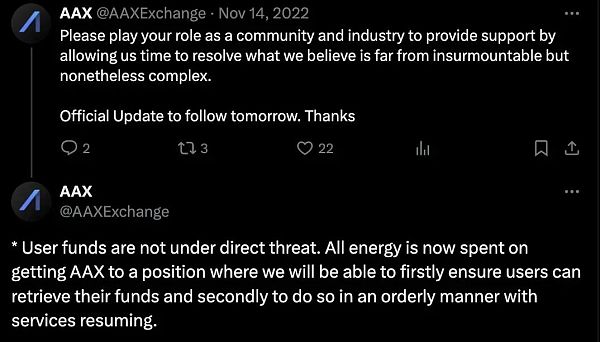

암호화폐 거래소 FTX가 파산 신청을 한 지 이틀 만인 2022년 11월 13일, AAX도 거래 상대방 위험 노출로 인해 출금을 중단하고 계정을 청산했습니다. 거래상대방 위험 노출을 이유로 인출을 중단하고 모든 소셜 채널을 정리했습니다. 처음에 AAX는 동결의 원인을 악의적인 공격으로 의심되는 공격에 대한 보안 조치 때문이라고 설명했습니다.

2022년 11월 15일, AAX 거래소는 플랫폼 유지보수가 필요하며 인출 중단과 더불어 파생상품을 자동으로 청산할 것이라는 성명을 발표했습니다. 이후 AAX는 플랫폼 운영과 소셜 미디어 업데이트를 중단했습니다.

그리고 426일간의 침묵 끝에 AAX 거래소 지갑이 활성화되기 시작했고, AML 도구의 인식과 감시를 피하기 위해 대량의 자금이 다른 주소로 이체되기 시작했습니다!

link: https://etherscan.io/address/0x56c1319b31a5316a327bd889d58c8633b204536c

AAX 거래소 이벤트 온체인 펀딩 분석

범신 KYT AML 분석 플랫폼은 최근 AAX 거래소 지갑의 온체인 활동에 대한 심층 연구를 수행하여 여러 가지 위험한 활동을 확인했습니다. 첫째, 25,100개의 이더리움이 모두 이체되었으며, 운영자는 자금 세탁을 위해 이더리움 중 일부를 USDT로 전환한 후 크로스체인 브리지를 통해 다른 블록체인으로 자금을 이체하는 다양한 수단을 사용했습니다.

자금세탁방지 플랫폼

이 사례에서는 대부분의 자금이 트론 블록체인으로 이체되어 여러 주소를 거쳐 일부 주소에 정착한 후 이체되지 않은 채로 남아있었습니다. 이러한 행동은 자금세탁방지를 회피하고 자금의 실제 출처와 목적지를 숨기려는 명백한 시도를 보여줍니다.

베오신 KYT 자금세탁방지 플랫폼

홍콩 경찰은 사기에 신속하게 대응하여 AAX와 관련된 2명을 체포했으며, 현재 송금 경로를 파악하고 피해 사용자의 자산을 회수하기 위해 노력하고 있습니다.

AAX 거래소는 탈중앙화 거래소, 암호화폐 거래소, 크로스체인 브리지와 같은 기술 도구를 사용하여 자금 흐름의 경로와 출처를 모호하게 만듭니다. 이로 인해 규제 기관과 AML 분석 플랫폼은 상당한 어려움을 겪고 있습니다.

대부분의 도난 자산은 동결 및 회수

베오신 KYT 자금세탁방지 플랫폼의 분석에 따르면 2024년 1분기에 도난당한 자금 중 약 3억 3백만 달러(49.2%)가 동결되었고, 도난당한 자금 중 7,945만 달러(12.9%)가 회수된 것으로 나타났습니다. 이 비율은 2023년에 비해 상당히 높은 수치입니다.

도난 자금의 약 17%인 1억 1,550만 달러가 거래소로 이체되었습니다. 즉, 약 17.1%가 거래소로 이체되었습니다. 이는 2023년에 비해 올해 해커가 훔친 자금이 거래소로 이체된 비율이 크게 증가한 것입니다. 이에 따라 자금세탁 방지 및 규정 준수에 대한 거래소의 요구가 더욱 커지고 있습니다.

암호화폐 믹서에게 이체된 금액은 총 3,012만 달러(4.9%)로, Tornado Cash에 2,990만 달러, 기타 믹서에게 21만 6,000 달러가 이체되었습니다. 2024년 1분기는 작년에 비해 코인 믹서를 통해 세탁된 도난 자금이 크게 감소한 것으로 나타났습니다.

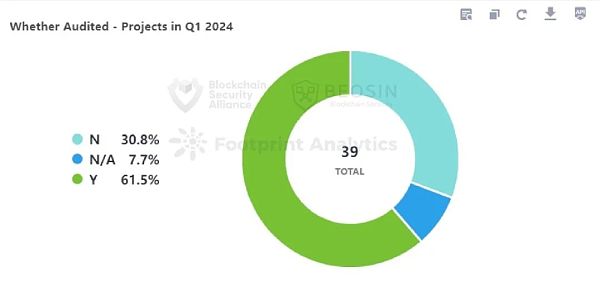

감사를 받은 프로젝트 당사자들 비율 증가

39건의 공격 중 12건은 감사를 받지 않았고 24건은 감사를 받았습니다. 감사를 받은 공격의 비율은 2023년에 비해 약간 높아졌으며, 이는 웹 3.0 업계 전반에서 프로젝트 당사자들이 보안에 더 많은 관심을 기울이고 있음을 나타냅니다.

감사를 받지 않은 12건의 사고 중 계약이 8건(66%)을 차지했습니다. 침해 사고가 8건(66.7%)을 차지했습니다. 반면, 감사를 받은 24건의 프로젝트 중 계약 취약성이 13건(54.2%)을 차지했습니다. 이는 감사가 프로젝트 보안을 어느 정도 개선할 수 있는지 보여줍니다.

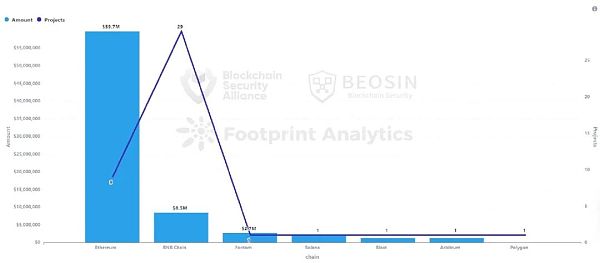

43건의 사례 총 7,550만 달러에 달하는 러그 풀 사건

2024년 1분기에는 총 43건의 프로젝트 측 러그 풀 사건이 모니터링되었으며, 7,550만 달러에 달하는 사건이 발생했습니다. 백만 달러.

손실 금액 기준 상위 5개 러그 풀 사건은 Bitforex(5,650만 달러), Hector Network(270만 달러), MangoFarm(200만 달러), OrdiZK(140만 달러)였습니다, 리스크온블라스트(130만 달러). 5개의 러그 풀 이벤트는 이더리움, 팬텀, 솔라나, 블라스트 체인에 걸쳐 진행되었습니다.

이더리움 체인에서 러그 풀의 총액은 5,968,000 USD였습니다. 이더리움 체인에서 발생한 러그 풀의 총 금액은 5968만 달러로 전체 손실의 79%를 차지했으며, BNB 체인에서 발생한 러그 풀은 29건으로 전체 이벤트 수의 67.4%를 차지했습니다.

전분기와 비교, 2024년 1분기 해킹, 피싱 사기, 프로젝트 측 러그 풀로 인한 총 손실액은 7억 7,800만 달러로 크게 증가했습니다. 이번 분기 환율 상승이 총액 증가에 어느 정도 영향을 미쳤지만, 전반적으로 웹 3.0 보안 분야의 상황은 여전히 암울합니다.

이번 분기에 가장 큰 피해를 입힌 공격 유형은 개인키 침해로, 피해 금액의 약 74.3%가 개인키 침해로 인해 발생했으며, 이는 2023년 데이터와 일치하는 추세입니다. 프로젝트 유형별로 보면, 게임 플랫폼, 탈중앙 금융, 개인 지갑, 인프라, NFT, 결제 플랫폼, 게임 플랫폼, 데이터 스토리지 플랫폼 등 Web3의 모든 영역에서 개인 키 유출이 발생했습니다. 모든 Web3 프로젝트 당사자/개인 사용자는 개인 키를 오프라인에 저장하고, 다중 서명을 사용하고, 타사 서비스를 신중하게 사용하고, 권한이 있는 직원을 대상으로 정기적인 보안 교육을 실시하는 것에 대해 주의를 기울여야 합니다.

이번 분기에는 대부분의 자산이 동결 및 회수되었으며, 이는 글로벌 규제 시스템이 개선되고 자금세탁 방지 노력이 강화되었음을 보여주는 징후입니다. 또한 이번 분기에는 해커가 도난당한 자금을 거래소로 이전하는 비율이 크게 증가하여 거래소는 해킹을 적시에 인지하고 법 집행 기관 및 프로젝트 당사자와 적극적으로 협력하여 자금을 동결하고 포렌식을 수행해야 합니다. 거래소와 법 집행 기관, 프로젝트 파트너, 보안팀 간의 협력으로 이미 상당한 성과를 거두었으며, 앞으로 더 많은 도난 자금을 회수할 수 있을 것으로 기대합니다.

이번 분기 39건의 공격 중 계약상 취약점을 악용한 공격은 21건이며, 프로젝트 소유자는 프로젝트 가동 전에 전문 보안업체를 찾아 감사를 실시할 것을 권장합니다.

Olive

Olive Olive

Olive Kikyo

Kikyo Clement

Clement Coinlive

Coinlive  Davin

Davin Beincrypto

Beincrypto Coindesk

Coindesk Bankless

Bankless Cointelegraph

Cointelegraph Bitcoinist

Bitcoinist