Nền

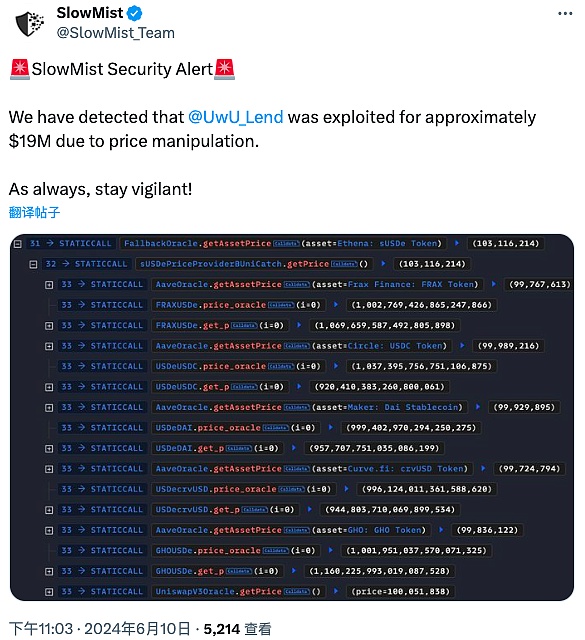

Vào ngày 10 tháng 6 năm 2024, theo Slow Theo hệ thống giám sát bảo mật MistEye, UwU Lend, nền tảng cung cấp dịch vụ cho vay tài sản kỹ thuật số trên chuỗi EVM, đã bị tấn công, gây thiệt hại khoảng 19,3 triệu USD. Nhóm bảo mật SlowMist đã phân tích sự cố và chia sẻ kết quả như sau:

(https://x.com/SlowMist_Team/status/1800181916857155761)

< strong>Thông tin liên quan

Địa chỉ của kẻ tấn công:

0x841ddf093f5188989fa1524e7b893de64b421f47

Địa chỉ hợp đồng dễ bị tổn thương:

0x9bc6333081266e55d88942e277fc809b485698b9

Giao dịch tấn công:

0xca1bbf3b320662c89232006f1ec6624b56242850 f 07e0f1dadbe4f69ba0d6ac3< /p>

0xb3f067618ce54bc26a960b660cfc28f9ea0315e2e9a1a855ede1508eb4017376

0x242a0fb4fde9de0dc2fd42e8db743cbc19 7ffa2bf 6a036ba0bba303df296408b

Attack Core

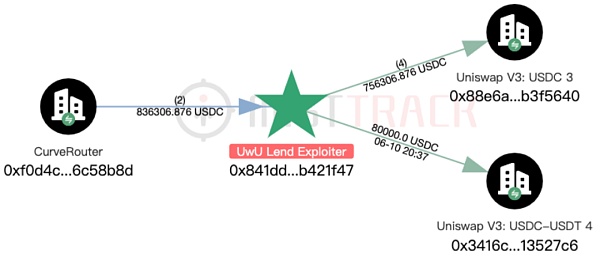

Điểm cốt lõi của cuộc tấn công này là kẻ tấn công có thể trực tiếp thao túng nó bằng cách tiến hành trao đổi quy mô lớn trong CurveFinance pool Nhà tiên tri về giá ảnh hưởng đến giá của mã thông báo sUSDE và sử dụng giá bị thao túng để kinh doanh chênh lệch giá các tài sản khác trong nhóm.

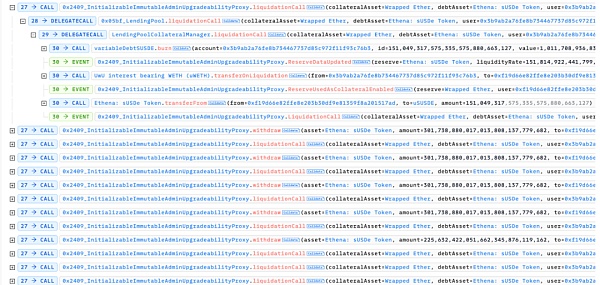

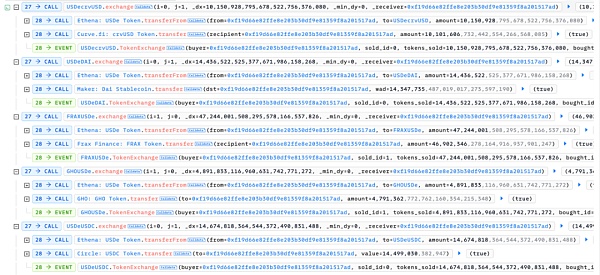

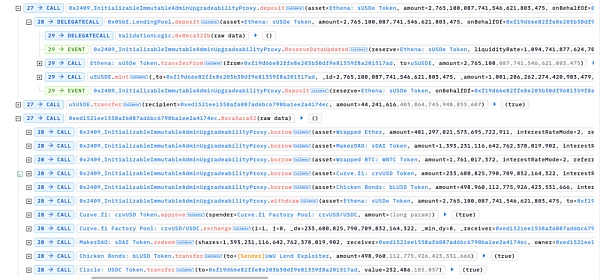

Quá trình tấn công

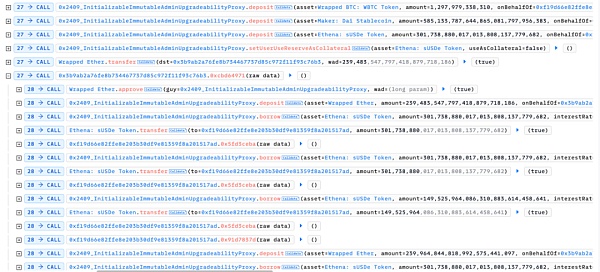

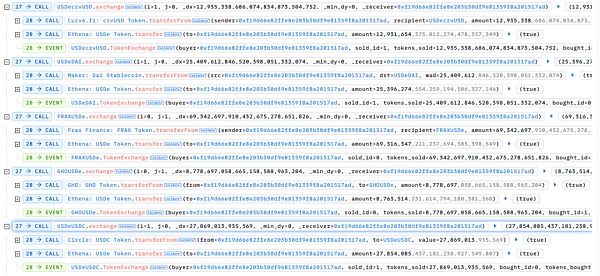

1. Vay tài sản và giảm giá USDE:Kẻ tấn công trước tiên đã vay một lượng lớn tài sản thông qua các khoản vay nhanh và đổi một số mã thông báo USDE đã mượn lấy các mã thông báo khác trong nhóm Curve có thể ảnh hưởng đến giá của sUSDE.

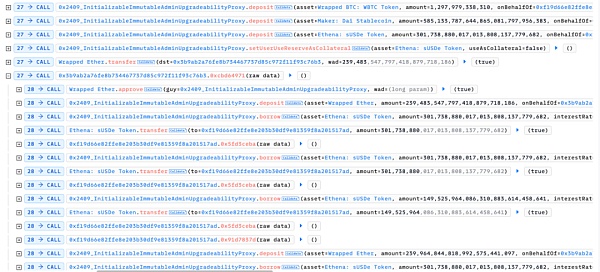

2. Tạo một lượng lớn vị thế cho vay: Trong bối cảnh giá sUSDE giảm mạnh hiện tại, hãy cho vay một lượng lớn mã thông báo sUSDE bằng cách gửi các mã thông báo cơ bản khác.

3. Lại thao túng nhà tiên tri để tăng giá sUSDE: Bằng cách thực hiện các hoạt động trao đổi ngược trong Curve pool trước đó, giá sUSDE đã nhanh chóng tăng lên.

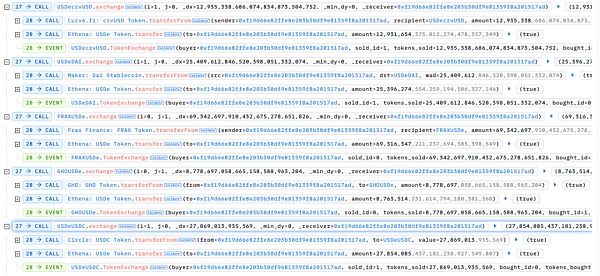

4. Thanh lý các vị thế trách nhiệm pháp lý trên quy mô lớn: Khi giá sUSDE tăng nhanh chóng, những kẻ tấn công có thể thanh lý các vị thế đã vay trước đó với số lượng lớn để có được uWETH.

5. Gửi sUSDE còn lại và cho vay các mã thông báo cơ bản khác trong hợp đồng:Kẻ tấn công lại gửi sUSDE hiện có giá cao để cho vay thêm mã thông báo tài sản cơ bản để kiếm lời.

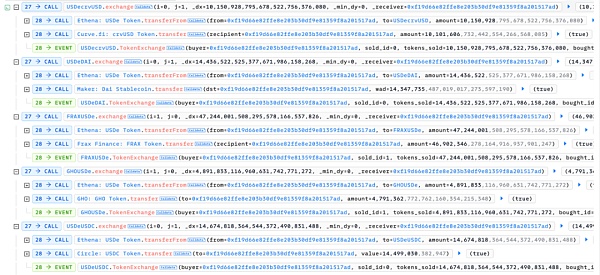

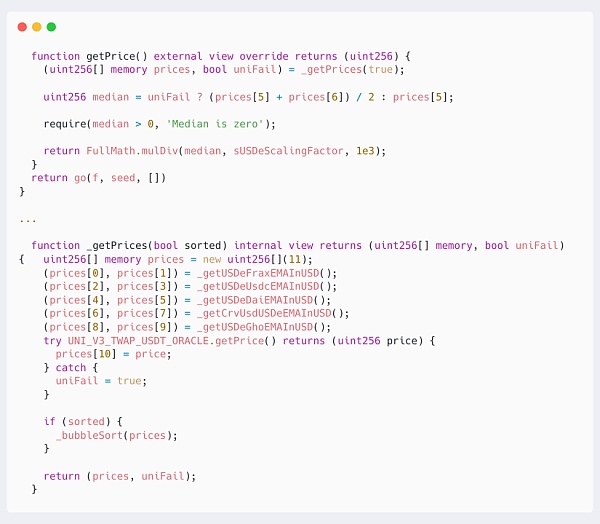

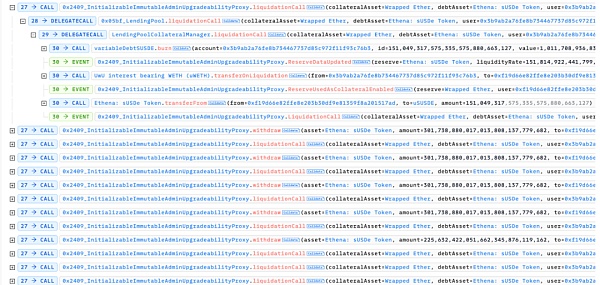

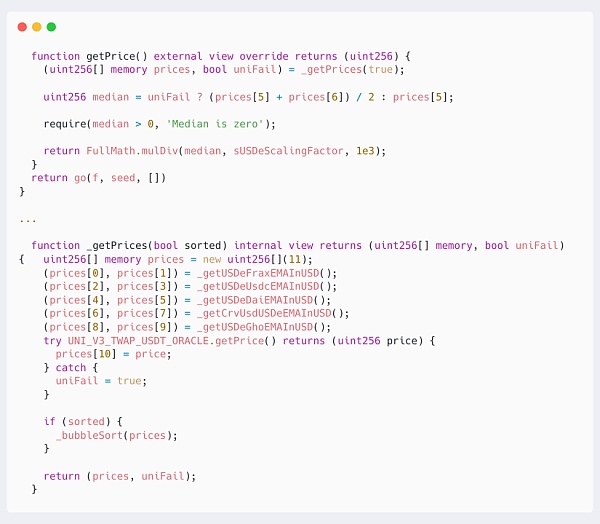

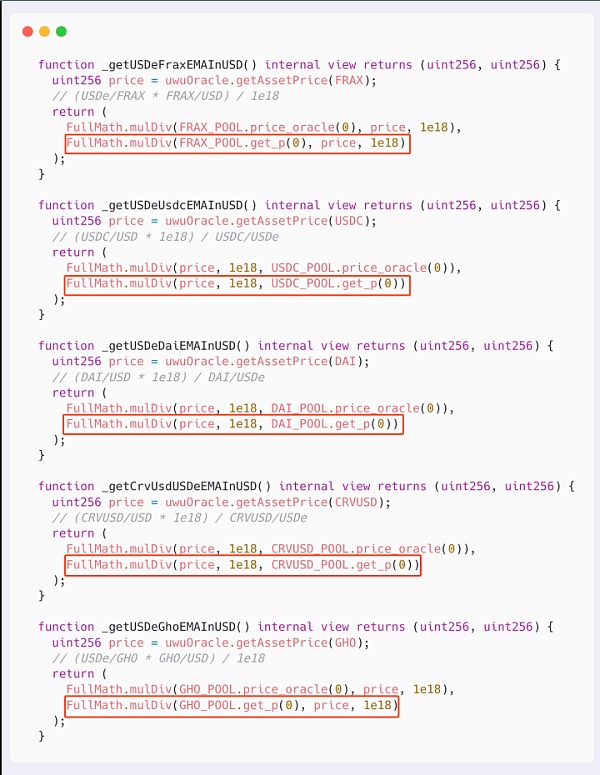

Không khó để nhận ra kẻ tấn công chủ yếu thao túng giá sUSDE nhiều lần, vay một lượng lớn khi giá thấp và thanh lý, thế chấp để kiếm lời khi giá cao. Chúng tôi theo dõi hợp đồng oracle sUSDePriceProviderBUniCatch để tính giá của sUSDE:

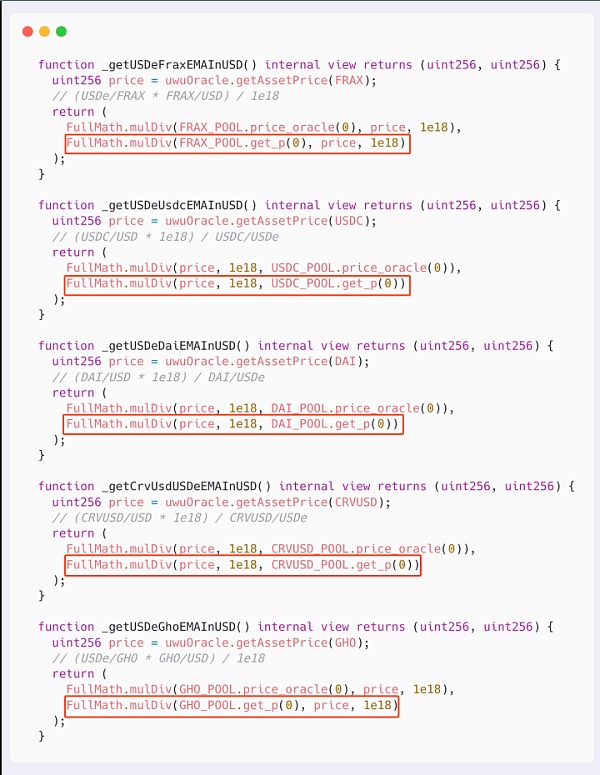

Có thể thấy rằng giá của sUSDE có được bằng cách trước tiên lấy các mức giá khác nhau của 11 token USDE từ nhóm USDE và nhóm UNI V3 trên CurveFinance, rồi dựa vào các mức giá này sắp xếp và tính giá trị trung bình để xác định.

Trong logic tính toán ở đây, giá của 5 USDE phải sử dụng trực tiếp hàm get_p để lấy giá giao ngay theo thời gian thực của Curve pool, dẫn đến cho kẻ tấn công Một lượng trao đổi lớn có thể ảnh hưởng trực tiếp đến kết quả tính toán giá trung bình trong một giao dịch.

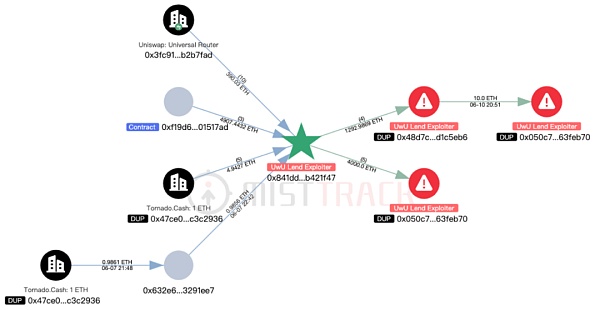

Phân tích MistTrack

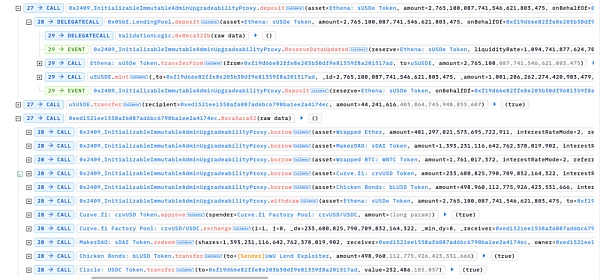

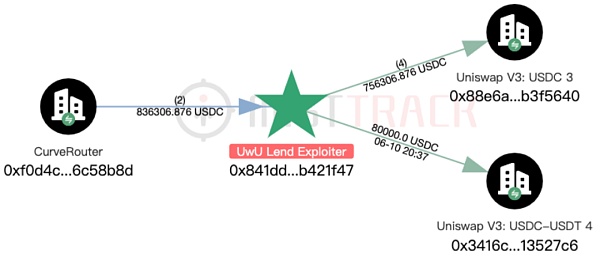

Theo phân tích của công cụ theo dõi MistTrack trên chuỗi, kẻ tấn công 0x841ddf093f5188989fa1524e7b893de64b421f47 đã kiếm được khoảng 100% lợi nhuận trong cuộc tấn công này trị giá 19,3 triệu đô la Mỹ, bao gồm các loại tiền tệ ETH, crvUSD, bLUSD, USDC và sau đó mã thông báo ERC-20 đã được đổi lấy ETH.

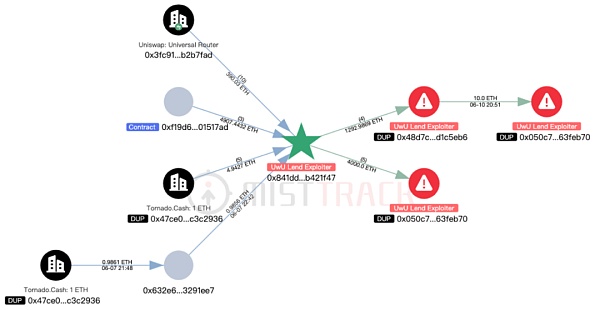

Qua việc truy tìm phí xử lý địa chỉ của kẻ tấn công, người ta thấy rằng số tiền ban đầu trên địa chỉ này đến từ 0,98 ETH được chuyển từ Tornado Cash. Sau đó, địa chỉ này cũng nhận được 5 khoản tiền từ Tornado Cash.

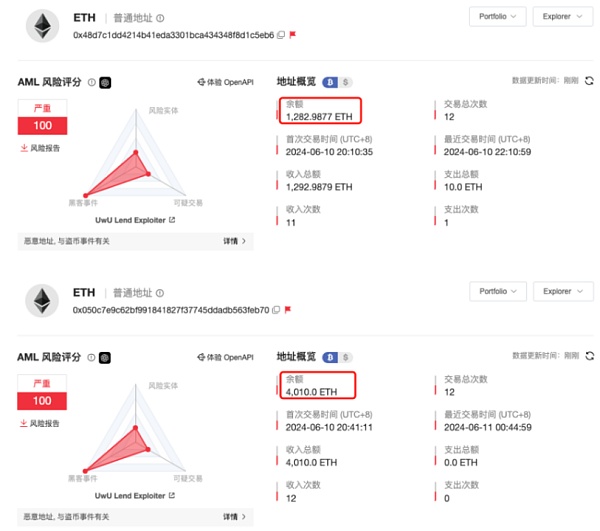

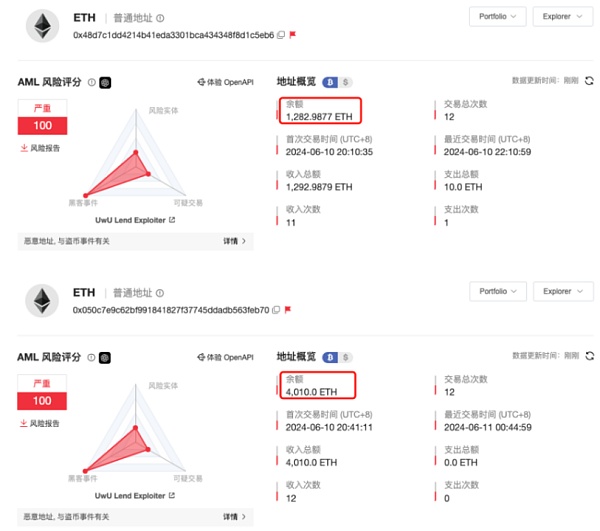

Mở rộng bản đồ giao dịch, phát hiện kẻ tấn công đã chuyển 1.292,98 ETH đến địa chỉ 0x48d7c1dd4214b41eda3301bca434348f8d1c5eb6. Số dư hiện tại của địa chỉ là 1.282,98 ETH, kẻ tấn công đã chuyển 4.000 ETH còn lại vào địa chỉ 0x050c7e9c62bf99184 1827f37 745ddadb563feb70, số dư hiện tại của cái này địa chỉ là 4.010 ETH.

MistTrack đã chặn địa chỉ liên quan và sẽ tiếp tục theo dõi động thái chuyển tiền bị đánh cắp.

Tóm tắt

Cốt lõi của cuộc tấn công này nằm ở kẻ tấn công Nhà tiên tri về giá được sử dụng để thao túng giá của sUSDE bằng cách trực tiếp lấy giá giao ngay ngay lập tức và lỗ hổng tương thích của giá được tính toán trung bình, từ đó kiếm được lợi nhuận ngoài ý muốn thông qua việc cho vay và thanh lý dưới ảnh hưởng của chênh lệch giá nghiêm trọng. Nhóm bảo mật SlowMist khuyến nghị nhóm dự án nên tăng cường khả năng chống thao túng của oracle giá và thiết kế cơ chế cung cấp giá oracle an toàn hơn để tránh những sự cố tương tự xảy ra lần nữa.

ZeZheng

ZeZheng