By Aki Wu on Blockchain

2025年10月14日 ニューヨーク・ブルックリンの連邦裁判所は、米司法省が最近、史上最大規模の暗号通貨押収を行い、150億ドル以上に相当する約12万7000ビットコインを没収したことを示す起訴状を公開した。150億ドル以上の価値があるコイン。没収されたビットコイン資産は、カンボジアの「プリンス・グループ」の不正資金によるもので、その首謀者は他でもない、いわゆる「貯金箱の大将」チャン・チーであった。カンボジアのプリンス・グループの創設者は、強制労働を利用して暗号投資詐欺、通称「ブタ箱」詐欺を行い、1日に数千万ドルの違法利益を上げたとして告発されている。巨額のビットコイン資金は現在、米国政府に保管されている。この記事では、起訴の背景、資産の出所、法執行機関の攻撃から、この国境を越えた暗号執行の武勇伝の背後にある詳細を見ていきます。

金メッキの皮を被った詐欺帝国

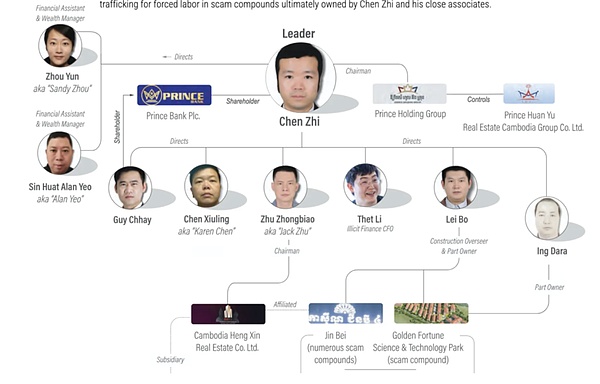

チェン氏はカンボジアの「プリンス・ホールディング・グループ」の創設者兼会長であり、30カ国以上で不動産、金融、その他の事業を経営していると主張しているが、実際には東南アジア最大の多国籍犯罪組織のひとつに密かに成長していると非難されている。米司法省と財務省が開示した情報によると、陳志氏らは2015年以降、カンボジア全土で少なくとも10の詐欺的工業団地を運営し、近年悪名高い「豚殺しディスク」とまったく同じ手段で、世界中の被害者をインチキ暗号投資に誘い込んでいる。米検察当局によると、陳志は「オンライン詐欺帝国」の首謀者であり、従業員に対する暴力を黙認し、他国の役人に賄賂を贈って保護を提供させただけでなく、ヨットやプライベートジェット、さらにはニューヨークのオークションハウスで競売にかけられたピカソの絵画にまで贅沢をさせて、詐欺の収益を浪費させたという。

現在、陳志本人はまだ捕まっておらず、アメリカ側は指名手配と制裁の通告を出しており、彼のイギリスとカンボジアの二重国籍と深い政財界の背景が、その後の身柄引き渡しに変数を加えている。そして、このような巨大な詐欺帝国は、自然に組織化されたマネーロンダリングシステムの背後にある。

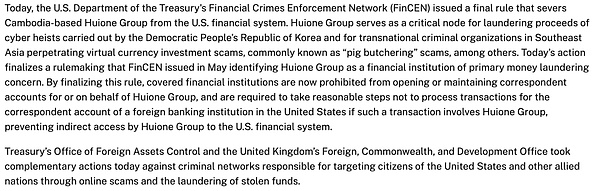

そのためOFACは、利益の連鎖全体を取り締まるため、国際犯罪組織プリンス・グループを含む146のターゲットに包括的な制裁を課しました。マーケットプレイスなどを含むカンボジア現地の金融・電子商取引システムは、米国の金融犯罪取締ネットワーク局(FinCEN)によって、プリンス・グループの主なマネーロンダリング活動のコアチェーンの1つとして直接認識されている。

米財務省によると、2021年8月から2025年1月までの間に、北朝鮮関連のサイバー窃盗、暗号投資詐欺、その他のサイバー犯罪を含め、少なくとも約40億ドルの不正資金がHuioneネットワークだけで洗浄されたことが確認されています。サイバー犯罪仮想資産の流入が確認された。財務省は、プリンス・グループ国際犯罪組織に対する同時制裁通達の中で、匯王グループと米国の金融システムとのつながりが完全に断たれたことを強調し、規制対象の金融機関は、匯王グループが米国の金融システムに間接的にアクセスすることを防ぐため、匯王グループが直接、または匯王グループのために、メンテナンス用のコルレス口座を開設することを禁止され、匯王グループが関与する取引において、外国の米国の銀行機関とのコルレス口座取引を処理しないよう合理的な措置を講じることが求められている。米国の金融システム

これに対し、OKXのスターCEOは、Huione Groupが暗号資産分野で深刻な悪影響をもたらしたと投稿した。その潜在的なリスクを考慮し、OKXは同グループが関与する取引について厳格なAML管理を実施した。Huioneに関連する暗号資産のトップアップまたは引き出し取引は、コンプライアンス調査の対象となります。調査の結果によっては、OKXは資金の凍結や口座サービスの停止などの措置を取る可能性があります。

資産ソース:詐欺収益とビットコインマイニング

127,000ビットコイン(約150億ドルに相当)という驚異的な数字はどこから来たのでしょうか?米司法省によると、この資金はChen Zhiによる詐欺とマネーロンダリング計画の収益とツールであり、以前は彼個人が保持する秘密鍵で管理されていない暗号通貨ウォレットに保管されていたもので、被害者から不正に入手したこれらの巨額の資金は、規制当局の追跡を避けるために慎重に洗浄される必要があるという。

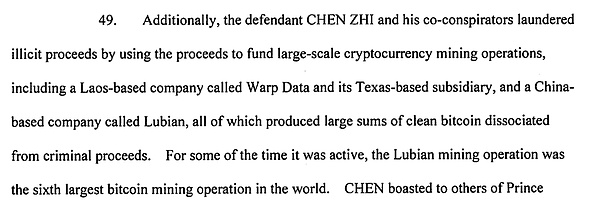

起訴状は、陳志とその共犯者が、犯罪の汚点を残さずに資金全体を「洗浄」する方法として、詐欺の収益を彼らが管理する暗号通貨マイニング事業に投資したことを明らかにしている新たなビットコインに投資した。表向きは合法的なマイニングの過程で、元の闇資金は新たにマイニングされた「クリーンな」ビットコイン資産に変換され、資金と犯罪のつながりを断ち切ろうとする。このマネーロンダリング戦略により、プリンス・グループの名前の由来となった鉱山からは安定したビットコインが産出され、彼らが盗んだ金を隠すための最も重要な経路のひとつとなっている。

起訴された。起訴状には、陳志のマネーロンダリング計画に関連するマイニング企業として、中国を拠点とし、イランまで事業を展開する世界的に有名なビットコインマイニングプールであった「Lubian Mining Pool」の名前が挙げられており、最盛期には世界のビットコイン計算能力の約6パーセントを支配していました。陳志グループのマネーロンダリングネットワークの一部として、Lubianプールは詐欺資金を大量のビットコインに変換する手助けをしていた。2020年12月下旬、Lubianはハッキングと大量のビットコインの盗難を報告した。オンチェーンデータによると、Lubianは2020年12月にハッキングされ、127,426ビットコインを送金しており、当時の価値は約35億ドルであった。ハッカーによって盗まれたBTCの量が膨大だったため、この事件は「史上最大のビットコイン盗難事件」のひとつとなった。

ルビアンはこのトラウマの後すぐに姿を消し、2021年2月に突然マイニングプールの運営を停止し、盗まれた12万BTC以上は長い間行方不明のままでした。オンチェーン分析によると、盗まれたビットコインのうち12万7426枚は主要なウォレット群に送金されていたため、外部のハッカーが陳志のダーティーマネーを盗んだのか、陳志がルビアンからの送金を指示したのかは不明だが、貴重なビットコインはそれ以来、まるでこの世から姿を消したかのようにチェーン上に残り続けた。その行方が明らかになったのは、数年後のことだった。

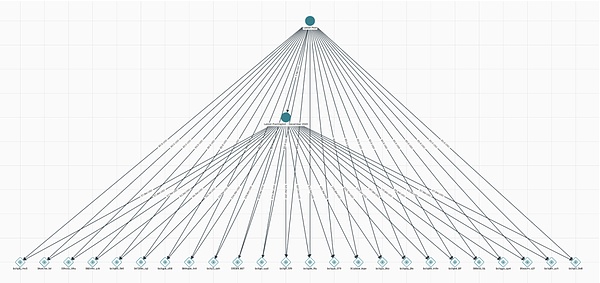

盗まれた12万枚以上のビットコインは3年以上静止したままで、チェーン上で動いた形跡はありません。オンチェーン分析によると、BTCは2020年後半の盗難時から2024年半ばまで、数十のハッカーが管理するウォレットアドレスに保管されたままであり、2024年7月に約127,000BTCの大規模で集中的な送金が完了した。これらのアドレスはすでにコミュニティに登録されていたため、Arkhamのようなオンチェーンインテリジェンスプラットフォームは、集められた巨額のビットコインが2020年にLubianマイニングプールから盗まれたものと同じ資産であることを最初に認識した。これらのBTCが休眠状態からモバイルに移行するタイミングは非常に興味深いもので、まさに国境を越えた法執行機関によって徐々にネットが閉じられる前夜に発生しています。

米国司法省が2025年10月に民事没収訴訟を起こした際、文書には問題のBTCを以前収容していた25のビットコインアドレスが記載されていました。これらのアドレスはLubianのマイニングプールの盗難におけるハッカーのアドレスと一致した。つまり、米国当局は12万7000BTCが、2020年の偽の "盗難 "で流出した資金と同じバッチについて、陳志とその仲間によってLubianを通じて洗浄された資金の収益であると判断した。訴状はさらに、BTCの秘密鍵はもともと陳氏自身が持っていたが、現在は米国政府の監督下にあると述べている。つまり、前回の7月のビットコイン返還は、アメリカ政府によって行われた可能性が高いということだ。

米国のコア技術は単純な総当たりクラックだろうか?

ビットコインの場合、匿名取引が初期に宣伝されたため、世間は次第にビットコインの「偽名性」を強力な匿名性と解釈し、ビットコインは資金洗浄が容易であるかのような錯覚を生み出している。実際には、ブロックチェーン台帳のオープン性と透明性は、法執行機関に前例のない「お金の流れのビュー」を提供する。捜査当局は特殊なオンチェーン分析ツールを使って、分散した取引アドレスをネットワークに結びつけ、どのウォレットが同じエンティティに属しているか、どの資金が異常なパターンで流れているかを特定することができる。例えば、今回のケースでは、アーカムは早い段階でLubianマイニングプールのウォレットアドレスにタグ付けした。また、ブロックチェーンの改ざん防止記録も、詐欺師が数年にわたり再び資産を移動させようとしても、追跡者の激しい目から逃れられないようにしています。

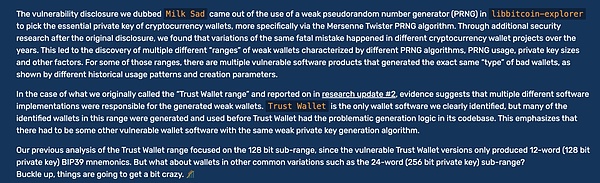

追跡者の激しい目から逃れられるようにする。align: left;">しかし、チェーン上のアドレスを持つことは、資産を管理することと同じではなく、より重要なのは秘密鍵を管理することである。米国政府がどのようにしてこれらの秘密鍵を入手したのかについては、正確な情報がない。 アーカムの調査によると、ルビアンのマイニングプールはウォレットの秘密鍵の生成に十分に安全なランダム化アルゴリズムを使用しておらず、その鍵生成アルゴリズムには暴力的に破られる可能性のある弱点があったという。しかし、コボの共同設立者であるゴッドフィッシュによると、法執行機関は総当たり攻撃や侵入によって秘密鍵を入手したわけではない。むしろ、これらの秘密鍵の生成におけるランダム性の欠陥が発見されたことによる。不完全な集計によると、22万以上のアドレスがこの脆弱性の影響を受けており、全リストが公開されている。

これらのウォレットの秘密鍵は、欠陥のある擬似乱数生成器(PRNG)によって生成されました。PRNGは固定されたオフセットとパターンを使用するため、秘密鍵の予測可能性が高くなります。問題のアドレスに送金を続けるユーザーがまだいることから、脆弱性のリスクは完全には排除されていないことが示唆され、米国の法執行機関やサイバー専門家も同様の手法や手がかりを持っていると推測されている。しかし、米国政府がソーシャルエンジニアリング、検索、フォレンジックなどを通じて、オフラインで覚書や署名を手助けする権利を得るために、詐欺グループに潜入し、徐々に秘密鍵をコントロールするようにした可能性もあるが、いずれにせよ、陳志本人はまだ捕まっていないとしても、「デジタルゴールド」を誇る詐欺グループはすべて捕まっている。

私たちと規制について述べていること

以前は逃げおおせた詐欺師たちも、今ではデジタルゴールドの蓄えを惜しんでいる。かつてマネーロンダリングの道具と見なされていた暗号資産は、今では資金洗浄に使われている。暗号資産はマネーロンダリングの道具と見られていたが、今では盗まれたお金の回収に使われるようになっている。カンボジアの貯金箱のお兄さんビットコインが没収された」事件は、業界と規制の双方に深い啓示を残した。暗号資産そのものの安全性は暗号技術の強さに依存し、技術的な抜けがあれば、ハッカーや法執行機関に悪用され、資産の最終的な所有者を特定される可能性がある。イムトークン、トラストウォレット、その他の自動生成秘密鍵ウォレットを使用している読者がいる場合、あなたのウォレットはクラックされる危険にさらされている可能性が高い。 このため、ますます多くの伝統的な司法勢力がオンチェーン追跡と暗号クラック技術を導入し始めており、法的制裁を逃れるために暗号を使用する犯罪者はますます幻滅している。

Hui Xin

Hui Xin

Hui Xin

Hui Xin YouQuan

YouQuan Joy

Joy Alex

Alex Aaron

Aaron Joy

Joy Aaron

Aaron Brian

Brian Hui Xin

Hui Xin Joy

Joy